Hola que tal amigos pues el dia de hoy vamos a ver la forma en como podemos crear nuestra infraestructura de despligue con Microsoft Deployment Toolkit por medio e powershell.

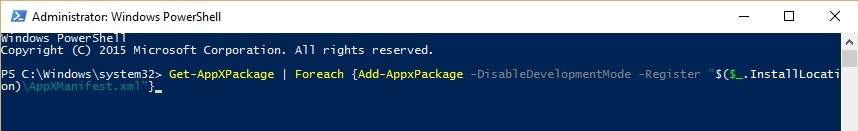

Lo primero que tenemos que hacer es cargar el modulo Snap-in de powershell para MDT. para ello vamos a abrir nuestro Powershell y ejecutamos la siguiente instruccion.

Add-PSSnapin -Name Microsoft.BDD.PSSnapIn

Una vez cargado el modulo, vamos a crear nuestro deploymentshare con la siguiente sintaxis.

New-Item "C:MDTDeploymentShare$" -Type directory

Compartimos los permisos

([wmiclass]"win32_share").Create("C:MDTDeploymentShare$", "MDTDeploymentShare$",0)

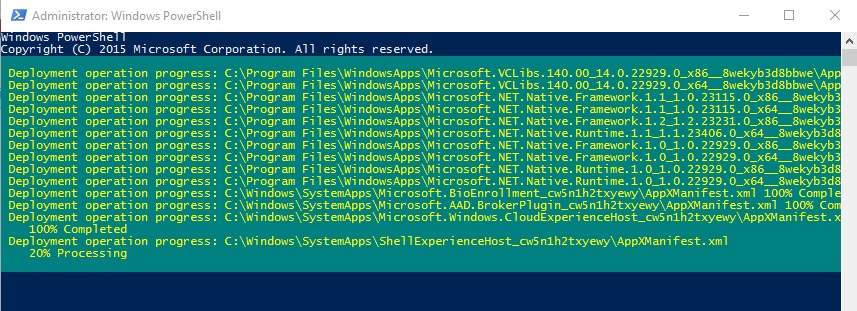

Ahora creamos nuestros folder o repositorios de nuestro DeploymenShare

New-PSDrive -Name "DS002" -PSProvider "MDTProvider" -Root "C:MDTDeploymentShare$" -Description "MDT Deployment Share Created with Cmdlets" -NetworkPath "\servidorMDTDeploymentShare$" -Verbose

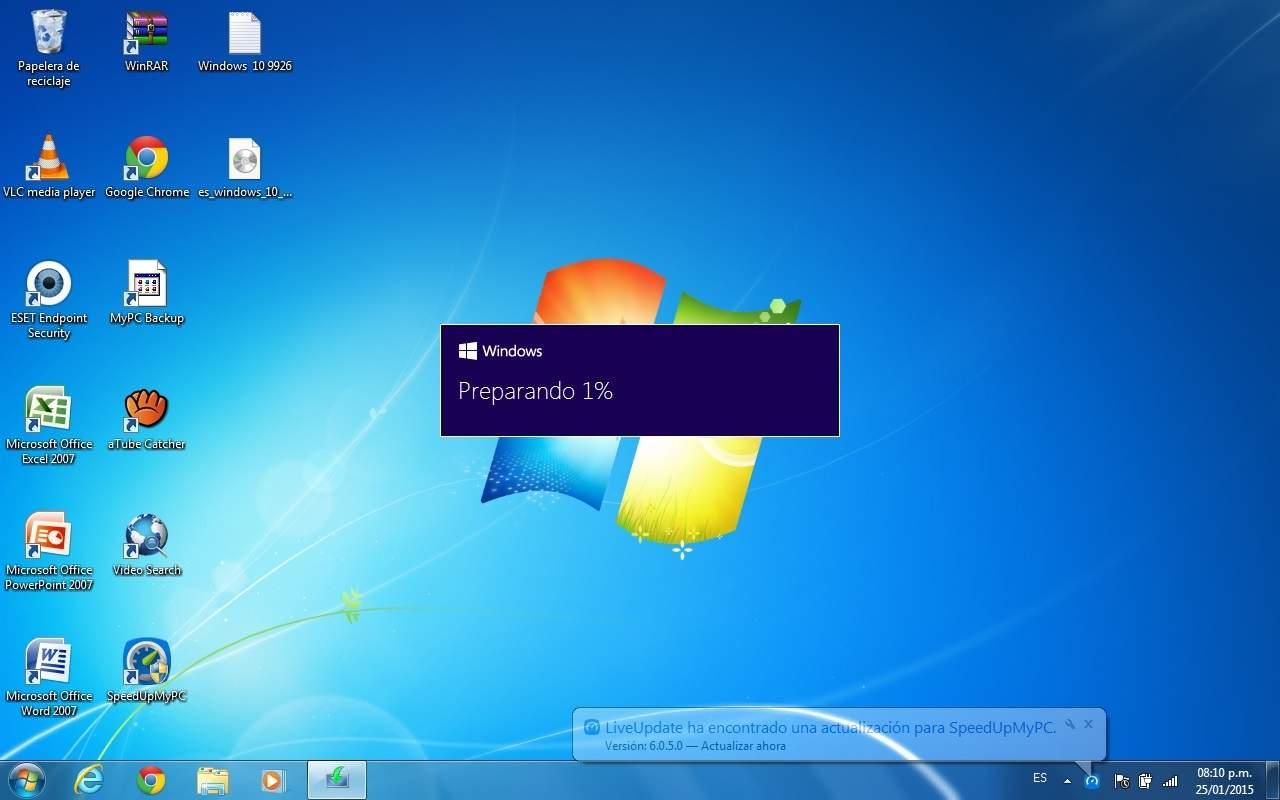

Veamos el resultado en nuestro equipo

Sin mas por el momento me despido enviandoles un gran saludo a todos mis lectores, estamos con nuevos post.

felices despliegues

About the author

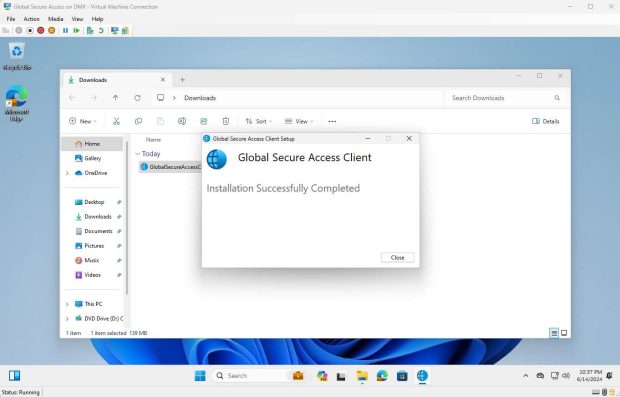

Microsoft Global Secure Access

Encontrándose en fase previa, ahora, Microsoft ha cambiado la forma de trabajar destinada a proteger a cualquier usuario que acceda a cualquier dato desde cualquier dispositivo. Microsoft Entra Internet Access y Microsoft Entra Private Access componen la solución Security Service Edge (SSE) de Microsoft. El acceso seguro global (versión preliminar) es el término unificado que se usa para Microsoft Entra Internet Access y Microsoft Entra Private Access. El acceso seguro global es la ubicación unificada del Centro de administración Microsoft Entra. El acceso seguro global se basa en los principios básicos de Zero Trust de usar privilegios mínimos, comprobar explícitamente y asumir la vulneración. Veamos en este post como configurar de manera sencilla y básica Microsoft Global Secure Access. Global Secure Access (versión preliminar), Microsoft Security Service Edge, es la ubicación centralizada en el Centro de administración de Microsoft Entra, donde puede configurar y administrar las características. Muchas […]

Octavio Rdz 26 febrero, 2025

Lo más destacado en LinkedIn 2024

Here's my 2024 LinkedIn Rewind, by Coauthor: 2024 proved that technical expertise matters most when shared effectively. As Microsoft MVP and LinkedIn Learning Instructor, I focused on bridging enterprise device management knowledge between English and Spanish-speaking technology communities. Key technical implementations:→ Microsoft Tunnel Gateway for MAM deployment→ Remote Help for Intune Suite testing→ Cloud PKI in Intune Suite validation→ Microsoft Teams Rooms management with Intune→ Windows Autopilot Pre-provisioning configurations Technical milestones: Achieved Windows Server Hybrid Administrator Associate certification Received 11th consecutive Microsoft MVP Award (Security & Windows Devices) Enhanced Intune Suite implementation expertise Expanded DeploymentMX blog technical resources Launched new LinkedIn Learning courses for Spanish-speaking IT professionals Posts that resonated with our technical community: "Honored to share that I've been recognized as a dual MVP in Security & Windows and Devices for the 11th consecutive year!"https://www.linkedin.com/feed/update/urn:li:activity:7216858712936693760/ "Windows 24H2 screens look […]

Octavio Rdz 20 diciembre, 2024

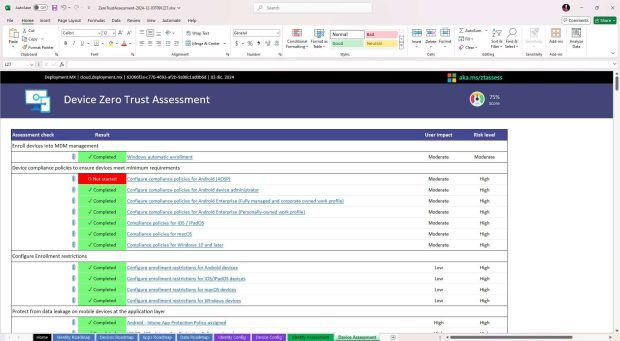

Microsoft Zero Trust Workshop

Abordar los desafíos de seguridad modernos puede ser complicado, pero implementar una estrategia de Zero Trust lo simplifica. Al adoptar Zero Trust, tu organización puede mejorar su postura de seguridad, reducir riesgos y complejidad, y fortalecer el cumplimiento y la gobernanza. Zero Trust no es un producto ni un servicio, sino un enfoque integral para diseñar e implementar principios clave de seguridad. Esta herramienta de evaluación te ayudará a navegar en tu recorrido hacia Zero Trust. En esta guía aprenderás cómo aplicar los principios de Zero Trust en el panorama de seguridad de Microsoft, enfocándote en: Verificar de manera explícita Adoptar el acceso con privilegios mínimos Asumir que la seguridad puede ser comprometida Zero Trust se basa en no asumir que todo lo que está detrás del firewall corporativo es seguro. En su lugar, parte del principio de que puede […]

Octavio Rdz 3 diciembre, 2024

Implementar Windows 365 Boot

Microsoft presentó recientemente una función llamada Windows 365 Boot, diseñada para simplificar el acceso a las Cloud PCs. Con Windows 365 Boot, los usuarios pueden iniciar sesión en su dispositivo local y conectarse de inmediato a su Cloud PC, creando una experiencia similar a la de un kiosco, diseñada para un acceso dedicado a Windows 365. El proceso para configurar un dispositivo con Windows 365 Boot ha sido increíblemente simplificado por los equipos de Intune y Windows 365. A través de una implementación guiada, los administradores pueden configurar un conjunto completo de perfiles de Intune con un mínimo de pasos: seleccionar algunas configuraciones, asignar la implementación a un grupo de Entra y registrar el primer dispositivo físico en cuestión de minutos. Sin embargo, hay un requisito sorprendente: ¡los dispositivos deben inscribirse utilizando una cuenta de usuario! ¿Por qué, Microsoft? Este […]

Octavio Rdz 19 noviembre, 2024

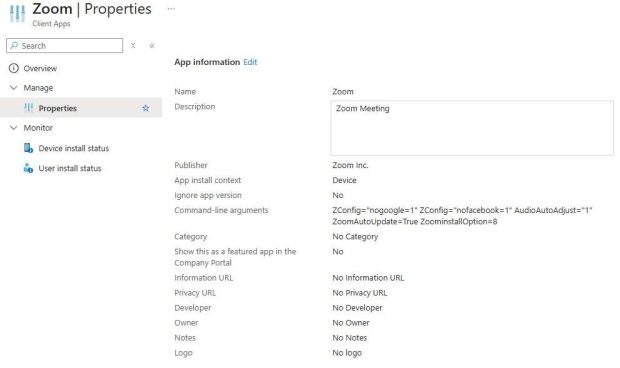

Implementar Zoom con Microsoft Intune

Hola que tal amigos, el dia de hoy vamos a utilizar Microsoft Intune para desplegar la herramienta de conferencias Zoom, dada la situación que se vive actualmente, podemos a través de esta herramienta hacer uso de su implementación usando la plataforma de Microsoft Intune. Lo primero que debemos hacer es descargar el archivo .MSI desde la siguiente ruta. https://www.zoom.us/client/latest/ZoomInstallerFull.msi Los ajustes se pueden configurar en varios escenarios. Algunos solo pueden ser configurados por Zoom Admin o IT Admin y otros pueden ser configurados por el usuario final. Podemos configurar a nivel de cliente el archivo para una instalación desatendida con los siguientes comandos. Install: msiexec /packageZoomInstallerFull.msi /lex zoommsi.log Silent install: msiexec /i ZoomInstallerFull.msi /quiet /qn /norestart /log install.log Wait until in-progress meeting ends before installing: msiexec /i ZoomInstallerFull.msi /norestart MSIRESTARTMANAGERCONTROL=»Disable» Auto-start Silently with Windows*: Disabled by default. To enable, append ZSILENTSTART=»true» to the end of your install […]

Octavio Rdz 18 septiembre, 2024

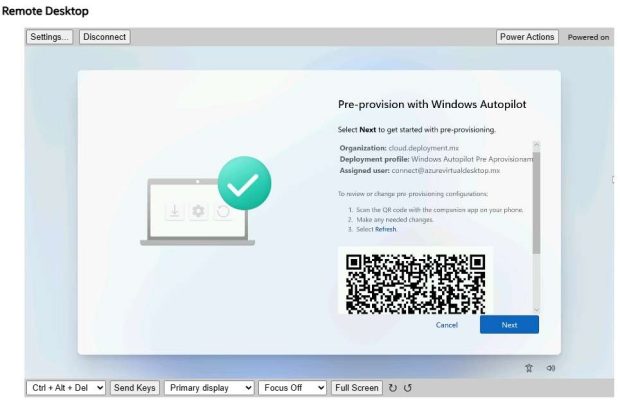

Windows Autopilot Pre-Aprovisionamiento

Windows Autopilot ayuda a las organizaciones a aprovisionar fácilmente nuevos dispositivos mediante la imagen y los controladores oem preinstalados. Esta funcionalidad permite a los usuarios finales preparar sus dispositivos para la empresa mediante un proceso sencillo. Windows Autopilot también puede proporcionar un servicio de aprovisionamiento previo que ayuda a los asociados o al personal de TI a aprovisionar previamente un equipo Windows totalmente configurado y listo para la empresa. Desde la perspectiva del usuario final, la experiencia controlada por el usuario de Windows Autopilot no cambia, pero conseguir que su dispositivo esté totalmente aprovisionado es más rápido. Con Windows Autopilot para la implementación aprovisionada previamente, el proceso de aprovisionamiento se divide. Las partes que consumen mucho tiempo las realiza TI, asociados o OEM. El usuario final simplemente completa algunas directivas y configuraciones necesarias y, a continuación, puede empezar a usar su dispositivo. En […]

Octavio Rdz 10 septiembre, 2024

Related

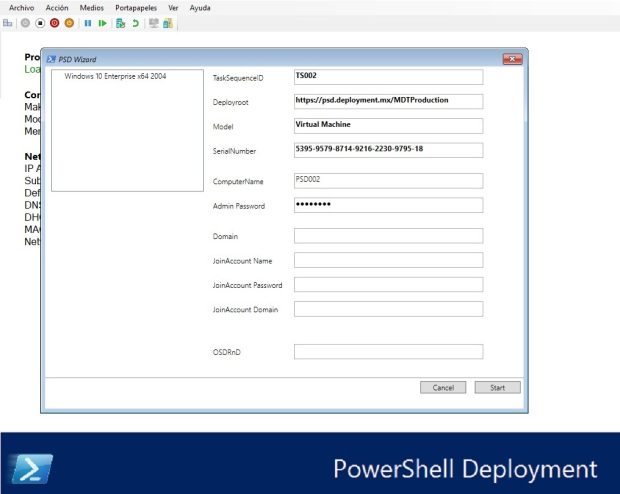

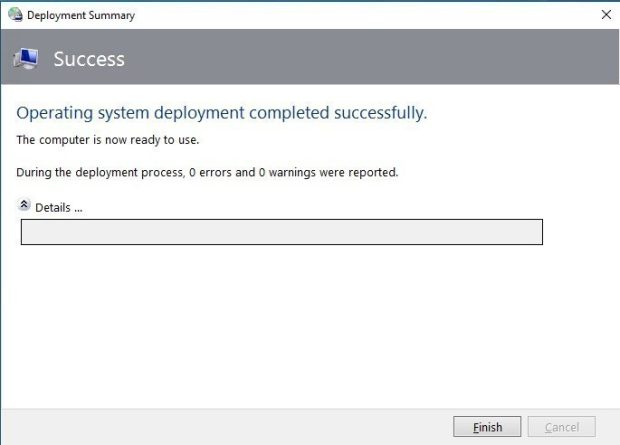

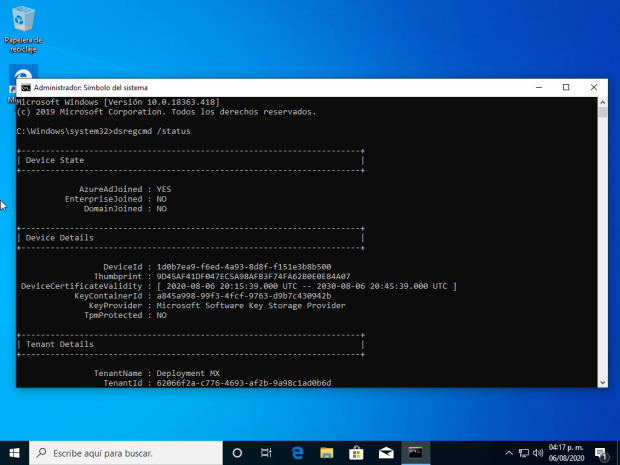

Cloud Deployment PSD y MDT

Hola amigos, en este post vamos a cubrir paso a paso como poder implementar un sistema operativo desde la nube (internet) a través de las herramienta PSD y la magia de mis colegas y grandes gurús de la implementación como Johan, Mike, entre otros. Lo primero que haremos será crear una maquina virtual, en este caso en Azure, e instalar Microsoft Deployment Toolkit y ADK para Windows 10 2004 Una vez creada la maquina virtual, para este caso Windows Server 2019, debemos dar los permisos necesarios para que pueda verse sobre internet permitiendo los puertos 443 para https y 80 para http, en caso de ser necesario estas configuraciónes. Debemos colocar la dirección IP estática en nuestro servidor de implementación. A nivel de DNS, en nuestro ISP, debemos agregar la dirección IP publica agregando el registro tipo A para que […]

Octavio Rdz 2 enero, 2021

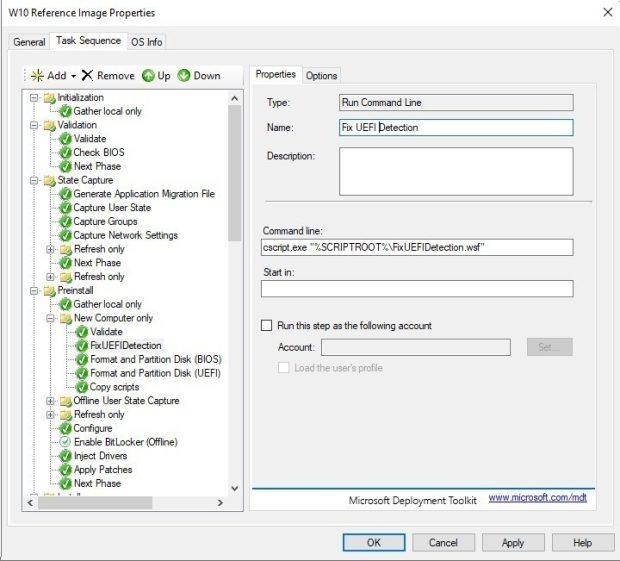

Error (5616): 15299: Verify BCDBootEx en Windows 10 ADK 2004

Vamos a ver la manera en como podemos resolver este error cuando estamos implementando a través de MDT. De acuerdo a una reciente publicación de Johan Arwidmark se puede resolver este error cuando tenemos instalado la ultima versión de ADK 2004 en nuestro equipo servidor de implementación, aquí el script para poder descargarlo. Script y aqui un update del mismo Script Una vez descargado debemos colocarlo dentro de nuestra carpeta scripts de nuestro deployment share. Ahora dentro de nuestra Task Sequence debemos colocarlo en el apartado de new computer. Veamos el ejemplo. cscript.exe "%SCRIPTROOT%FixUEFIDetection" Por ultimo hacemos un update de nuestro deployment share y corremos nuestro proceso de imagen nuevamente, con esto el problema ha quedado resuelto. Gracias Johan por compartirnos esta solución.

Octavio Rdz 1 octubre, 2020

Inscribir dispositivos Windows 10 con Workspace One UEM a través de MDT

Tal y como comentamos en el ultimo post, en donde vimos a manera manual como podemos inscribir dispositivos de Windows 10 usando la plataforma de Workspace One UEM a través de comandos, en esta ocasión vamos a ver la manera de poder realizar este procedimiento usando un endpoint, para este caso una de mis herramientas favoritas. Microsoft deployment toolkit la cual tengo mas de 10 años trabajándola y que en particular es una super herramienta de despliegue y creación de imágenes. Lo primero que debemos hacer es identificar el usuario y el password (staging) para poder hacer el enrolamiento adecuado a través de este medio, para ello debemos posicionarnos en la consola de Workspace One UEM tal y como se muestra a continuación. Estos datos los usaremos para realizar el enrolamiento correcto. Primeramente deberemos descargar el instalador Airwatch.msi desde este […]

Octavio Rdz 3 septiembre, 2020

WICD Bulk Registration en Microsoft Intune usando MDT

Hola que tal amigos, en esta ocasión les traigo un nuevo post relacionado a la utilización de los token de la herramienta WICD de Windows ADK para registrar nuestros equipos a Microsoft Intune, en esta ocasión implementándolos desde la herramienta Microsoft Deployment Toolkit Para comenzar el proceso debemos abrir WICD con privilegios de Administrador. Dar clic en Aprovisionar dispositivos. Aparecerá un cuadro en donde debemos colocar el nombre y la ruta o carpeta en donde se guardara el programa. En la pantalla siguiente colocaremos la información necesaria, en este caso el nombre del dispositivo, clave del producto (opcional), software preinstalado. En configuración de red, desactivamos la conectividad para este caso en particular. Esta siguiente pantalla es la mas importante ya que debemos generar el token y colocar las credenciales del administrador global de nuestro tenant, una vez realizado este procedimiento […]

Octavio Rdz 6 agosto, 2020

Unir a dominio con script de Powershell usando Custom Task Sequence en MDT

El día de hoy vamos a ver la manera en como unir un equipo en dominio usando una secuencia de tareas personalizada para unir a dominio, este escenario generalmente se da cuando se realiza un proceso LTI para automatizar ciertas tareas en un equipo que ya esta configurado el sistema operativo. Para comenzar con el proceso debemos primeramente crear una nueva secuencia de tareas (custom). Una vez creada la secuencia de tareas nos vamos a propiedades de la misma y nos posicionamos en Task Sequence tab. Debemos colocar la siguiente información. Name: Copiar Script a System Drive CommandLine: cscript.exe %ScriptRoot%TOOLSPCCopyFiles.vbs %SYSTEMDRIVE%TOOLSPC Start In: %scriptroot%TOOLSPC Para este script debemos colocar dentro de la carpeta ToolsPC nuestro archivo CopyFiles.vbs junto con el archivo joindomain.ps1. Ahora debemos abrir un bloc de notas y colocar la siguiente sintaxis guardando nuestro archivo como .bat. powershell.exe […]

Octavio Rdz 5 febrero, 2020

Cambiar el icono de la barra de progreso de MDT

Hola que tal, el día de hoy vamos a ver la manera de poder customizar nuestro icono de la barra de progreso de MDT, lo primero que debemos tener en cuenta es una imagen la cual vamos a convertirla en .ICO. Para ello podemos usar paginas online que nos puedan ayudar a cambiar este paso, yo he utilizado la siguiente para el cambio. https://imagen.online-convert.com/es/convertir-a-ico Cuando tengamos nuestra imagen con extension .ICO debemos descargar un programa para editar iconos, yo uso Resource Hacker. Abrimos Resource Hacker y nos posicionamos en la siguiente ruta de nuestro servidor de implementacion MDT. %deploymentshare%Tools%arch%0000409tsres.dll debemos modificar el primer icono con el nombre 321 El resultado se vería a continuación. Sin mas por el momento me despido enviándoles un gran saludo a todos mis lectores.

Octavio Rdz 6 octubre, 2019

Be the first to leave a comment