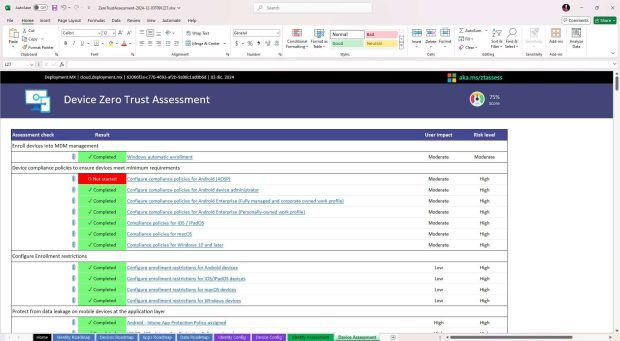

La administración de seguridad con Microsoft Defender para Endpoint es una nueva característica que se puede usar para aplicar la configuración de seguridad a los dispositivos que no se inscriben en Microsoft Endpoint Manager. En este escenario, Microsoft Defender for Endpoint recupera, aplica e informa sobre las políticas implementadas a través de Microsoft Endpoint Manager. Los dispositivos están unidos a su Azure Active Directory (Azure AD) y también son visibles en el centro de administración de Microsoft Endpoint Manager junto con otros dispositivos que administra con Intune y Configuration Manager.

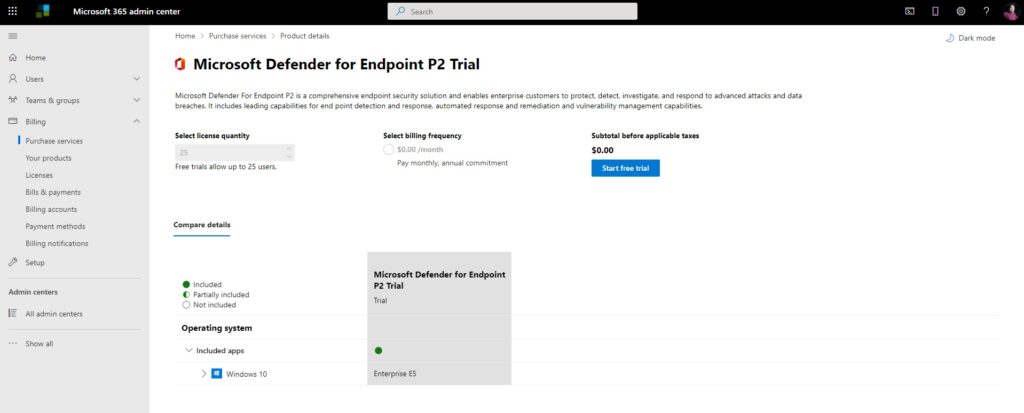

Para poder realizar este procedimiento, es necesario implementar el nuevo licenciamiento de Microsoft llamado Microsoft Defender for Endpoint con sus planes que nos comparten y que nos ayudaran a tener una mejor configuracion a nivel de seguridad de nuestros dispositivos

Recién lanzado en Public Preview, Security Management con Microsoft Defender para Endpoint tiene una serie de requisitos previos y pasos que se deben seguir para comenzar.

En nuestro caso el primer punto a tener en cuenta es el licenciamiento, para esta prueba vamos a utilizar Microsoft Defender For Endpoint P2

Microsoft Defender For Endpoint P2 es una solución integral de seguridad para endpoints y permite a los clientes empresariales proteger, detectar, investigar y responder a ataques avanzados y violaciones de datos. Incluye capacidades líderes para detección y respuesta de puntos finales, respuesta y corrección automatizadas y capacidades de gestión de vulnerabilidades.

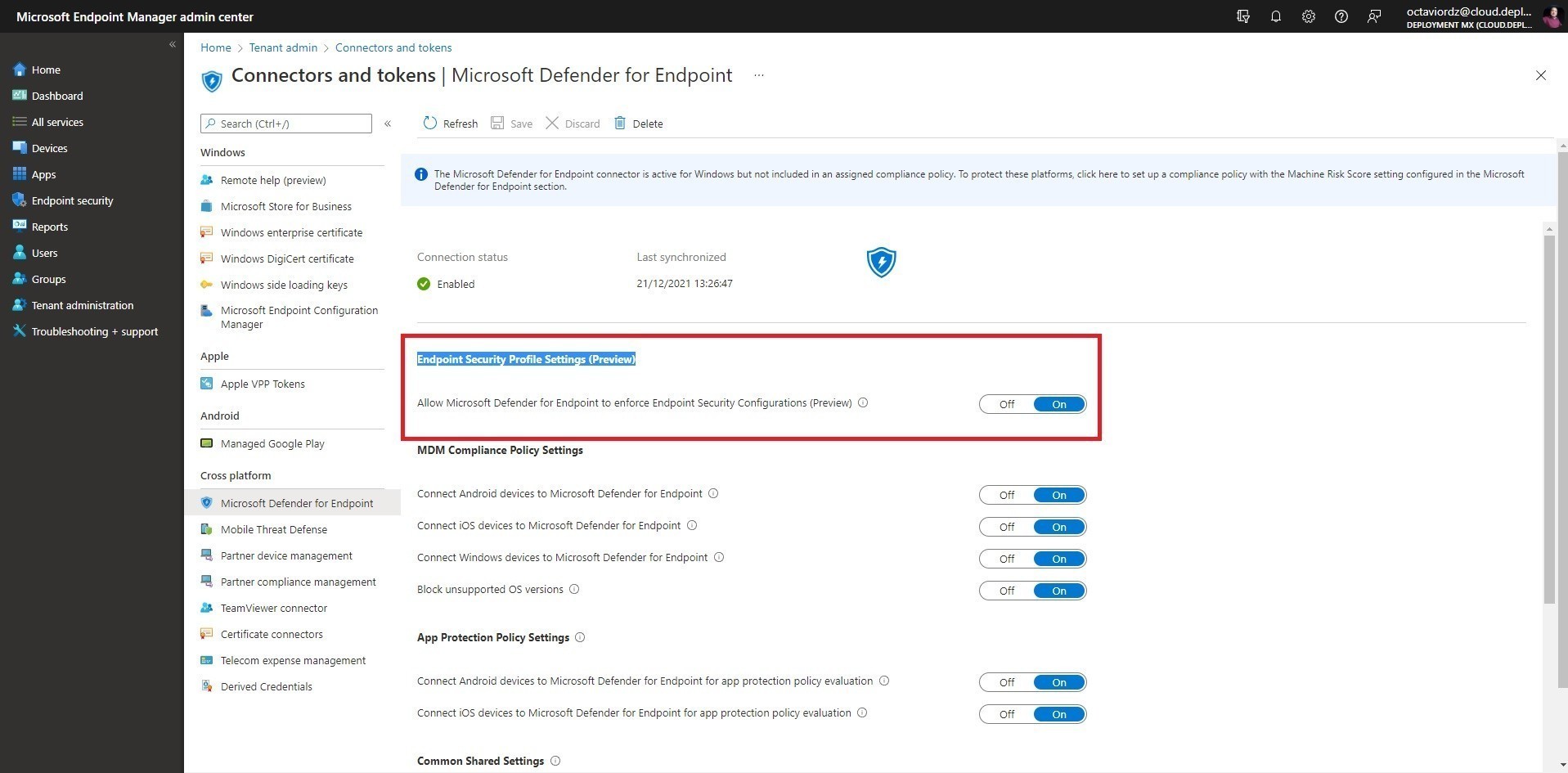

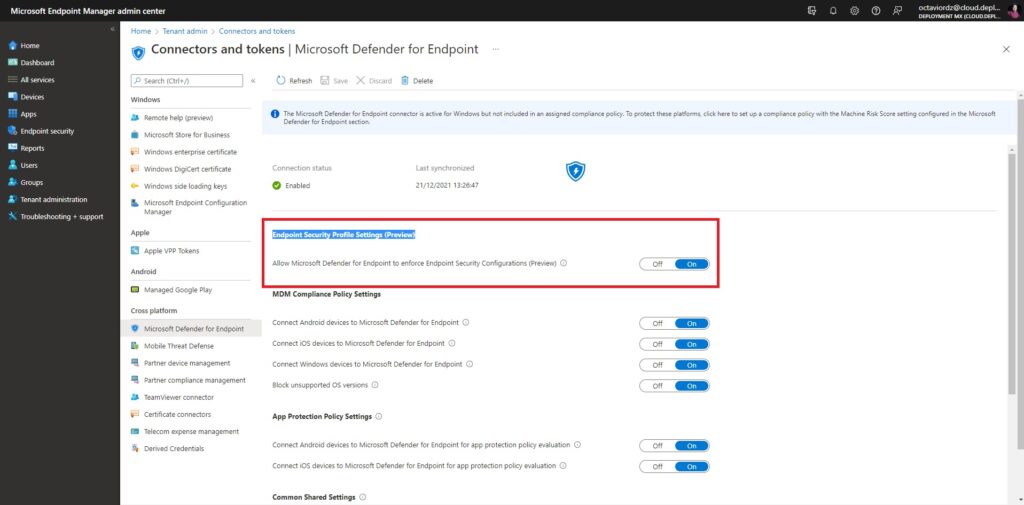

Debemos habilitar dentro del portal de Microsoft Endpoint la caracteristica de Endpoint Security Profile Settings (Preview)

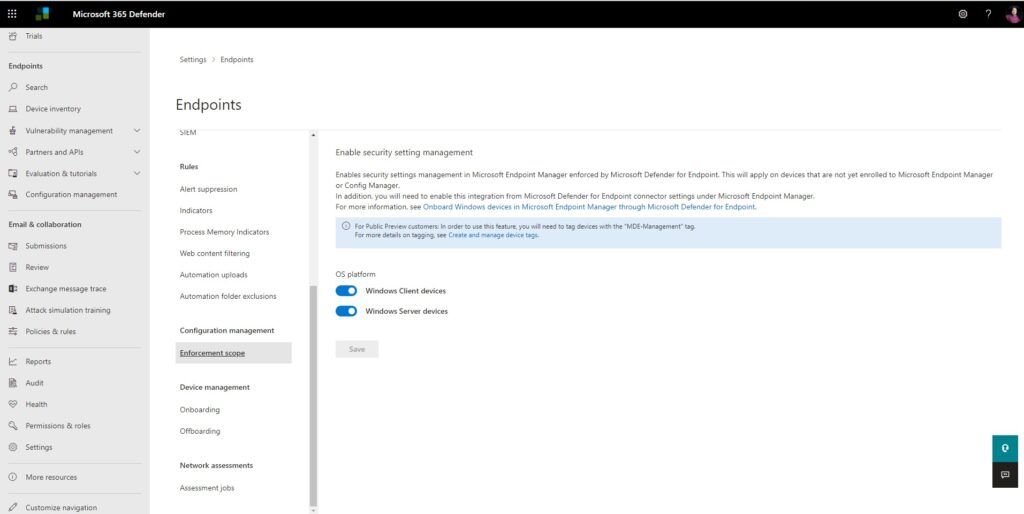

Dentro del portal de Home – Microsoft 365 security vamos a Settings > Endpoints > Configuration Management > Enforcement scope, habilitamos “Enable Security Setting Management” para poder habilitar de acuerdo al SO.

Para que los dispositivos puedan recibir la política de configuración de seguridad de Microsoft Endpoint Manager, los dispositivos deben estar incorporados a Microsoft Defender for Endpoint. No es necesario que los dispositivos se unan a Azure AD antes de la incorporación, pero los dispositivos se unirán a Azure AD (o se unirán a Azure AD híbrido) como parte del proceso de configuración de Security Management con Microsoft Defender para Endpoint.

Hay varias formas de incorporar dispositivos en Microsoft Defender for Endpoint:

Local Script (up to 10 devices)

Group Policy

Microsoft Endpoint Configuration Manager

System Center Configuration Manager

Mobile Device Management / Microsoft Intune

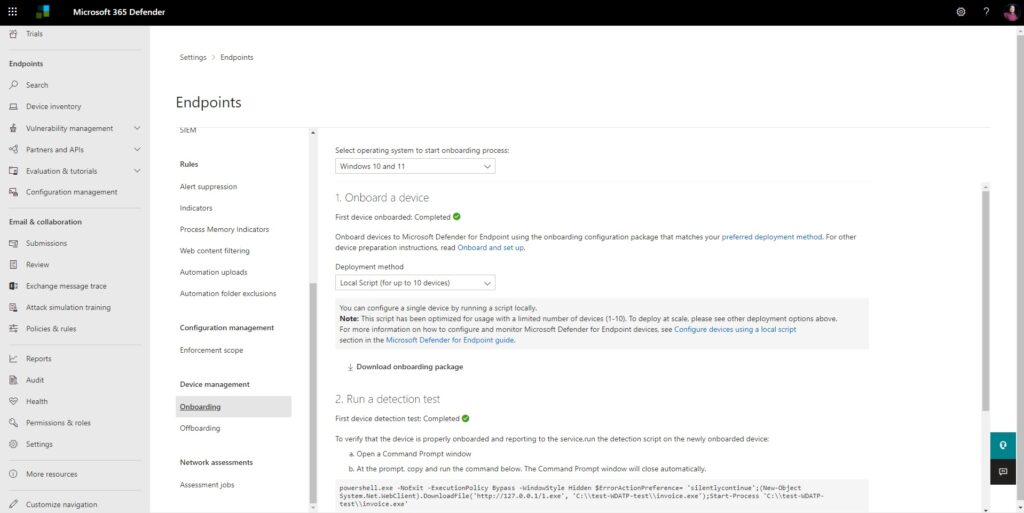

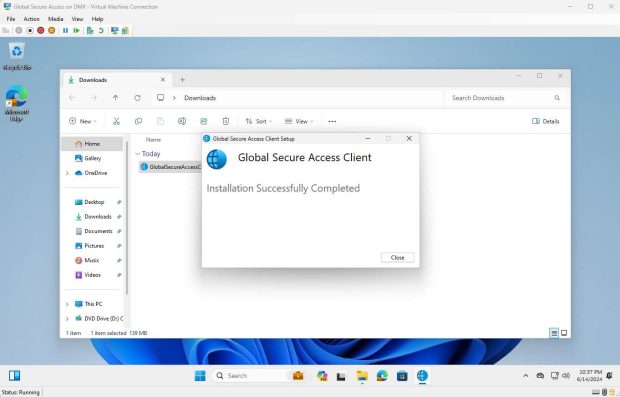

VDI onboarding scriptsAhora abrimos Microsoft 365 defender y nos posicionamos en Settings > Endpoints > Onboarding

En Onboarding, seleccionamos Windows 10 y 11 en el sistema operativo Seleccionar para iniciar el proceso de incorporación, luego elegimos Local Script como el método de implementación y navegamos hasta descargar paquete de incorporación

Para este ejemplo he implementado Windows 10 en una maquina virtual en donde se ejecuta el comando descrito con anterioridad.

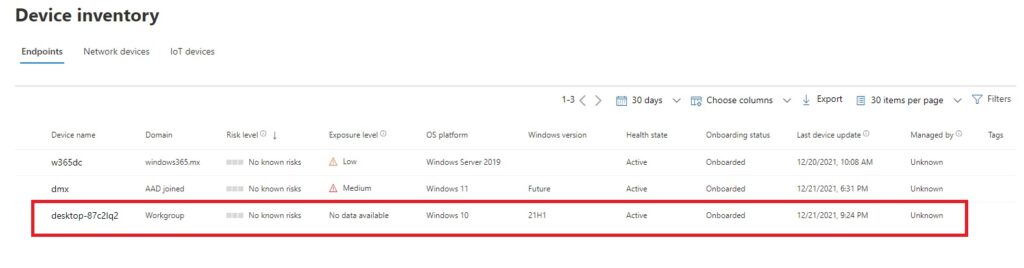

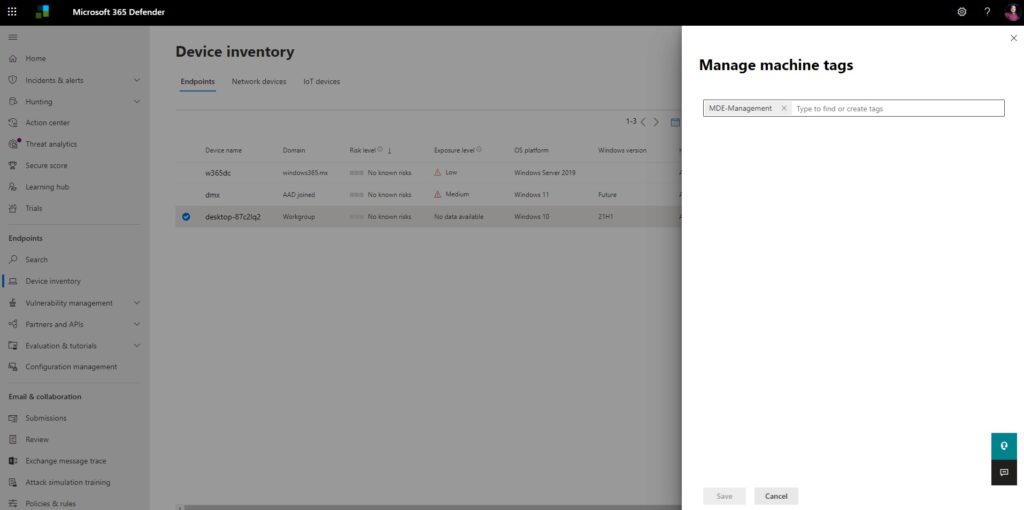

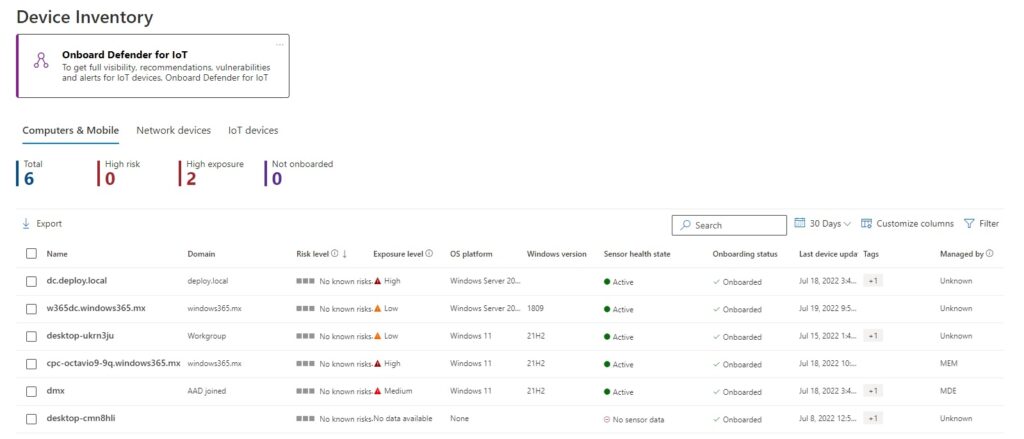

Durante la vista previa, solo los dispositivos integrados que están etiquetados (en Defender for Endpoint) con la etiqueta MDE-Management se unirán a Azure AD y se inscribirán en el canal de administración de configuración Security Management for Microsoft Defender for Endpoint. Esto es importante, ya que se requiere un objeto de equipo de Azure AD para apuntar a Configuraciones de seguridad desde Microsoft Endpoint Manager

En el Portal de Microsoft Defender, elegimos Device Inventory, seleccionamos el dispositivo integrado y hacemos clic en Administrar etiquetas. En la página Administrar etiquetas de máquina, ingresamos MDE-Management como una nueva etiqueta y hacemos clic en Guardar

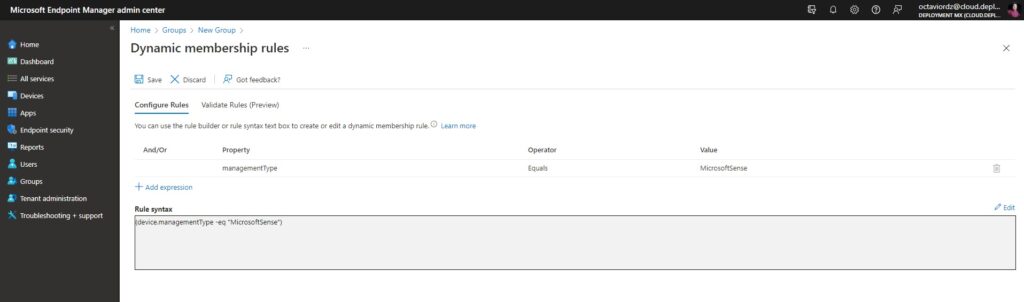

Ahora vamos a configurar Azure AD Groups. Para orientar la política de seguridad a los dispositivos integrados, deben ser miembros de un grupo de Azure AD. Para reducir la sobrecarga administrativa, se recomienda crear un grupo de Azure AD con pertenencia dinámica a dispositivos, de modo que los dispositivos recién incorporados reciban la directiva automáticamente.

Abrimos https://endpoint.microsoft.com y nos posicionamos en crear nuevo grupo. Colocamos la siguiente regla

(device.managementType -eq "MicrosoftSense")

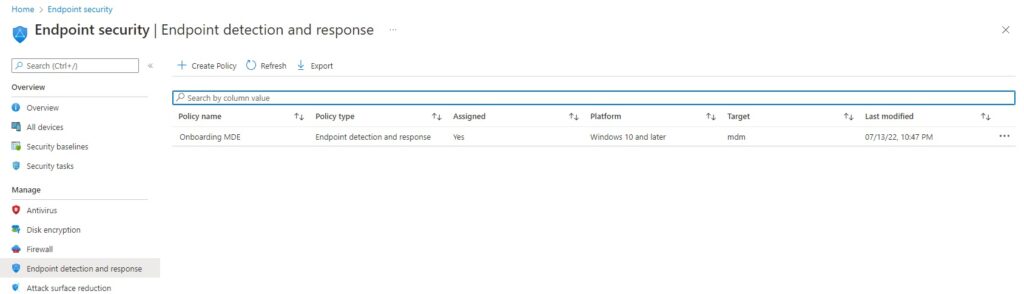

Desde el portal del centro de administración de Microsoft Endpoint Manager, vamos a Seguridad de endpoint> y seleccionamos Antivirus, Firewall o Detección y respuesta de endpoint de la lista Administrar.

Dentro del panel Crear un perfil, en Plataforma, seleccionamos Windows 10, Windows 11 y Windows Server (Vista previa), seleccionamos el perfil y hacemos clic en Crear en el panel Básicos, configuramos los elementos básicos.

Elegimos siguiente en el panel de ajustes de Configuración, elegimos y configuramos los ajustes apropiados para su caso de uso, luego asignamos Siguiente En el panel Asignaciones, apuntamos a su nuevo grupo dinámico y seleccionamos Siguiente En el panel Revisar + crear

Después de crear uno o más grupos de Azure AD que contengan dispositivos administrados por Microsoft Defender para Endpoint, puede crear e implementar las siguientes directivas para la administración de seguridad de Microsoft Defender para Endpoint en esos grupos:

antivirus cortafuegos Reglas del cortafuegos Detección y respuesta de punto final

Después de la sincronización podremos ver los dispositivos agregados a la consola de Security.

Referencia desde los documentos de Microsoft Incorporación con Microsoft Endpoint Manager | Microsoft Docs

Sin mas por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos post.

Be the first to leave a comment