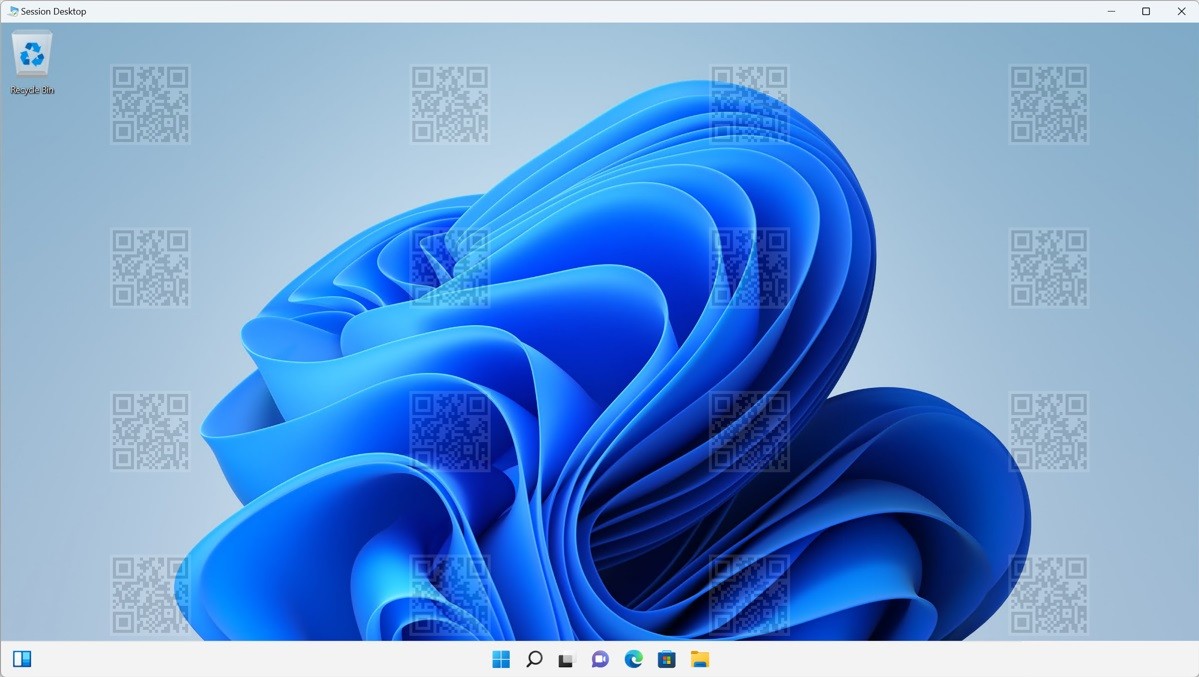

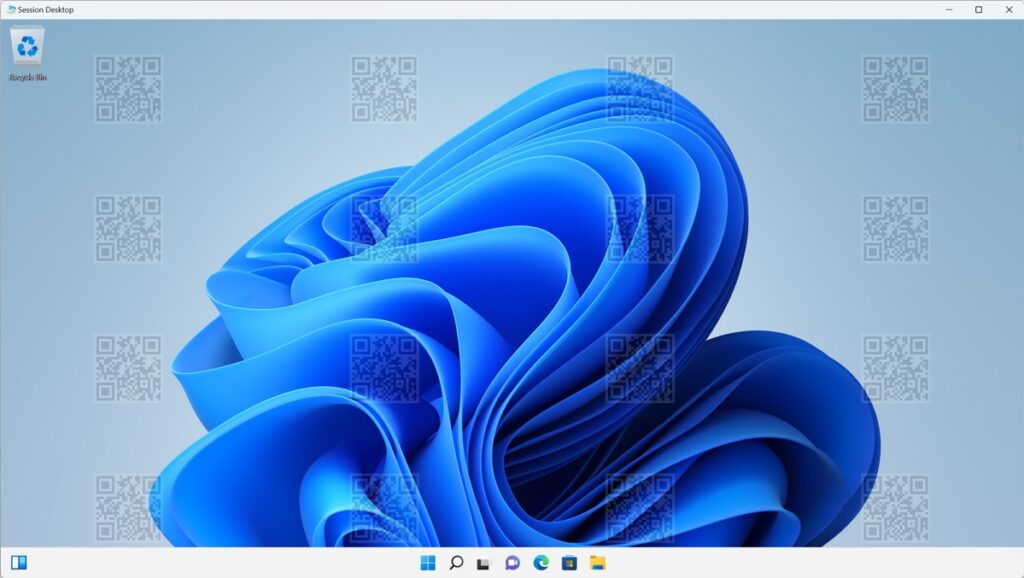

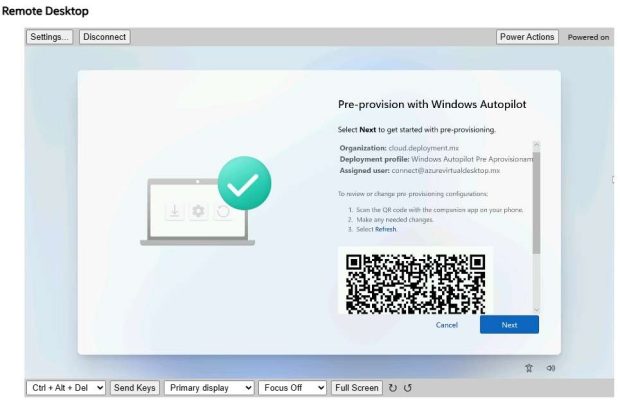

Hola, amigos, el día de hoy Microsoft publico una nueva característica en preview llamada Watermarking para Azure Virtual Desktop. Esta característica incorporada ayuda a evitar que se capture información confidencial en los puntos finales del cliente. Cuando se habilita la marca de agua, las marcas de agua del código QR aparecen como parte de los escritorios remotos. El código QR contiene el ID de conexión de una sesión remota que los administradores pueden usar para rastrear la sesión. La marca de agua se configura en los hosts de la sesión y el cliente de Escritorio remoto la aplica.

• Las marcas de agua se utilizan para proteger las imágenes, el contenido de VDI y los archivos visuales del robo, uso o alteración sin el permiso del propietario.

• Brindar consistencia a la marca de nuestros clientes.

•Previene Web-scraping .

• Restringe el recorte y la edición.

• Algunos clientes los necesitan por razones de cumplimiento con la protección de datos.

Como parte de los prerrequisitos necesitamos el cliente remoto en la version 1.2.3317 o posterior.

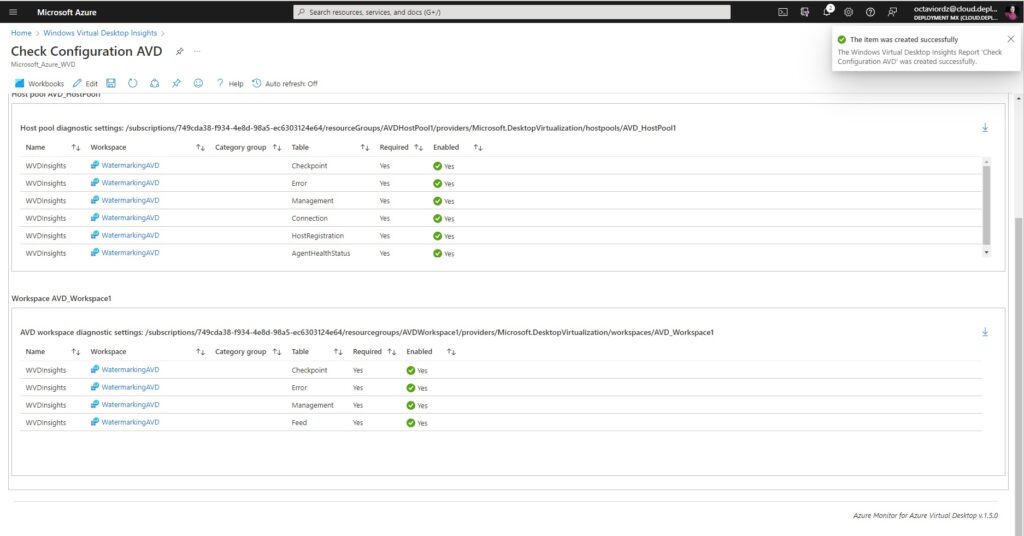

El otro prerrequisito es Azure Virtual Desktop Insights configurado en nuestro entorno.

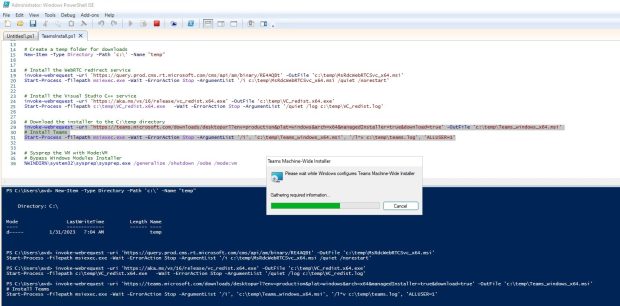

Para activar la marca de agua vamos a las plantillas administrativas de AVD, en este link

https://learn.microsoft.com/en-us/azure/virtual-desktop/administrative-template

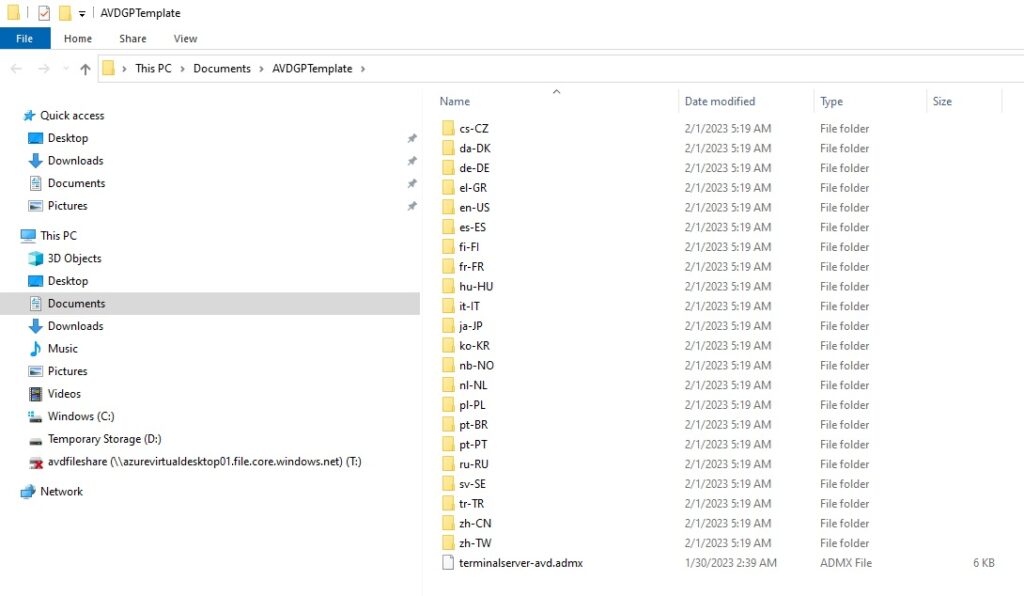

Descargamos los archivos de plantilla administrativa de Azure Virtual Desktop más recientes y extraemos el contenido del archivo .cab y el archivo .zip.

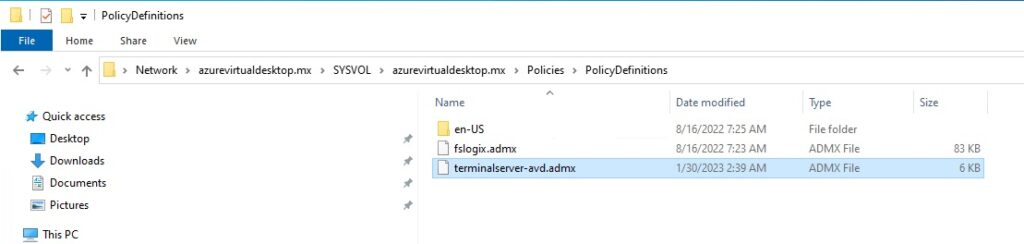

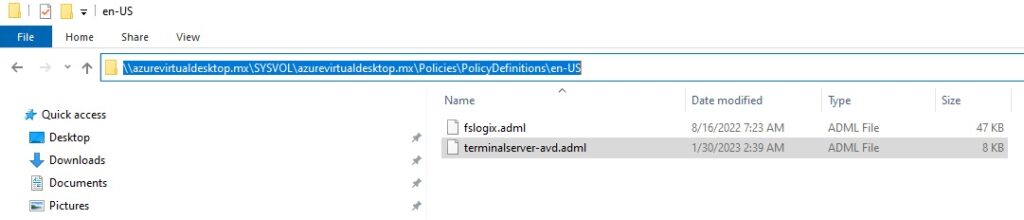

Copiamos y pegamos el archivo terminalserver-avd.admx en el almacén central de directivas de grupo de nuestro dominio, por ejemplo \contoso.comSYSVOLcontoso.comPoliciesPolicyDefinitions, donde contoso.com es el nombre de dominio.

A continuación, copiamos el archivo terminalserver-avd.adml en la subcarpeta en-us.

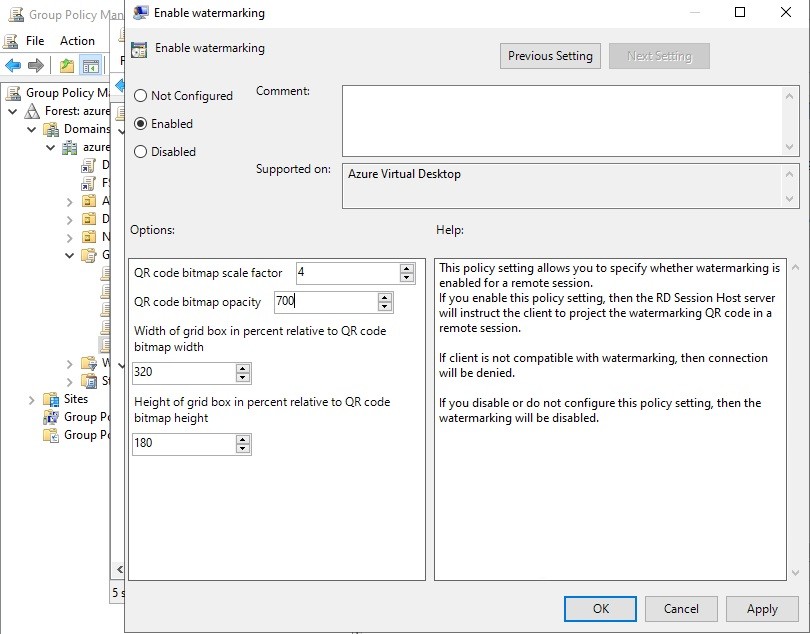

Abrimos la Consola de administración de directivas de grupo (GPMC) y creeamos o editamos una directiva dirigida a sus hosts de sesión. Para comprobar que la plantilla administrativa de Azure Virtual Desktop está disponible, vamos a Configuración del equipo > Políticas > Plantillas administrativas > Componentes de Windows > Servicios de Escritorio remoto > Host de sesión de escritorio remoto > Azure Virtual Desktop. Debería ver la configuración de directiva para Azure Virtual Desktop, como se muestra en la siguiente captura de pantalla:

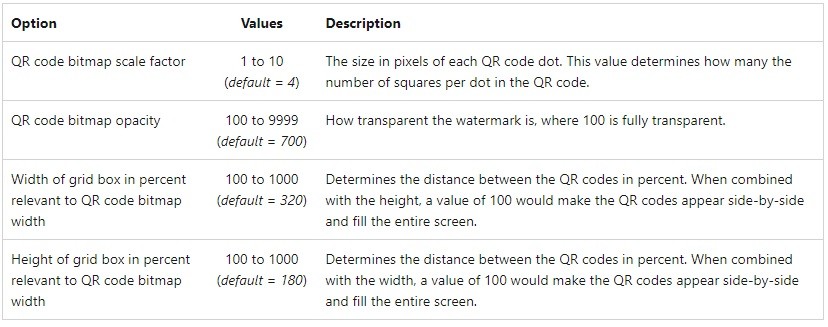

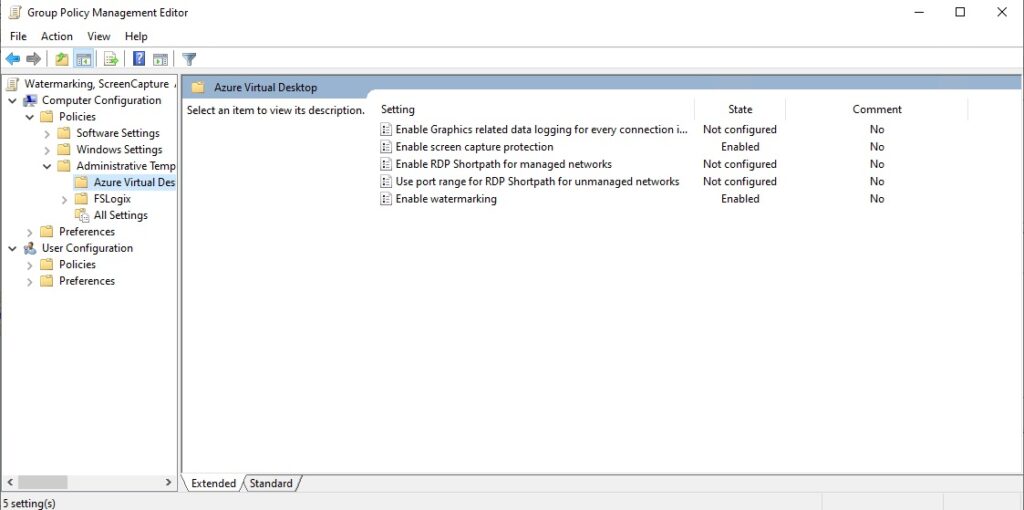

Habilitamos la politica configurando las opciones de acuerdo a nuestro entorno.

Una vez que tengamos habilitado la marca de agua, podemos encontrar la información de la sesión en el código QR mediante Azure Virtual Desktop Insights o consultando Azure Monitor Log Analytics.

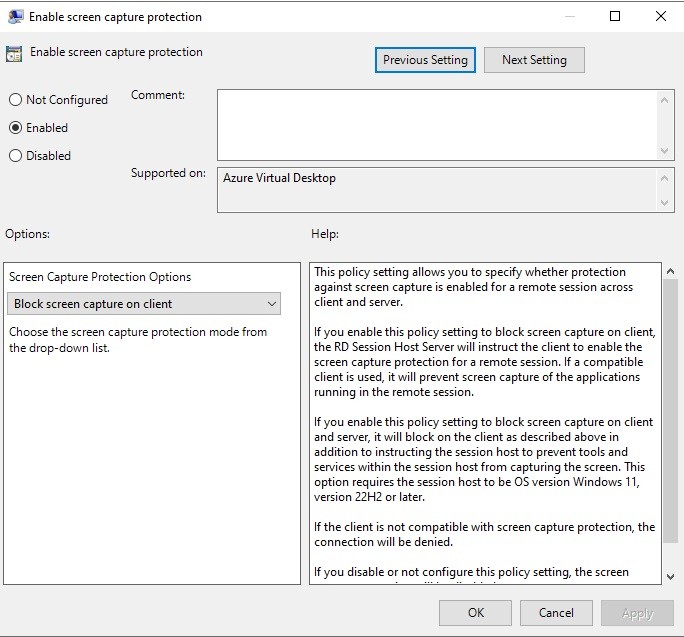

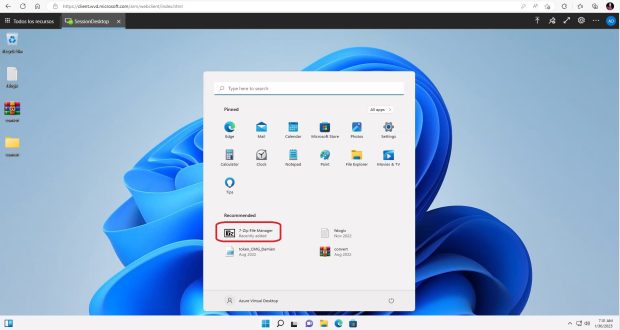

Para la protección de captura de pantalla habilitamos también las nuestras plantillas administrativas.

Habilitamos para el cliente.

Veremos el resultado

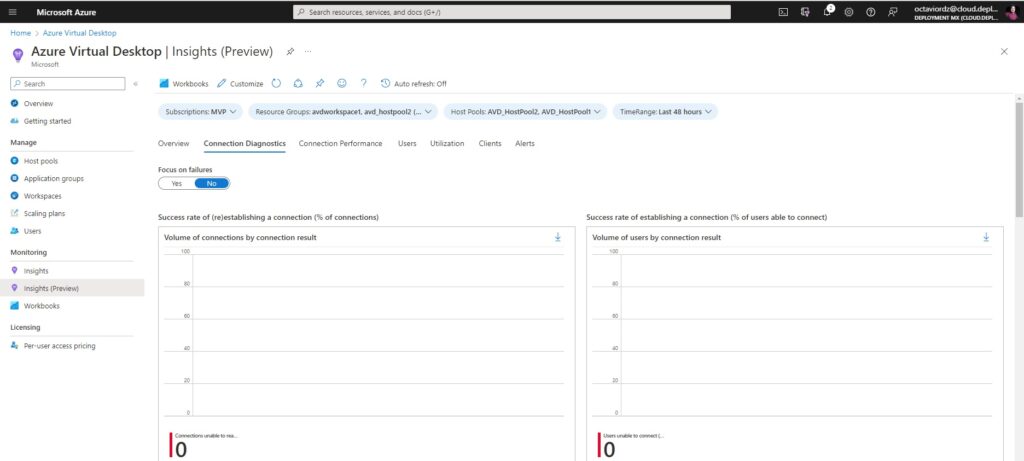

por ultimo para averiguar la información de la sesión del código QR mediante Azure Virtual Desktop Insights:

Abrimos un navegador web y vamos a https://aka.ms/avdi para abrir Azure Virtual Desktop Insights. Iniciamos sesión con sus credenciales de Azure cuando se le solicite. Seleccione la suscripción, el grupo de recursos, el grupo de hosts y el rango de tiempo relevantes, luego seleccione la pestaña Diagnósticos de conexión.

En la sección Tasa de éxito de (re)establecimiento de una conexión (% de conexiones), hay una lista de todas las conexiones que muestra Primer intento, ID de conexión, Usuario e Intentos. Podemos buscar el ID de conexión en el código QR de esta lista o exportarlo a Excel.

Para más información puedes consultar los siguientes links

Screen capture protection in Azure Virtual Desktop – Azure | Microsoft Learn

Watermarking in Azure Virtual Desktop (preview) | Microsoft Learn

Sin más por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos posts.

Be the first to leave a comment