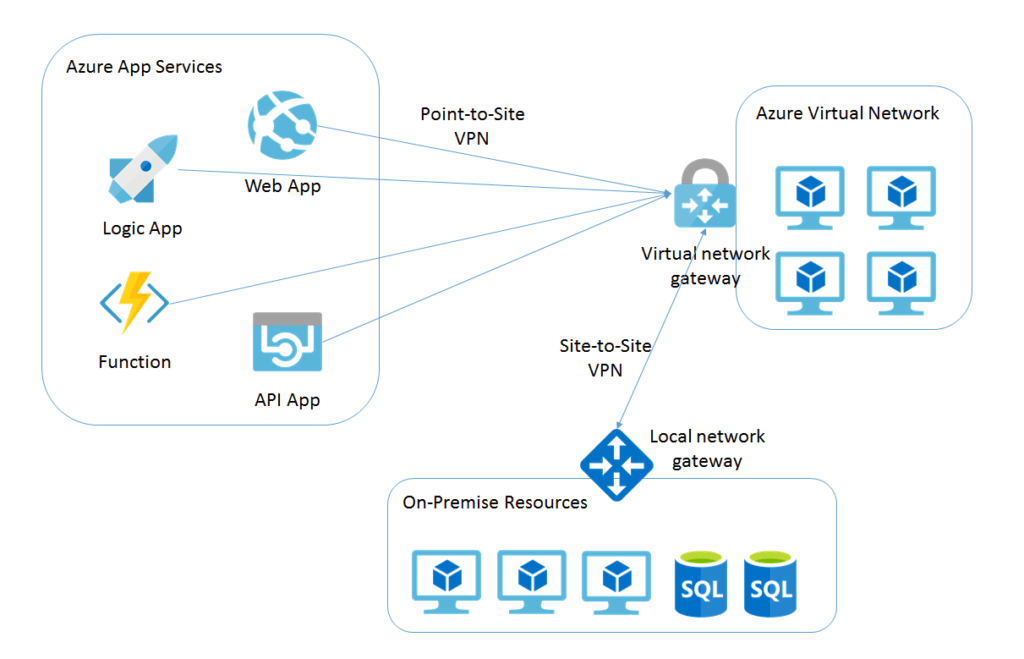

Hola que tales amigos, el día de hoy vamos a ver la manera en cómo podemos crear una configuración S2S VPN con el objetivo de tener el escenario para implementar Windows 365 hybrid mode.

De acuerdo a los documentos oficiales de Microsoft tenemos estos pasos macro para configurar nuestra red con Azure.

Así es como puede crear una conexión VPN de sitio a sitio en Azure Portal:

Inicie sesión en Azure Portal: vaya a https://portal.azure.com e inicie sesión con su cuenta de Azure.

Cree una red virtual (VNet): si aún no ha configurado una red virtual, deberá crear una. Puede hacer esto haciendo clic en el botón “+ Crear un recurso”, luego busque “Red virtual” en el mercado.

Siga los pasos para crear la red virtual, especificando el espacio de direcciones, la subred y otros detalles necesarios.

Cree una puerta de enlace de red local: para conectar su red local a Azure, deberá crear una puerta de enlace de red local. Esto representa el dispositivo VPN local. En el portal, vaya a “Crear un recurso” > “Redes” > “Puerta de enlace de red local” y proporcione la información necesaria, como el nombre de la puerta de enlace, la dirección IP de su dispositivo VPN local y el espacio de direcciones de su dispositivo local. red de locales. Cree una puerta de enlace de red virtual: la puerta de enlace de red virtual se usa para conectar la red virtual de Azure a su puerta de enlace de red local.

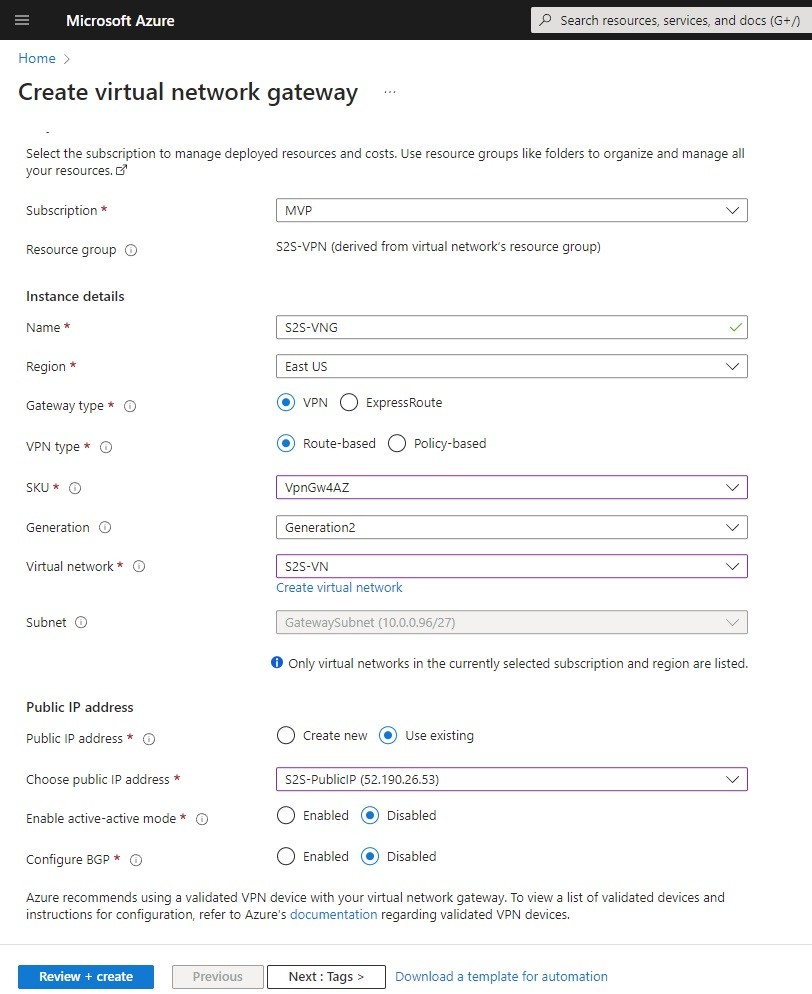

Vaya a “Crear un recurso” > “Redes” > “Puerta de enlace de red virtual” y proporcione la información requerida. Seleccione la VNet que creó anteriormente, establezca el tipo de puerta de enlace en “VPN” y especifique otras configuraciones como SKU, dirección IP pública, etc.

Configure la conexión VPN: después de crear la puerta de enlace de red virtual, vaya a la hoja “Puertas de enlace de red virtual” y seleccione la puerta de enlace que creó.

Haga clic en “Conexiones” en “Configuración” y luego haga clic en “+ Agregar” para crear una nueva conexión. Proporcione los detalles de la conexión, incluido el tipo de conexión (sitio a sitio), la clave compartida (clave precompartida) para la autenticación y seleccione la puerta de enlace de red local que creó anteriormente.

Descargar configuración de VPN: una vez que se crea la conexión, puede descargar el archivo de configuración de VPN. Este archivo contiene la configuración necesaria para su dispositivo VPN local, como direcciones IP, clave precompartida e información de enrutamiento.

Configure su dispositivo VPN local: finalmente, deberá configurar su dispositivo VPN local utilizando la información del archivo de configuración descargado.

Tenga en cuenta que el dispositivo VPN local debe ser compatible con los requisitos de VPN de Azure. Además, asegúrese de que el firewall de su red permita el tráfico requerido para la conexión VPN.

Ahora vamos a simplificar estos pasos con imágenes para que quede un poco más entendido el proceso de configuración.

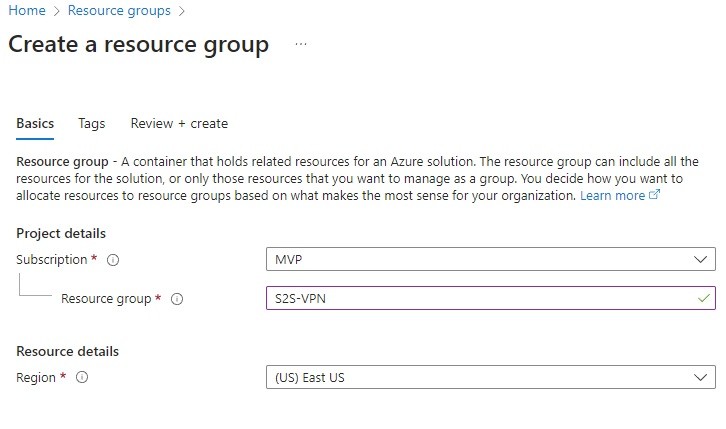

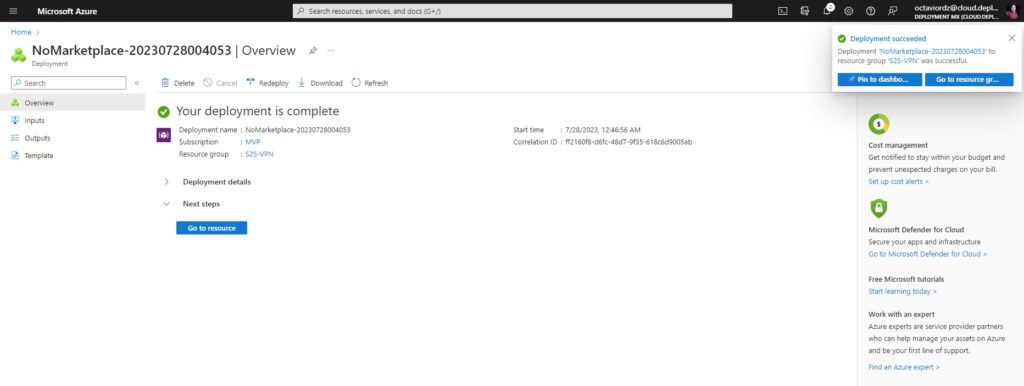

Entonces siguiendo los pasos anteriores nos conectamos al portal de Azure https://portal.azure.com y creamos un nuevo grupo de recursos, revisamos y creamos.

Resource Group: Un “Resource Group” (Grupo de Recursos) en Microsoft Azure es un contenedor lógico que se utiliza para organizar y administrar los recursos relacionados en una suscripción de Azure. Los recursos pueden ser máquinas virtuales, bases de datos, redes virtuales, aplicaciones web, grupos de seguridad, almacenamiento, etc.

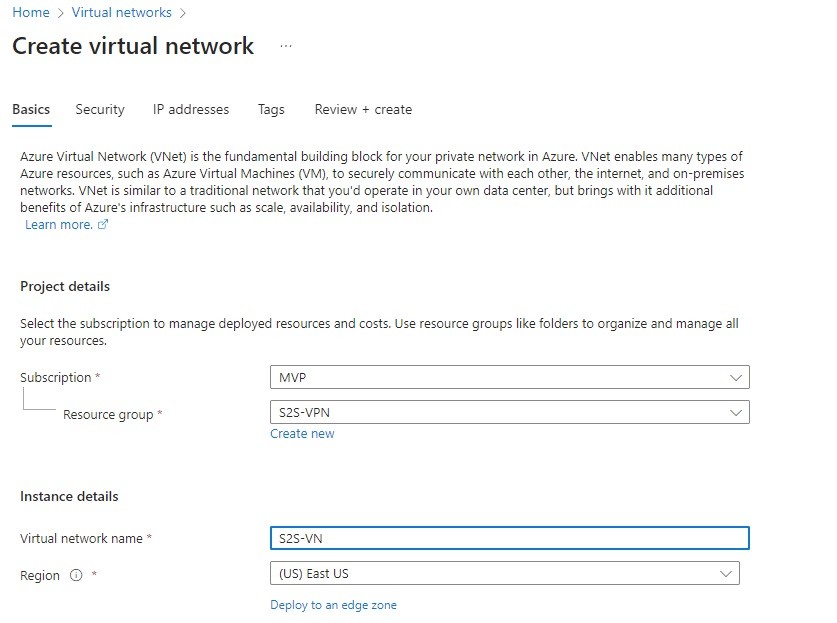

ahora vamos a crear la de nuestro Virtual Networks, creamos una nueva configuración de Virtual Network seleccionando nuestro Resource Group.

Virtual Network: Una red virtual (VNet) es un componente fundamental de la infraestructura informática en la nube que le permite crear entornos de red privados y aislados en la nube. Es uno de los componentes básicos de la mayoría de las plataformas en la nube, como Microsoft Azure, Amazon Web Services (AWS) y Google Cloud Platform (GCP).

Damos clic en siguiente, bajo las opciones de seguridad para esta prueba dejamos tal cual y continuamos.

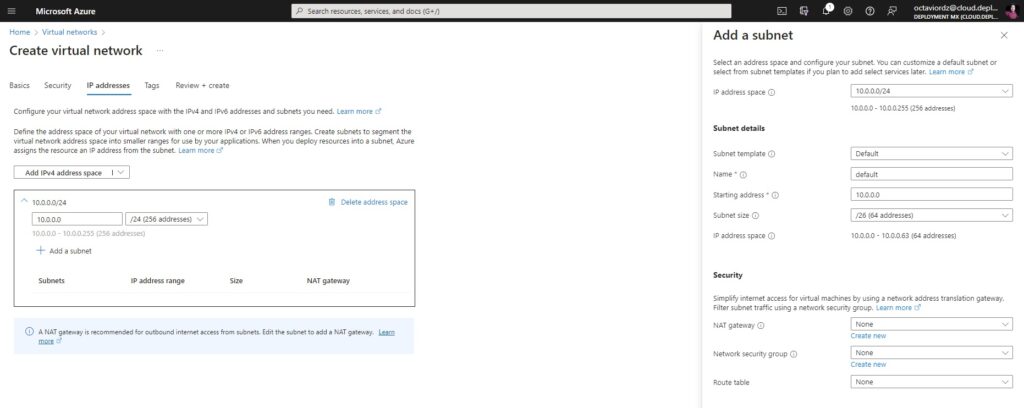

Bajo la sección de configuración de IP addresses vamos a cambiar los valores de la subnet para tener una capacidad de 256 direcciones o nodos, esto puede variar dependiendo de la configuración de cada cliente. revisamos y creamos.

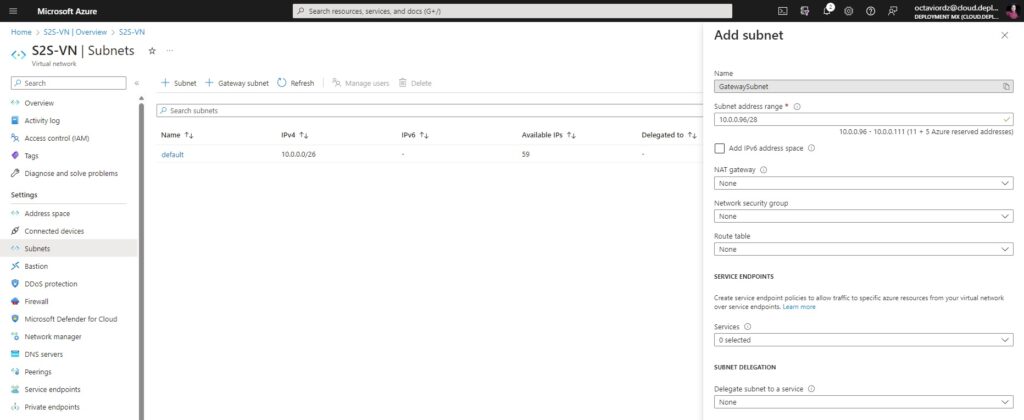

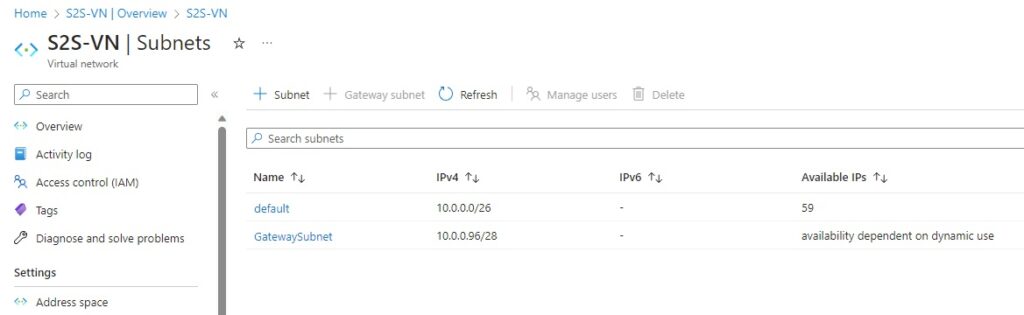

El siguiente paso es crear Gateway Subnet a nuestro Address Space de Azure. Esto lo podemos hacer desde la opción de subnet – agregar – Gateway subnet. podemos modificar el rango para la configuración de las direcciones.

Gateway Subnet: En redes, una subred de puerta de enlace es una subred específica dentro de una red virtual (VNet) utilizada en entornos de computación en la nube, particularmente en el contexto de servicios como Microsoft Azure o Amazon Web Services (AWS). La subred de puerta de enlace es una parte esencial de la creación y configuración de una puerta de enlace de red virtual, que permite la conectividad entre las redes locales y la red en la nube.

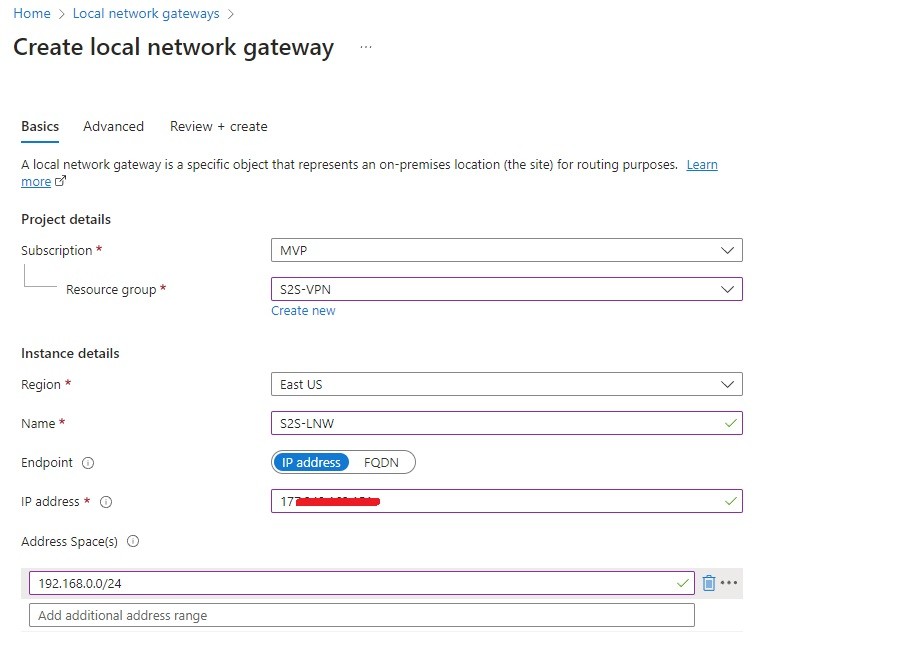

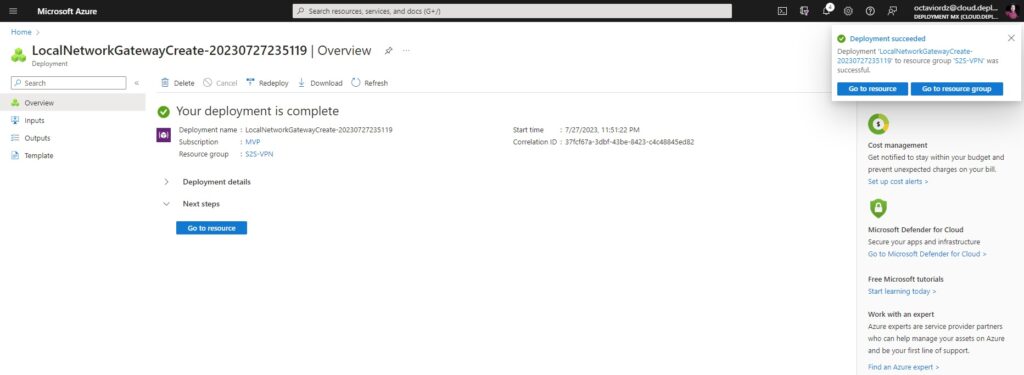

La siguiente etapa es crear el local Network Gateway, veamos una descripción general sobre su significado.

Local Network Gateway:

En Microsoft Azure, un “Local Network Gateway” (Gateway de Red Local) es un objeto que representa una red local o sitio de red externo a Azure. Este componente es utilizado en el contexto de configurar una conexión VPN (Virtual Private Network) entre una red local y una red virtual en Azure.

El Local Network Gateway actúa como el punto de entrada o punto final de la conexión VPN en la red local, mientras que, en Azure, el componente que representa el punto final de la VPN en la red virtual se conoce como “Virtual Network Gateway”.

Para realizar los pasos vamos a crear un nuevo Local Network Gateway, colocamos el nombre, la ip local de nuestro router on-premises y el espacio de direcciones ips on-premises.

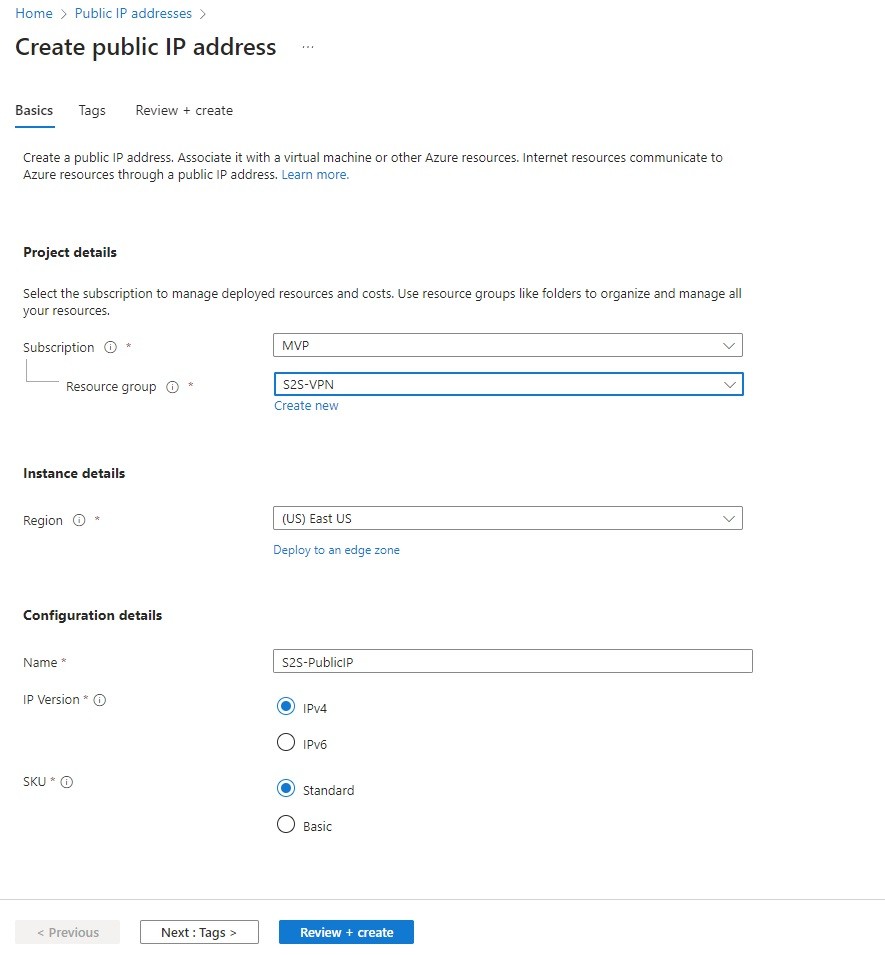

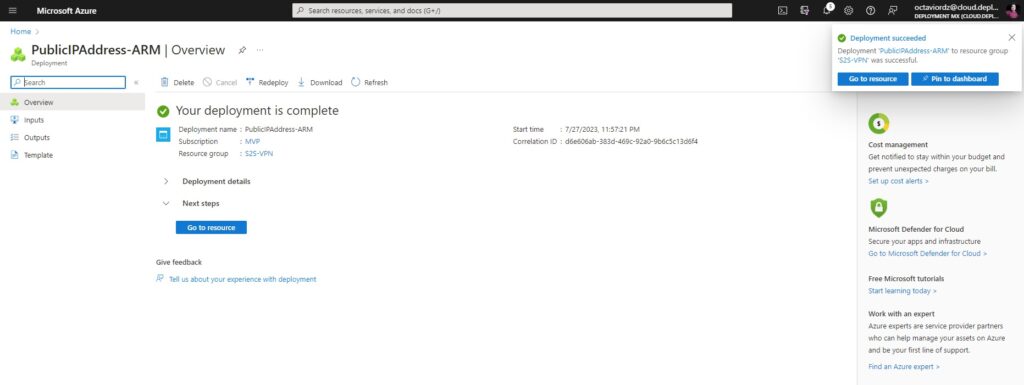

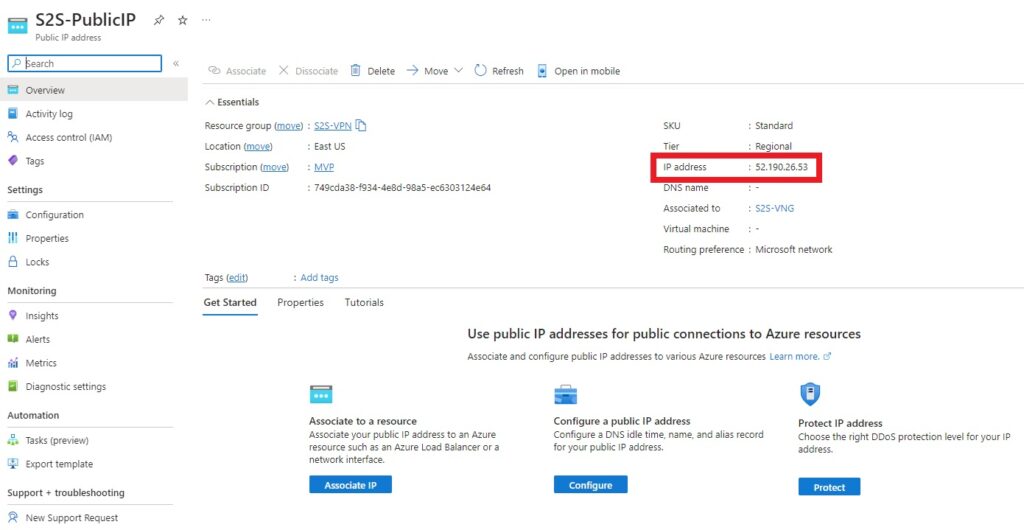

Siguiente paso vamos a crear la Public IP Address que nos va a servir para el Virtual Network Gateway.

Public IP Address: En Microsoft Azure, una dirección IP pública es una dirección IPv4 o IPv6 que es enrutable globalmente y accesible a través de Internet. Se asigna a recursos, como máquinas virtuales, equilibradores de carga, puertas de enlace de aplicaciones o puertas de enlace de VPN, alojados en la nube de Azure. Las direcciones IP públicas permiten que estos recursos se comuniquen con el mundo exterior, incluidos los usuarios de Internet u otras redes externas.

Dentro de Azure buscamos Public IP Address y creamos.

La siguiente etapa es crear la Virtual Network Gateway.

Virtual Network Gateway:

En Azure, un “Virtual Network Gateway” (Gateway de Red Virtual) es un servicio que permite establecer una conexión segura y cifrada entre una red virtual en Azure y una red local o redes externas, como una conexión VPN (Virtual Private Network) o una conexión ExpressRoute.

El Virtual Network Gateway actúa como el punto final de la conexión VPN o ExpressRoute en la red virtual de Azure. Permite que los recursos en la red virtual se comuniquen de forma segura con los recursos en la red local o en otras redes conectadas a través de la conexión.

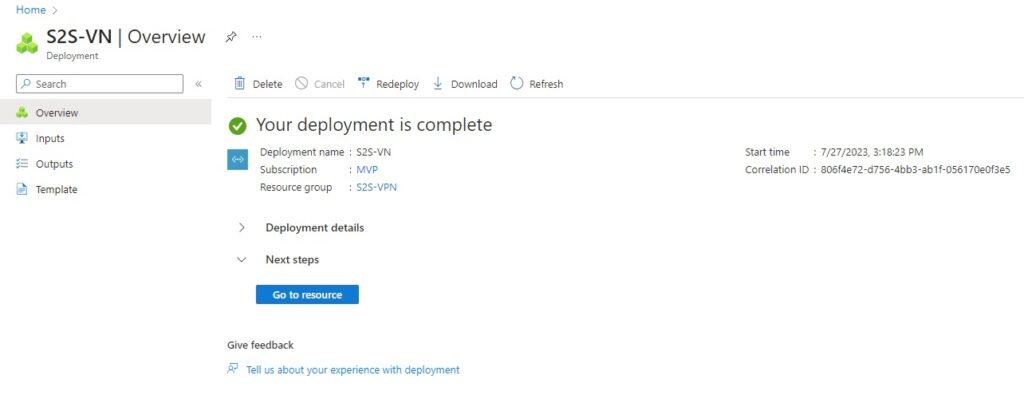

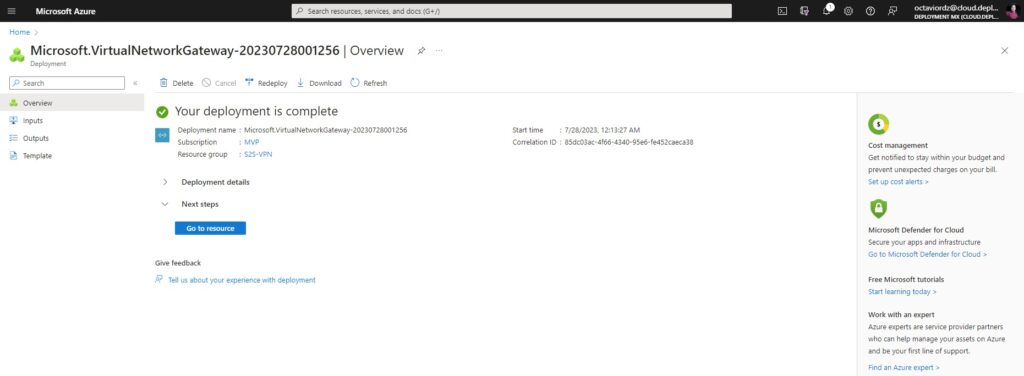

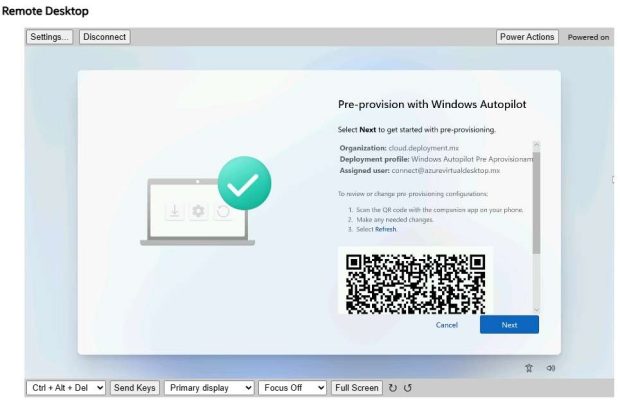

Es importante mencionar que la configuración en esta etapa puede llegar a tarde más de 30 minutos en completarse, lo que conlleva a esperar el resultado y no pasar al siguiente paso hasta verlo completado de manera correcta.

Buscamos Virtual Network Gateway y configuramos, vamos a colocar los valores como el nombre, el resource group, y los detalles de instancias.

Siguiente punto a configurar Connection.

En Azure, una “Connection IKEv2/IPsec” es un tipo de conexión VPN (Virtual Private Network) que se establece entre un Virtual Network Gateway en Azure y un dispositivo o sitio externo, como una red local o un centro de datos.

IKEv2 (Internet Key Exchange version 2) e IPsec (Internet Protocol Security) son dos protocolos utilizados en conjunto para establecer una conexión VPN segura y cifrada entre el Virtual Network Gateway de Azure y el dispositivo remoto.

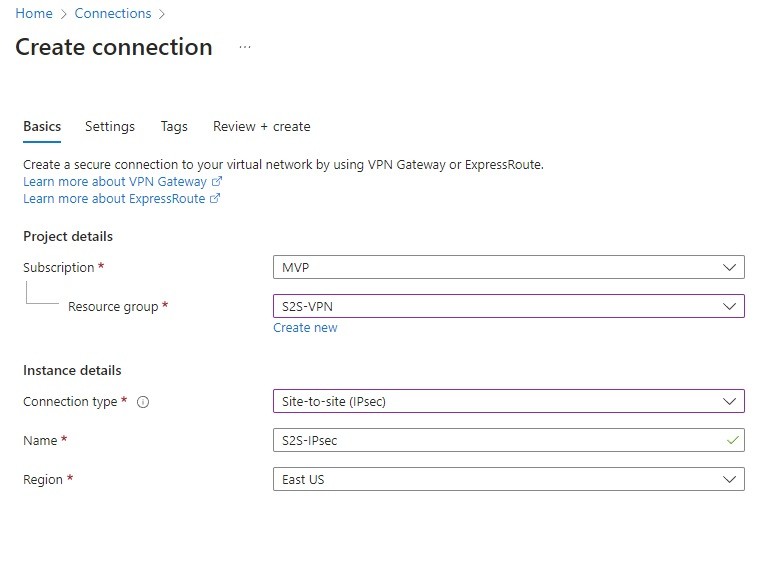

buscamos Connection type en Azure y configuramos como tipo de Conexion Site-to-site (IPsec)

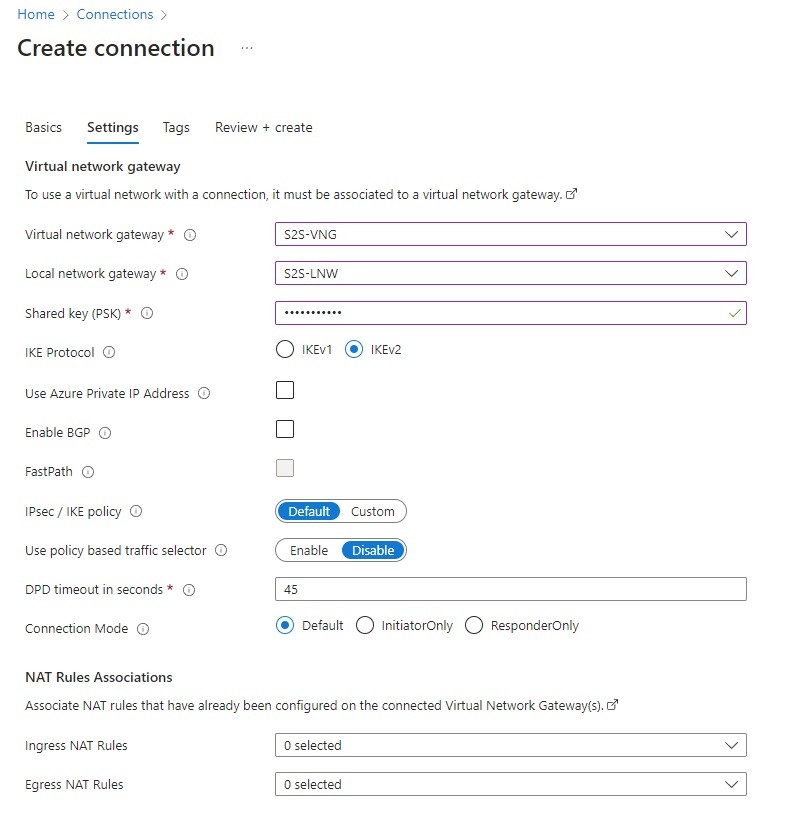

En la opción de settings, seleccionamos nuestras Virtual Network Gateway y nuestra Local Network Gateway.

En la sección de Shared Key (PSK) vamos a crear una contraseña para la VPN esta contraseña guardémosla en un lugar seguro ya que sera necesaria para la configuración del lado de nuestro servidor on-premises. el resto de configuración la dejamos tal cual y creamos el recurso.

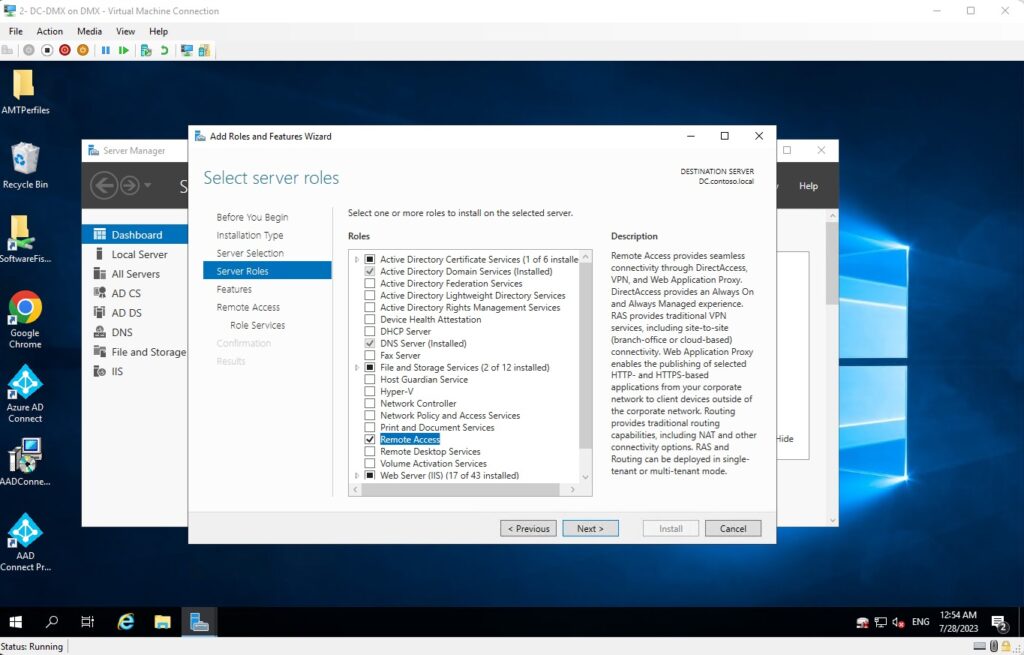

Siguiente etapa, configurar RRAS en Windows Server Local.

RRAS Server: Un servidor RRAS (Routing and Remote Access Service) es un servidor que ejecuta el servicio de enrutamiento y acceso remoto en sistemas operativos Windows. RRAS permite a un servidor de Windows actuar como un enrutador y proporcionar servicios de acceso remoto a usuarios y dispositivos externos, permitiéndoles conectarse y comunicarse con la red local del servidor.

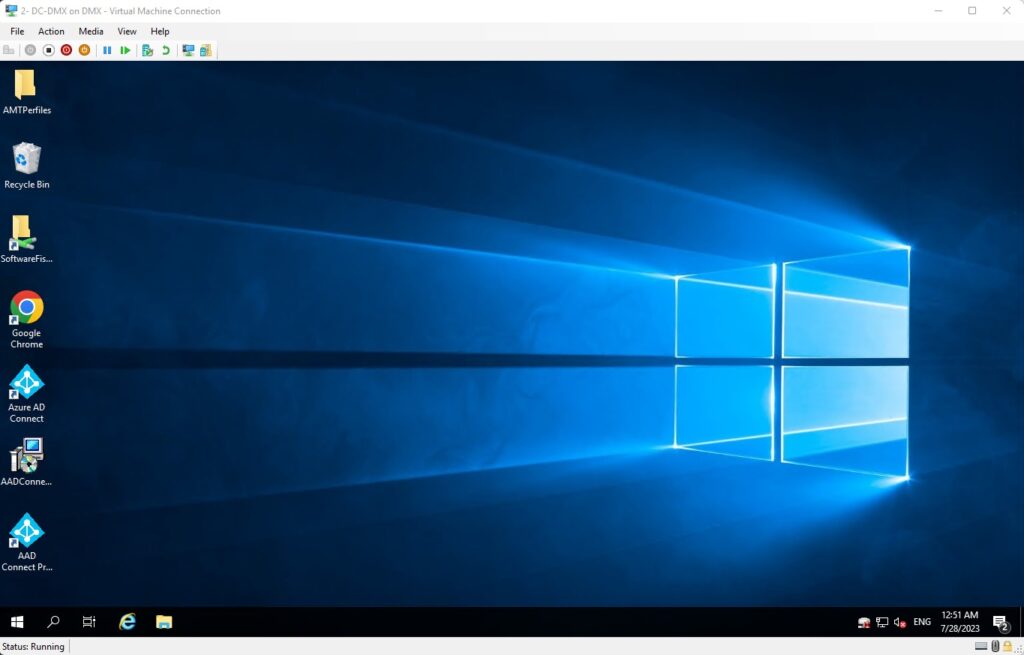

Nos conectamos a nuestro servidor On-Premises.

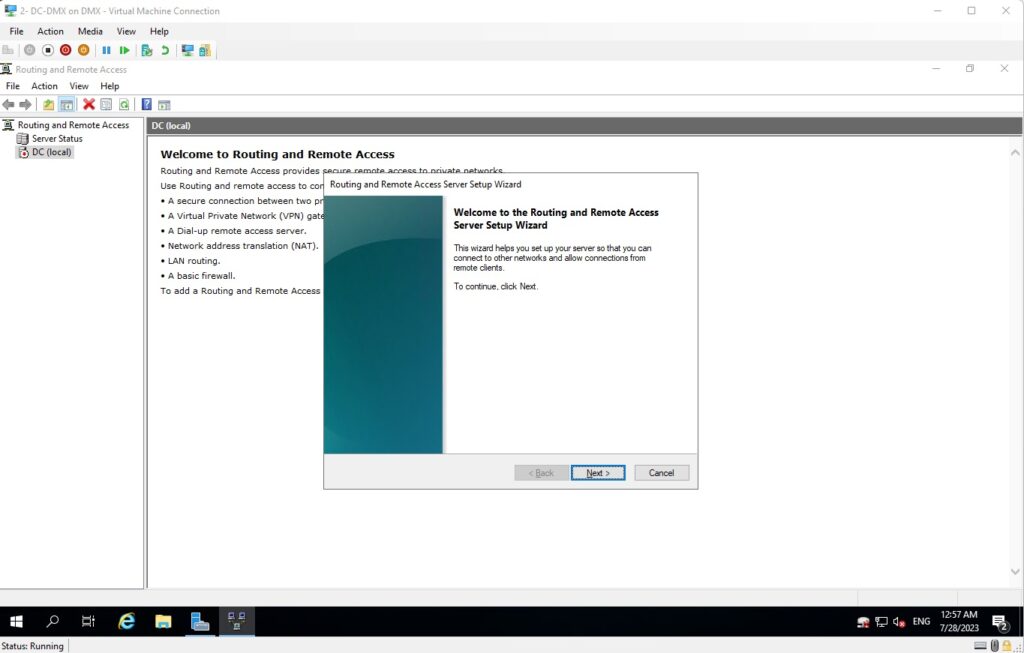

Agregamos el Rol de Routing and Remote Access y lo habilitamos.

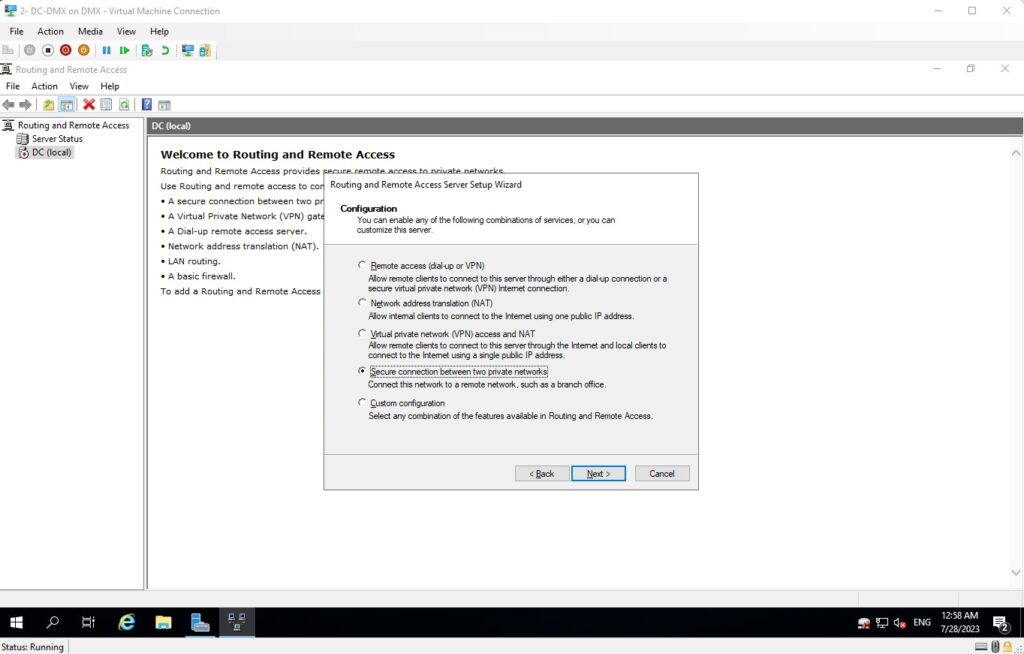

Para este caso de uso, seleccionamos la opción de “Secure connection between two private networks”

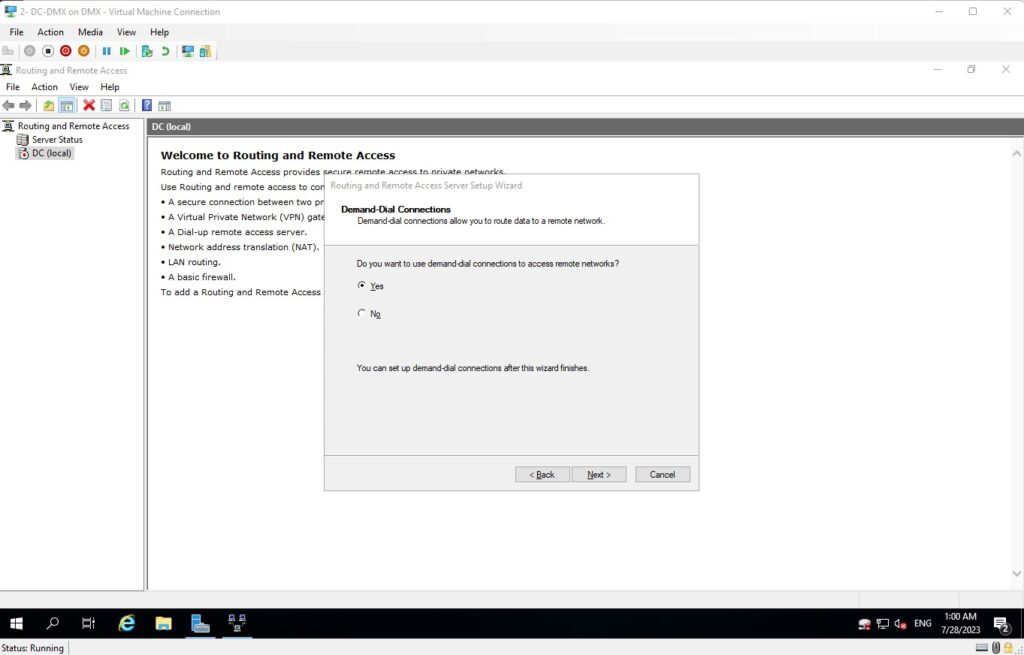

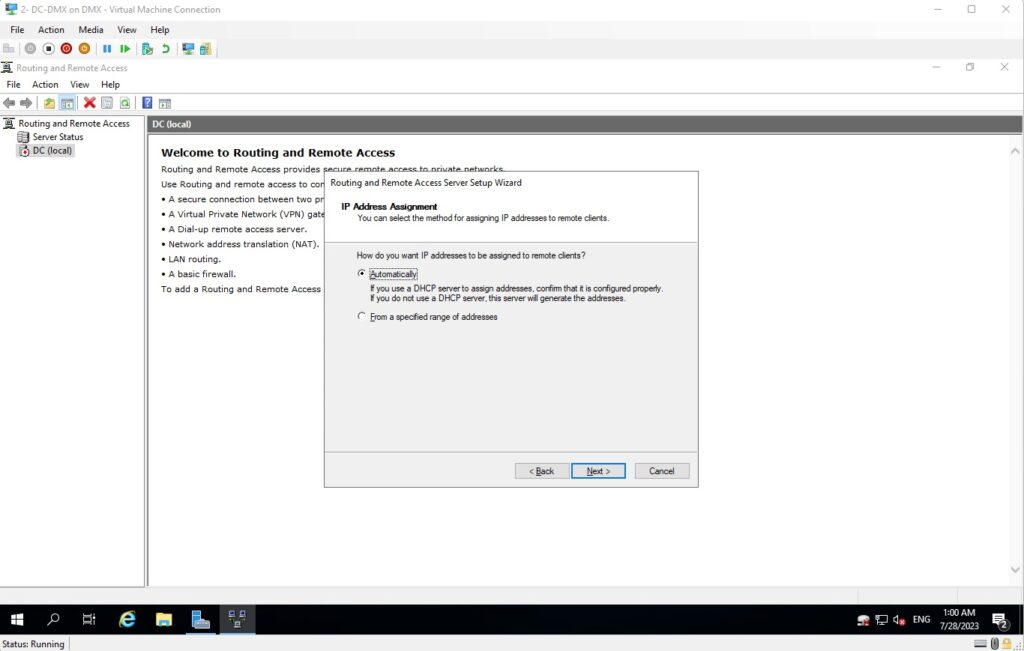

Dejamos la selección por defecto en las siguientes dos ventanas del asistente.

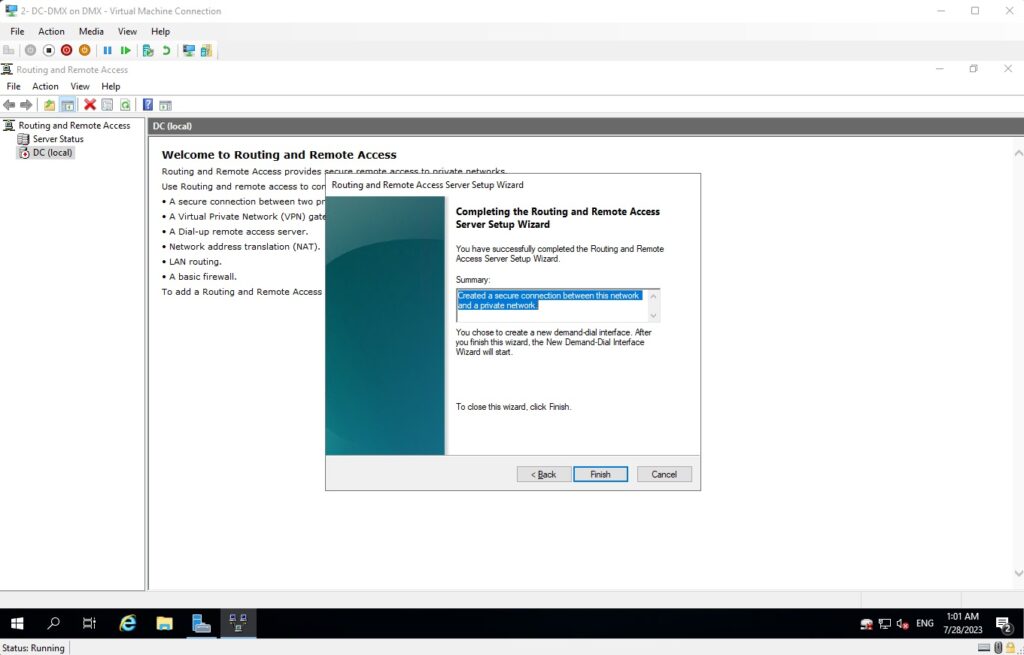

y finalizamos.

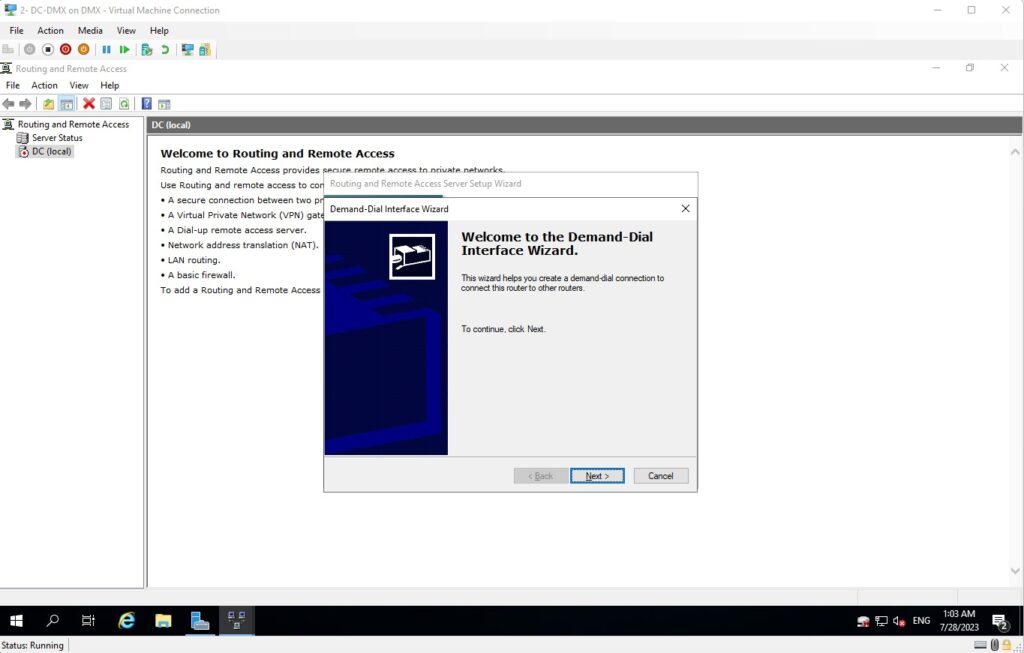

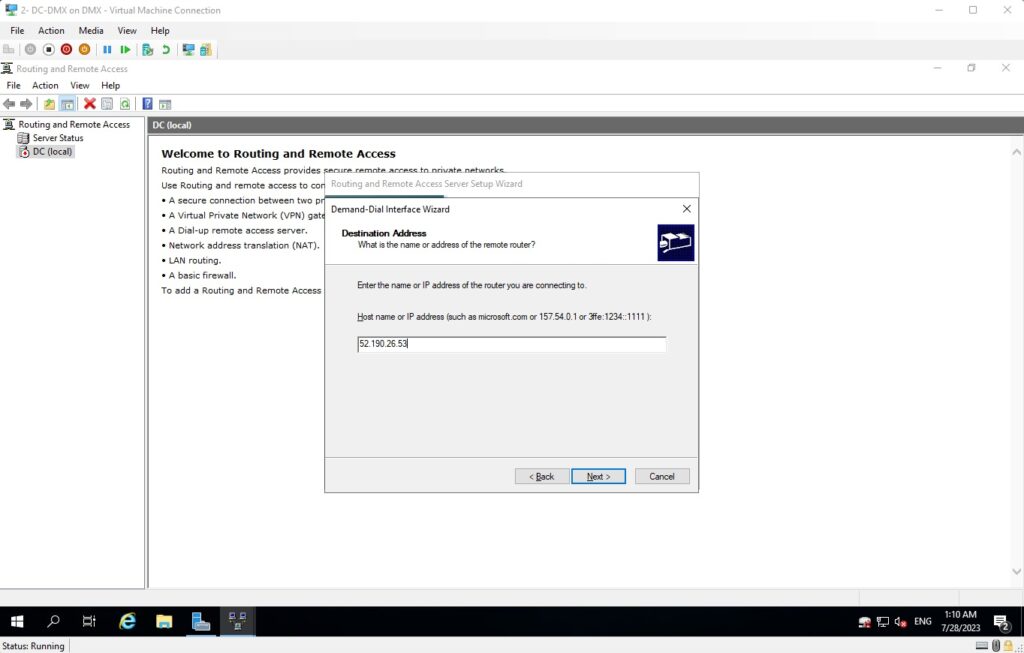

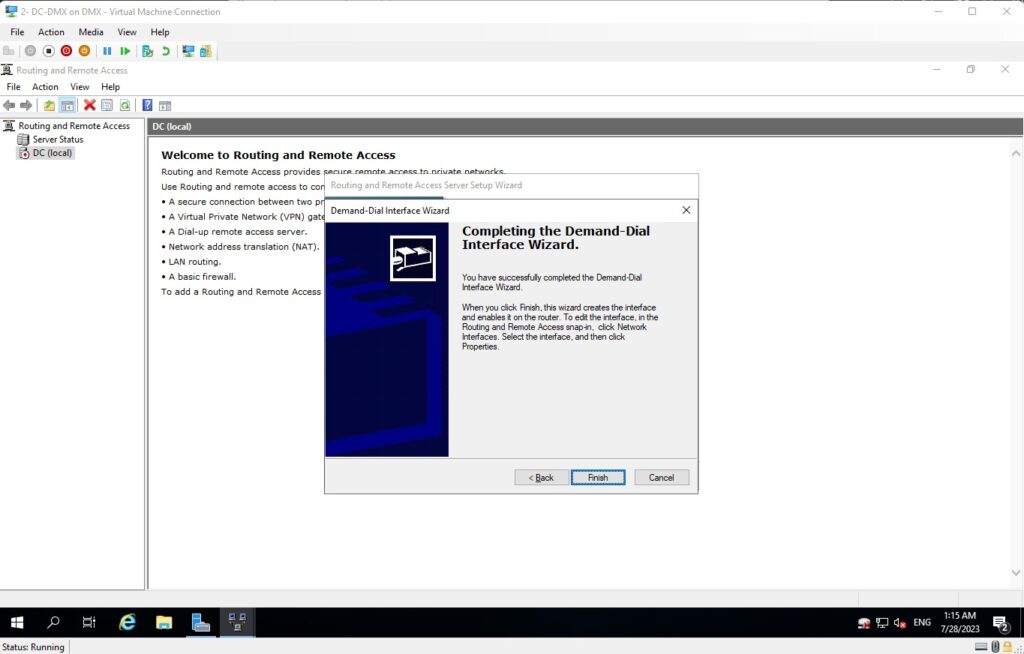

Automáticamente, después del primer asistente nos mostrara el segundo asistente para la conexión Demand-Dial Interface Wizard.

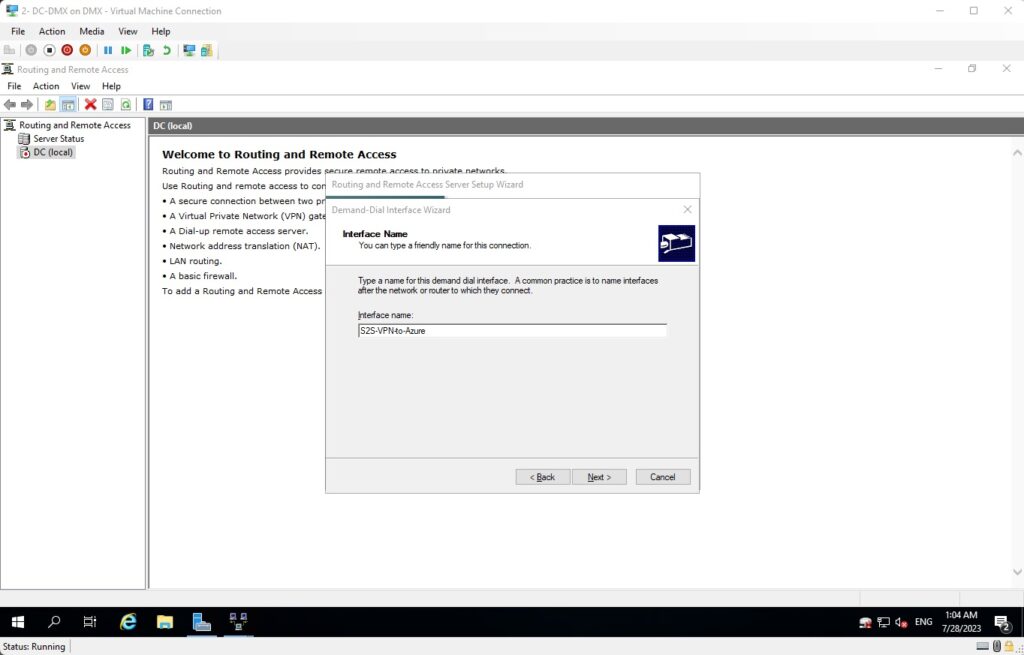

Colocamos un nombre la para conexion.

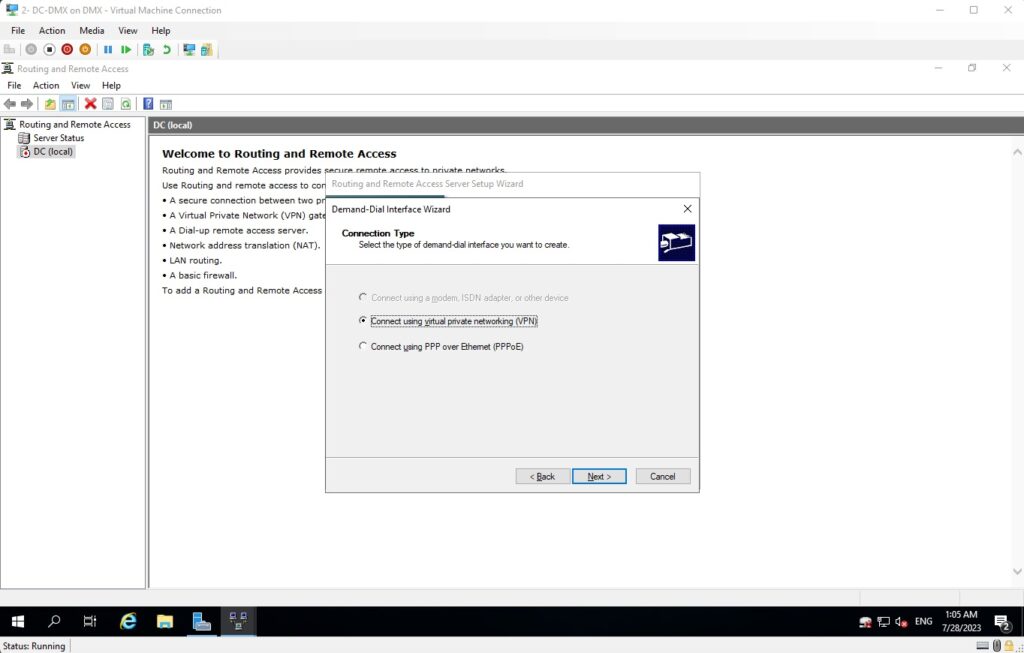

Tipo de conexión (VPN)

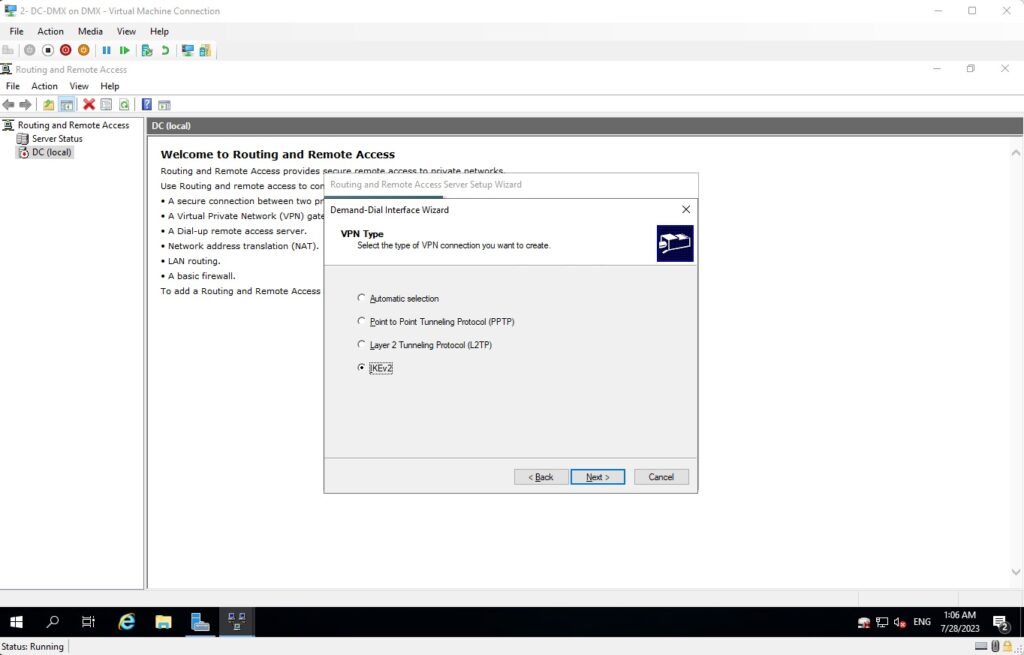

Seleccionamos el protocolo IKEv2 como lo seleccionamos desde Azure para la conexion.

Colocamos la IP publica de Azure, esta información esta previamente configurada en las etapas anteriores.

La siguiente pantalla la dejamos por defecto y continuamos a la configuración de las IP´s de nuestra subnet default.

La siguiente pantalla la dejamos tal cual por defecto y finalizamos.

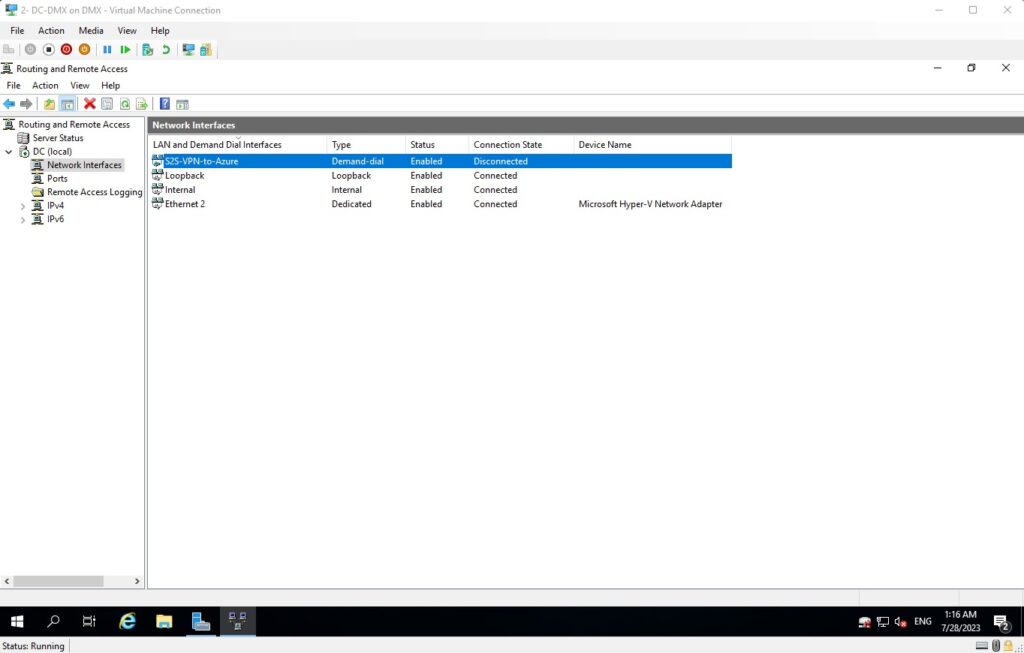

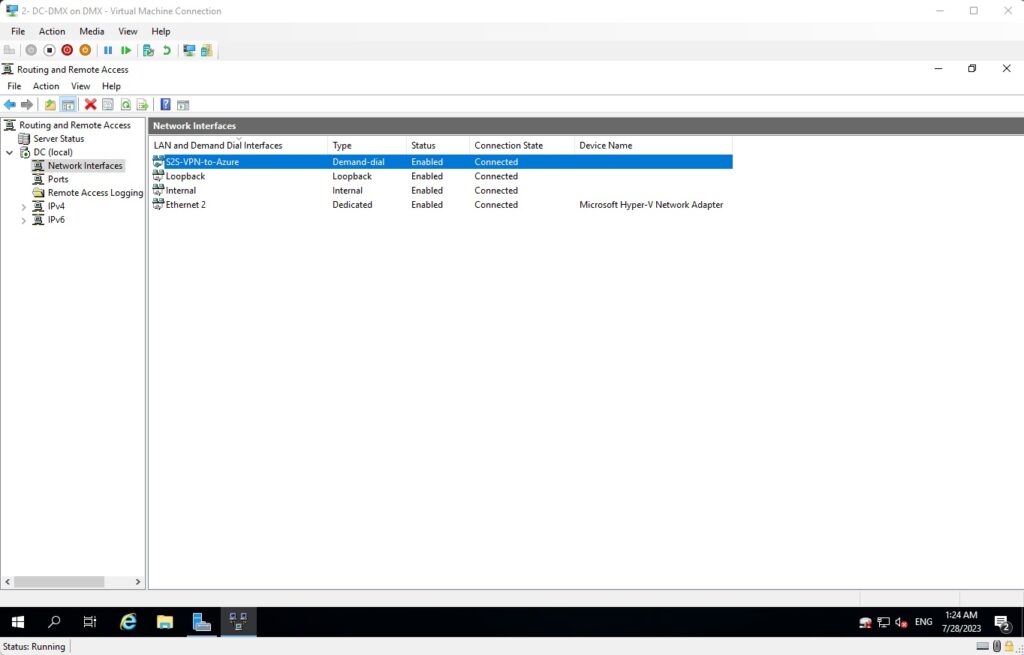

Dentro de la aplicación, nos posicionamos en Network Interfases y seleccionamos nuestra configuración.

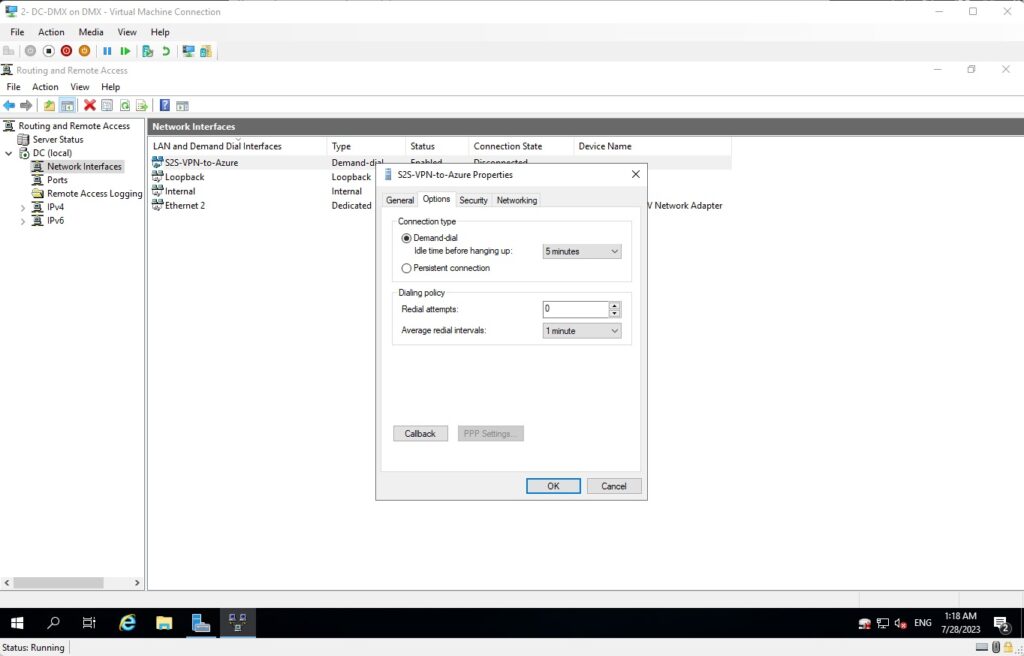

Damos clic derecho en properties y nos posicionamos en la pestaña de opciones y colocamos el número de intentos antes de la Conexion.

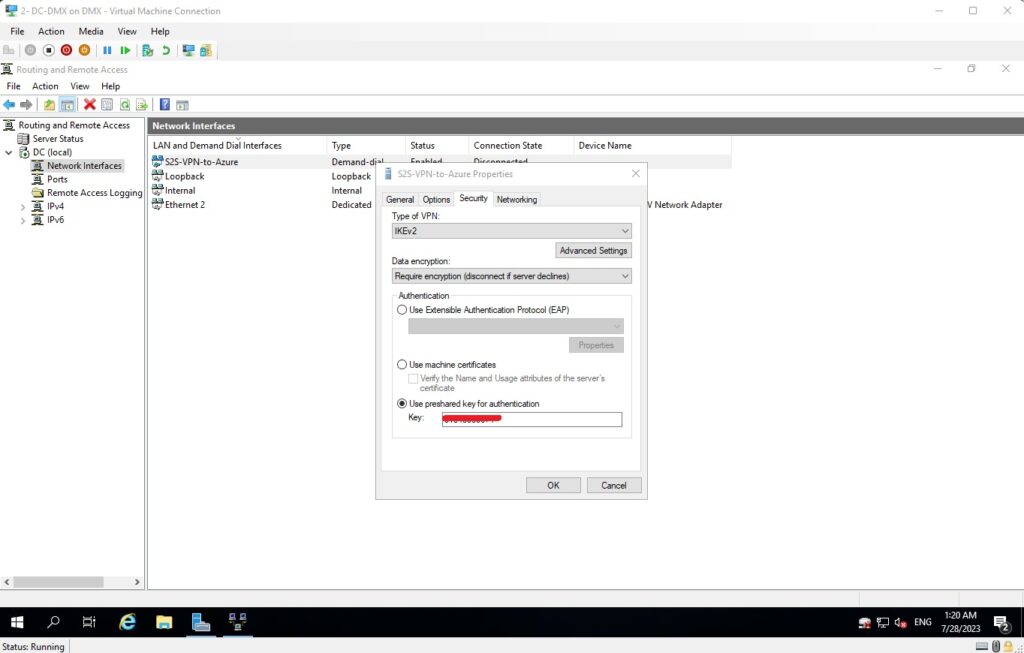

En la pestaña seguridad, colocaremos el password o la contraseña que hemos implementado del lado de Azure.

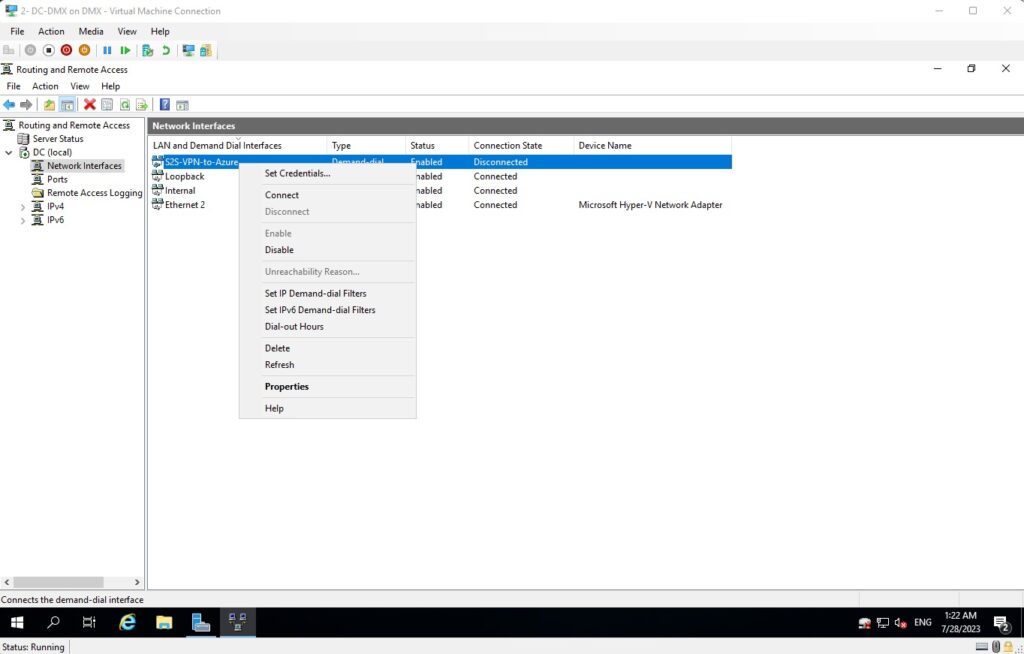

Cerramos el asistente, por último, damos clic derecho en nuestra interface y conectamos.

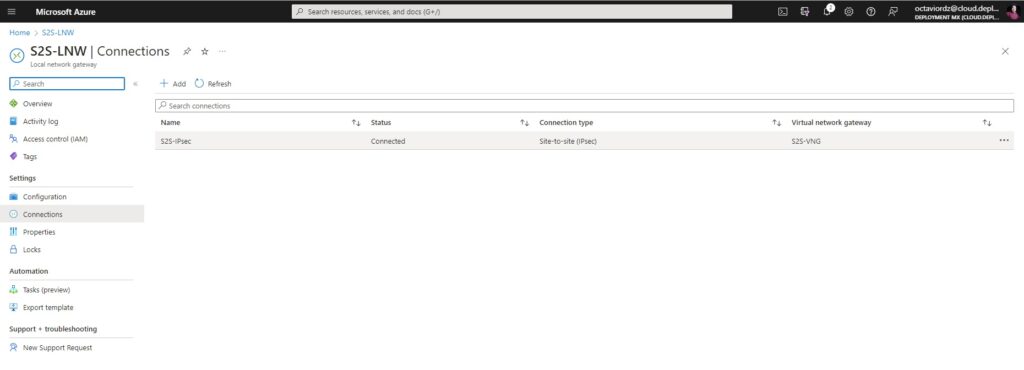

Podemos ver que del lado del servidor la conexión se ha establecido de manera satisfactoria, y de lado de Azure en nuestro Local Network Gateway también.

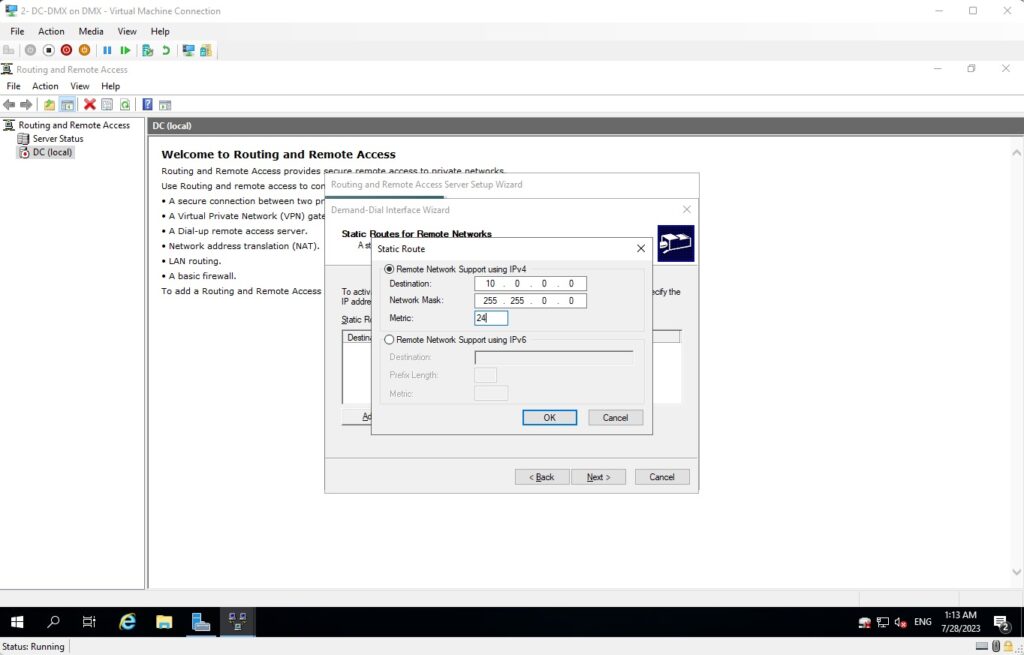

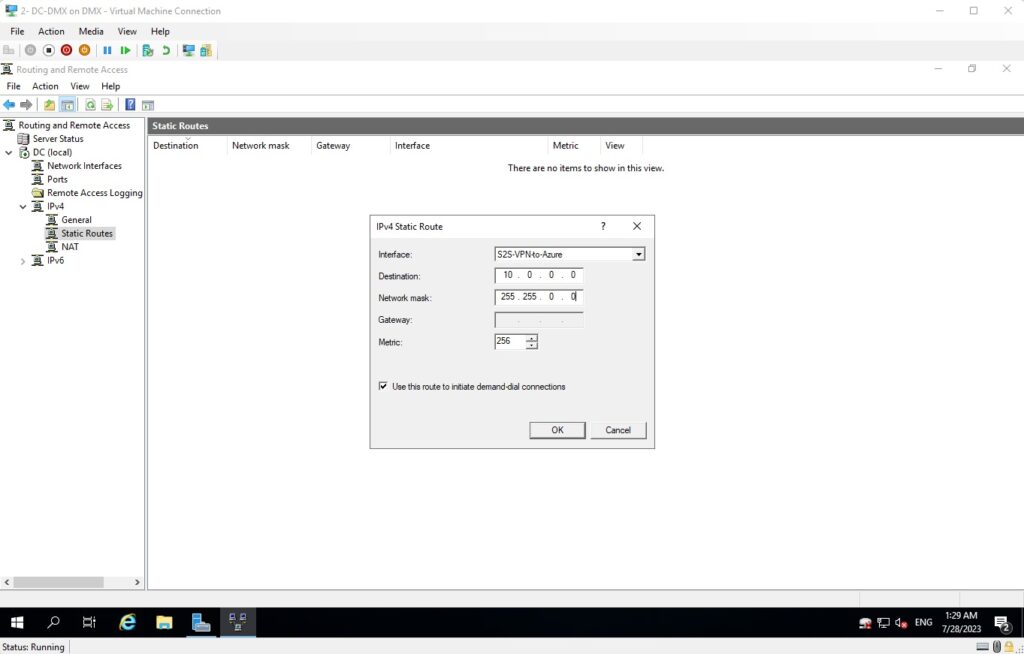

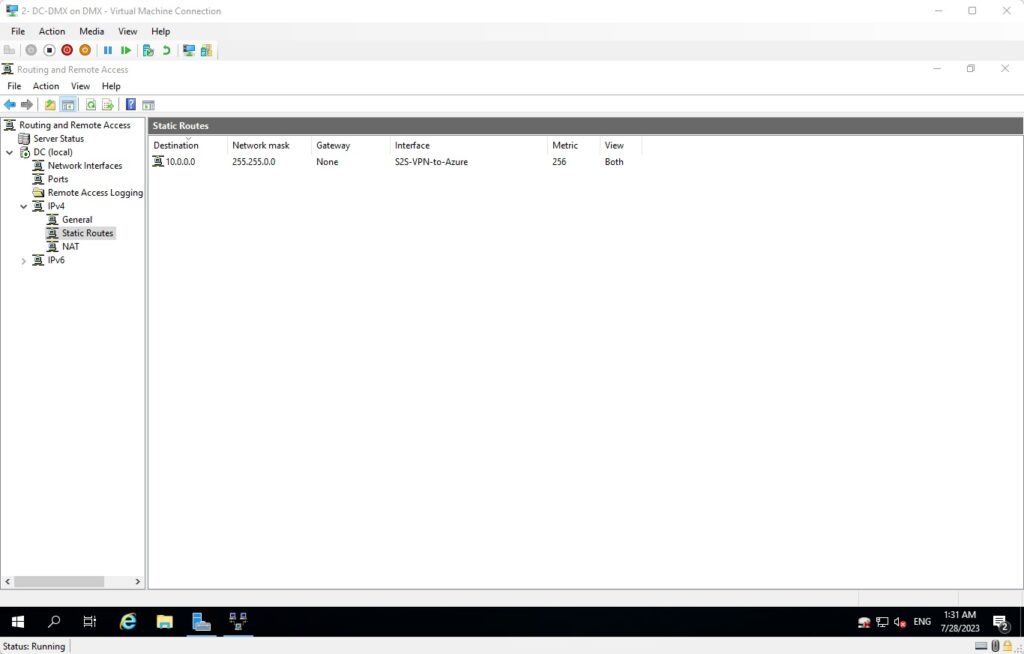

Ahora que ya se tiene el puente entre los recursos, el siguiente paso es crear un static route in RRAS is fuese necesario.

Static Routes en RRAS server: En un servidor RRAS (Servicio de enrutamiento y acceso remoto) de Windows, las rutas estáticas son rutas configuradas manualmente que se agregan a la tabla de enrutamiento del servidor. Estas rutas definen rutas específicas para que el tráfico de red llegue a destinos que no están conectados directamente al servidor RRAS. Al agregar rutas estáticas, el servidor RRAS puede reenviar el tráfico entre diferentes redes de manera eficiente y precisa.

Dentro del servidor vamos a la ruta IPv4 – Static Routes. Damos clic derecho y creamos una nueva configuración seleccionando la interface creada.

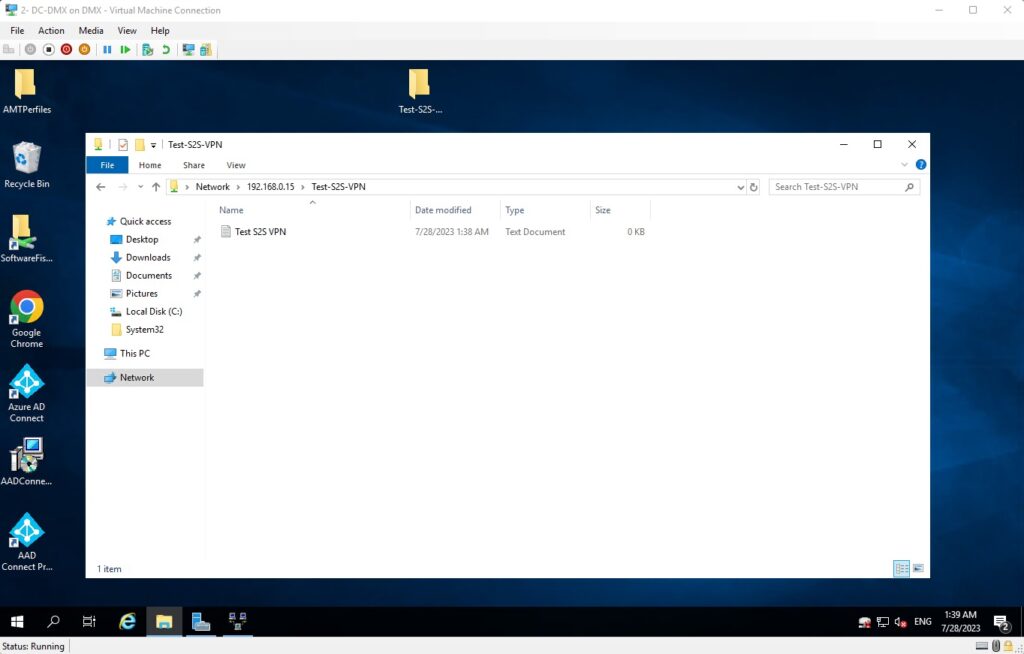

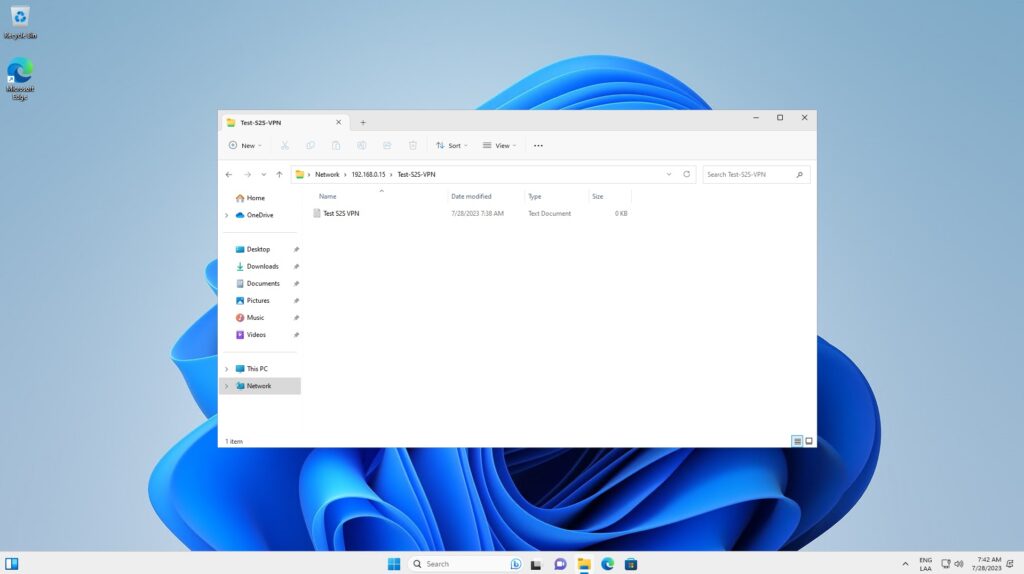

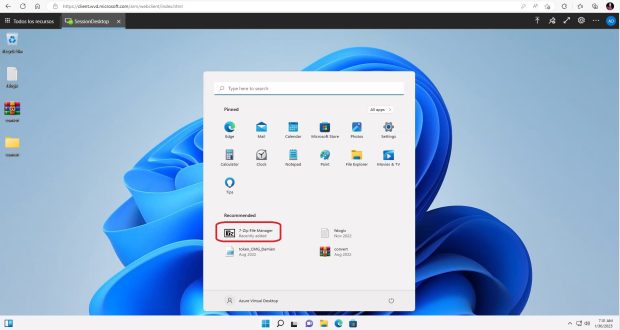

Finalmente, como última etapa vamos a probar creando una máquina virtual de Azure y seleccionamos el Resource Group para que toda la configuración de red este dentro de la misma y probar.

Conectamos a la máquina virtual de prueba en Azure y colocamos la dirección ip de nuestro servidor. Para este ejemplo se ha creado una carpeta compartida con la siguiente ruta desde el servidor on-premises.

\192.168.0.15Test-S2s-VPN

Máquina de Azure.

Hemos terminado!!!!

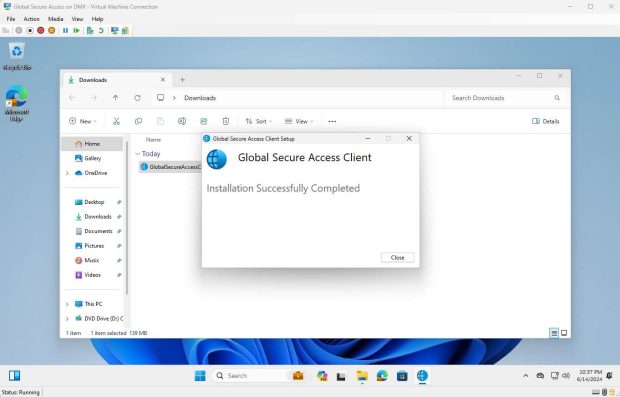

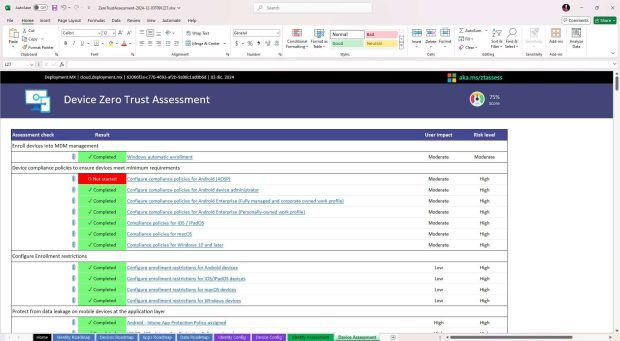

Siguientes pasos, esta configuración se puede usar para ambientes en donde se habiliten los servicios de Microsoft como Windows 365 o Azure Virtual Desktop para una infraestructura hibrida. para ello esperen próximamente nuevos posts relacionados a estas configuraciones.

sin más por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos posts.

Be the first to leave a comment