Pues el dia de hoy vamos a ver una manera practica de poder controlar el uso de las aplicaciones de Microsoft Windows usando estas dos herramientas, Applocker y Windows Defender Application Control.

En mi escenario de prueba he testeado cada una y el alcance que tienes para poder administrar el uso de aplicaciones, por lo que aun que tienen mas cosas por ofrecer yo lo resumo simplemente en lo siguiente:

Applocker: herramienta que nos va a ayudar a controlar el uso o denegar el uso de ciertas aplicaciones previamente instaladas en el equipo de computo pudiendo controlar quien si puede y quien no puede tener acceso a dicha aplicacion

Windows Defender Application Control: es la herramienta que nos va ayudar a permitir o denegar las instalaciones de las aplicaciones cuando un usuario quiere o trata de descargar una aplicación no autorizada y esta seria denegada por un administrador de TI bajo la supervisión de WDAC.

Importante mencionar que podemos usar Applocker CSP para configurar Applocker policies en cualquier edición de Windows 10 soportado por MDM y solamente versiones Enterprise, educación y Windows Server 2016 o posterior a traves de Group Policy

La pregunta seria: cual usar?

Mi respuesta a este vasto tema seria, depende…. si depende de las necesidades de cada cliente al que se le aplique este tipo de políticas por lo que muy probablemente una necesite de la otra y sean complemento para llegar a un determinado fin.

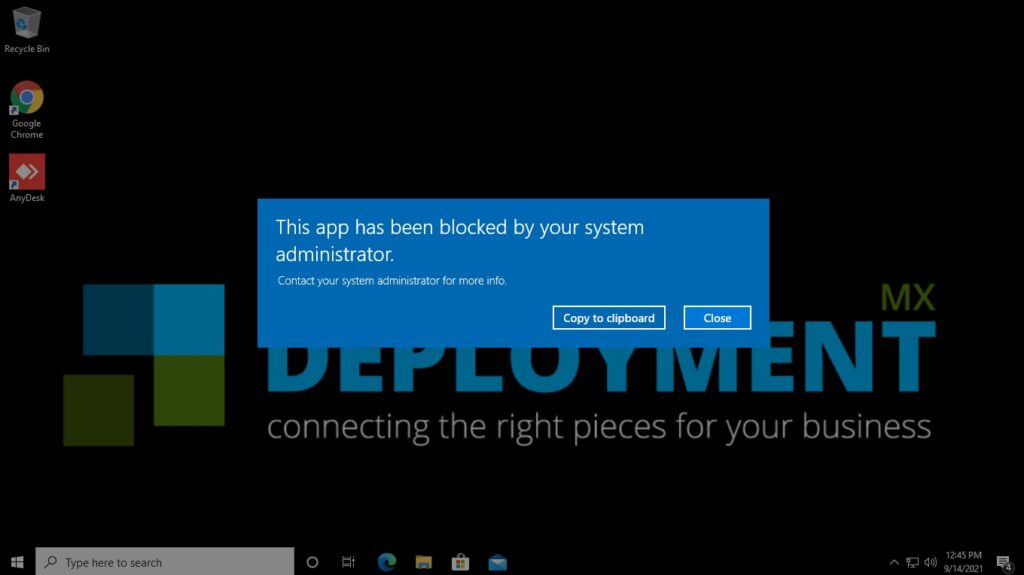

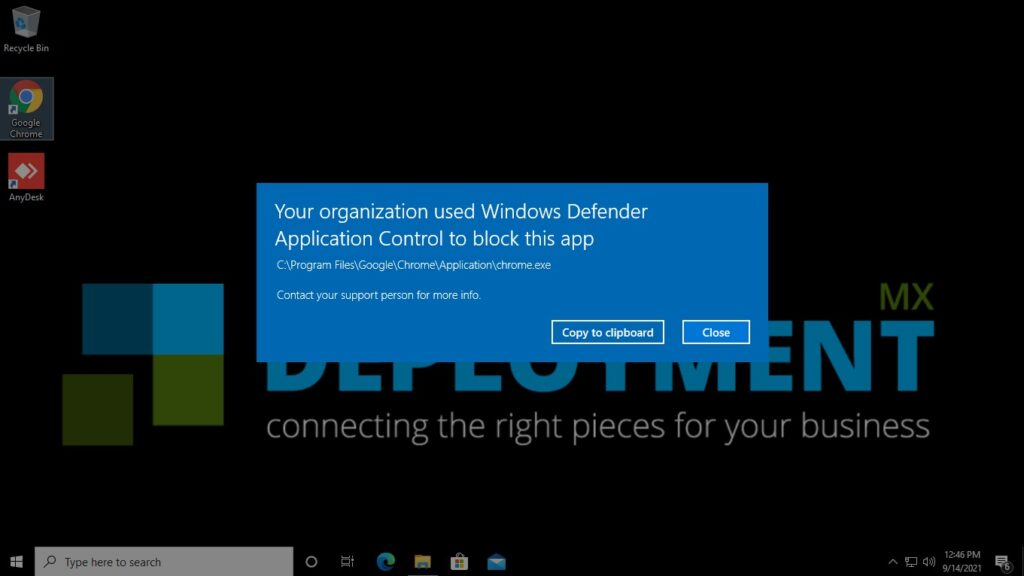

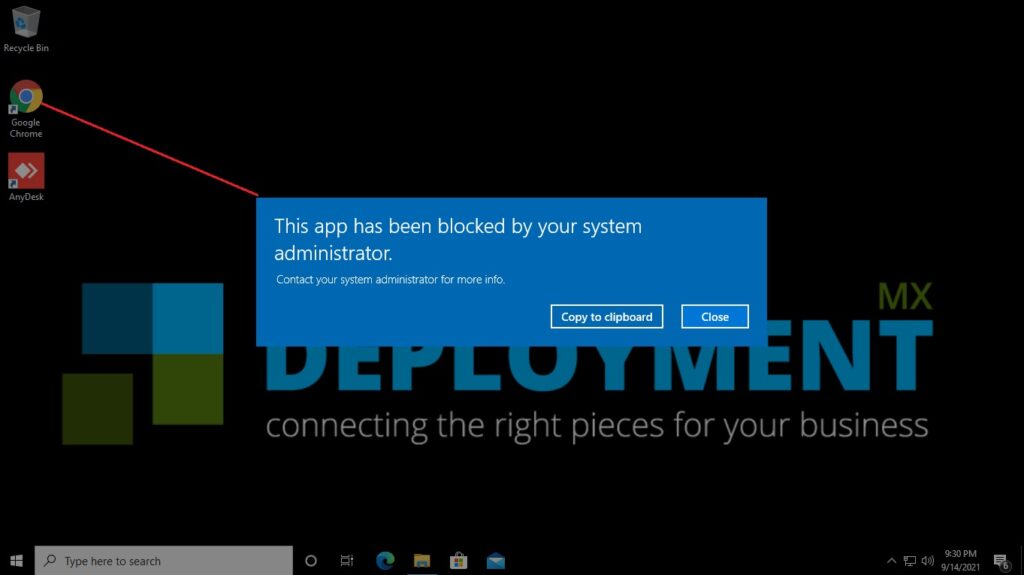

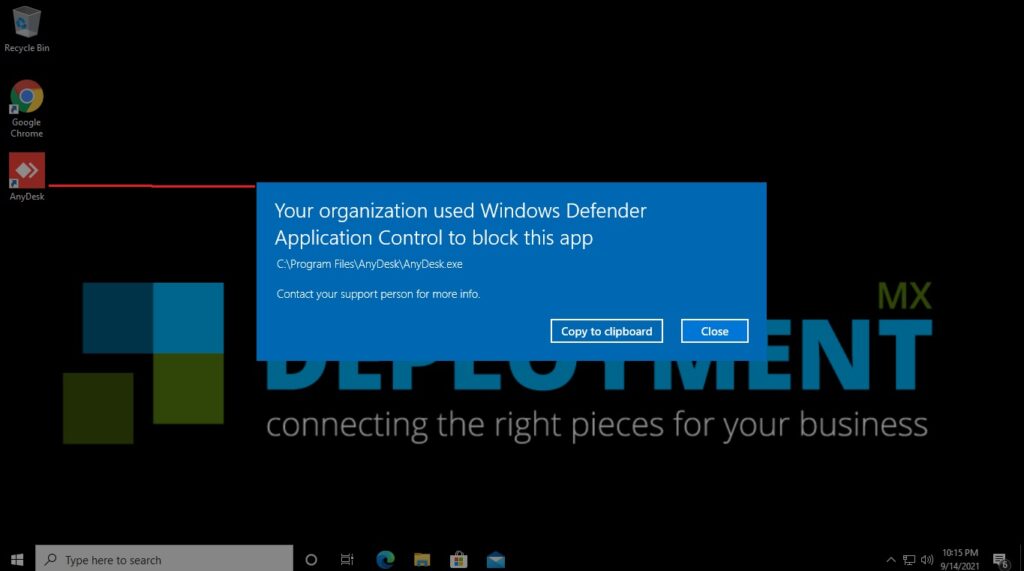

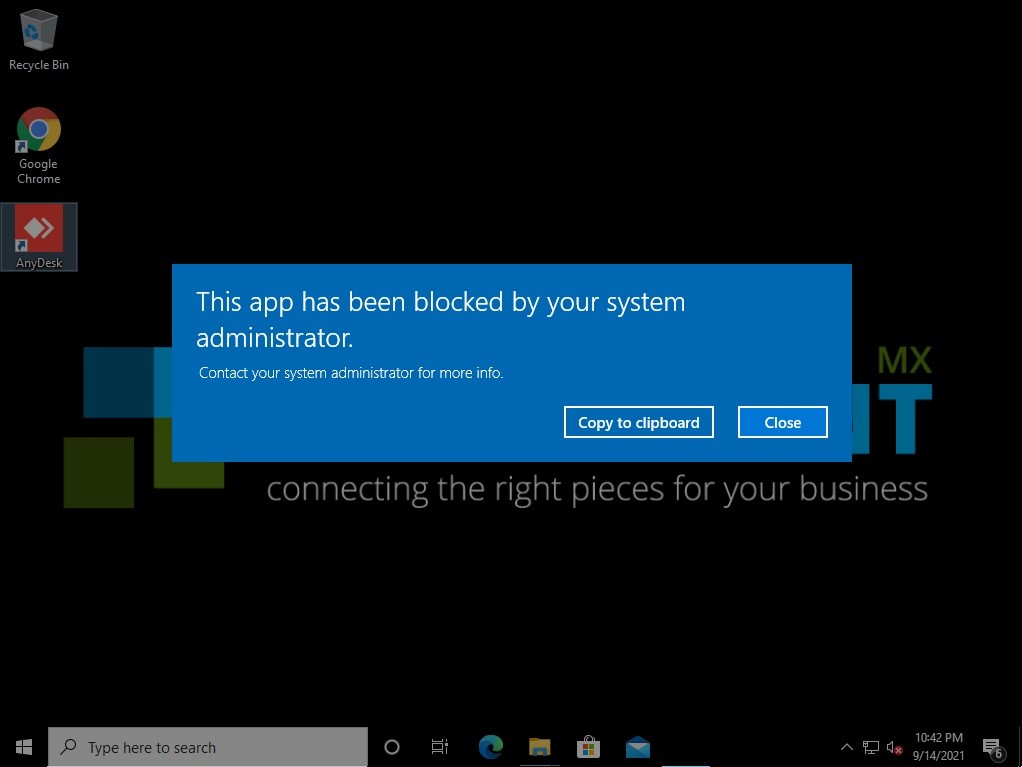

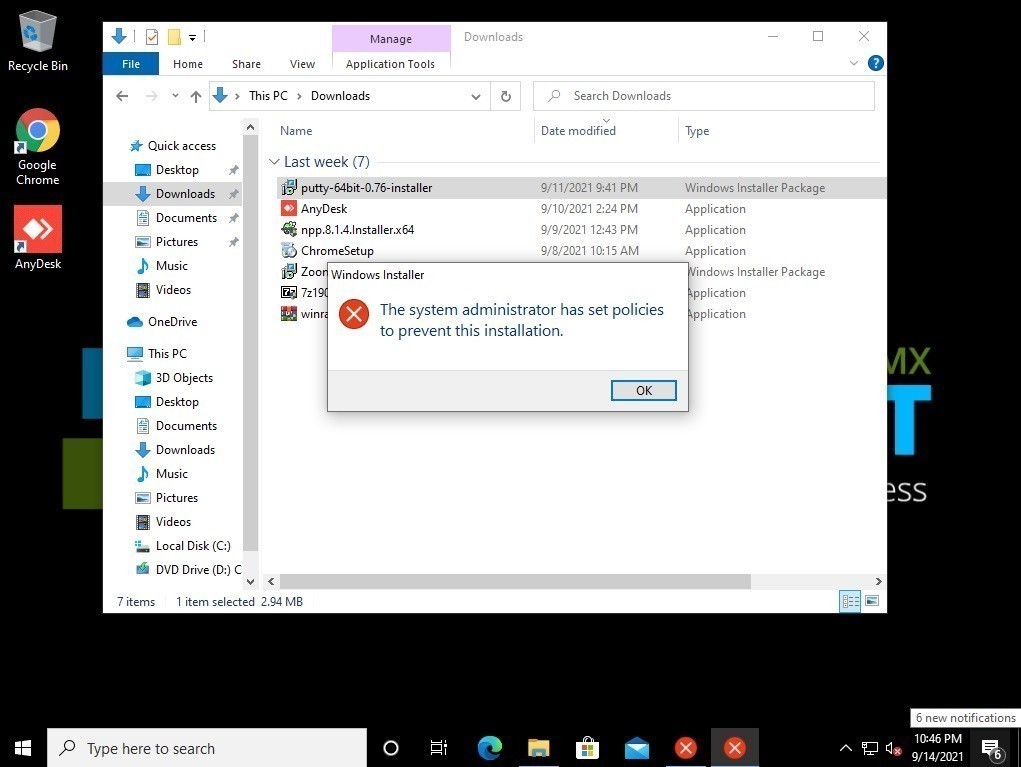

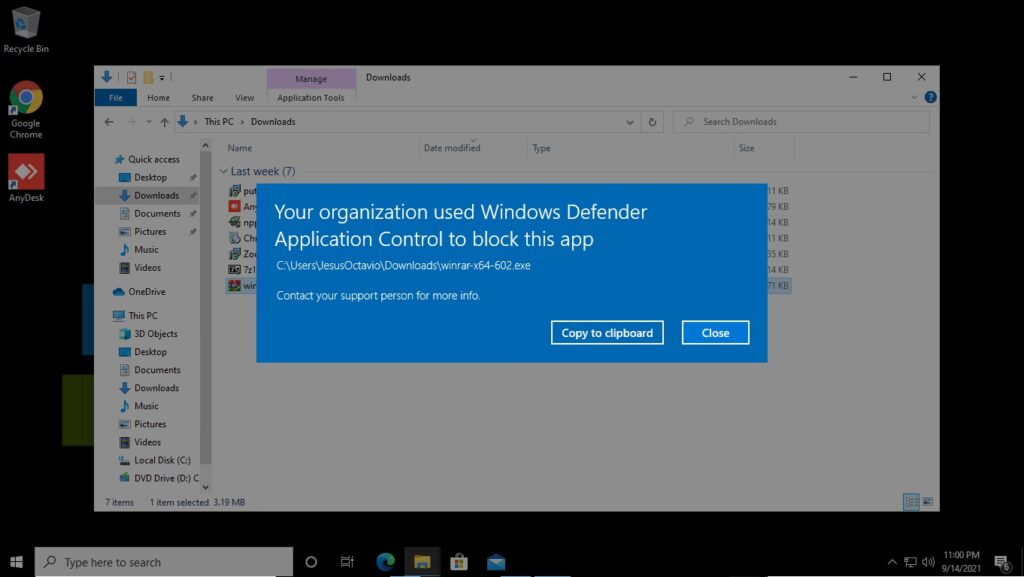

Este es el resultado en cada una de estas herramientas:

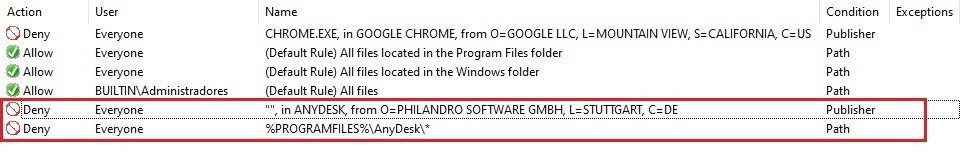

Applocker

Windows Defender Application Control

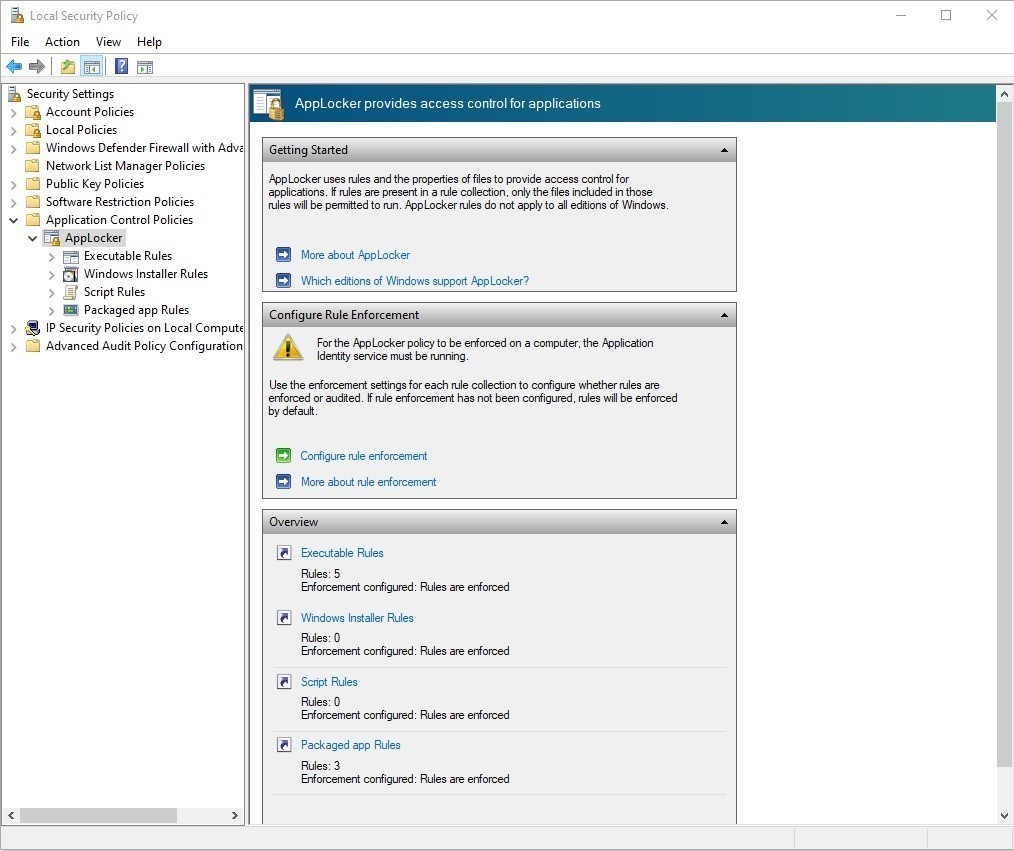

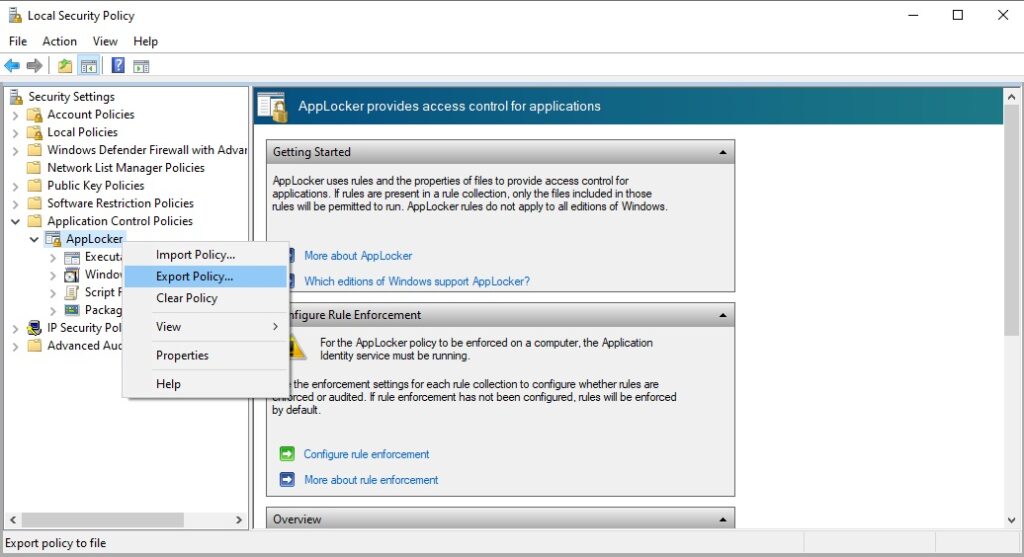

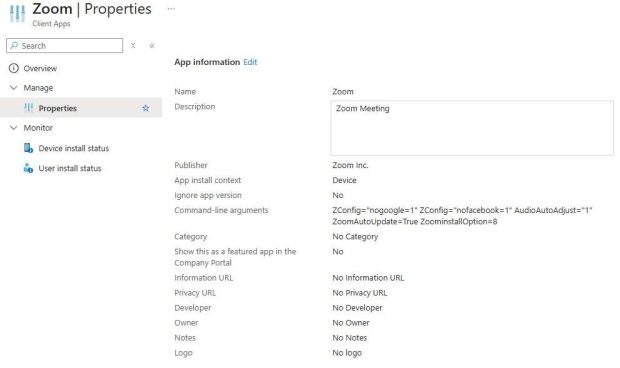

Ahora bien, para profundizar un poco en Applocker lo primero que debemos tener en cuenta es un equipo de referencia con aquellas aplicaciones las cuales vayamos a trabajar para poder hacer uso de la extracción de los archivos necesarios a traves de la política “Local Security Policy”.

Dentro del equipo de referencia vamos a buscar en el menú principal de Windows “local Security Policy”. Procedemos a ejecutar el programa.

Este programa será el encargado de ir agregando las configuraciones necesarias de las aplicaciones de acuerdo a las reglas del mismo como pueden ser denegar o permitir, Esto dependera de cada aplicaciones.

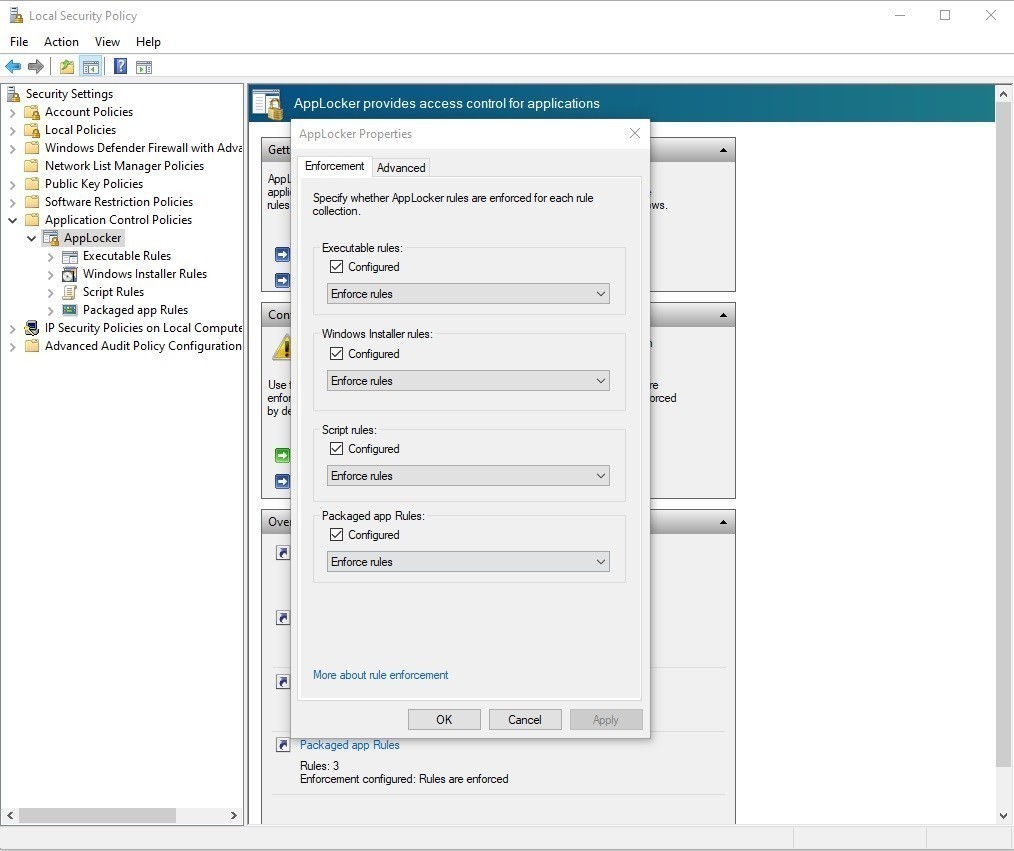

Para poder configurar este programa debemos ir a Application Control Policy – Applocker. Damos clic derecho en propiedades para activar las distintas opciones de acuerdo al tipo de archivos o aplicaciones que vamos a utilizar.

Debemos identificar el tipo de reglas a nivel de Applocker por ejemplo:

Executable Rules: Nos permite denegar o dar permisos para la ejecución de programas con extensión .EXE y .COM

Windows Installer Rules: Nos permite denegar o dar permisos par ala ejecución de programas con extension .MSI, .MSP, .MST

Script Rules: Nos permite denegar o dar permisos para la ejecución de scripts .PS1, .BAT, .CMD, .VBS, .JS

Packaged App Rules: Nos permite denegar o dar permisos par ala ejecución de aplicaciones con extensión .APPX

Teniendo en cuenta esto anterior vamos a comenzar a denegar o dar permisos a las aplicaciones de acuerdo a su extension.

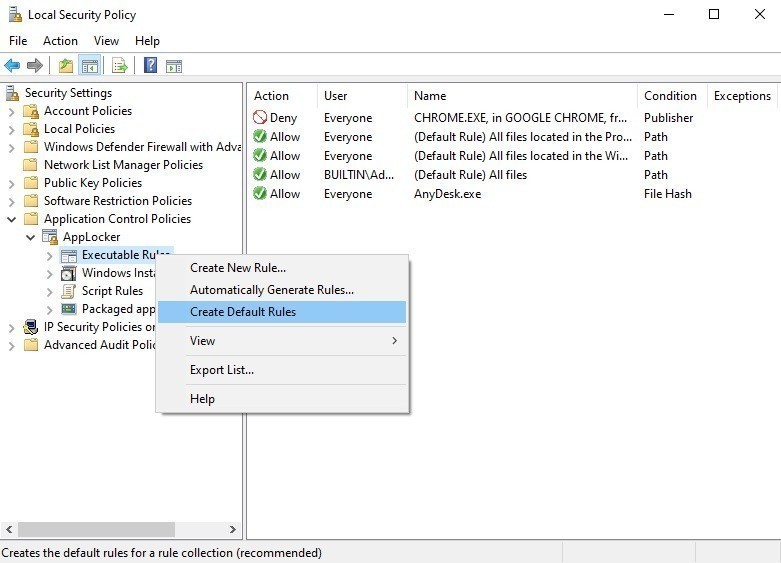

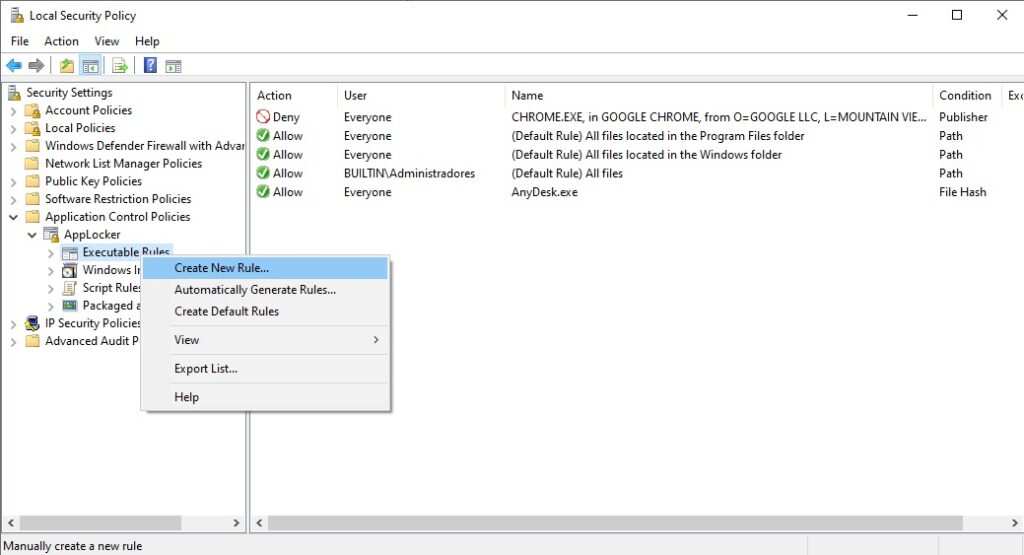

Para ello lo primero que debemos realizar es dar clic derecho en el tipo de regla y crear las reglas por default para permitir todas las aplicaciones dependiendo de la extension y de la ubicación.

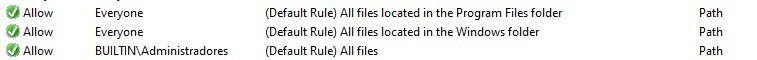

Esta acción crear 3 reglas por default permitiendo que todos los archivos y/o aplicaciones alojadas en Program Files o Windows sean permitidas. En caso que se necesite agregar otra ubicación o carpeta no mencionada se pueden crear reglas automáticas.

Es en este momento que podemos denegar ciertas aplicaciones contenidas en estas reglas, por ejemplo, el caso de Google Chrome que de manera predeterminada se instala en Program Files, debemos crear una regla de denegación a traves de la creación de nuevas reglas.

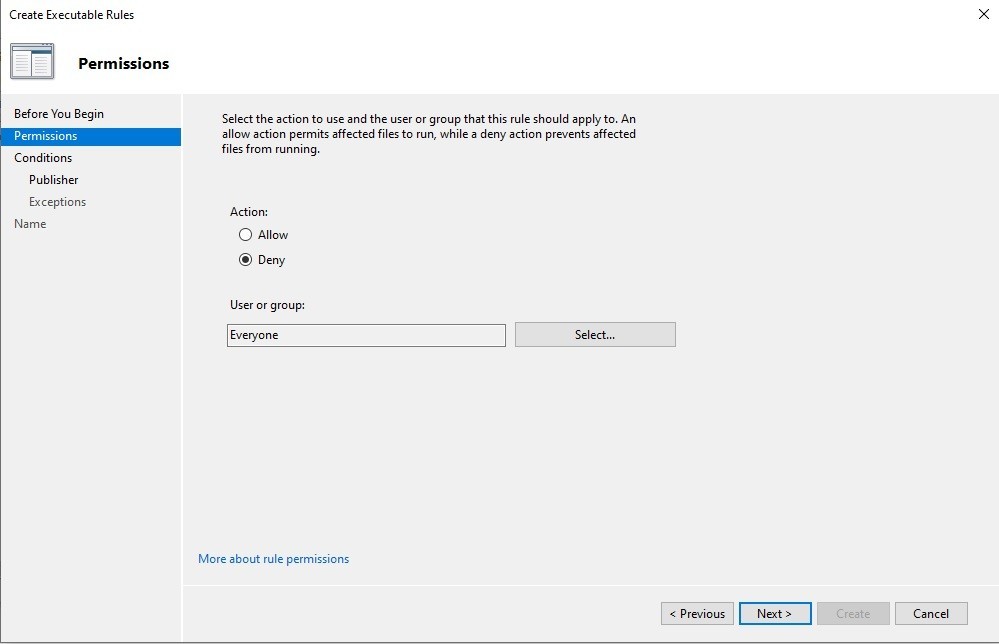

Siguiendo el wizard para la creación de nuevas reglas podemos configurar de acuerdo a los permisos y de acuerdo al tipo de aplicación.

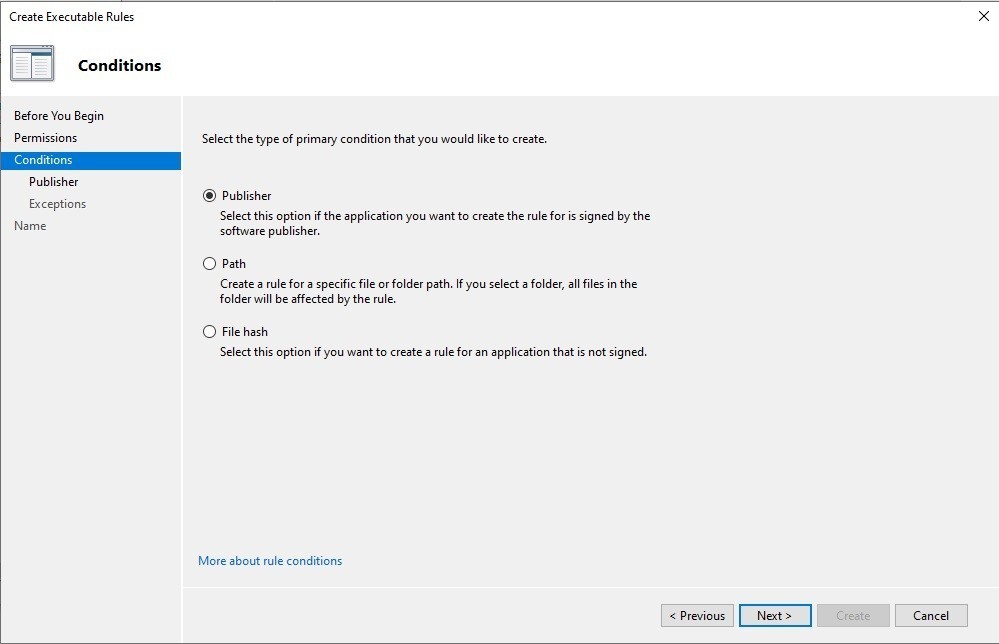

Ahora debemos seleccionar el tipo de condición que utilizaremos para las aplicaciones.

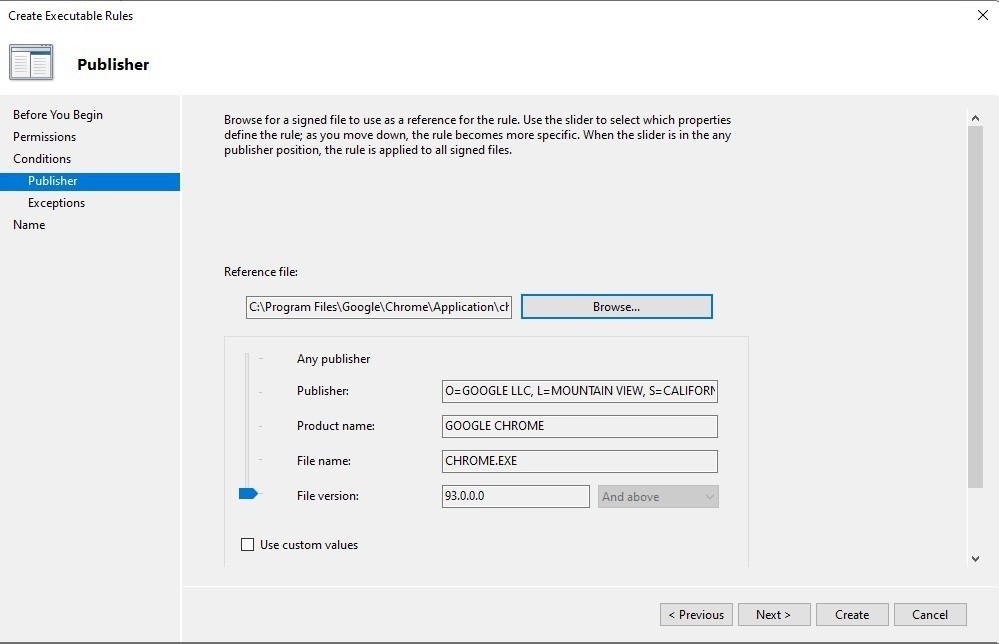

Una vez seleccionada la aplicación, podemos definir sobre una version en especifico o que aplique para todas la versiones, después de esto lo dejas es dejar continuar el wizard y crear la regla.

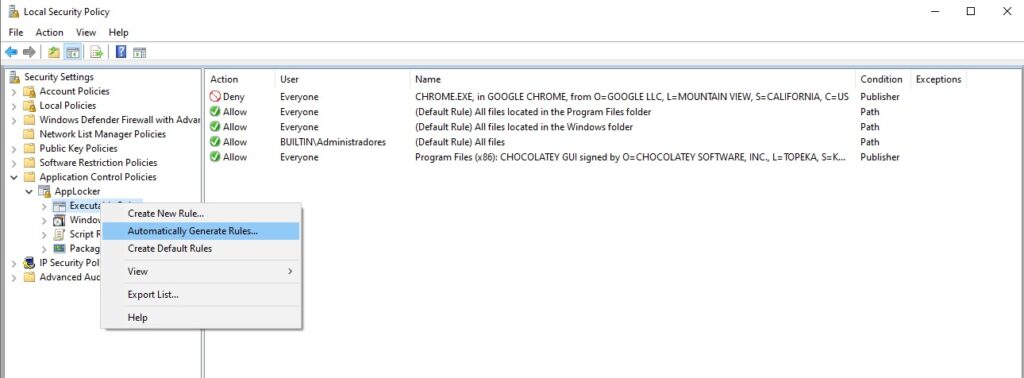

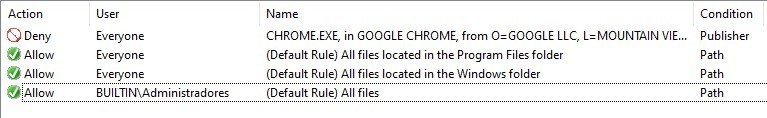

Cuando la regla este creada, vamos a ver el panel de Local Security Policy de acuerdo a la configuración.

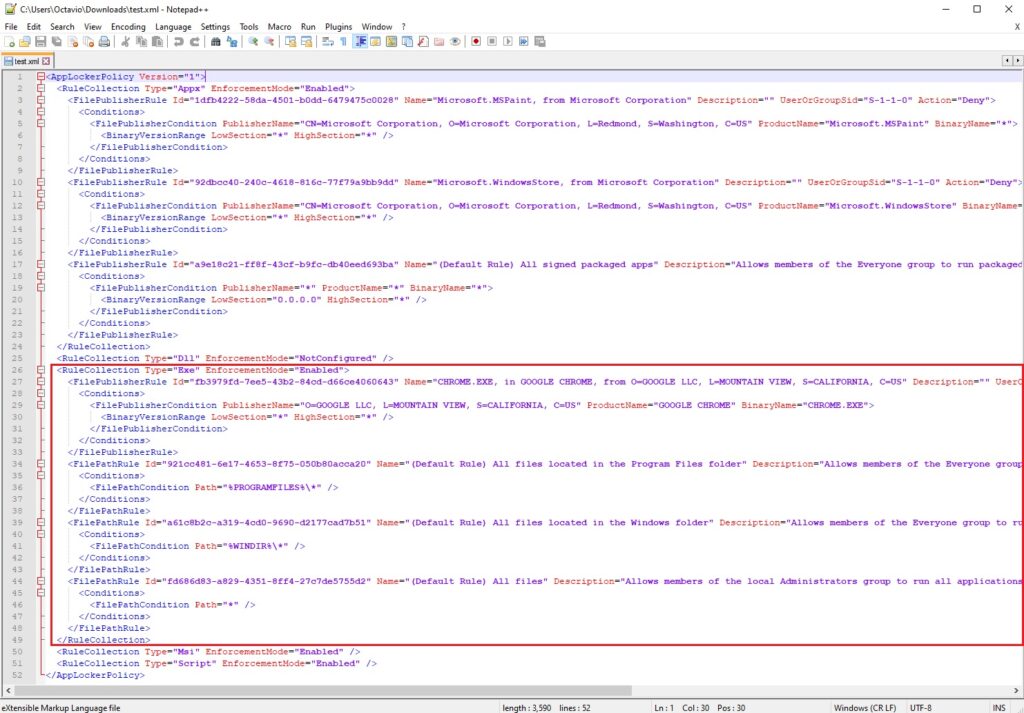

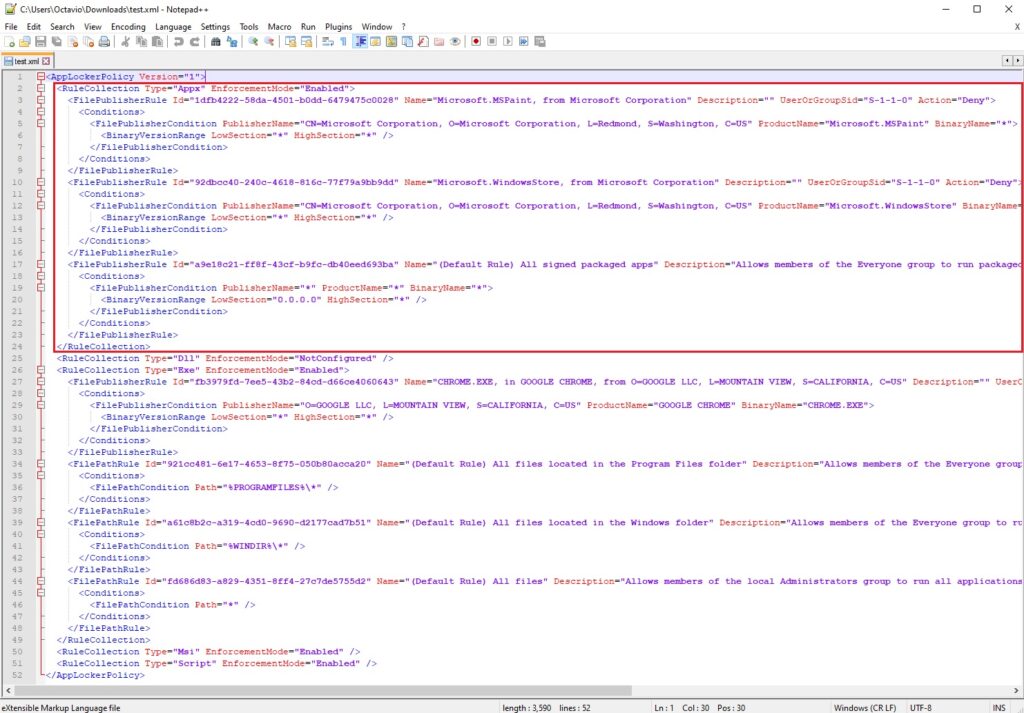

Ahora podemos exportar estas reglas en un archivo .xml el cual utilizaremos para poder importar dentro de Microsoft Intune.

El archivo resultante debemos abrirlo para ver la configuracion y poder copiar solo el contenido que puede ser leído con Microsoft Intune a traves de los perfiles de configuracion (Custom).

Si hemos configurado reglas para aplicaciones .EXE tendremos en el apartado de <RuleCollection></RuleCollection> todas la configuraciones realizadas con anterioridad a traves de Local Security Policy. Para este caso tomamos las concernientes.

Si fuesen sobre las aplicaciones .APPX tendrías también el apartado <RuleCollection></RuleCollection> para este tipo de extensiones

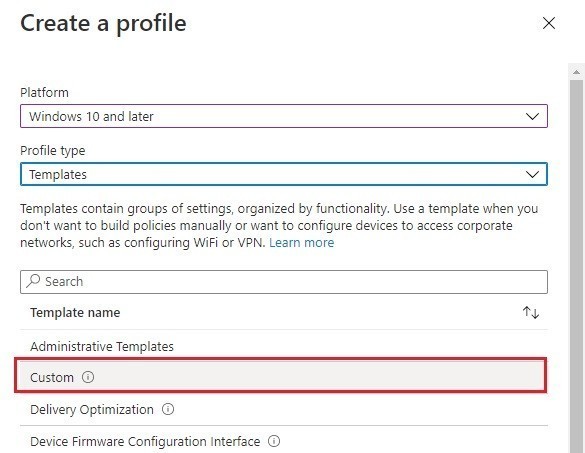

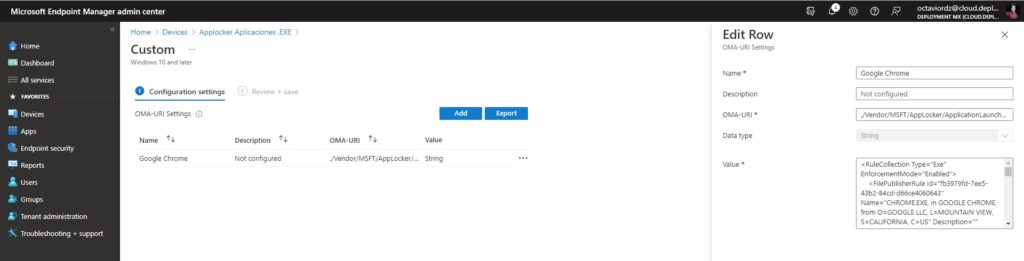

Ahora bien vamos a crear dentro de Microsoft Intune las políticas correspondientes para este tipo de escenarios. Lo primero que vamos a realizar es crear una política de configuration de tipo CUSTOM.

Creamos el OMA-URI con la siguiente información, por ejemplo para los tipos de archivos debemos tener esta OMA-URI agregada.

./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/Native/EXE/Policy

AppLocker MSI:

./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/Native/MSI/Policy

AppLocker Script:

./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/Native/Script/Policy

AppLocker Appx:

./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/Native/StoreApps/Policy

AppLocker DLL:

./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/Native/DLL/Policy

Native, puede ser cualquier nombre que nos ayude a identificar el grupo.

Agregaremos el tipo de dato tipo string y el valor colocamos la porción extraída del archivo .xml generado con anterioridad.

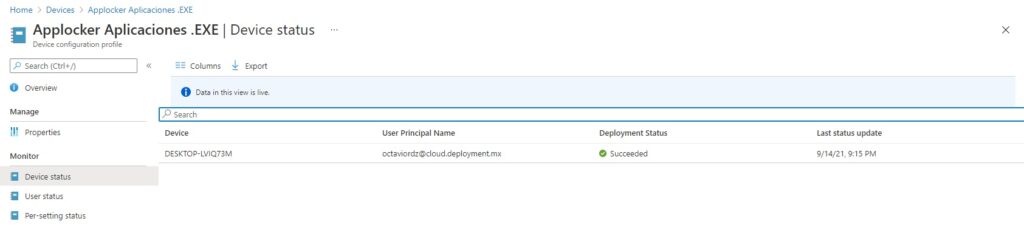

Al final asignamos a los grupos correspondientes para asignar la politica.

Después de unos minutos la política queda aplicada

Ahora donde entra Windows Defender Application Control, recordemos que WDAC nos ayuda a prevenir la instalación de aplicaciones no autorizadas en los equipos de computo, lo que se encuentra en una capa de prioridad mayor a la capa creada a traves de Applocker, que significa esto, quiere decir que si nosotros tenemos aplicaciones permitidas, este control pasara a manos de WDAC restringiendo aquellas aplicaciones que no tengan buena reputación solo si esta opción a traves de Microsoft Intune esta habilitada.

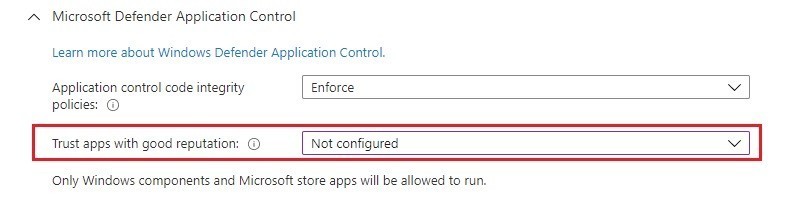

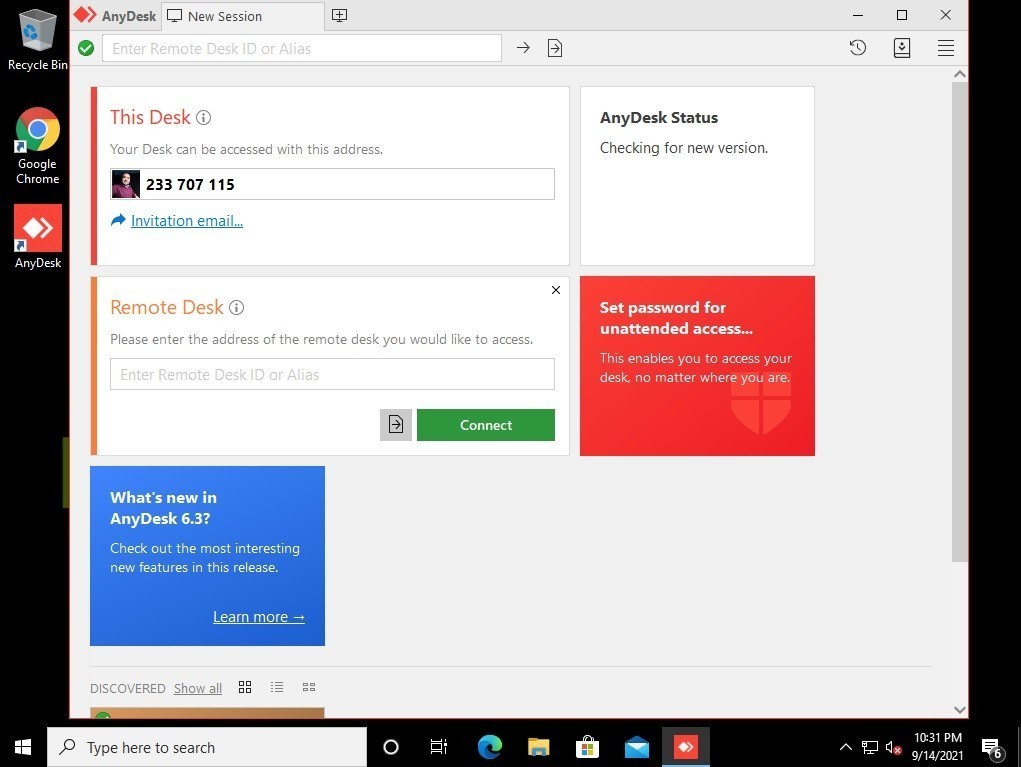

Veamos el ejemplo:

AnyDesk; es una aplicación que puede ser permitida o denegada a traves de Applocker, ahora bien si creamos una política de WDAC desde Microsoft Intune sin configurar la opción de reputación de Microsoft podemos ver el resultado de la aplicación.

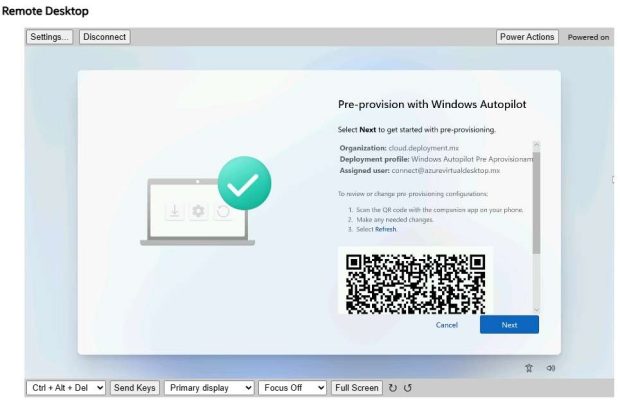

Para configurar este proceso vamos a crear una politica de configuración para WDAC desde Intune.

Name: Windows Defender Application Control

Description: PlatformWindows 10 and later

Profile type: Endpoint protection

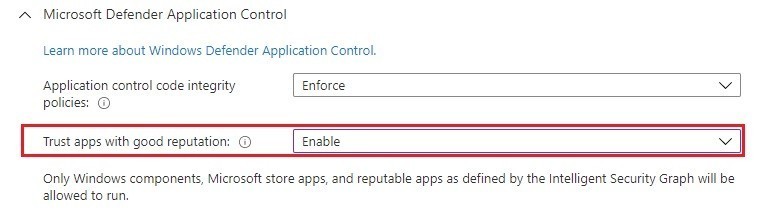

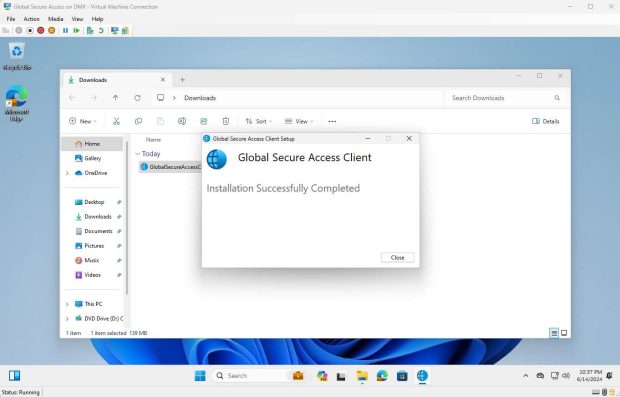

En cambio, si habilitamos Trust Apps with Good Reputation este proceso cambiara.

Y el resultado seria el siguiente:

Ahora teniendo esto en cuenta podemos a partir de aqui permitir o denegar si ese fuese el caso a traves de Applocker con la politica de WDAC activada

Volvamos un poco a WDAC en donde ademas de permitir aplicaciones con buena reputacion, tambien podra evitar la instalacion de aplicaciones que NO tengan buena reputacion.

Este procedimiento lo he realizado en base a un sin fin de pruebas lo que tambien se preguntaran si es aplicable a traves de CodeIntegrity y Intelligent Graph lo que mi respuesta es si pero eso sera otro post en su momento.

Se que aun faltan muchas dudas por resolver pero seguire trabajando para profundizar mas en el tema.

Saludos a todos mis lectores y estamos con nuevos post 😀

Be the first to leave a comment