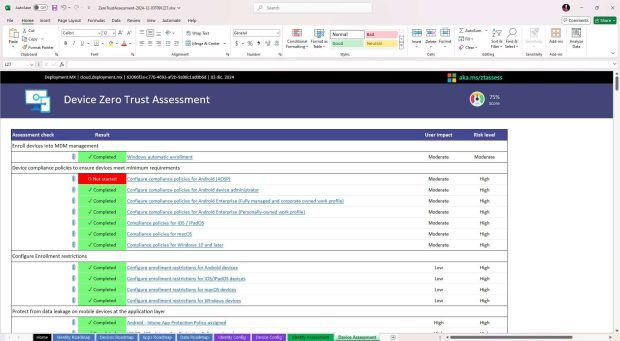

El dia de hoy vamos a ver la manera en como podemos configurar las politias de cumplimiento para dispositivos Android Administrados

Muchas soluciones de administración de dispositivos móviles (MDM) ayudan a proteger los datos de la organización al exigir a los usuarios y dispositivos que cumplan con algunos requisitos. En Intune, esta característica se denomina “políticas de cumplimiento”.

Las políticas de cumplimiento definen las reglas y la configuración que los usuarios y dispositivos deben cumplir. Cuando se combina con el acceso condicional, los administradores pueden bloquear usuarios y dispositivos que no cumplan con las reglas.

Para este tema vamos a ver la configuración y vamos a mandar una notificación al usuario en donde se le hará saber que no cumple con ciertos requisitos de política para el equipo.

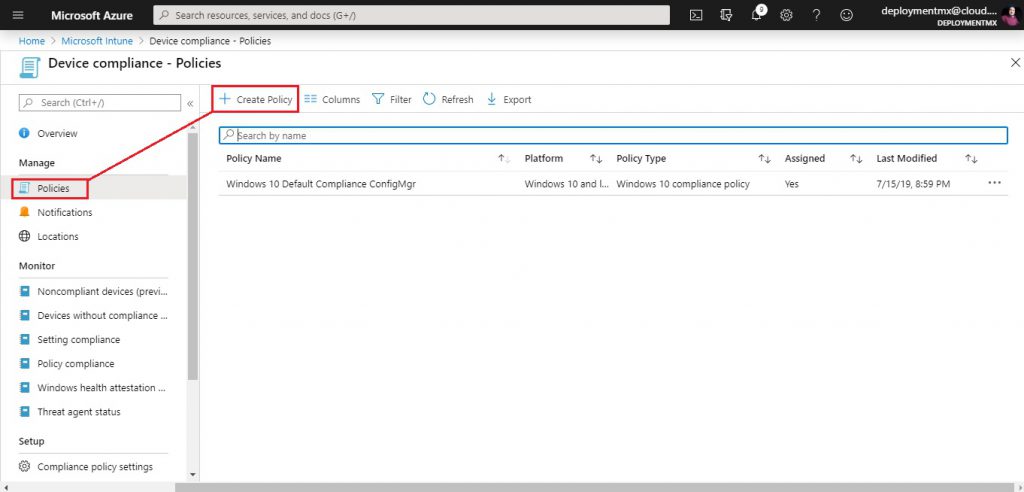

Lo primero que haremos sera entrar al portal de Intune https://portal.azure.com

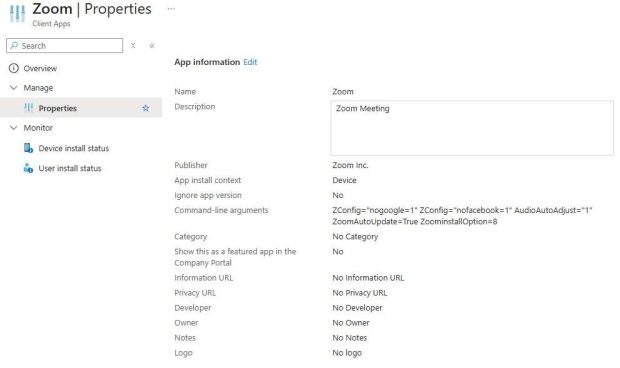

Dentro del portal nos posicionamos en Device Compliance Policies y creamos una nueva política de cumplimiento.

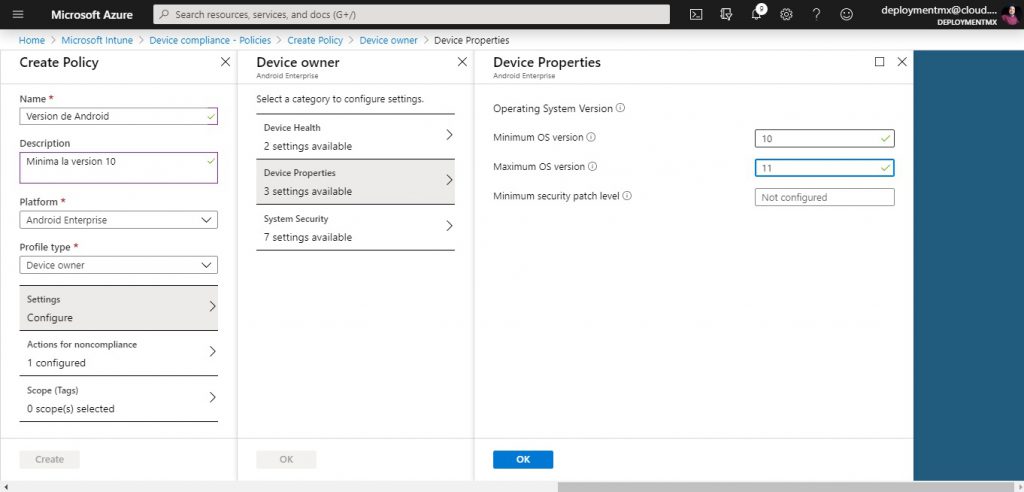

Para este ejemplo vamos activar que el equipo contenga la siguiente política:

- Android tenga una versión mínima de sistema operativo. 10

- Que se aplique a dispositivos Android administrados

- Que sea un dispositivo totalmente administrado por la empresa.

Con estas tres condiciones colocamos la información correspondiente tal y como se muestra a continuación.

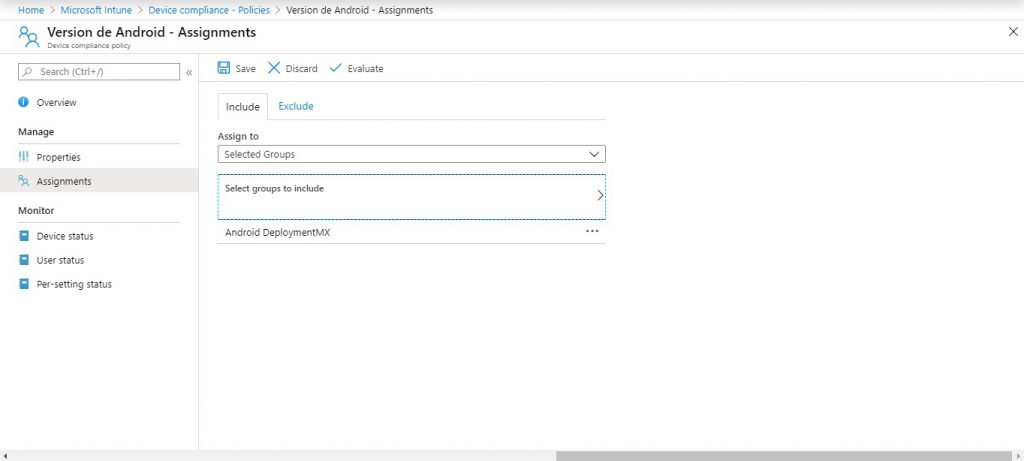

Cuando tengamos la información damos clic en ok, aplicamos esta política de cumplimiento a o los grupos.

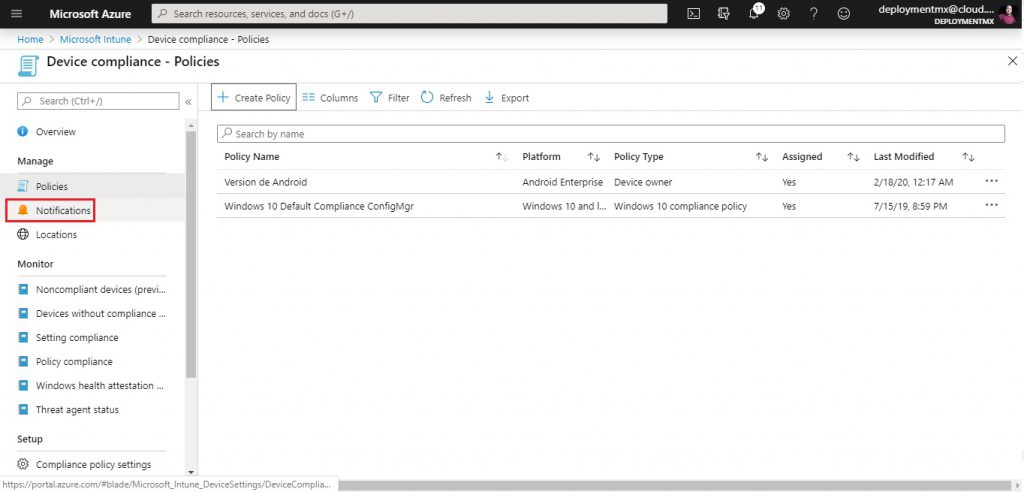

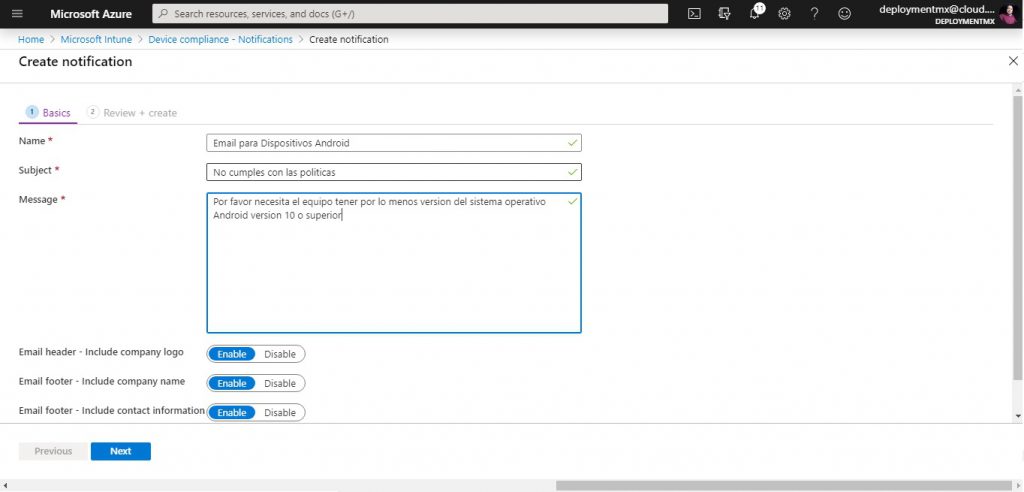

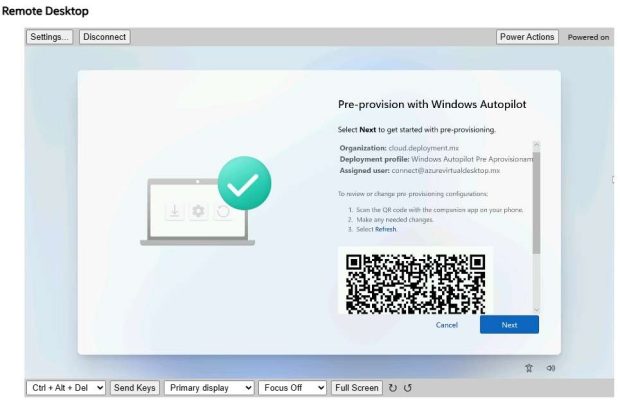

Una vez que tenemos esta política de cumplimiento vamos a crear una notificación para que se envié a los dispositivos de los usuarios con estas características.

Damos clic en Notifications.

Creamos el cuerpo del mensaje colocando la siguiente información.

Damos clic en next y creamos.

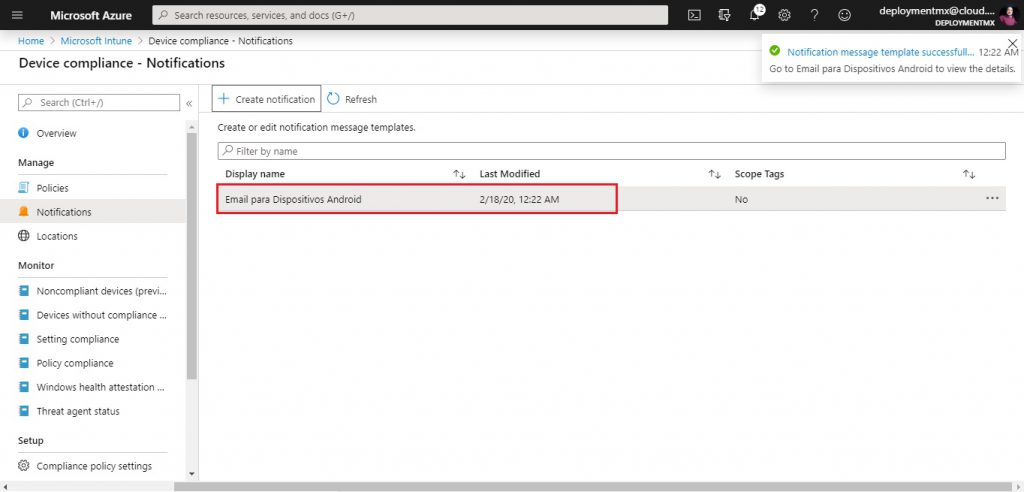

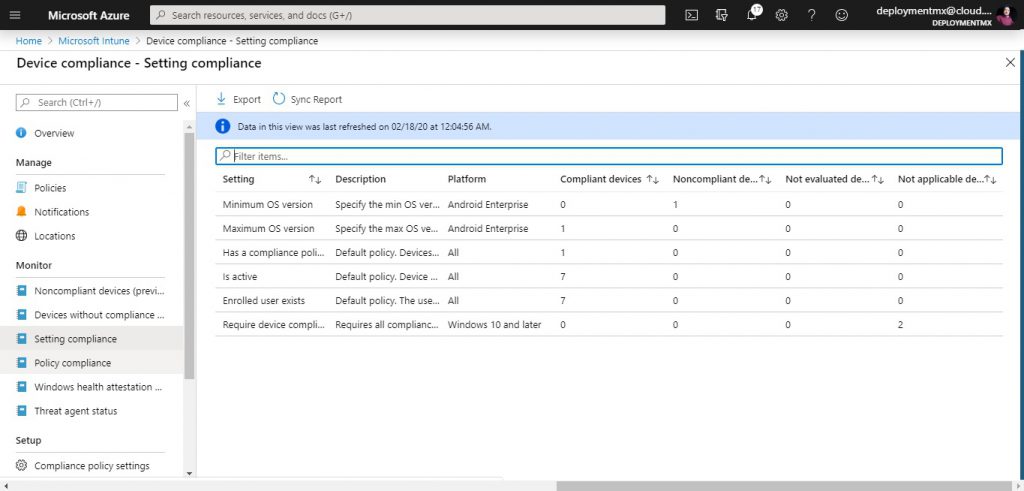

el resultado lo podemos ver como se muestra a continuación.

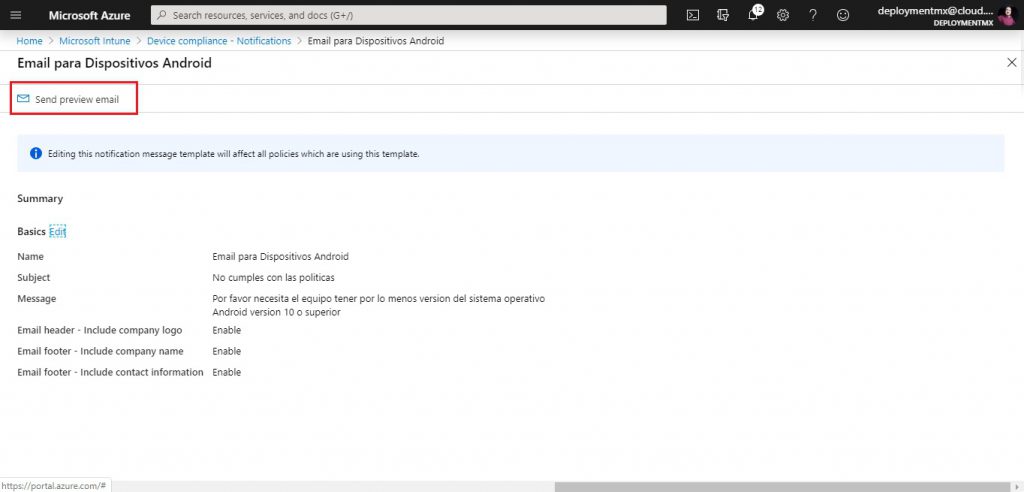

Abrimos la política y daremos clic en send preview email.

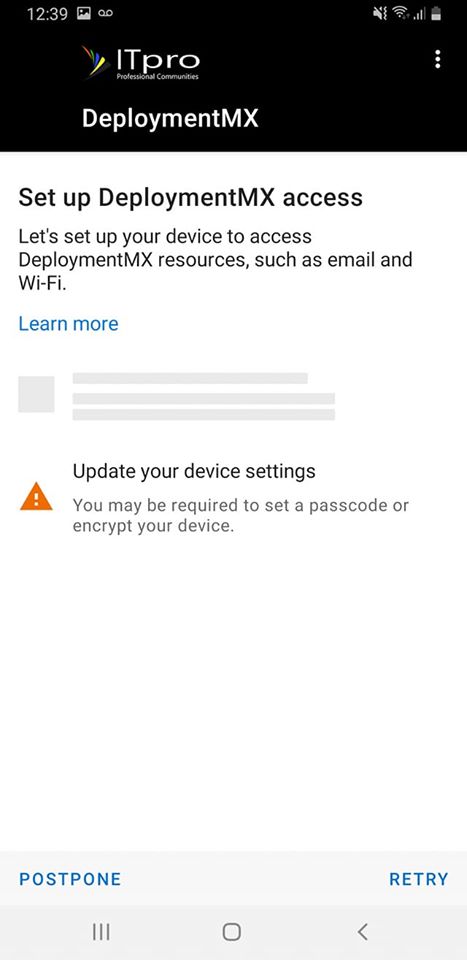

Microsoft Intune en ese momento dará un escaneo a los equipos con estas especificaciones en donde podremos ver que si un dispositivo Android no cumple con las características antes mencionadas y con ayuda de condicional Access podría este dispositivo no tener acceso a los recursos de la empresa.

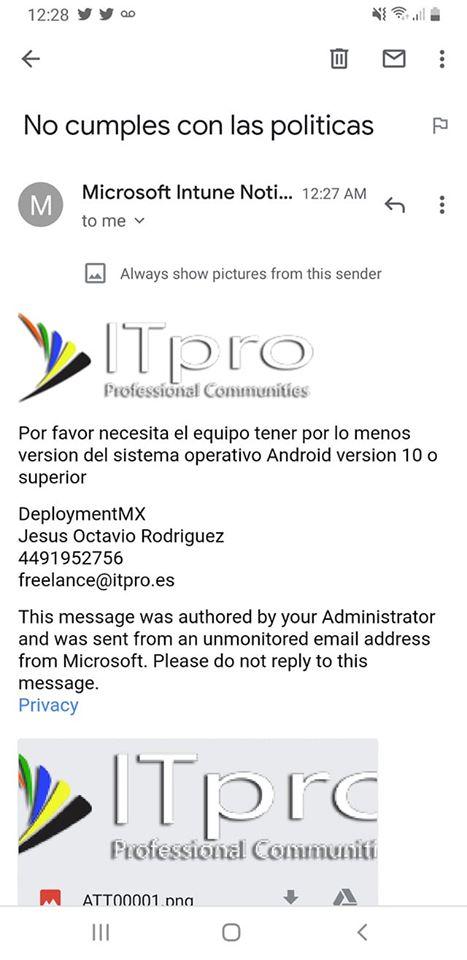

para este caso tenemos el email generado en nuestro dispositivo.

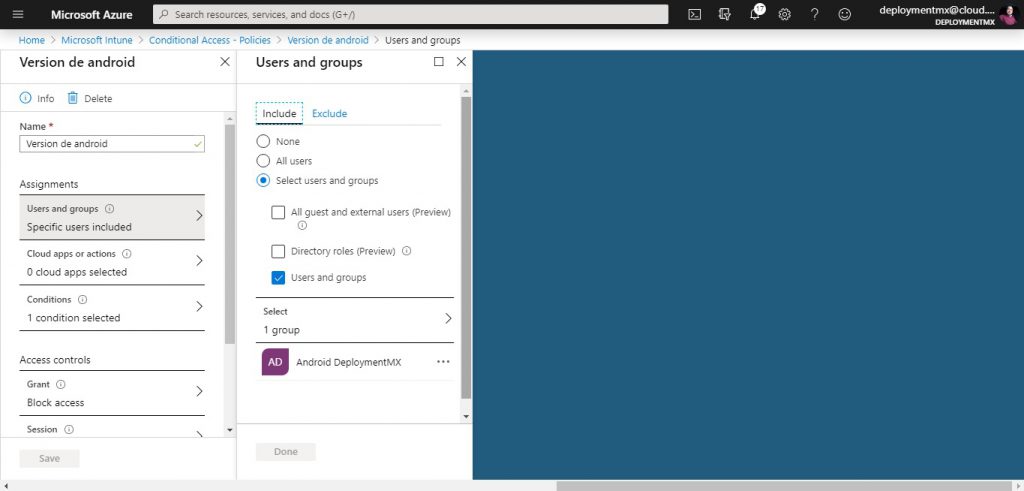

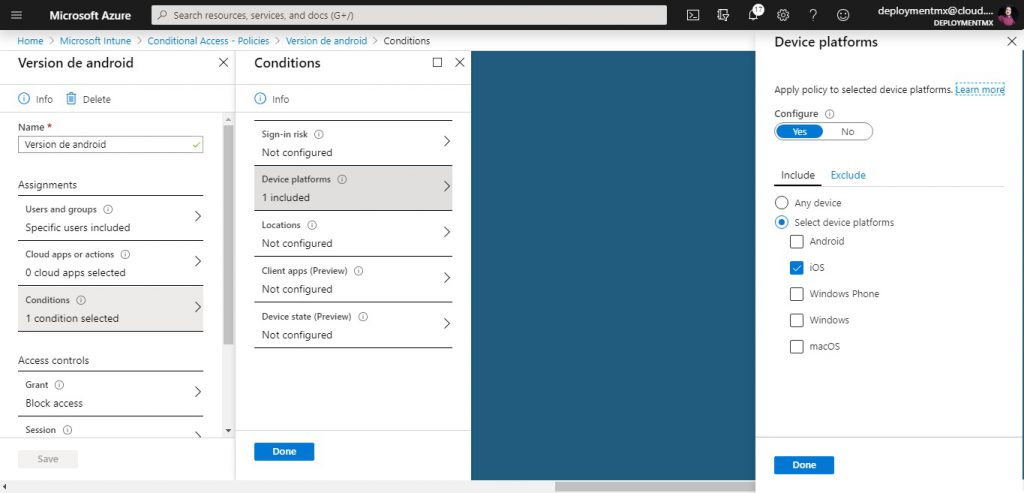

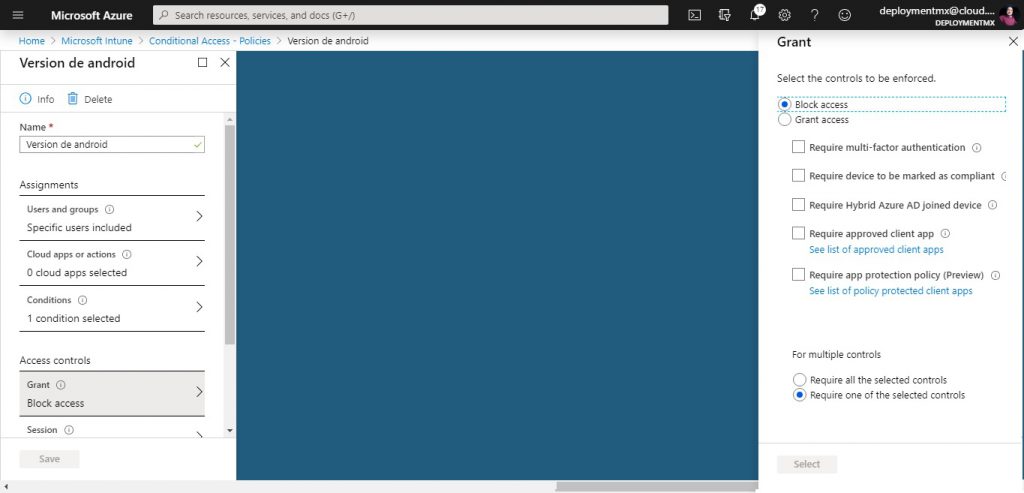

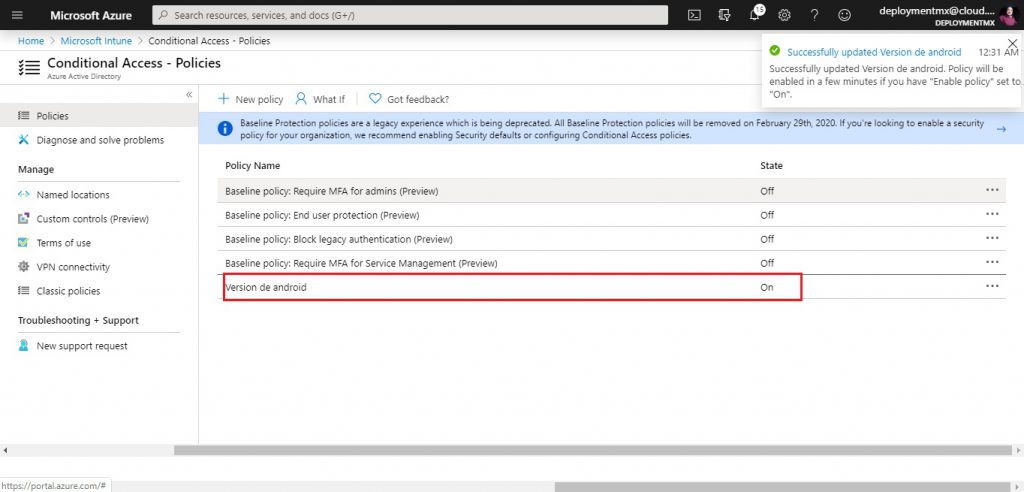

Para aplicar esta política debemos entrar a Conditional Access y configurar para que el equipo este bloqueado con las condiciones especificadas.

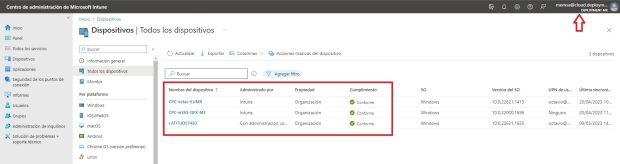

Desde dispositivos podemos ver el o los equipos para poder entonces tomar acciones necesarias para el bloqueo de la empresa o el acceso a ella

Especificamos el grupo

Especificamos la plataforma que de acuerdo al reporte de cumplimiento nos arroja

Por ultimo bloqueamos el acceso y aplicamos

Por ultimo nos vamos a los dispositivos administrados por Microsoft Intune y veremos que no esta en compliance nuestro Android.

Sobre el acceso la política se aplica

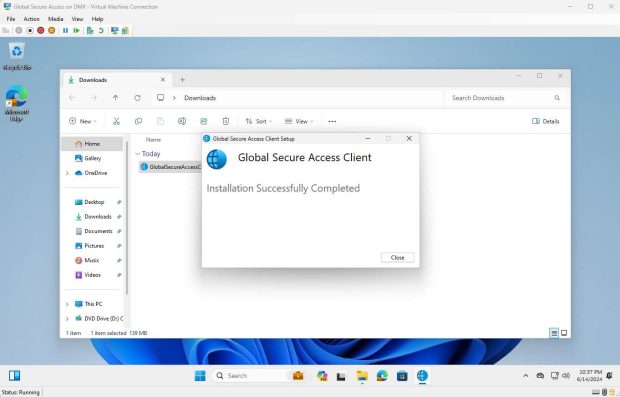

Estas configuraciones también pueden aplicar para dispositivos Windows, iOS y MacOS.

Sin mas por el momento me despido enviándoles un gran saludo a todos mis lectores.

Be the first to leave a comment