Microsoft Zero Trust Workshop

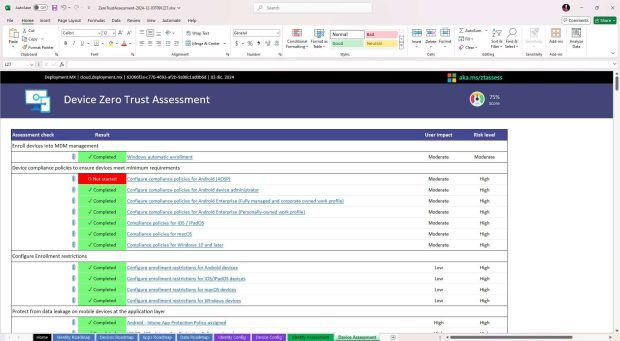

Abordar los desafíos de seguridad modernos puede ser complicado, pero implementar una estrategia de Zero Trust lo simplifica. Al adoptar Zero Trust, tu organización puede mejorar su postura de seguridad, reducir riesgos y complejidad, y fortalecer el cumplimiento y la gobernanza. Zero Trust no es un producto ni un servicio, sino un enfoque integral para diseñar e implementar principios clave de seguridad. Esta herramienta de evaluación te ayudará a navegar en tu recorrido hacia Zero Trust. En esta guía aprenderás cómo aplicar los principios de Zero Trust en el panorama de seguridad de Microsoft, enfocándote en: Verificar de manera explícita Adoptar el acceso con privilegios mínimos Asumir que la seguridad puede ser comprometida Zero Trust se basa en no asumir que todo lo que está detrás del firewall corporativo es seguro. En su lugar, parte del principio de que puede […]