Hola amigos, el dia de hoy vamos a ver una excelente guía en la cual hablaremos de los pasos basicos para implementar Co-Management en nuestra infraestructura de System Center y Microsoft Intune.

Co-Management es una de las formas principales de adjuntar nuestra implementación existente de Configuration Manager a la nube de Microsoft 365. nos ayudara a desbloquear capacidades adicionales basadas en la nube, como el acceso condicional.

Co-Management nos permite administrar simultáneamente dispositivos con Windows 10 utilizando Configuration Manager y Microsoft Intune. Al utilizar Co-Management, tenemos la flexibilidad de utilizar la solución tecnológica que mejor funcione para nuestra organización.

Cuando un dispositivo con Windows 10 tiene el cliente de Configuration Manager y está inscrito en Intune, obtenemos los beneficios de ambos servicios. Nosotros controlamos qué cargas de trabajo, si las hay, cambiar la autoridad de Configuration Manager a Intune. Configuration Manager continúa administrando todas las demás cargas de trabajo, incluidas las cargas de trabajo que no cambia a Intune, y todas las demás características de Configuration Manager que la administración conjunta no admite.

También podemos pilotar una carga de trabajo con una colección separada de dispositivos. La prueba piloto nos permite probar la funcionalidad de Intune con un subconjunto de dispositivos antes de cambiar a un grupo más grande.

Antes de empezar debemos configurar los siguientes requisitos:

- Tener Microsoft Endpoint Configuration Manager 1902 o superior

- Cuenta de Azure Active Directory

- Microsoft Intune con licencias para los usuarios

- MDM authority con Microsoft Intune

- Configuración de AAD Hybrid

- Instalar y configurar Cloud Management Gateway

- Instalar y Configurar Cloud Distribution Point

Estos dos ultimos son la base para configurar Co-Management en nuestra organización.

1.- Implementar Cloud Management Gateway

Esta característica se ha introducido en SCCM para administrar clientes SCCM a través de Internet. Tengamos en cuenta que esta función requiere una suscripción de azure para funcionar. A partir de entonces, los clientes tienen la posibilidad de llegar a los sitios del sistema SCCM donde sea que estén. Se requieren certificados de cliente y certificados SSL.

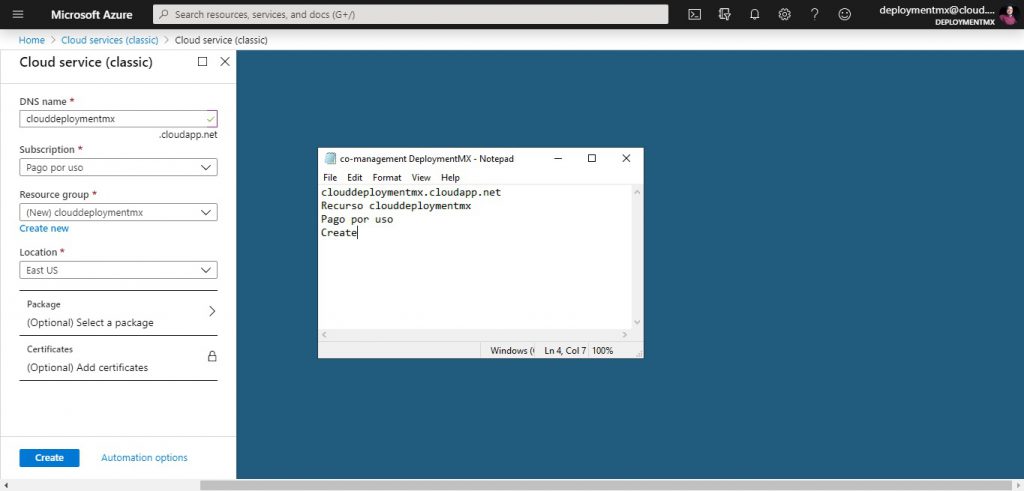

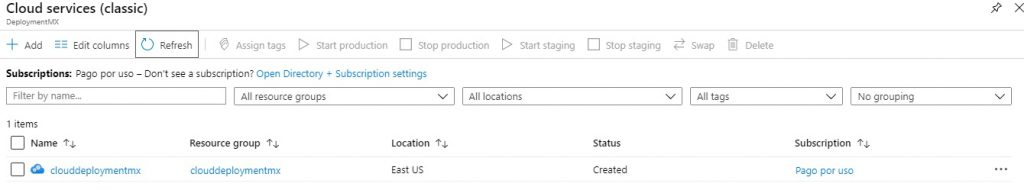

Desde la plataforma Azure, hacemos clic en crear un recurso y luego hacemos clic en Service Cloud. Damos clic en Add e Ingresamos el nombre de dominio deseado y verificamos si el nombre de dominio aún no existe. Para este ejemplo:

clouddeploymentmx.cloudapp.net

Creación de un Certificado Web.

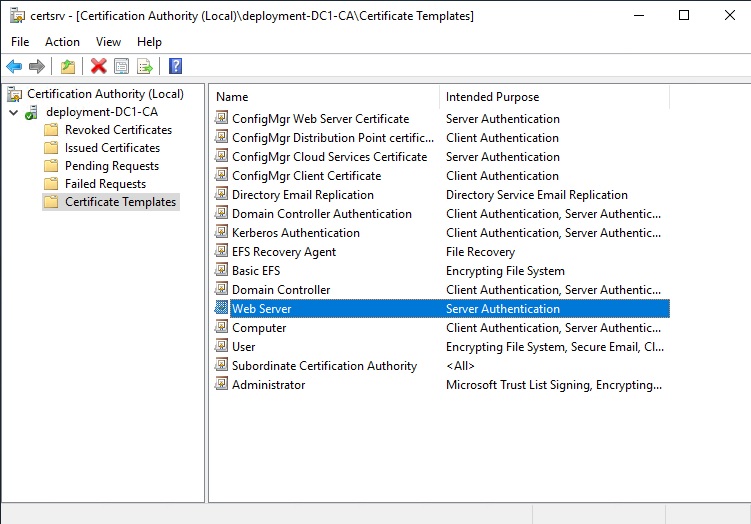

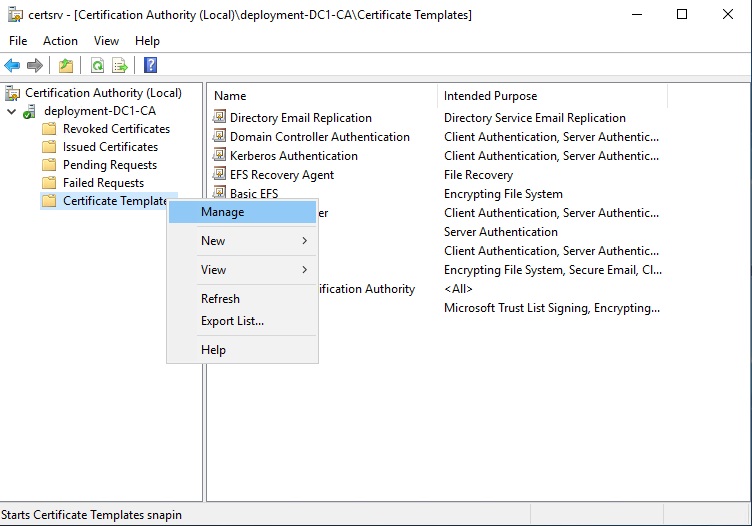

Dentro de nuestra consola de roles de Certificados en este caso de nuestro controlador de dominio abrimos la consola como se muestra a continuación.

Damos clic derecho en Manage como se muestra a continuación

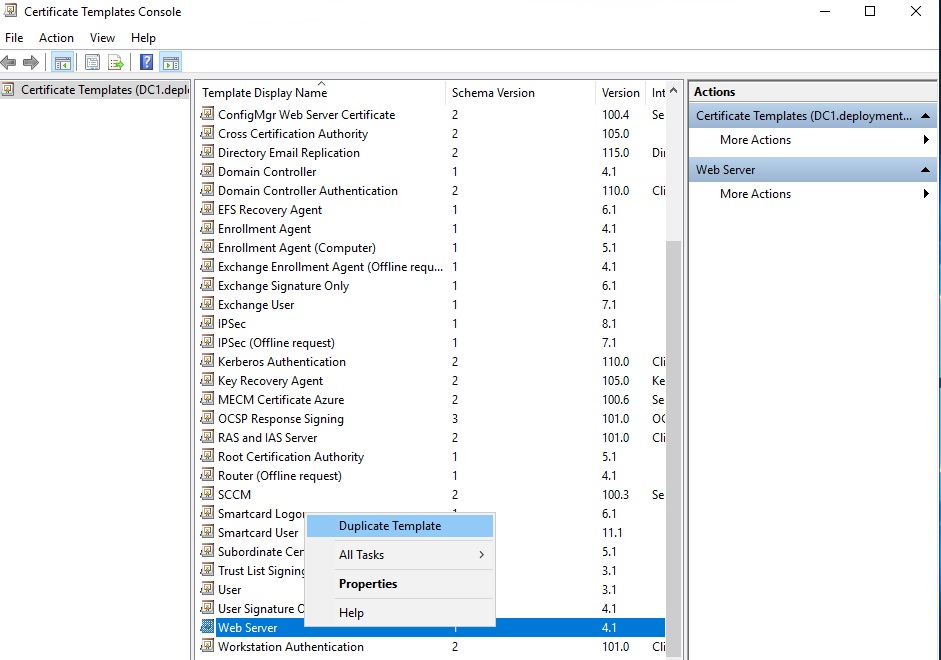

Damos clic derecho en la plantilla del servidor web y en el menú contextual, camos clic en Duplicar plantilla.

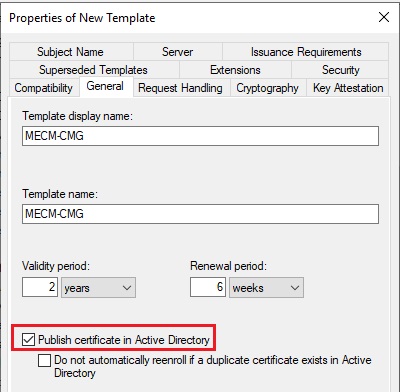

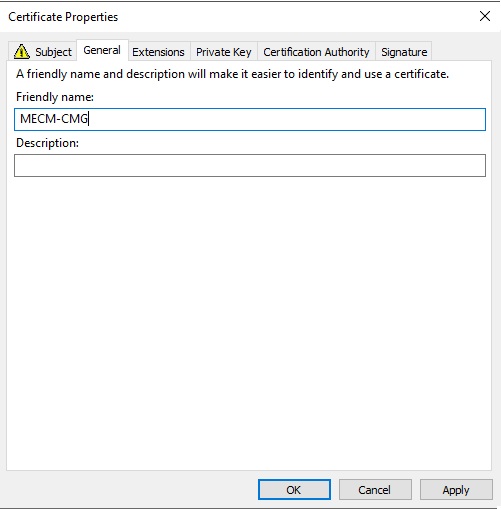

Damos clic en la pestaña General e ingresamos el nombre MECM-CMG. Luego seleccionamos la casilla de verificación Publicar en Active Directory.

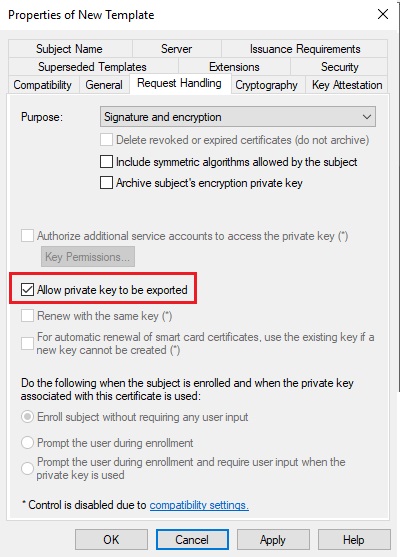

En Request Handling seleccionamos Allow private key to be exported

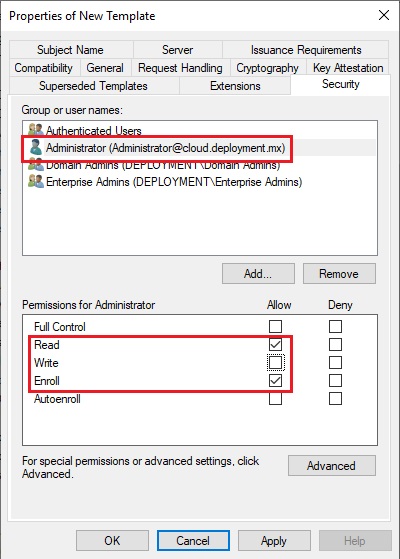

En la pestaña Security, otorgamos la inscripción correcta a los grupos de administradores y al servidor SCCM (o el grupo contiene la cuenta del servidor SCCM).

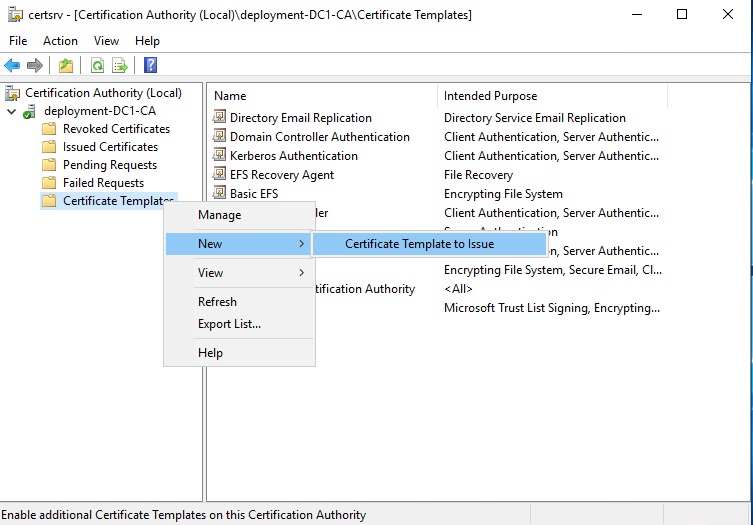

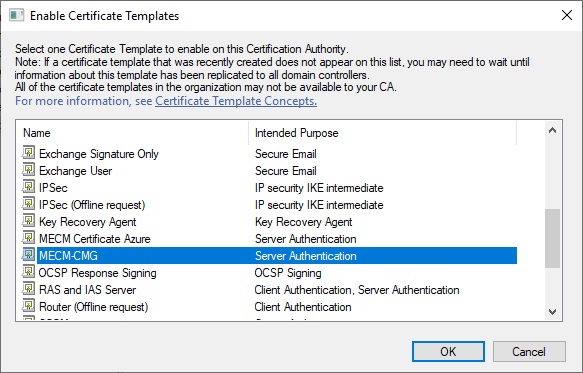

Tenemos que validar los cambios y luego usamos la consola Certification Authority para agregar la plantilla creada anteriormente. Hacemos clic con el botón derecho en Certificate Templates y seleccionamos Certificate Template to issue desde el menú contextual. Seleccionamos la plantilla creada anteriormente y hacemos clic en Aceptar.

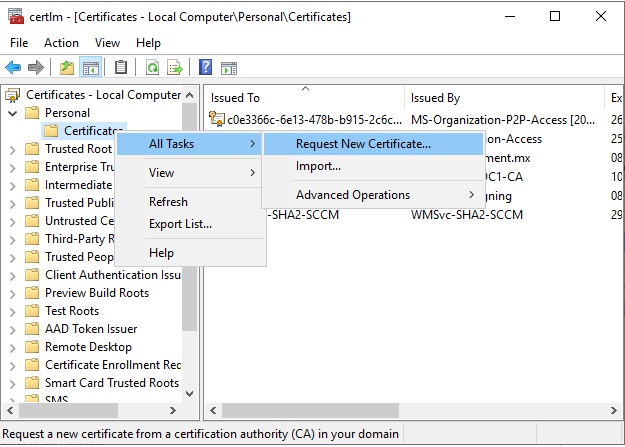

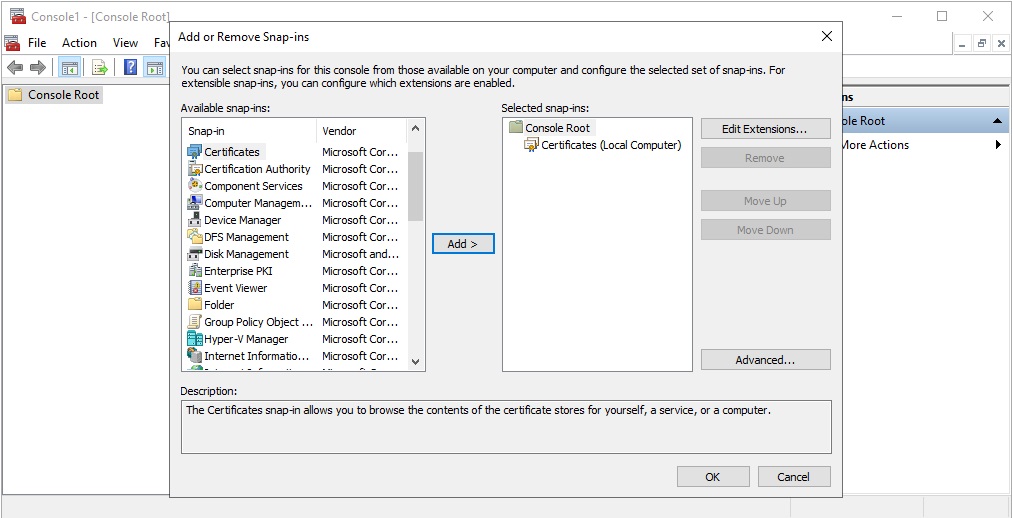

El certificado ahora debe ser generado e instalado en el servidor SCCM del sitio primario. En el servidor, accedemos a la consola MMC y agregamos el complemento Certificado. Accedemos a computer certificates y expandimos los nodos Personal / Certificados.

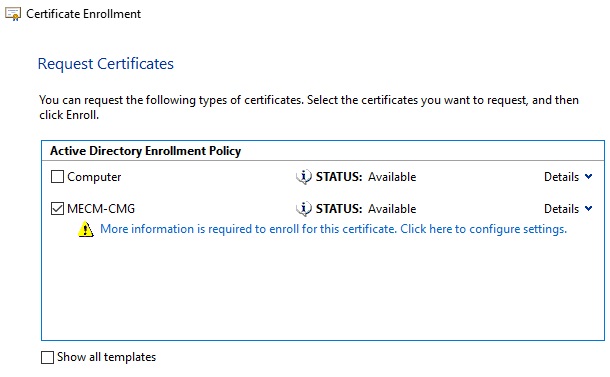

Abrimos Manage Computer Certificates en MECM del servidor.

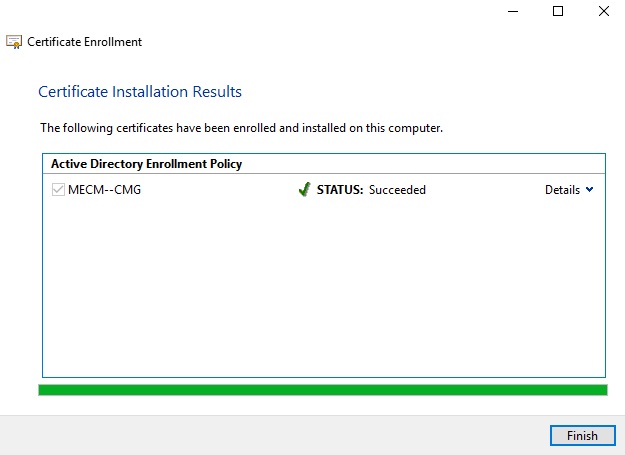

Seleccionamos MECM-CMG y damos clic en el enlace Configure Settings.

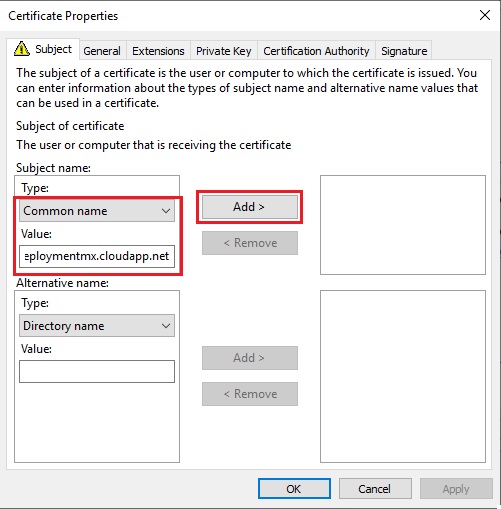

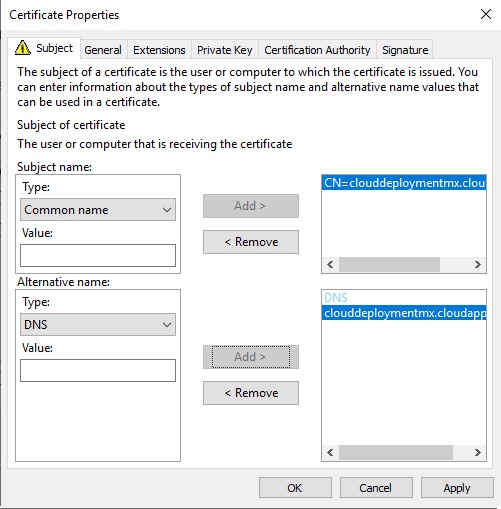

En la lista desplegable Subject Name, seleccionamos Subject Name e ingresamos el nombre de dominio para el servicio en la nube. Damos clic en Agregar.

En la lista desplegable Other Name, seleccionamos DNS e ingresamos el nombre de dominio del servicio en la nube. Damos clic en Aceptar e inscribirse.

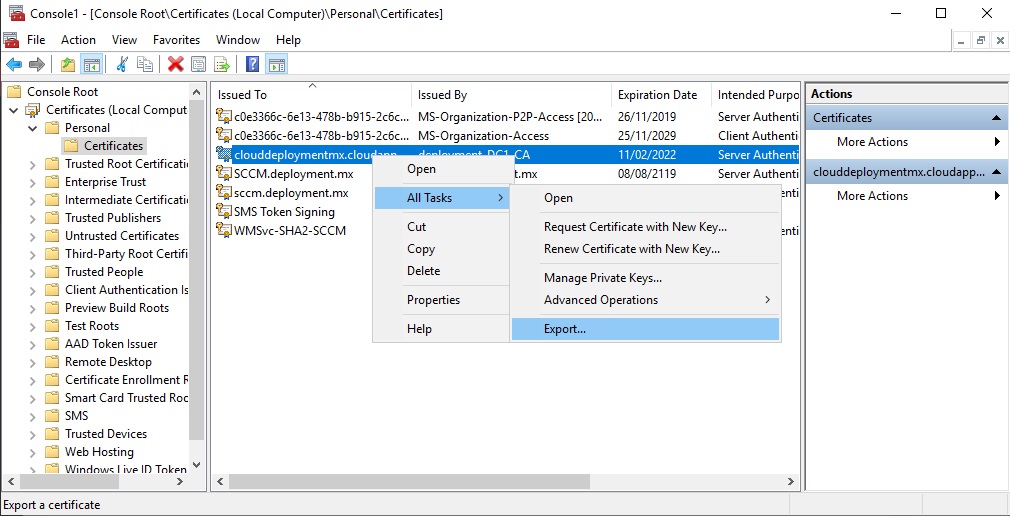

Exportar el Certificado

Ahora es posible exportar el certificado. Desde la consola de certificados de MMC, hacemos clic con el botón derecho en el certificado generado anteriormente y en el menú seleccionamos Export (Todas las tareas / Exportar).

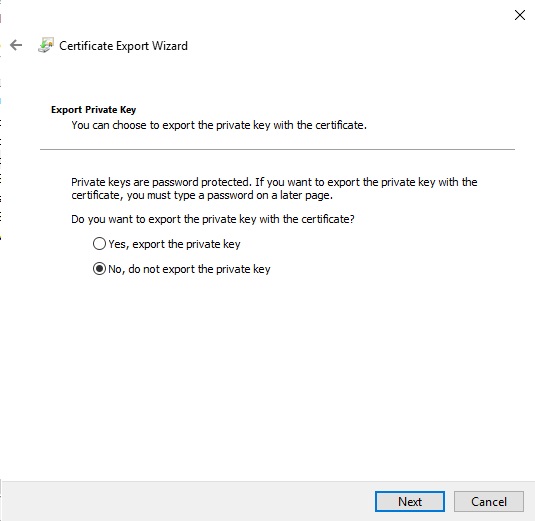

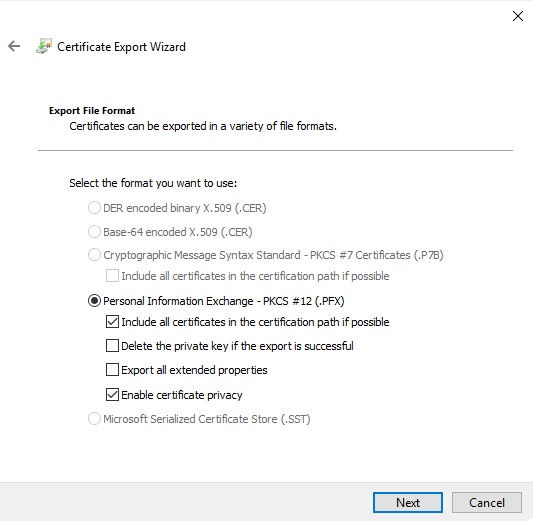

El certificado debe exportarse en formato cer (sin clave privada) para el Certificado de administración de Azure y en formato pfx (con clave privada) para Gateway de administración en la nube.

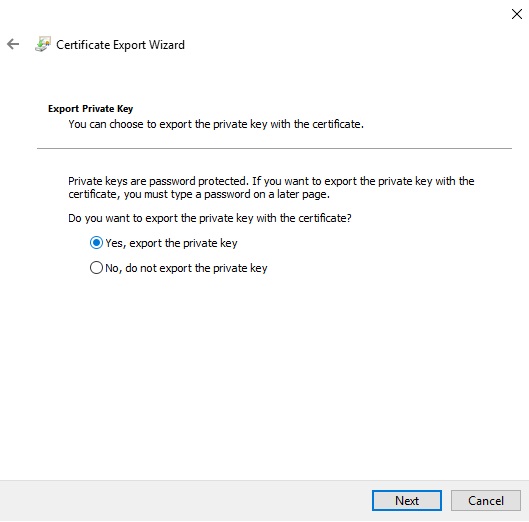

Aparecerá un nuevo wizard en donde debemos seleccionar como se muestra a continuación.

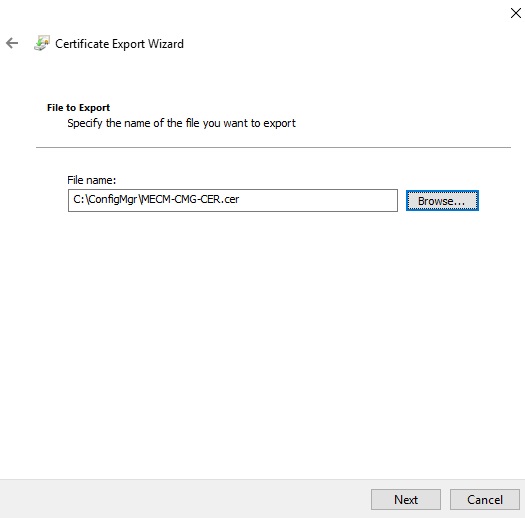

Guardamos el certificado en C:ConfigMgr, Ahora vamos nuevamente a exportarlo pero ahora si seleccionando la lave.

Colocamos un password y exportamos.

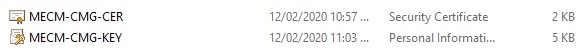

El certificado ahora se ha exportado en formato pfx y cer. Ahora es necesario generar el certificado del cliente.

Creación de certificado Cliente.

Se requiere un certificado de cliente en cualquier computadora que se administre a través de Cloud Management Gateway. También se requiere en el servidor que alojará el punto de conexión de Cloud Management Gateway. Se puede implementar este certificado por GPO (inscripción automática).

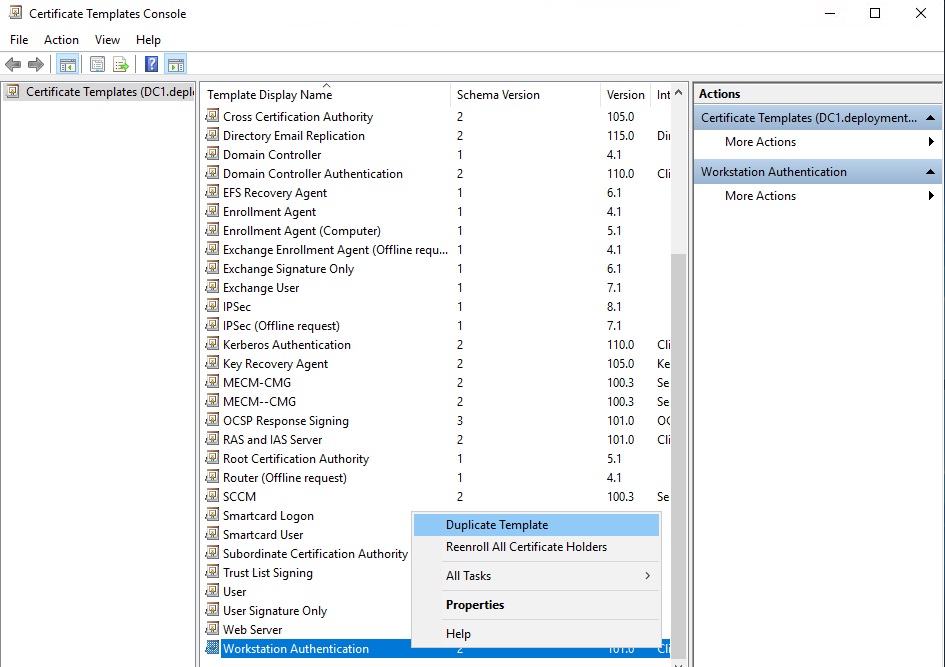

En la consola de Certificate Authority, vamos a Certificate Template console clic derecho Certificate Template y clic en Manage. Clic en Workstation Authentication y Duplicate Template.

Nota.- Nos regresamos a DC1 donde esta configurado el rol de Certificados.

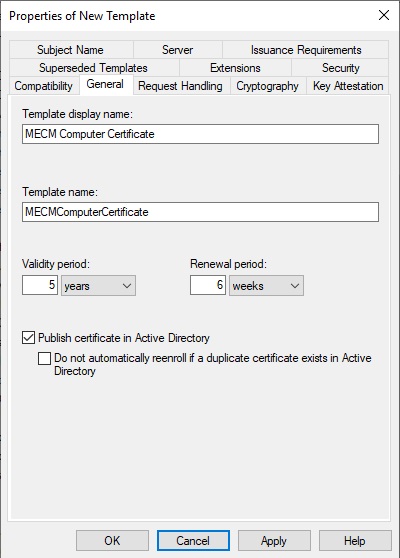

Hacemos clic en la pestaña General e ingresamos el nombre MECM Computer Certificate. Luego seleccionamos la casilla de verificación Publicar en Active Directory y establecemos el período de validez en 5 años.

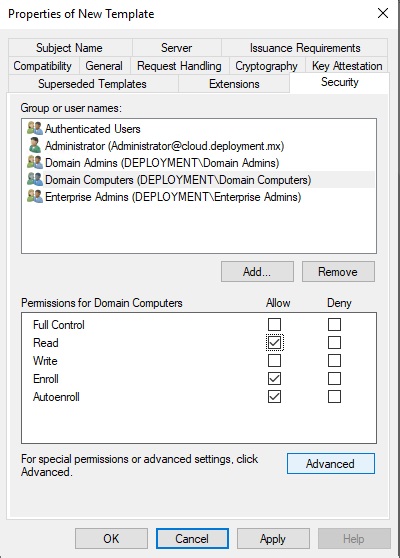

En la pestaña Security, otorgamos la inscripción correcta y la Inscripción automática a los grupos Equipo de dominio y Controlador de dominio.

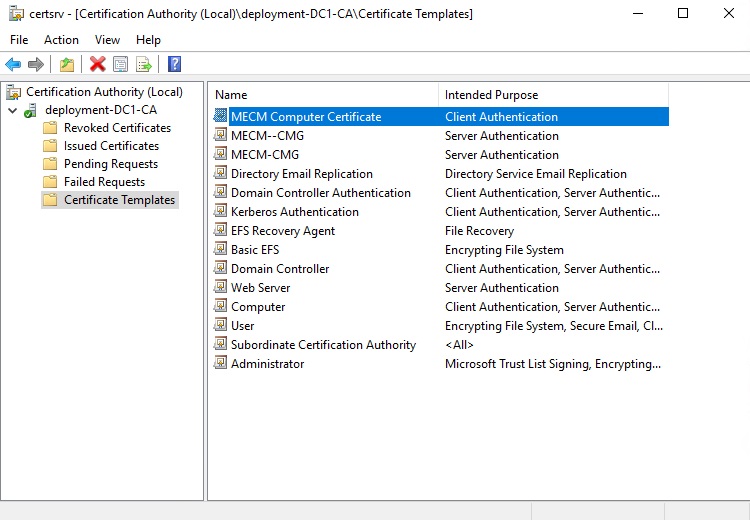

Validamos los cambios y luego usamos la Authority Console de certificación para agregar la plantilla creada anteriormente.

Hacer clic con el botón derecho en Certificate Templates y seleccionamos Certificate Templates to Issue desde el menú. Seleccionamos la plantilla creada anteriormente y hacemos clic en Aceptar.

Configurar Autoenrollment.

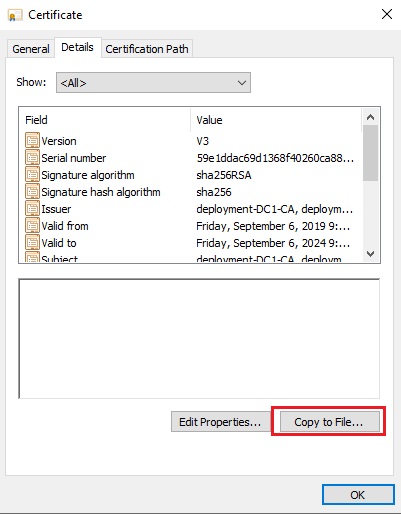

Ahora del certificado creado vamos a crear uno nuevo y le colocamos el nombre de RootCA.cer details-copy to files.

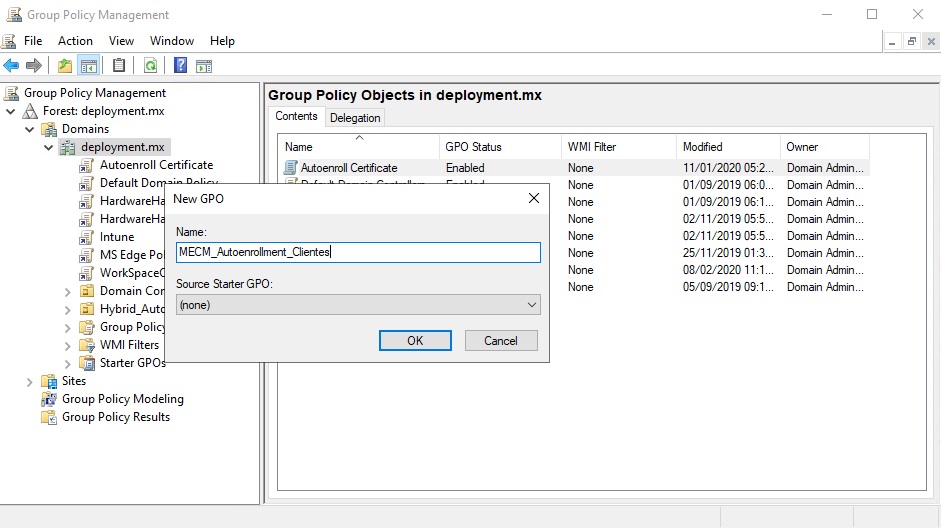

Ahora es necesario implementar certificados en estaciones de trabajo administradas por Cloud Management Gateway. Estos certificados se implementarán a través de una política de grupo. En el controlador de dominio, vamos a la consola de Administración de directivas de grupo y creamos un nuevo GPO en Objetos de directiva de grupo. Hacemos clic con el botón derecho en Objetos de directiva de grupo y elejimos Nuevo. Ingresamos un nombre y hacemos clic en Aceptar.

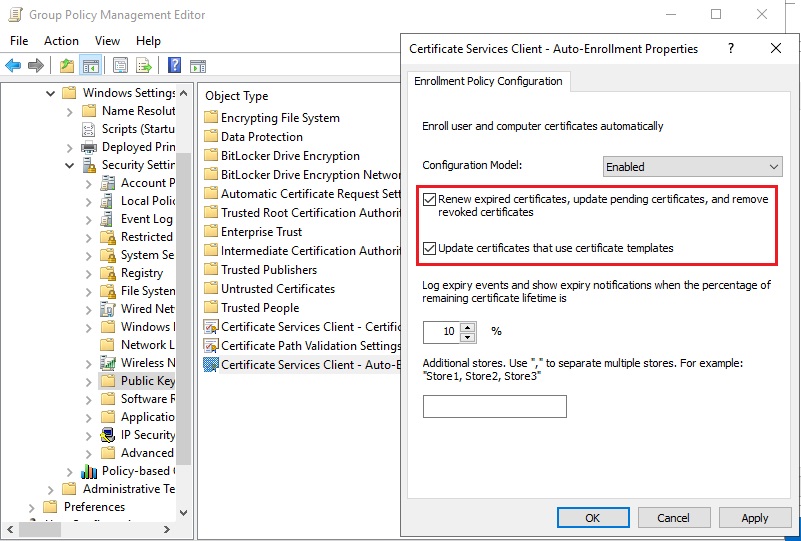

En el editor de la politica nos posicionamos en Configuration-Policies-Windows Settings-Security Settings-Public Key Policies

Clic derecho en Certificate Services Client – Auto-Enrollment y seleccionar Properties. Activar Enable:

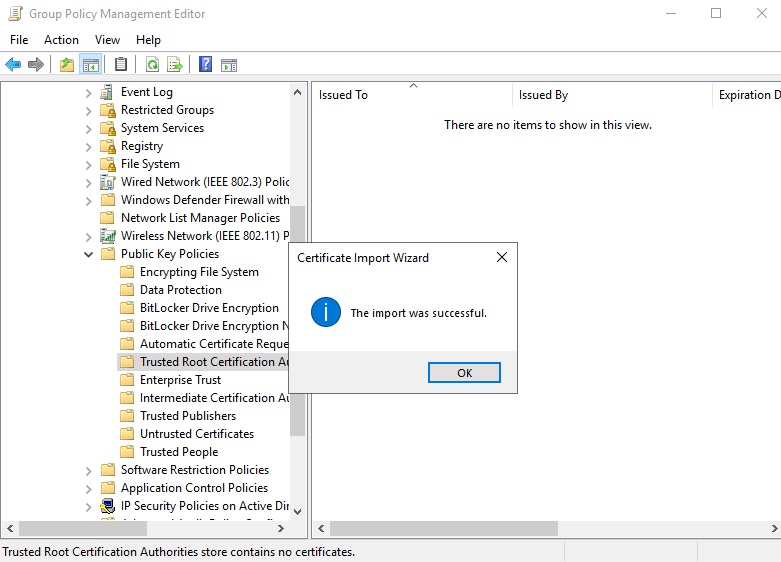

Hacemos clic derecho en Trusted Root Certification Authorities, e Importamos …

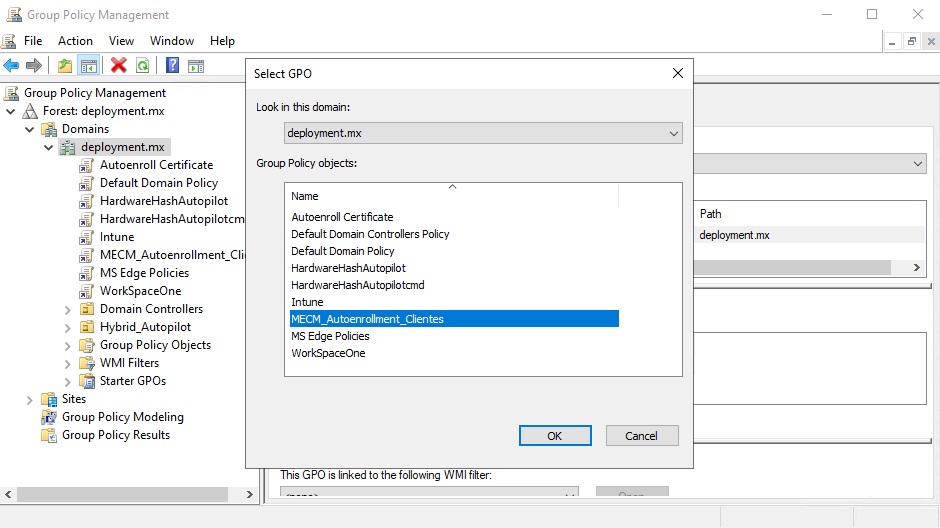

Aplicamos la estrategia de grupo a la unidad organizativa deseada, en la estación de trabajo debemos ejecutar el comando gpupdate /force.

Configurar Azure Services.

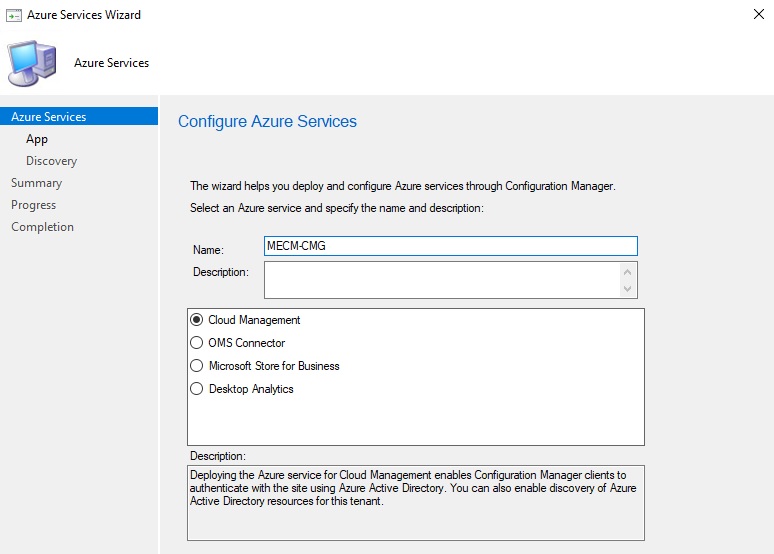

Desde la consola MECM, vamos a la pestaña Administración y expanimos el nodo Cloud Services. Hacemos clic en Azure Services y seleccionamos Configure Azure Services.

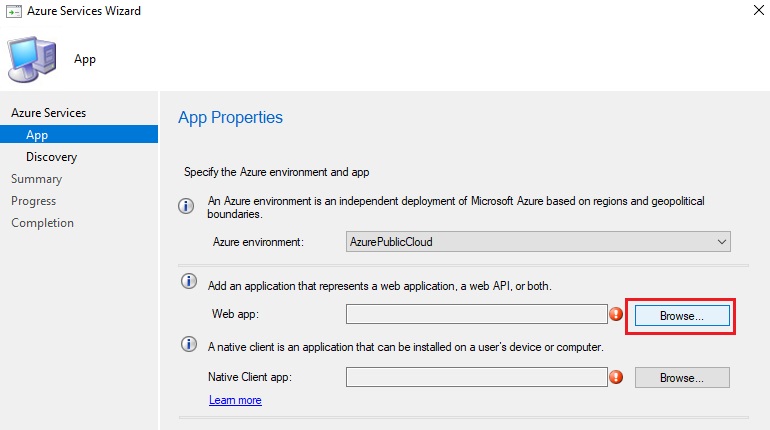

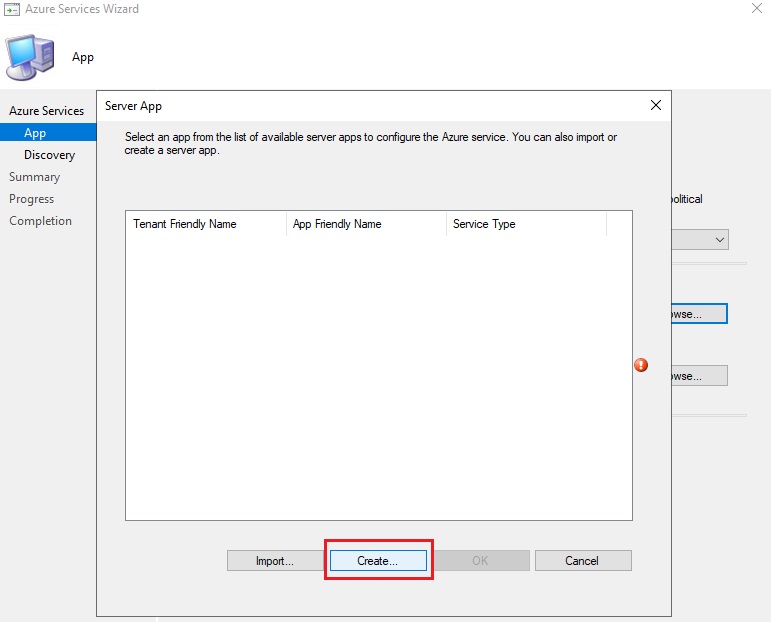

Damos clic en el boton de Browse.

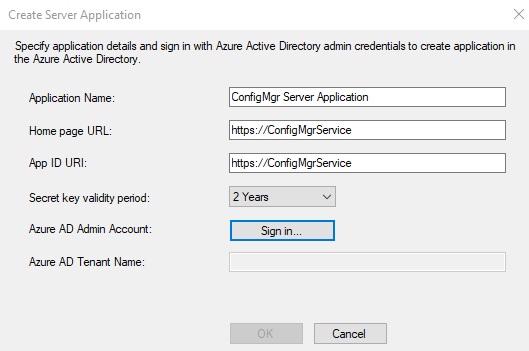

Ingresamos el nombre de la aplicación y seleccione el período de validez de la clave secreta. Hacemos clic en Iniciar sesión con el administrador de Azure AD.

Lo mismo hacemos para ConfigMgr Client Application.

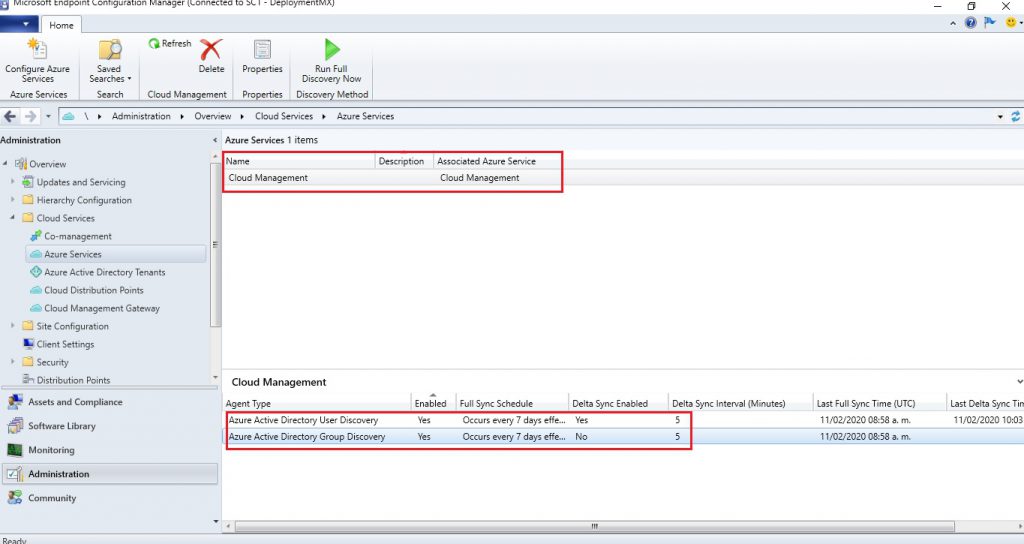

Al final tendremos la siguiente configuración.

Abrimos SMS_AZUREAD_DISCOVERY_AGENT.log en caso de ver algun warning o alerta deberemos realizar los siguientes pasos.

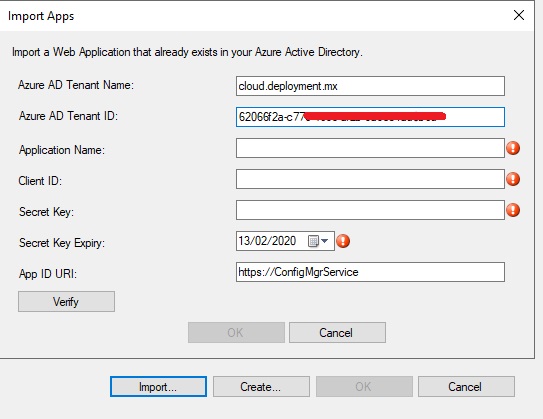

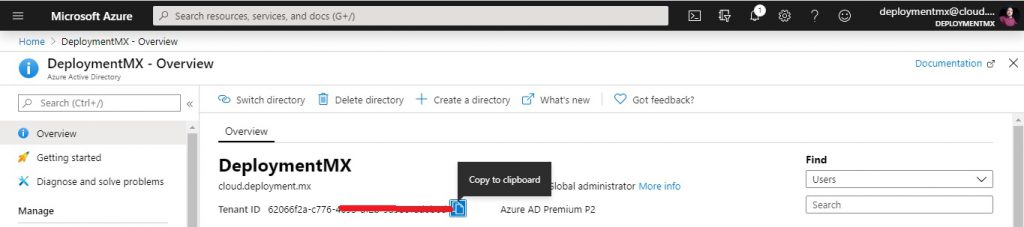

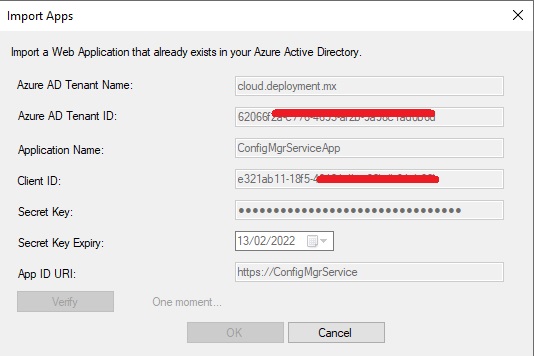

Abrir MECM, eliminar la configuracion y agregar una nueva configuracion, dar clic en Import. Debemos llenar los campos manualmente para ello desde AAD tendremos la información.

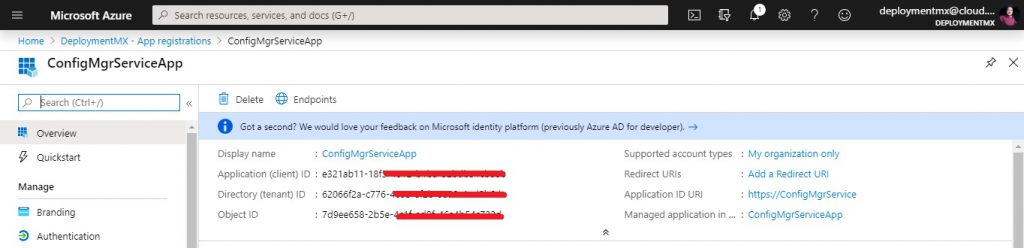

Abrimos App Registration en AAD. Buscamos la aplicación del servidor ConfigMgr y copiamos el valor de ID de la aplicación. Pegamos esta identificación y el nombre de la aplicación en la aplicación MECM.

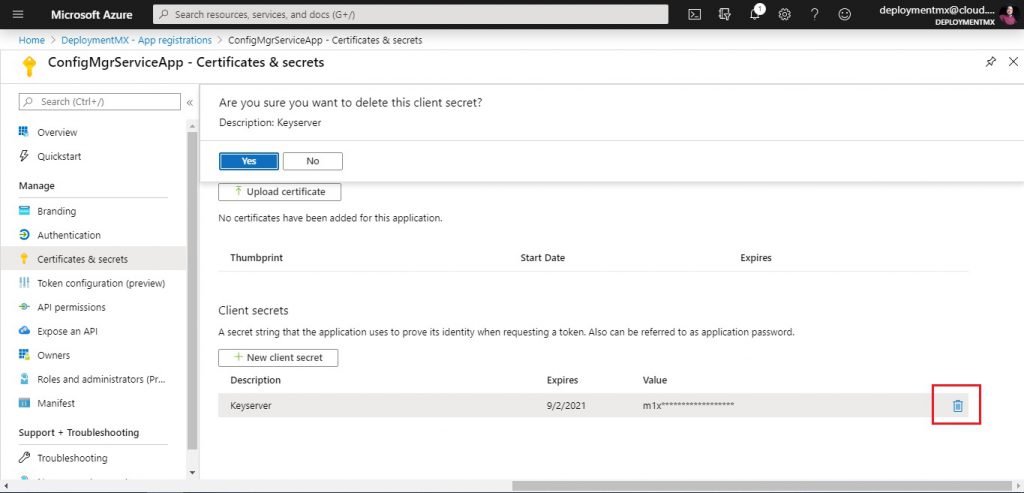

Abrimos Certificados y secrets tab y eliminamos los secrets keys

Clic en nueva llave. Seleccionamos dos años y hacemos clic en Agregar. Copiamos el valor y pégamos en la aplicación MECM. Configuramos la caducidad de la clave secreta y hacemos clic en Verificar. Si la configuración se verifica correctamente, hacemos clic en Aceptar.

Al final veremos la información de manera manual ingresada en MECM.

Lo mismo se debera hacer para la App de Cliente.

Crear Cloud Management Gateway.

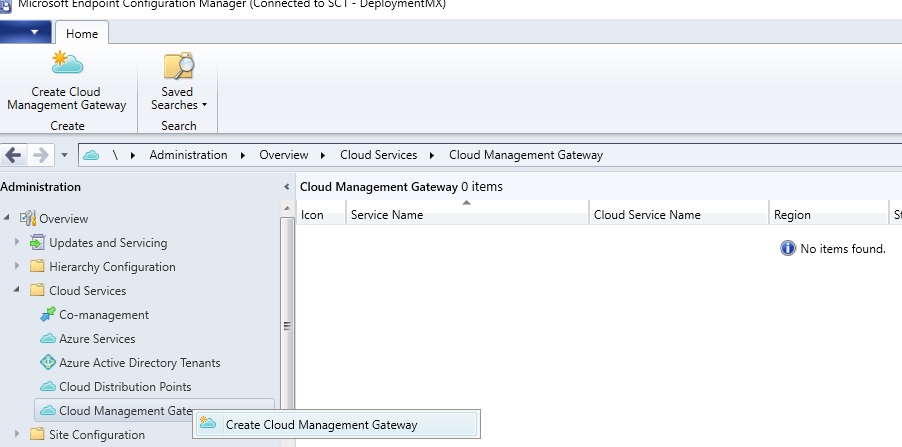

Desde MECM, navegamos hasta Administration expandimosCloud Services .Clic en Cloud Management Gateway y Create Cloud Management Gateway.

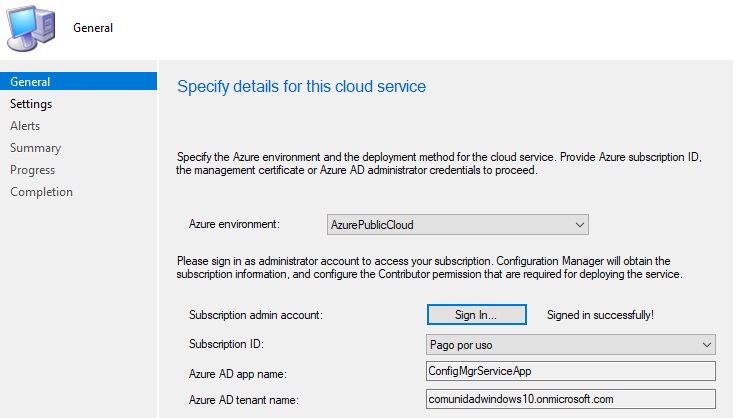

Aparece el asistente, hacemos clic en Iniciar sesión e ingresamos el nombre de usuario y la contraseña de la cuenta de administrador de AAD. El ID de suscripción, el nombre de la aplicación de Azure AD y el nombre del inquilino de Azure AD se completan automáticamente.

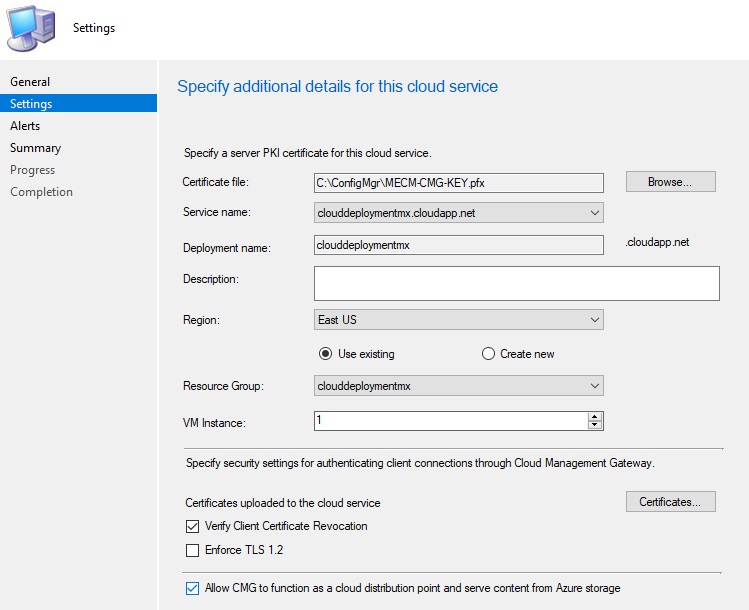

Con el botón Examinar, seleccionamos el Certificado (archivo pfx).Ingresamos la contraseña y hacemos clic en Aceptar. Seleccionamos la región deseada y el Grupo de recursos. Configurar la instancia de VM.

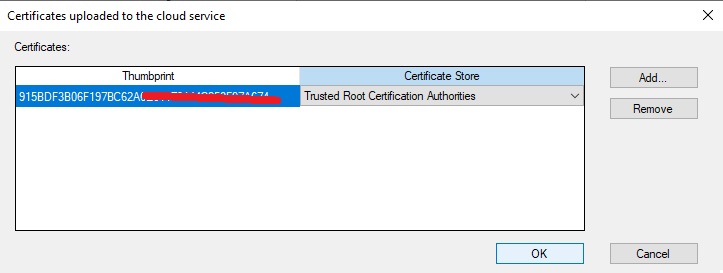

Damos clic en Certificates y agregamos el certificado.

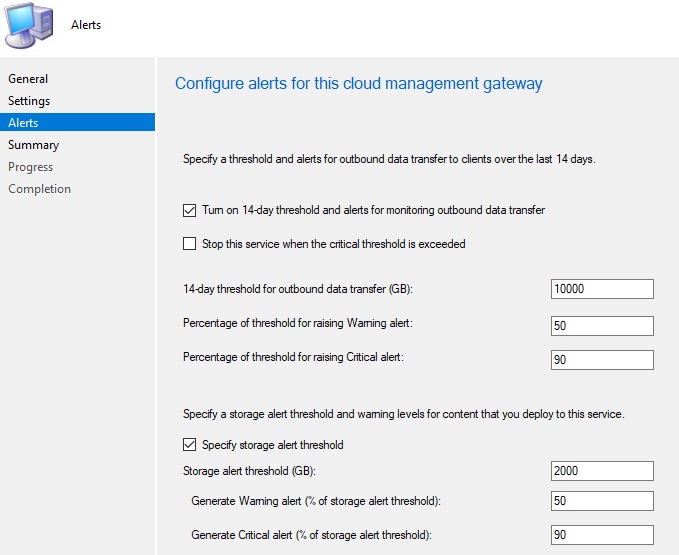

Configuramos las alertas y listo ya tenemos la configuracion finalizada de CMG.

Podemos ver los logs de Cloud MG CloudMgr.log

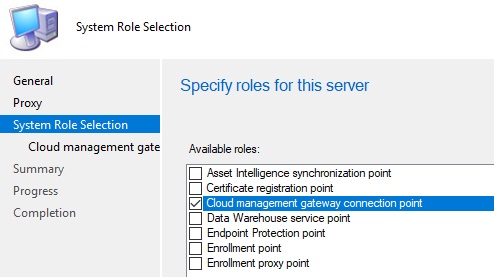

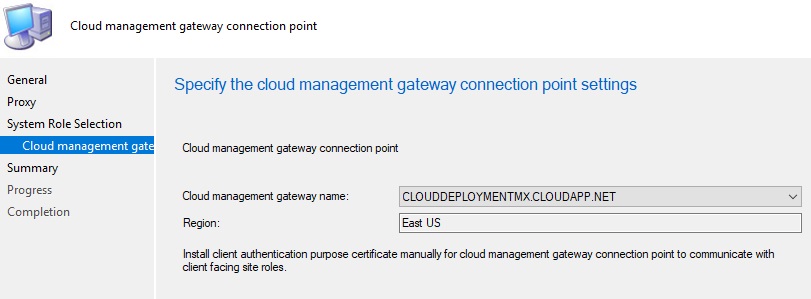

Cloud Management Gateway Connector Point.

Desde la consola MECM, vamos a la pestaña Administración y expandimos Site Configuration. Seleccionamos Services and roles del sistema del sitio. Seleccionamos el servidor y hacemos clic en Agregar rol de sitio.

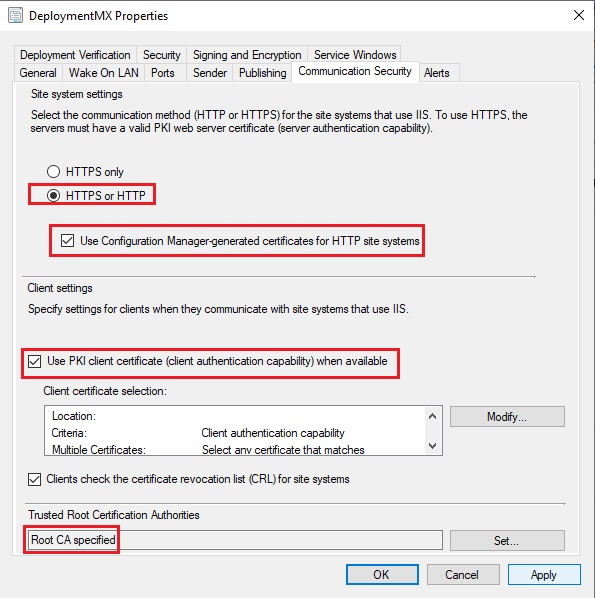

Configurar Sitio Primario.

Ahora es necesario configurar la comunicación del equipo cliente. Desde la consola MECM, vamos a la pestaña Administración y expandimos Site Configuration. Seleccionamos sites y luego Site. Debemos verificar el certificado.

El propósito de este paso es permitir que el sitio del rol del sistema acepte el tráfico de Cloud Management Gateway.

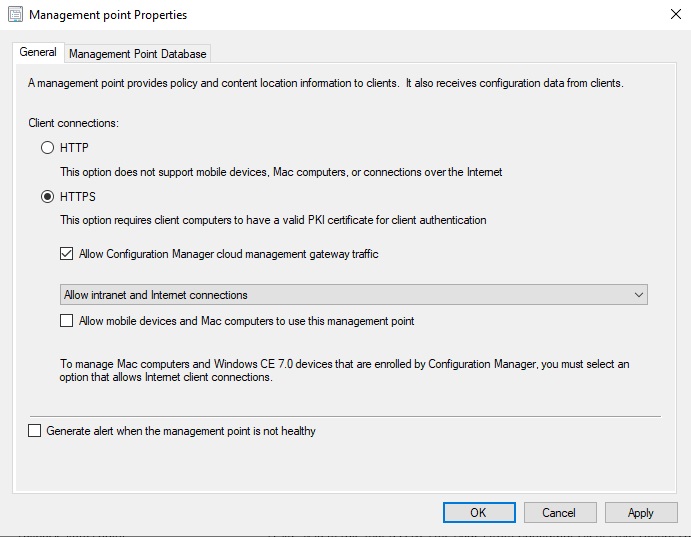

Desde la consola MECM, vamos a la pestaña Administration y expandimos site configuration. Hacemos clic en Server and Roles del sistema del sitio.

Hacemos clic con el botón derecho en Management Point Properties configurarse para el tráfico de Cloud Management Gateway, seleccionamos HTTPS y Permitimos tráfico de puerta de enlace de administración en la nube de Configuration Manager. Hacemos clic en Aceptar para confirmar.

Configurar IIS HTTP a HTTPS.

Necesitamos implementar el Certificado de computadora en todos los Servidores y computadoras. A continuación, ahora es posible activar HTTPS para todas las comunicaciones. En el servidor MECM, abrimos la consola MMC y agregamos el software del complemento Certificado. Aparece un asistente, verificamos Certificado de computadora y hacemos clic en Certificado de computadora. Se muestra la consola del certificado

Expandimos Certificate y seleccionamos el certificado creado con anterioridad.

- Subject Name – Type Common Name – Value FQDN of the server (example : sccm.deployment.mx

- Subject Name – Type Common Name – Value Netbios name of the server (example : sccm

- Alternative Name – Type DNS – Value FQDN of the server (example : sccm.deployment.mx

- Alternative Name – Type DNS – Value NetBIOS name of the server (example : sccm

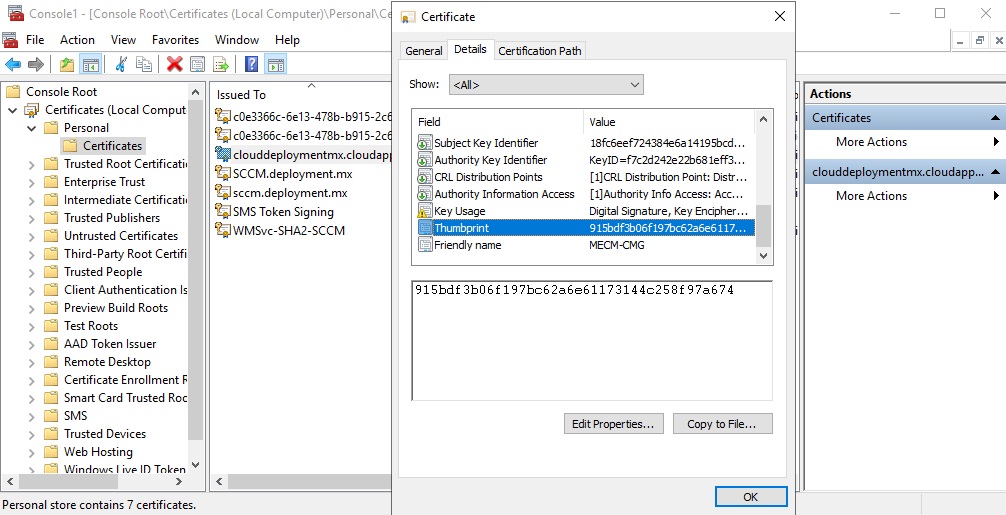

Inscribir nuevo certificado. Debemos tener en cuenta la huella digital (Thumbprint) que nos permitirá verificar la selección correcta de la certificación cuando configuremos el servidor IIS.

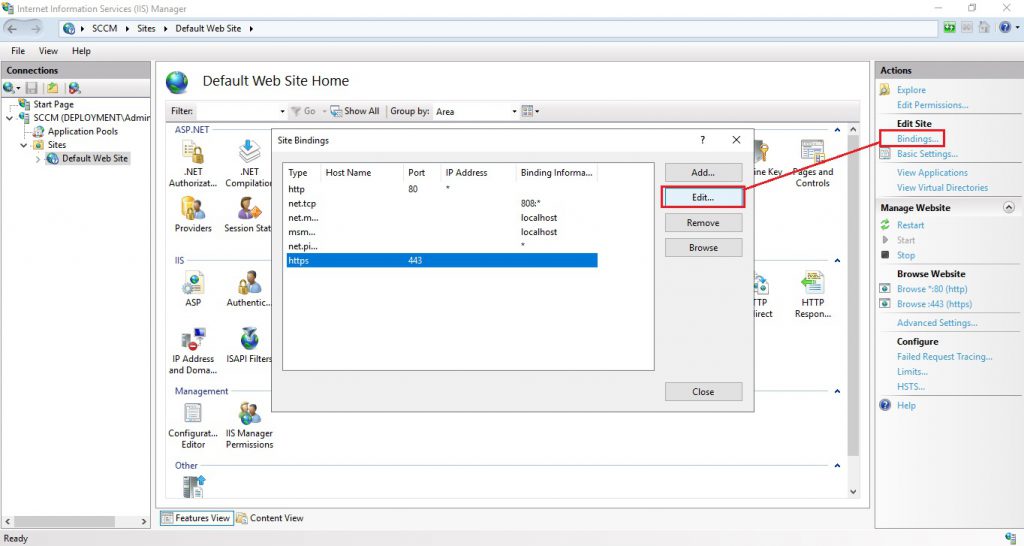

En el servidor MECM, vamos a la consola IIS y seleccionamos el sitio predeterminado (sitio utilizado por MECM). En la opción de Acción, hacemos clic en Binding.

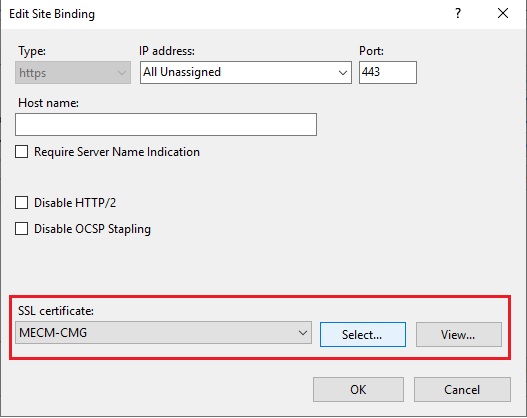

Seleccione la línea https y haga clic en Editar

Debemos agregar el certificado y este debera ser el que hemos creado al principio del post.

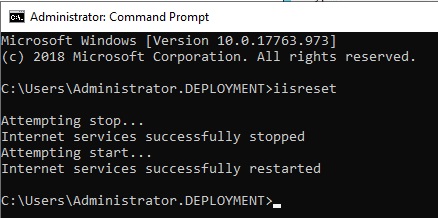

Abrimos CMD y resetearmos IIS

Desde la consola MECM, vamos a la pestaña Administration y expandimos Site Configuration. Seleccionamos Sites y luego el sitio principal.

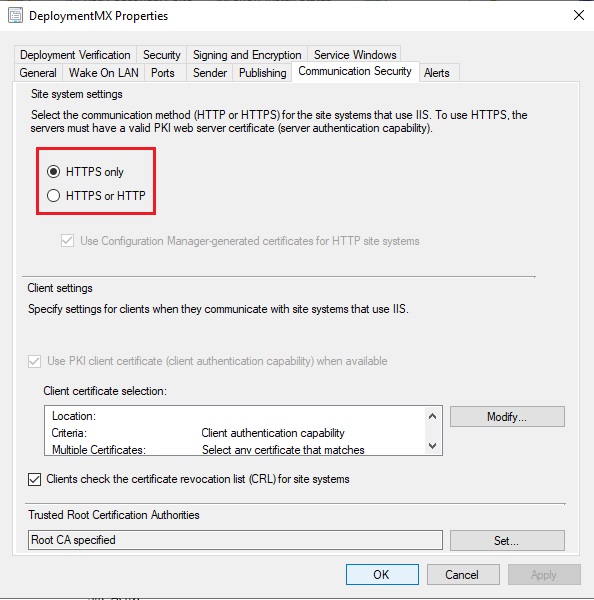

Vamos a las propiedades del sitio y luego en la pestaña Client Computer Communication, marcamos Solo HTTPS.

Configurar Client Policy.

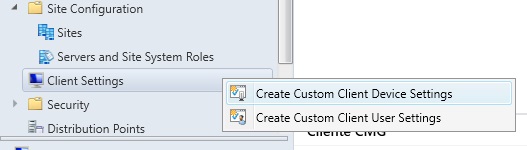

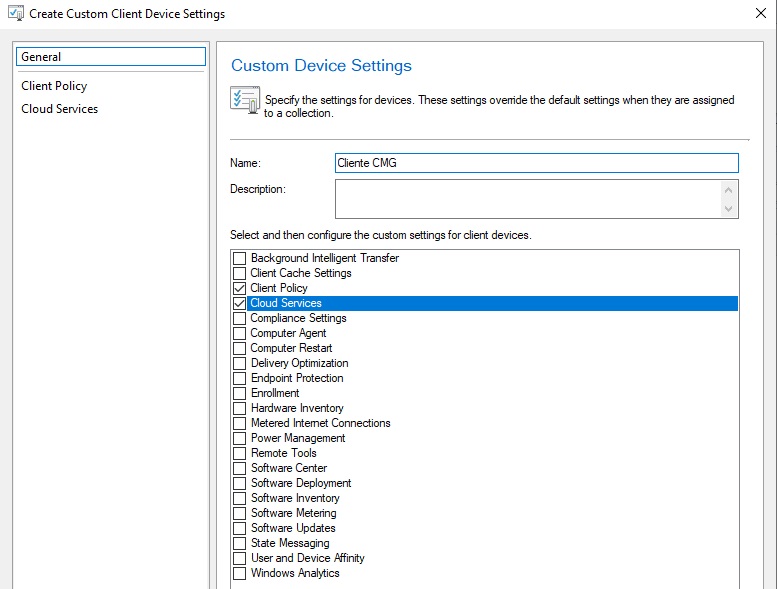

Ahora es necesario configurar el cliente MECM. Desde la consola MECM, creamos un nuevo Client Settings (Device policy) Enter the desired name and check Client Policy and CLoud.

IMPORTANTE: NO modificar la configuración predeterminada del Cliente.

seleccionar en Client Policy Enable User Policy Requests from Internet clients en YES y Cloud Services Allow Access to cloud distribution point y Enable clients to use a clou

Be the first to leave a comment