Hola que tal amigos pues si con Windows 10 podemos hacer miles de cosas, y esta es una muy importante, cuando queremos tener el control de las App´s instaladas en nuestra pantalla de inicio de Windows 10, para los usuarios en nuestra organización.

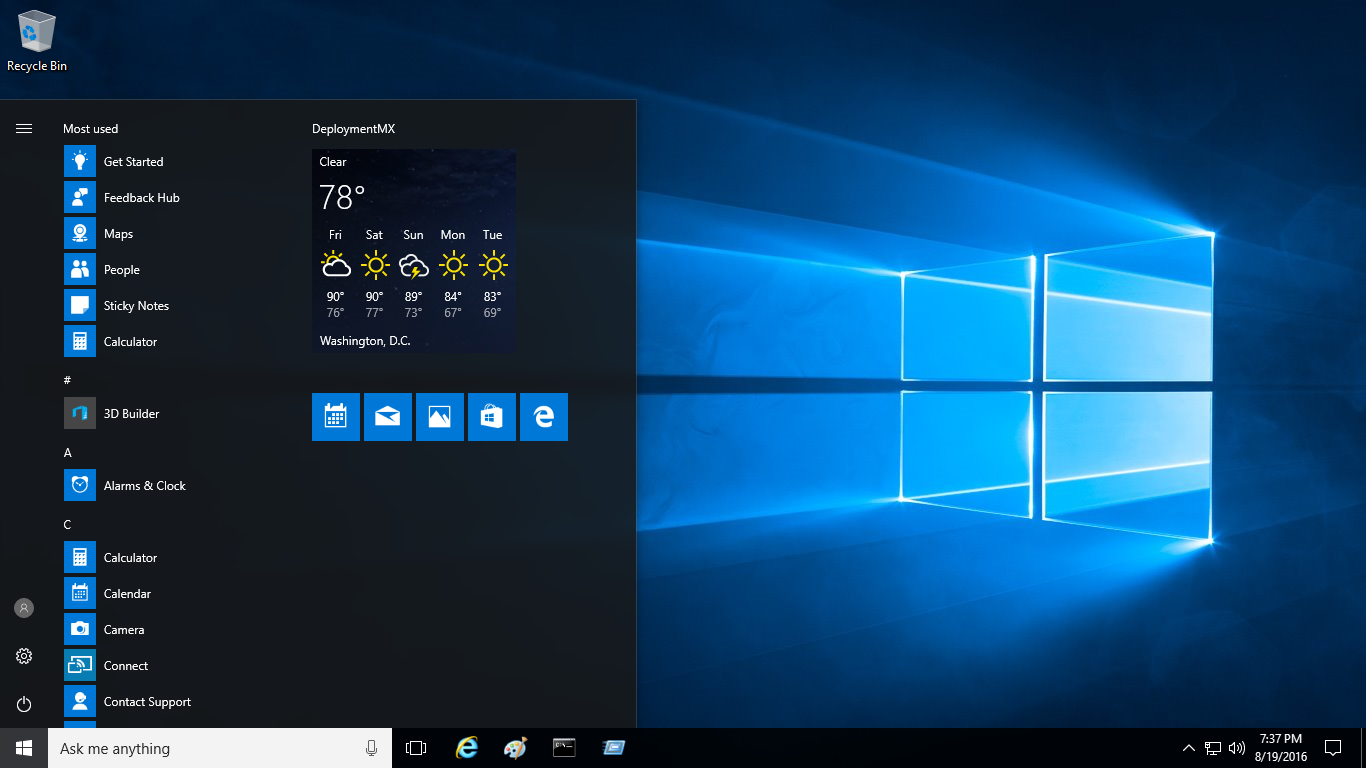

Este será el resultado:

Hace tiempo escribí algunos artículos sobre el tema bajo Windows 8.1 exportando el archivo encargado .XML por medio de Powershell hacia un equipo destino.

Aquí los artículos descritos con anterioridad.

Personalizar la pantalla de inicio de Windows 8.1 con powershell

En Windows 10 podemos modificar nuestra pantalla de inicio, por ejemplo para este caso en particular eliminando aquellas App´s que como usuario estándar dentro de nuestra organización no requieran ya sea por su departamento, o por rango, o simplemente por políticas de la empresa.

Windows 10 viene por default con App´s como por ejemplo Bing, Zune, Deportes, Noticias, Calendarios, Fotos, Video, Solitario, Grabador de voz, etc. en este caso vamos a ver como podemos administrar dentro de nuestra organización esta pantalla.

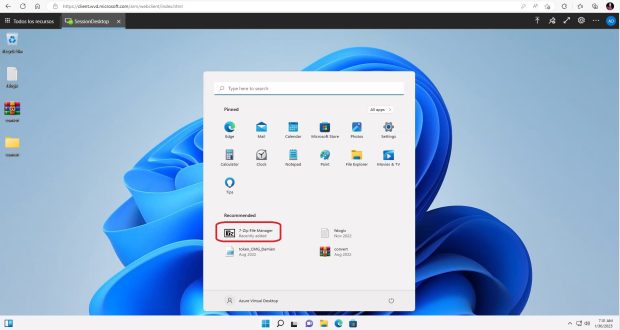

para comenzar primero veremos nuestra pantalla por default en Windows 10 como se muestra a continuación.

Start Screen Full

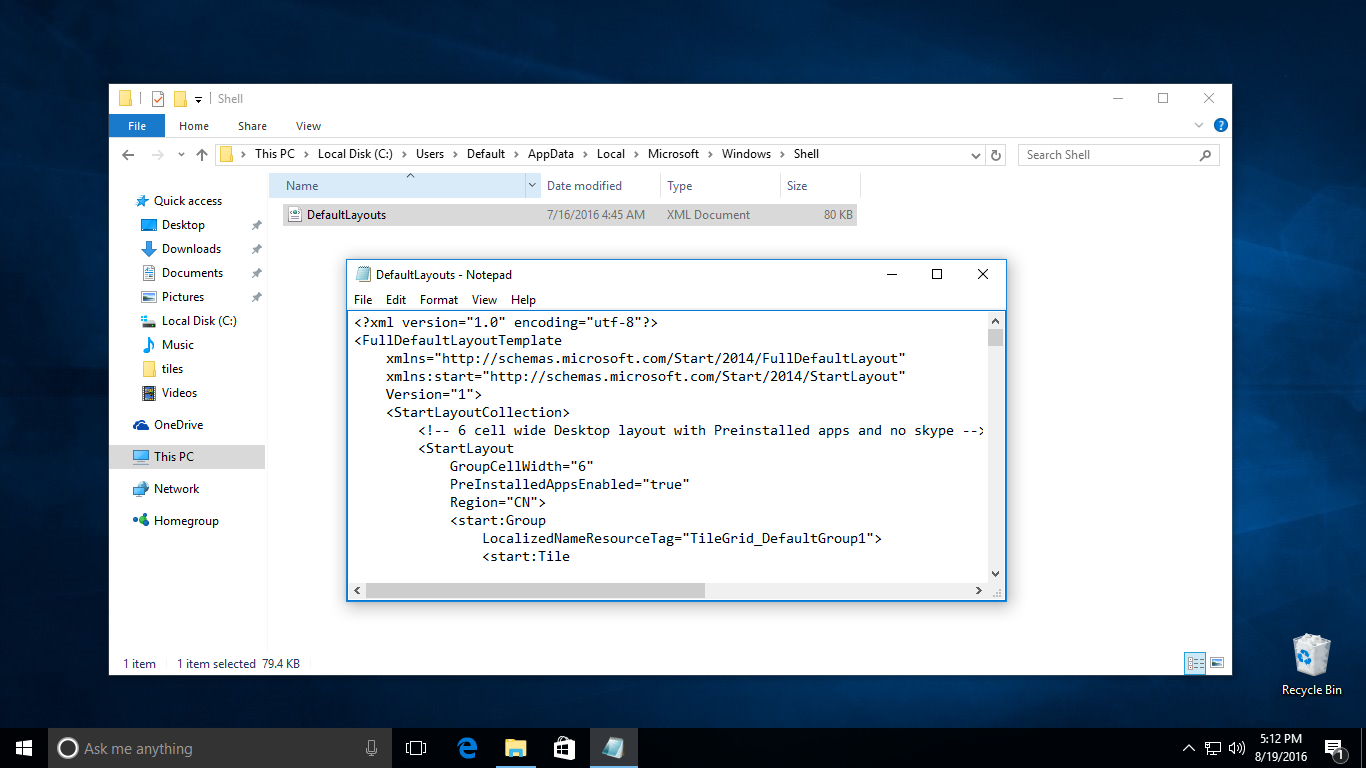

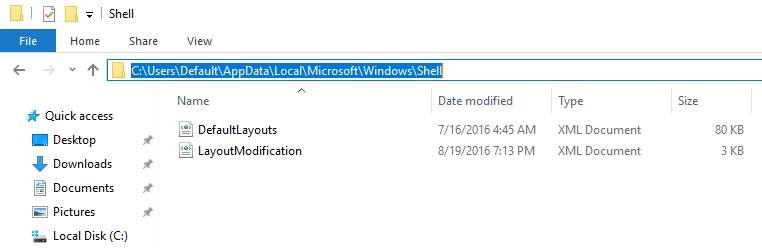

Esta configuracion la podemos encontrar tanto para starlayout.xml y taskbar.xml en un mismo archivo que es la configuracion personalizada de ambos.

C:UsersDefaultAppDataLocalMicrosoftWindowsShell

Por default podemos ver y exportar nuestras app´s (StartLayout) desde powershell ejecutando el siguiente comando.

Export-StartLayout -path c:/apps.XML

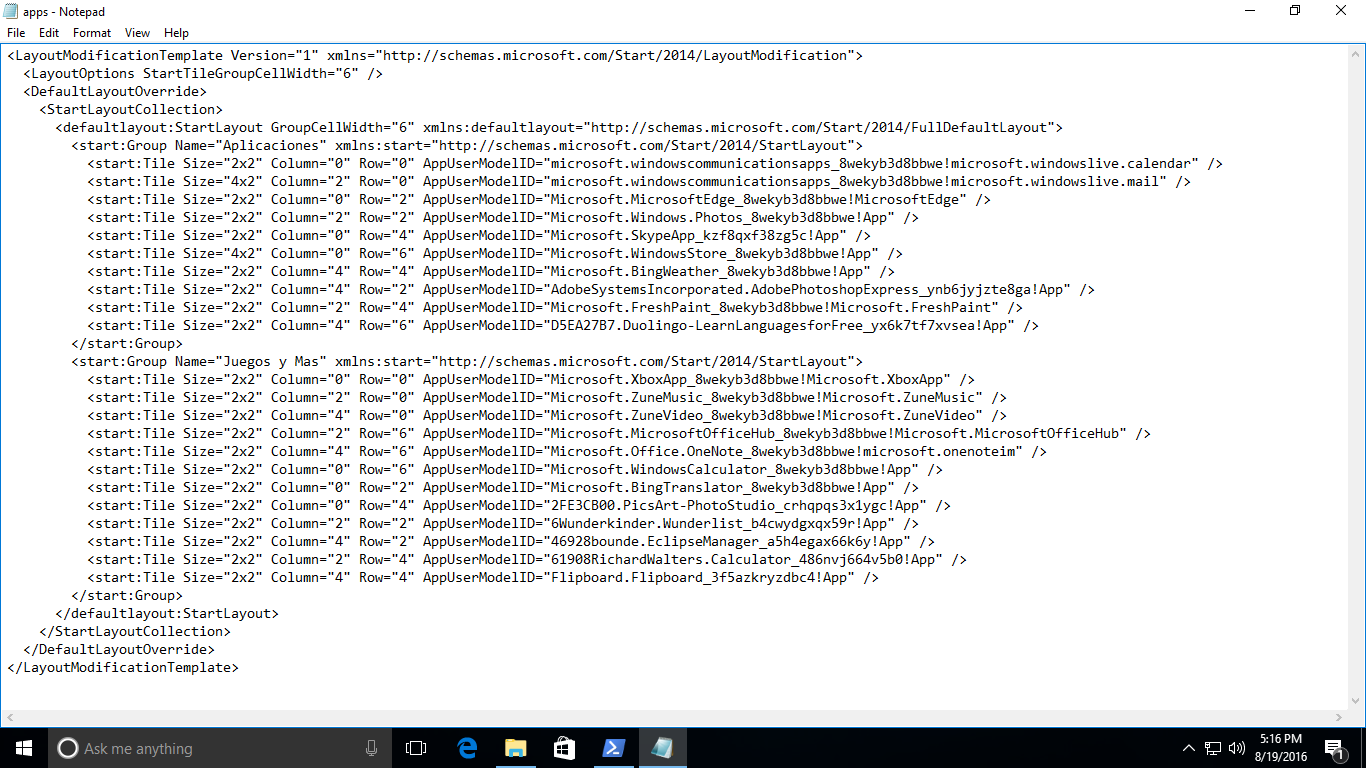

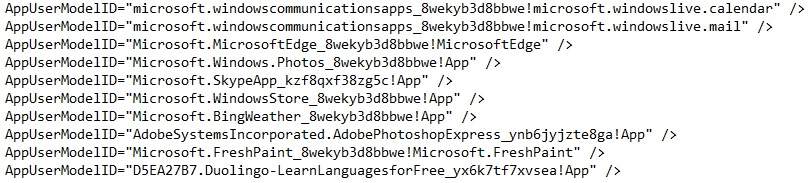

El resultado quedaría en un archivo XML con nuestras app´s

Ahora para la parte de Taskbar podemos ver la documentación oficial de Microsoft en este link

Para ello vamos a tomar un ejemplo para personalizar nuestra barra de tareas, en este caso colocaremos el siguiente código.

veamos que las siguientes lineas remplazan las apps de la barra de tareas por las personalizadas.

<taskbar:DesktopApp DesktopApplicationLinkPath=”%APPDATA%MicrosoftWindowsStart MenuProgramsAccessoriesInternet Explorer.lnk”/>

Podemos agregar o quitar de acuerdo a las apps que tengamos en nuestro sistema configurado.

dependiendo de la ubicación de los mismos podemos ir agregándolos o quitandolos de acuerdo a nuestro entorno.

Por ejemplo:

Command Prompt:<taskbar:DesktopApp DesktopApplicationLinkPath=“%appdata%MicrosoftWindowsStart MenuProgramsSystem ToolsCommand Prompt.lnk” />

Microsoft Office: <taskbar:UWA AppUserModelID=“Microsoft.Office.Word_8wekyb3d8bbwe!microsoft.word” />

Microsoft Edge y otras apps: <taskbar:UWA AppUserModelID=”Microsoft.MicrosoftEdge_8wekyb3d8bbwe!MicrosoftEdge” />

Entonces utilizando estas lineas en la parte de TaskBar podemos incluir o excluir dichas apps.

Para agregar internet explorer vamos a colocar en nuestra configuración startlayout.xml por el siguiente codigo.

<start:Tile Size=”1×1″ Column=”2″ Row=”0″ DesktopApplicationID=”Microsoft.InternetExplorer.Default />

Asi nuestro archivo resultante agregando StartLayout.xml y Taskbar.xml

Ahora vamos a importar nuestro archivo resultante con la siguiente linea de comandos con PowerShell.

Import-StartLayout – LayoutPath c:tempstart.xml -MountPath $env:SystemDrive

Ahora bien ya tenemos nuestros archivos en esta ubicación

Cuando tengamos un nuevo usuario podremos ver los cambios realizados.

En nuestro entorno veremos un usuario llamado temporal, con esto veamos como fue el comportamiento de nuestros archivos.xml

Ahora podemos modificar nuestro archivo .xml para minimizar el numero de columnas. Por ejemplo.

La linea: <layoutOptions StartTileGroupCellWidth=”6″ />

se modifica por: <layoutOptions StartTileGroupCellWidth=”6″ StartTileGroupsColumnCount=”1″ />

Tambien para crear un candado de seguridad de nuestras apps podemos ejecutar la siguiente linea

<DefaultLayoutOverride LayoutCustomizationRestrictionType=”OnlySpecifiedGroups”>

Todos los grupos que se agregan están bloqueados, lo que significa que los usuarios no pueden modificar el contenido de esos grupos de los tiles, sin embargo los usuarios pueden cambiar la ubicación de esos grupos. grupos bloqueados se identifican con un icono, como se muestra en la siguiente imagen.

Nota.- solo en los nuevos usuarios se verán reflejados los cambios

Ahora veremos algunos métodos de implementacion para estas tareas.

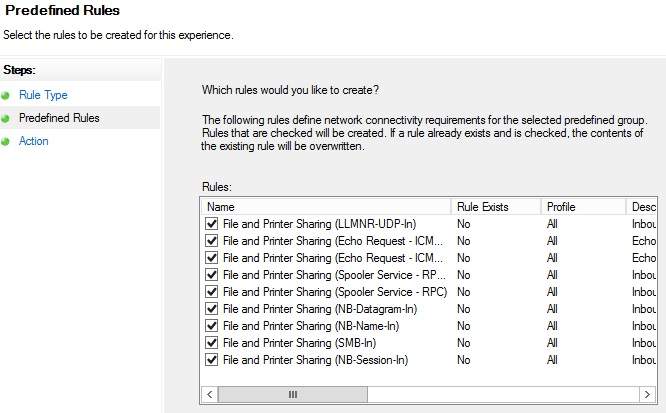

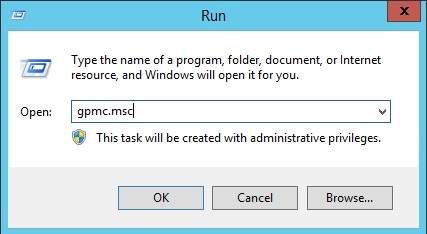

1.- Implementar mediante GPO

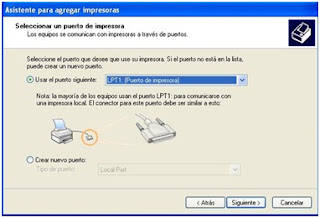

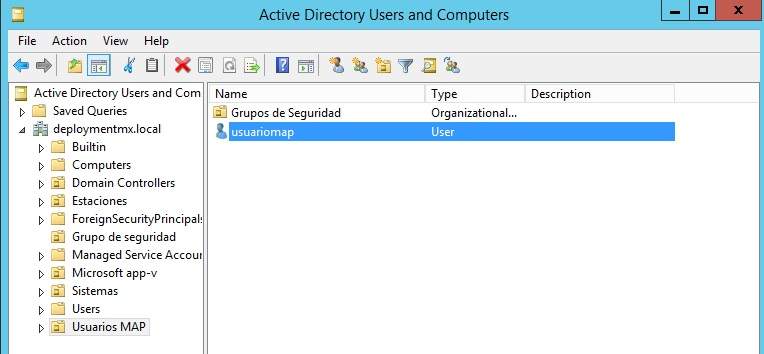

Vamos a nuestro Administrador del Servidor, damos clic en herramientas y Administrador de directivas de grupo.

creamos un nuevo gpo dando clic derecho en nuestro dominio.

colocamos un nuevo nombre a nuestra GPO.

Una vez creada, damos clic derecho para editar nuestra política de grupo.

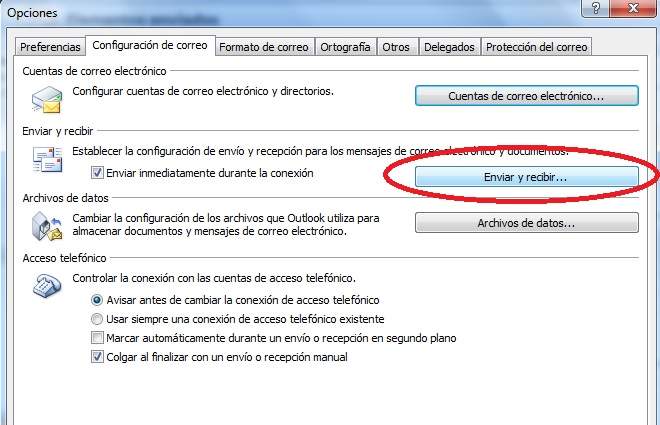

Se nos abrirá el editor y nos colocamos en plantillas administrativas de usuario y vamos hasta el nodo diseño de la pantalla de inicio.

Esta configuración permite especificar el diseño de la pantalla Inicio para los usuarios e impide que cambien su configuración. El diseño de la pantalla Inicio que especifique debe almacenarse en un archivo XML generado por el cmdlet Export-StartLayout de PowerShell.

Para usar esta configuración, primero debe configurar manualmente un diseño de pantalla Inicio de un dispositivo con la apariencia deseada. Cuando haya terminado, ejecute el cmdlet Export-StartLayout de PowerShell en el mismo dispositivo. El cmdlet generará una archivo XML que representa el diseño que ha configurado.

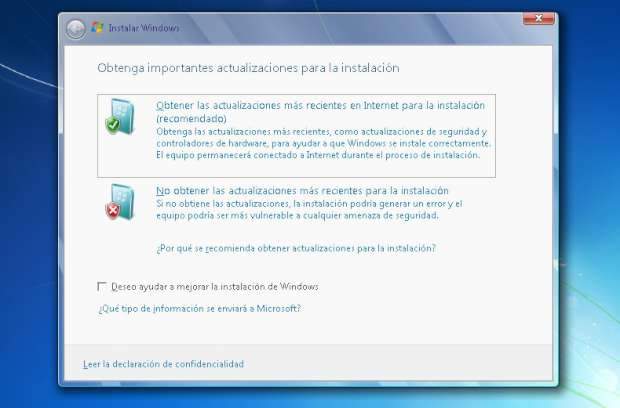

para que los cambios surjan efecto, Microsoft lanza las plantillas administrativas para Windows 10 desde este link, en donde debemos instalarlas de cuerdo al articulo para que las políticas se actualicen.

Plantillas Administrativas ADMX en Windows 10

Nota.- debemos tomar en cuenta que las nuevas plantillas administrativas se instalen correctamente ya que en los requisitos por default de preferencia debemos tener estas actualizaciones de las mismas.

Imagen antes de la actualización.

Para poder hacer este procedimiento podemos consultar la documentación para la creación de Repositorios Centrales de las plantillas administrativas GPO´s

Habilitamos la opción y colocamos la ruta de nuestra apps.XML modificada a nuestro gusto.

este archivo XML resultante, debemos colocarlo en una carpeta compartida a o los usuarios que se les vaya a aplicar esta política con permisos de solo lectura.

para nuestro caso podemos poner la ruta así.

\servidorpantallaapps.XML

Hacemos un update con gpupdate /force.

Reiniciamos nuestro equipo cliente.

Ahora simplemente abrimos el usuario y tendremos nuestra pantalla de inicio personalizada.

Este y otras restricciones podemos hacer con las nuevas plantillas administrativas para Windows 10.

aquí se enlistan.

Windows 10 ADMX spreadsheet.xlsx

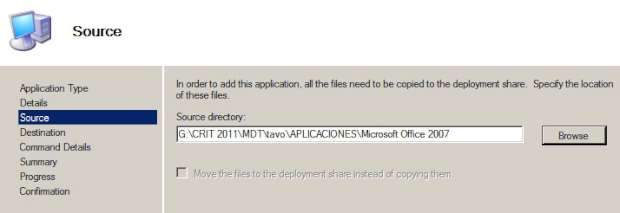

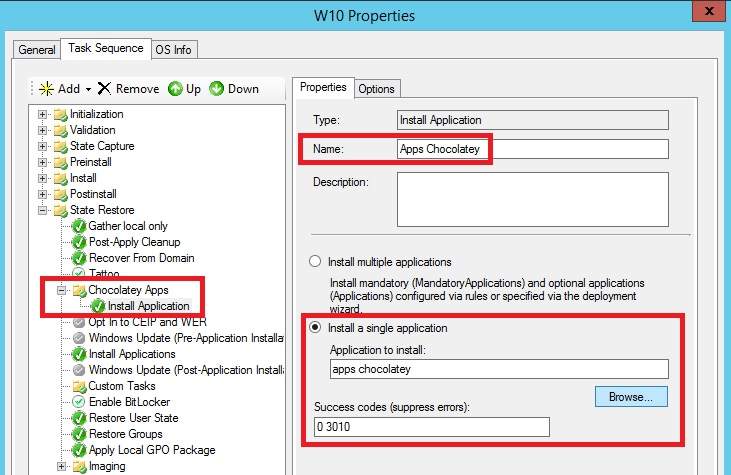

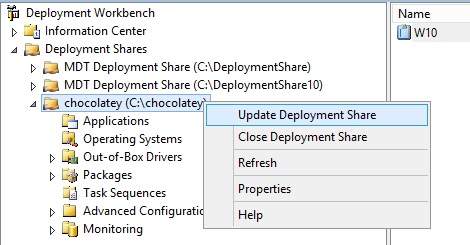

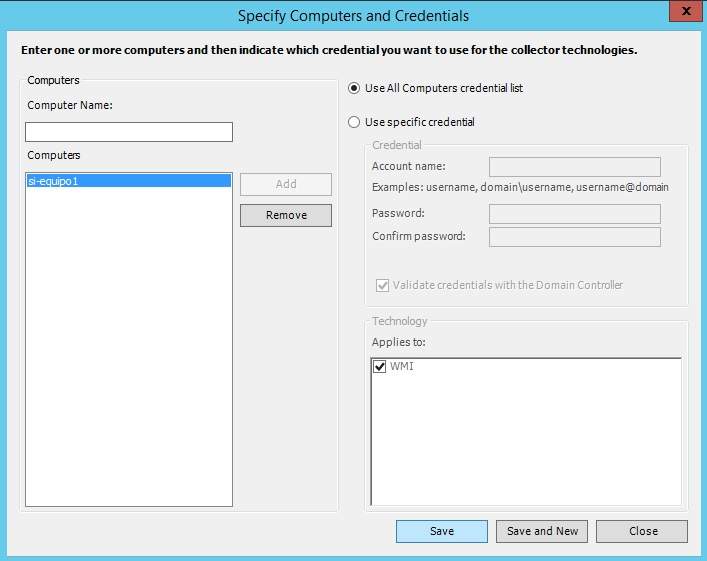

2.- Implementar mediante Microsoft Deployment Toolkit 2013 U2

Tambien tenemos la opción de implementar cuando estamos desplegando nuestro equipo de computo para ello realizaremos un script de powershell el cual contendra la configuración de nuestro archivo .xml.

para este ejemplo utilizaremos con powershell exportar nuestro startlayout con el siguiente comando dentro de powershell.

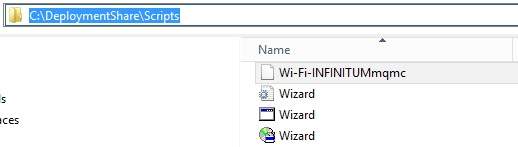

Export-Startlayout -as BIN -path \servidordeploymentshare$ScriptsappsFolderLayout.bin

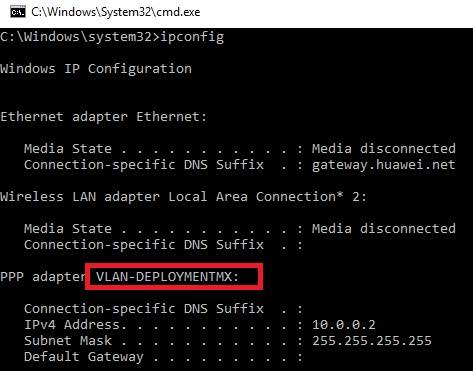

donde servidor es el nombre de mi equipo, mi deploymentshare compartido y la carpeta scripts tal y como se muestra el siguiente ejemplo.

aquí la ubicación del archivo creado.

hora añadiremos un paso a nuestra secuencia de tareas dentro de MDT 2013

cmd.exe /c copy %ScriptRoot%appsFolderLayout.bin C:UsersDefaultAppDataLocalMicrosoftWindows

podemos ver mas información sobre los cmdlets de la pantalla de inicio en

http://technet.microsoft.com/en-us/library/dn283399.aspx

3.- Implementar Mediante Windows Image Configuration Designer ICD

lo primero que tendremos que hacer es una vez abierto nuestra aplicación, vamos a dar clic en configuración avanzada.

Damos nombre a nuestro proyecto, clic en siguiente.

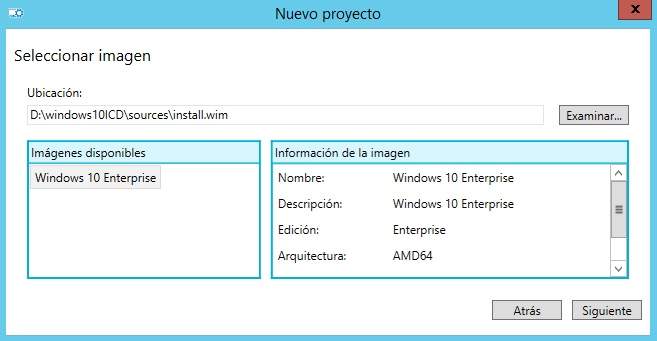

Seleccionamos nuestra imagen .WIM

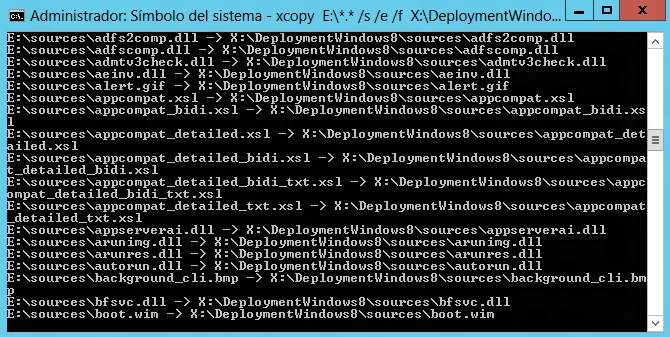

Para ello vamos a tener que copiar nuestro sistema operativo de Windows 10

Una vez montada la imagen debemos copiar todo el contenido a una carpeta llamada Windows10 en la unidad raíz desde cmd con el comando xcopy

xcopy /h /s /e L:*.* D:windows10ICD

Después de seleccionar el archivo Install.wim, todas las imágenes de Windows en el archivo .wim se enumeran en el panel de imágenes disponibles. De forma predeterminada, se selecciona la primera imagen de Windows en la lista y la información sobre esta imagen se muestra en el panel de información de imagen.

Seleccionamos la imagen que deseamos utilizar y damos clic en siguiente.

Opcional. Si tenemos un paquete de aprovisionamiento que contiene personalizaciones ya configuradas en un proyecto diferente y desea volver a utilizar las personalizaciones de este paquete, hacemos clic en Examinar en la importación de una pantalla paquete de aprovisionamientopara localizar el paquete de aprovisionamiento que se exportó desde otro proyecto.

Para este caso no agregaremos nuevo paquete provisional, damos clic en finalizar.

Esto carga todas las personalizaciones que se pueden configurar en base a la edición de Windowsque ha seleccionado. Una vez que se cargan todas las personalizaciones disponibles, se puede ver la página de las personalizaciones.

Los activos y ajustes para personalizar dependen de la edición de Windows que ha seleccionado en el paso anterior, no por lo que todos estos activos pueden estar disponibles.

Podemos agregar paquetes de idiomas, para mas información en este link.

todo lo que se puede configurar de Windows 10

Activos de implementación son configurables personalizaciones que no son ajustes.

- Aplicaciones

- Conjunto Driver

- Drivers

- Características de la demanda

- Paquetes de idiomas

- Los datos del dispositivo de Referencia

- Actualizaciones de Windows

Vamos a ver algunos ejemplos de configuración, lo primero que haremos será editar nuestro start layout y agregando el modificado, este .XML vamos a obtenerlo desde un post anterior utilizado para las GPO´s aquí el link.

Seleccionamos Common to all Windows desktop editions y damos clic en siguiente. y finalizar

Expandemos Runtime settings > Start y clic en StartLayout

En la siguiente ventana, damos clic en propietario y cambiamos la opcion a Administrador de TI.

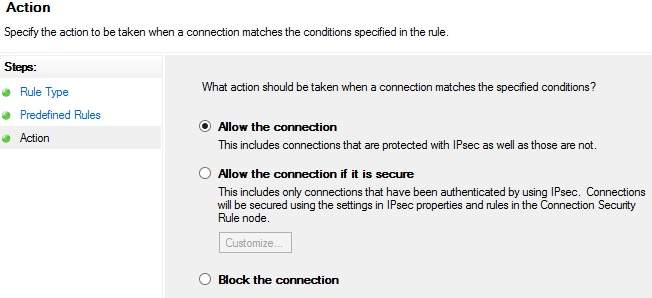

Opcional. En la ventana de seguridad paquete de aprovisionamiento, podemos elegir para cifrar el paquete y permitir firma de paquetes.

Habilitar el cifrado del paquete – Si selecciona esta opción, una contraseña generada automáticamente se mostrará en la pantalla.

Habilitar firma de paquetes – Si seleccionamos esta opción, debemos seleccionar un certificado válido para la firma del paquete. Podemos especificar el certificado haciendo clic en Seleccionar … y eligiendo el certificado que deseamos utilizar para firmar el paquete.

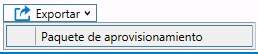

guardamos en un directorio y listo nuestro paquete esta disponible para implementarlo.

Los archivos importantes que se generan como parte de los medios de comunicación creado-ICD de Windows están destinadas para ser utilizado sólo para la configuración al iniciar desde los medios de comunicación. Los socios no deben editar o utilizar estos archivos fuera del alcance de los medios de arranque.

Ahora vamos a ejecutarlo en nuestro Windows 10.

Guardamos en un medio extraible nuestros archivos.

Ahora si ejecutamos nuestro paquete de aprovisionamiento. Nos pedirá la contraseña cifrada, cual agregamos previamente.

Damos clic en si para agregarlo y listo, solo resta cambiar de usuario y veremos los resultados.

Sin mas por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos post.

Felices Despliegues

Be the first to leave a comment