Knox E-FOTA, es la nueva solucion que ofrece Samsung para administrar el control de las actualizaciones en los dispositivos Android knox de Samsung.

Knox E-FOTA permite a los administradores de TI de las empresas implementar remotamente versiones de SO y actualizaciones de seguridad en dispositivos corporativos sin requerir la interacción del usuario.

Pruebe las actualizaciones antes de la implementación para verificar la compatibilidad entre las aplicaciones internas y las nuevas versiones del sistema operativo, al tiempo que aumenta la seguridad de los dispositivos empresariales al garantizar que los últimos parches de seguridad se implementen de manera programada.

Toda la información podemos ver desde este link https://docs.samsungknox.com/admin/efota-common/welcome.htm

Para poder configurar esta solucion, se debe tener una cuenta de Samsung knox previamente, para ello podemos ir al panel principal https://www2.samsungknox.com/en/user

Antes de poder enrolar esta solucion con Microsoft Intune debemos dar los permisos en nuestro tenant.

Iniciar sesión en https://portal.azure.com.

En Servicios de Azure, hacer clic en Azure Active Directory.

Registrar nueva aplicacion

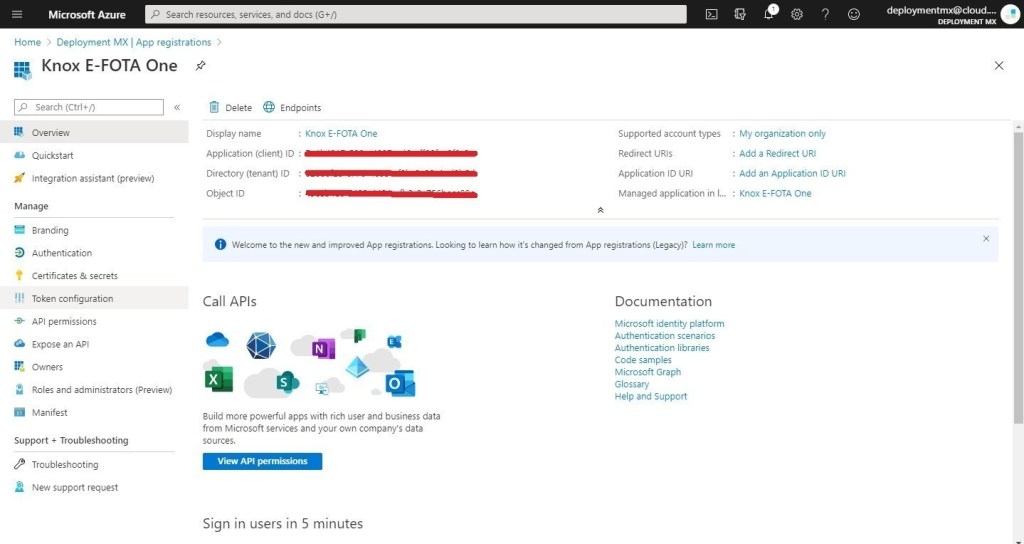

En la pantalla Registrar una aplicación, ingresar un nombre de usuario para la aplicación, por ejemplo, Knox E-FOTA One.

Mantener la opción Cuentas en este directorio organizativo solo seleccionada.

Hacer clic en Registrarse.

Se crea la aplicación Knox E-FOTA One. Se muestran la ID del cliente y la ID del inquilino.

Copiar los valores junto a la identificación de la aplicación (cliente) y el directorio (identificación del inquilino).

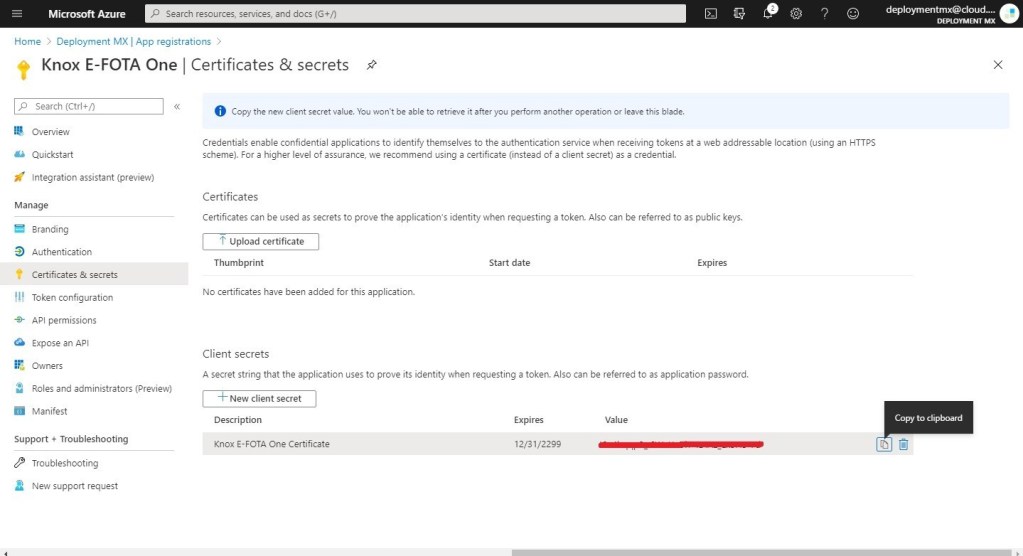

Crear un nuevo secret certificate y guardar la informacion del cliente.

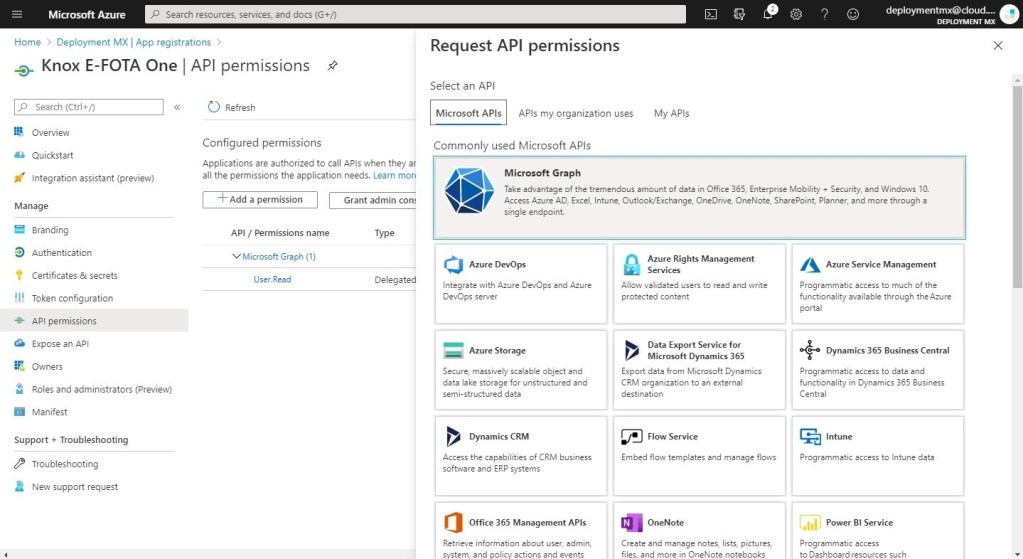

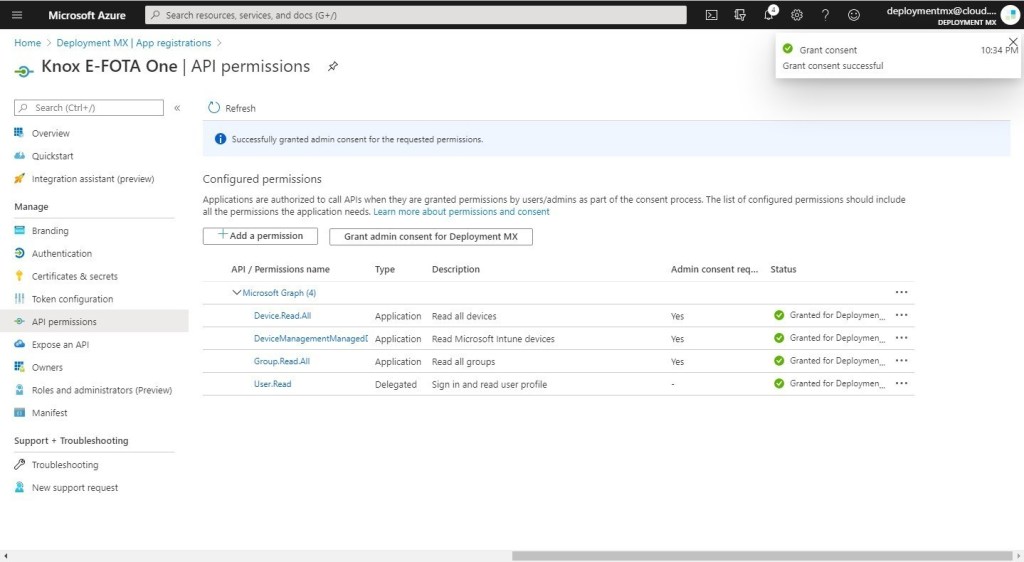

Ahora vamos a agregar los permisos de API para la aplicacion y la plataforma de Azure.

- Device.Read.All.

- Group.Read.All

- DeviceManagementManagedDevices.Read.All

Clic en Microsoft Graph

En la pantalla principal, hacer clic en Nuevo registro. En permisos, buscamos Device.Read.All, Group.Read.All y DeviceManagementManagedDevices.Read.All

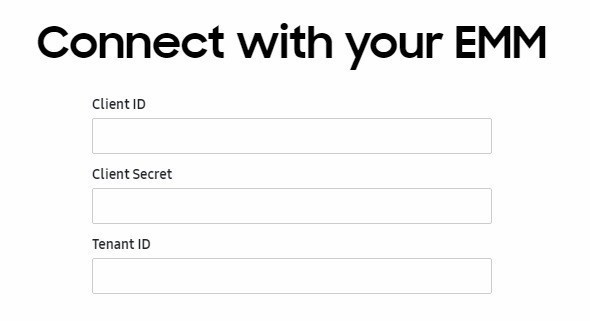

Ahora regresamos al portal de Knox para enrolar Microsoft Intune.

Colocar la informacion previamente guardada.

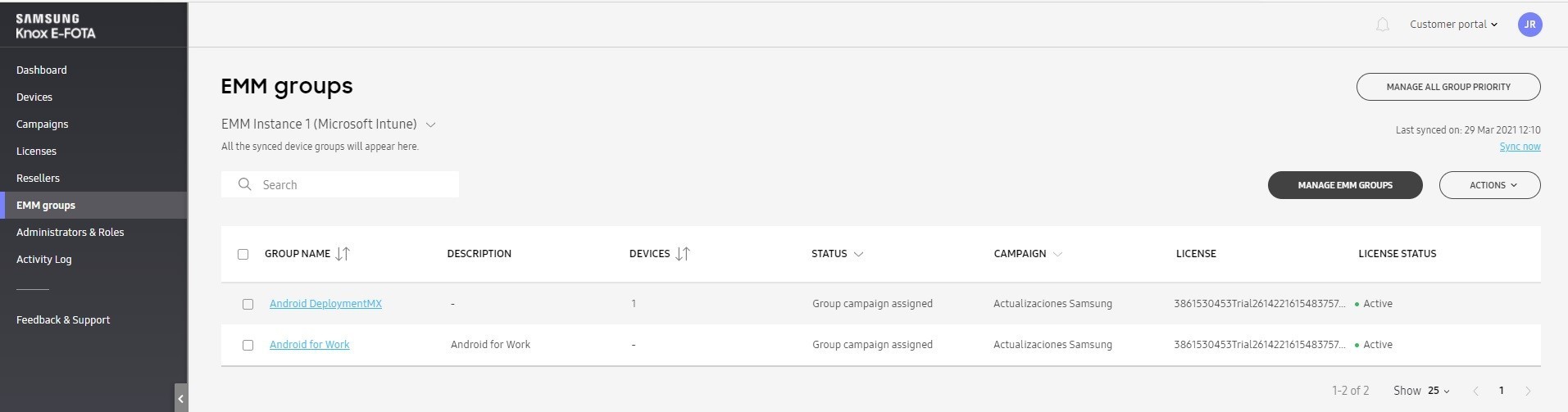

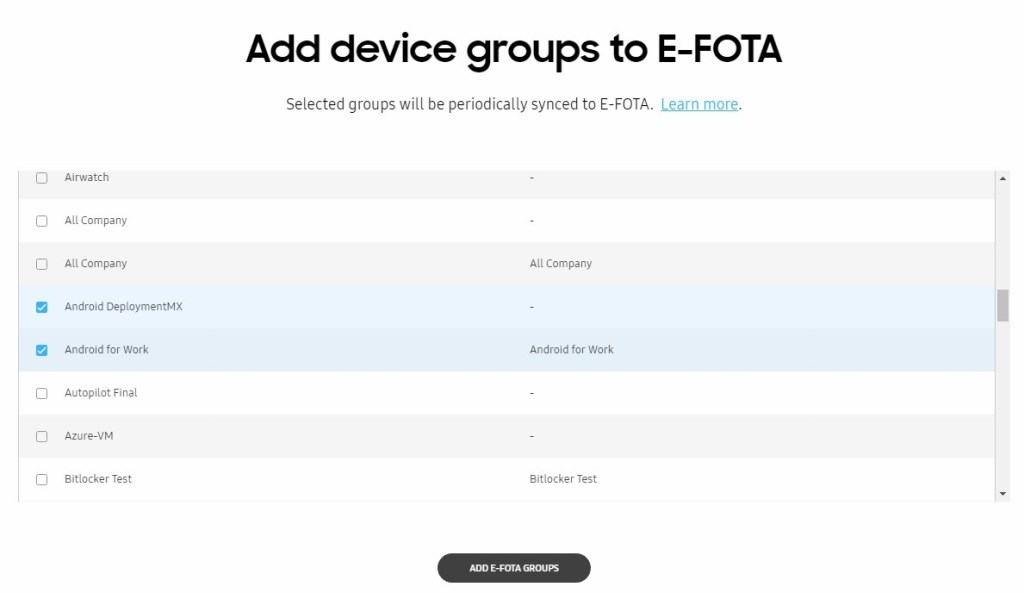

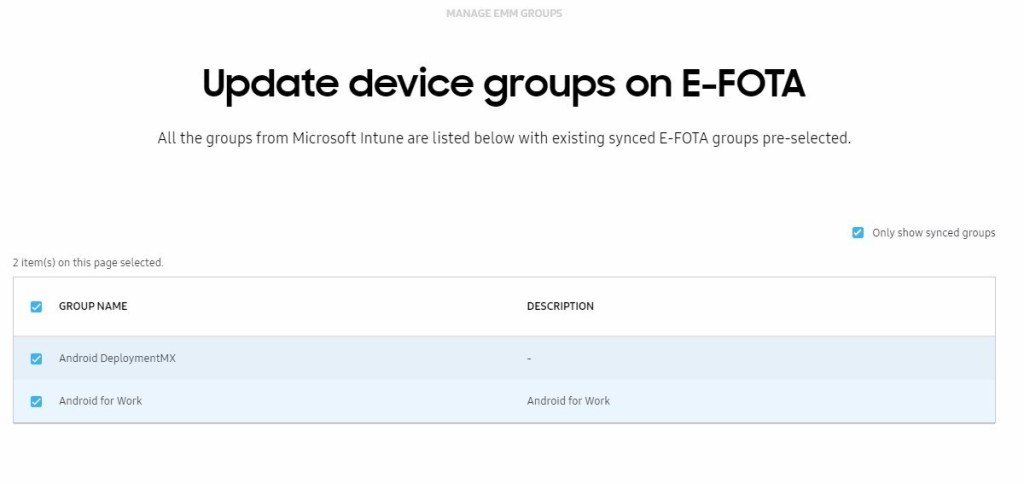

Seleccionar los grupos que E-FOTA estara sincronizando con Microsoft Intune.

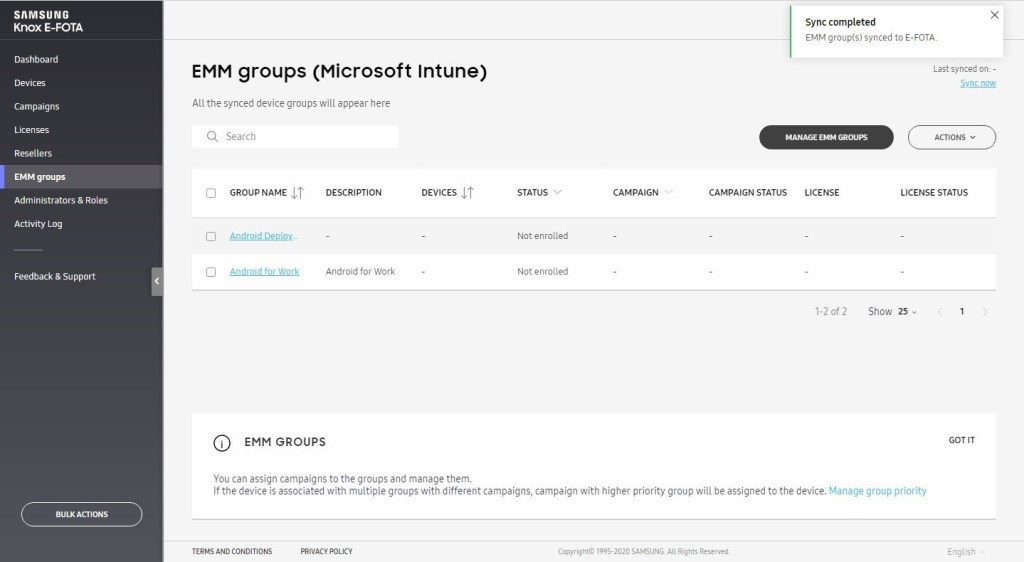

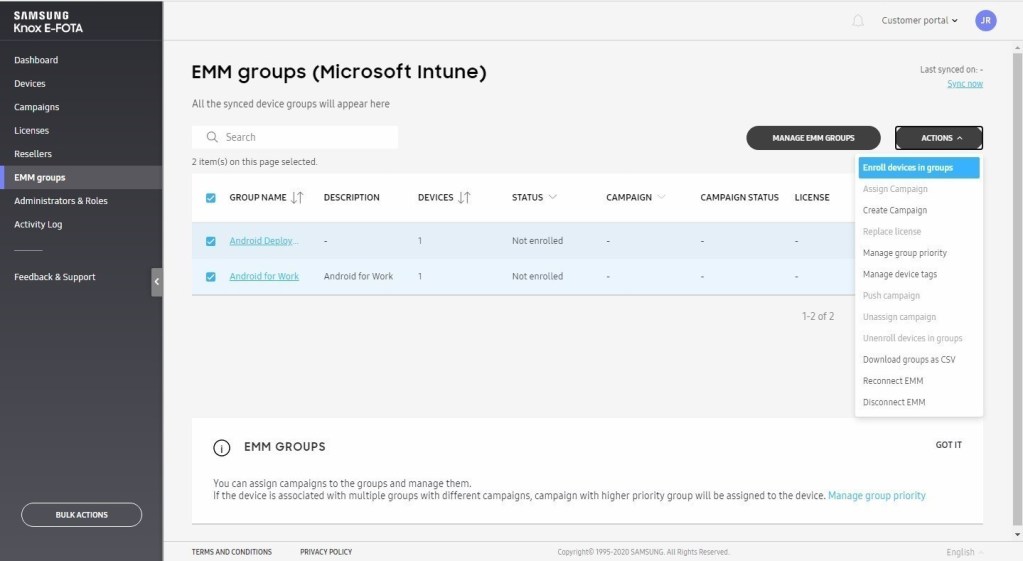

Ahora debemos agregar las licencias de EMM Group, para ello dar clic en Manage EMM Group.

Dar clic en Actions, seleccionar Enroll devices in groups seleccionando los grupos

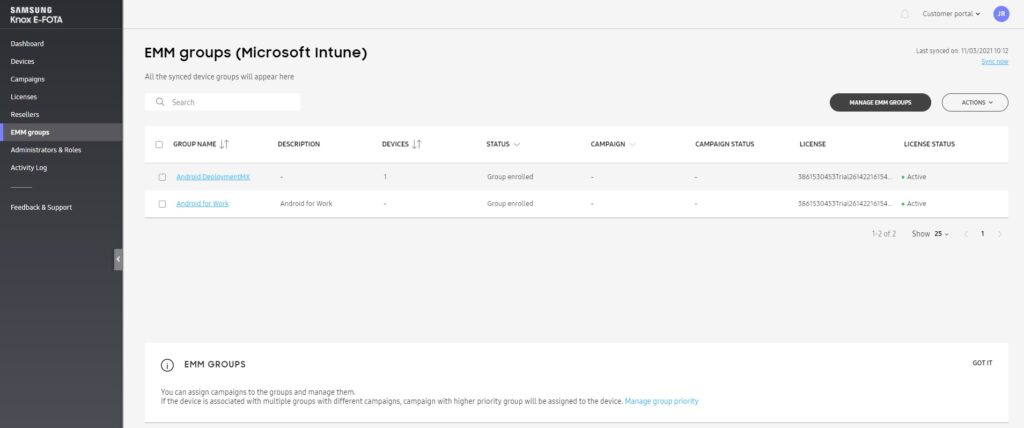

Seleccionamos las licencias ha asignar para los grupos seleccionados.

Una vez que se asigna una licencia a un dispositivo Samsung Knox, ese dispositivo ahora puede inscribirse en Knox E-FOTA. Cuando se usa Knox E-FOTA en combinación con Microsoft Intune, los métodos más obvios para inscribir un dispositivo Samsung Knox en Knox E-FOTA es usar OEMConfig para dispositivos existentes y confiar en la experiencia lista para usar para dispositivos nuevos.

La experiencia lista para usar ya no necesita configuraciones adicionales una vez que se asigna la licencia. El dispositivo Samsung Knox simplemente se registrará con Knox E-FOTA y la magia sucederá automáticamente. Esta debería ser la opción preferida.

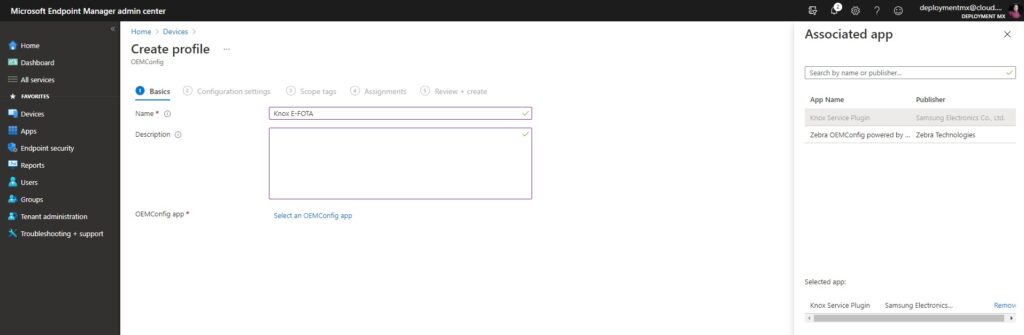

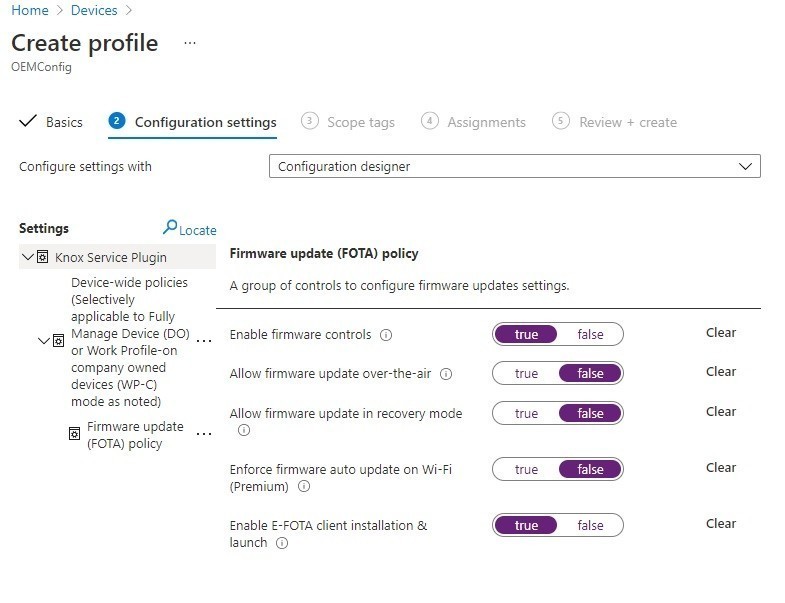

El método OEMConfig para dispositivos existentes requiere algunas configuraciones adicionales en Microsoft Intune.

Dentro de un perfil OEMConfig, en la sección de política de actualización de firmware (FOTA), al menos Habilitar controles de firmware y Habilitar la instalación e inicio del cliente E-FOTA deben establecerse

La primera configuración es para asegurarse de que se apliquen las configuraciones en esa sección y la segunda configuración es para activar la instalación y configuración automática de Knox E-FOTA.

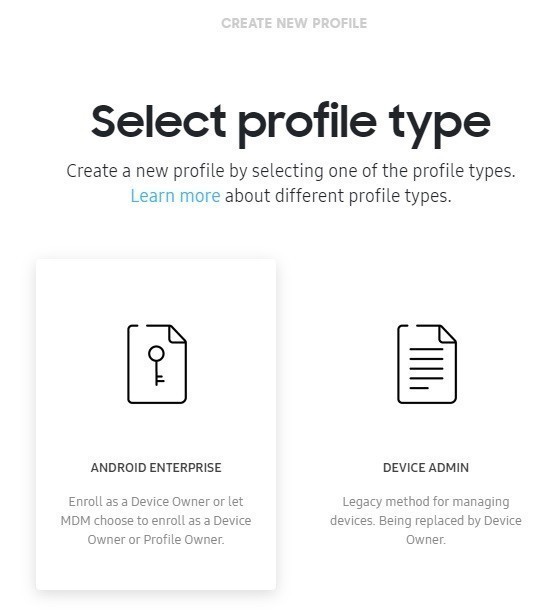

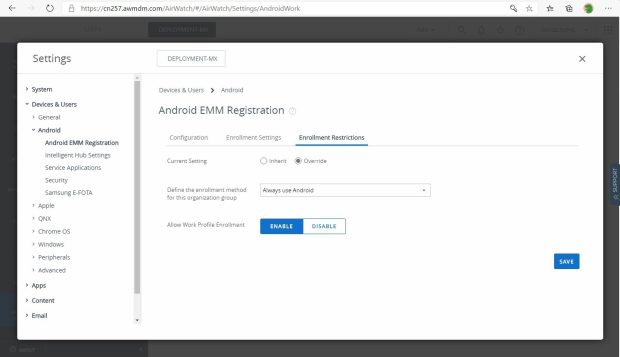

Dentro de Microsoft Intune, vamos a crear un nuevo perfil OEMConfig.

Para comenzar a administrar las versiones del sistema operativo y las actualizaciones de seguridad en los dispositivos Samsung Knox, se debe crear una campaña en Knox E-FOTA. Esa campaña contiene la información de configuración de actualización real. Eso incluye información sobre el horario, la red y la velocidad, las condiciones del dispositivo, el contacto de soporte y la versión real del firmware.

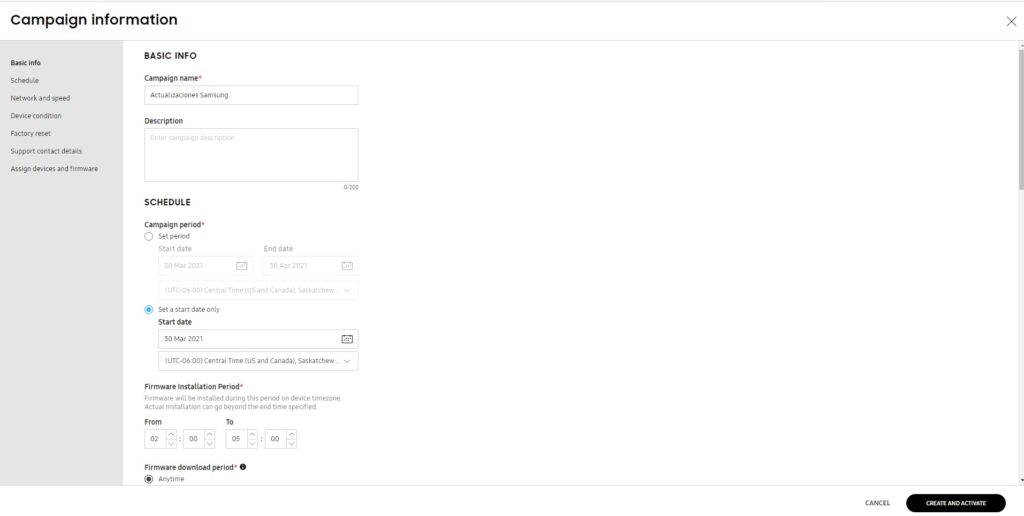

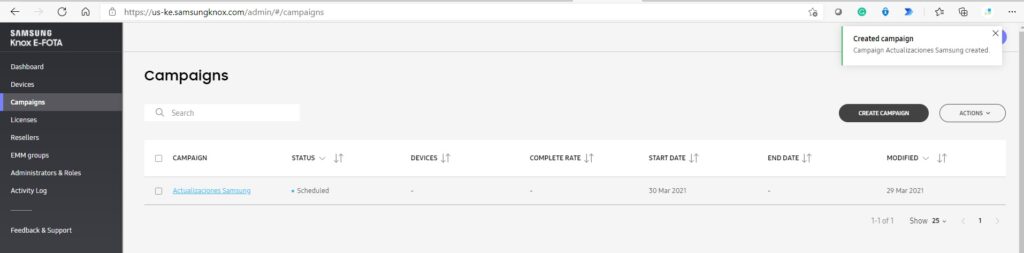

Abrimos el portal Knox E-FOTA, navegamos hasta Campañas y hacemos clic en CREAR CAMPAÑA para abrir el asistente de información de la campaña. En la sección INFO BÁSICA, proporcionamos la siguiente información Nombre de la campaña: especificamos un nombre para la campaña para distinguirla de otras campañas similares. Descripción: (Opcional) Especificamos una descripción de la campaña para diferenciar aún más las campañas.

En la sección PROGRAMA, proporcionamos la siguiente información:

Período de la campaña: configuramos el período en el que los dispositivos Samsung Knox comienzan a descargar e instalar la actualización requerida, estableciendo un período fijo con una fecha de inicio y una fecha de finalización o configurando solo una fecha de inicio Período de instalación del firmware:

Configuramos el período de tiempo dentro del período de la campaña cuando los dispositivos Samsung Knox comiencen a instalar la actualización requerida, seleccionando un período de tiempo Período de descarga de firmware:

Configuramos el período dentro del período de la campaña cuando los dispositivos Samsung Knox comiencen a descargar la actualización requerida, seleccionando En cualquier momento o un período de tiempo Posponer la instalación:

(Opcional) Configuramos si el usuario puede posponer la instalación y configure la frecuencia con la que se permite y la duración entre los recordatorios.

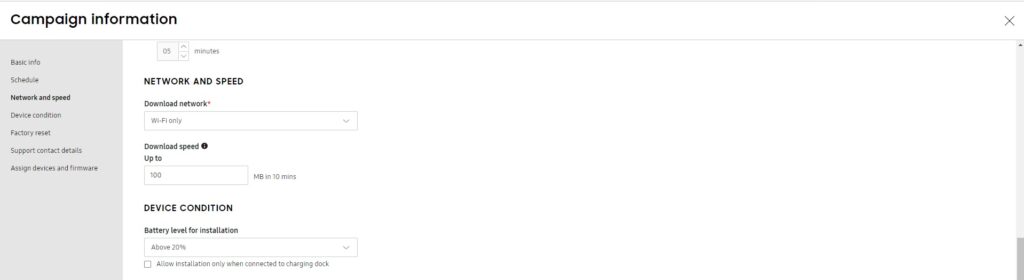

En la sección RED Y VELOCIDAD, proporcionamos la siguiente información Descargar red: configuramos la red que los dispositivos Samsung Knox deben usar para descargar la actualización requerida, seleccionando Solo Wi-Fi o Cualquiera (Wi-Fi o móvil) Velocidad de descarga:

(Opcional) Configuramos la velocidad de descarga que los dispositivos Samsung Knox deben usar para descargar la actualización requerida, especificando una cantidad de MB en 10 minutos.

En la sección CONDICIÓN DEL DISPOSITIVO, proporcionamos la siguiente información Nivel de batería para la instalación:

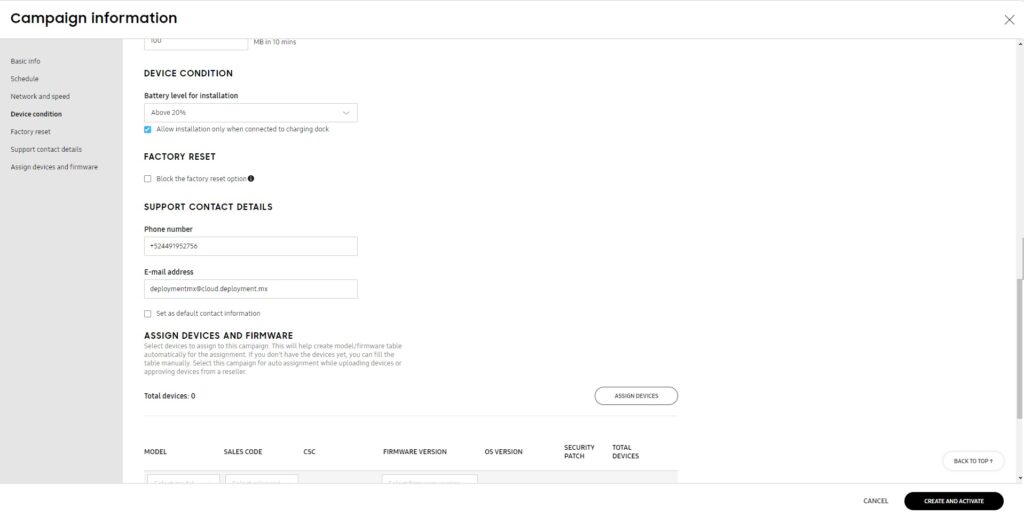

(Opcional) Configuramos la duración de la batería que deben tener los dispositivos Samsung Knox para comenzar con la instalación de la actualización requerida, seleccionando un porcentaje En la sección RESTABLECIMIENTO DE FÁBRICA, configuramos si se permite un restablecimiento de fábrica.

En la sección DETALLES DE CONTACTO DE SOPORTE, proporcionamos la siguiente información Número de teléfono:

(opcional) especificamos un número de teléfono que se puede utilizar para ponerse en contacto con el soporte Dirección de correo electrónico: (Opcional) Especificamos una dirección de correo electrónico que se pueda utilizar para ponerse en contacto con el servicio de asistencia.

En la sección ASIGNAR DISPOSITIVOS Y FIRMWARE, configuramos una línea en la tabla para cada modelo de dispositivo Samsung Knox que debería ser compatible con esta campaña Para cada MODELO, configuramos la VERSIÓN DE FIRMWARE eligiendo entre Último firmware, Bloquear firmware actual o Seleccionar de la lista de firmware para determinar la versión de firmware que debe ejecutarse en los dispositivos Samsung Knox asignados.

Una vez que seleccionemos Último firmware, elegimos entre Cualquiera o Hasta para determinar que la última versión del firmware es la última versión del sistema operativo compatible o de la versión especificada del sistema operativo. Una vez que seleccionemos Seleccionar de la lista de firmware, simplemente seleccionamos una versión de firmware de la lista.

Una vez que se crea la campaña, se puede asignar a dispositivos Samsung Knox.

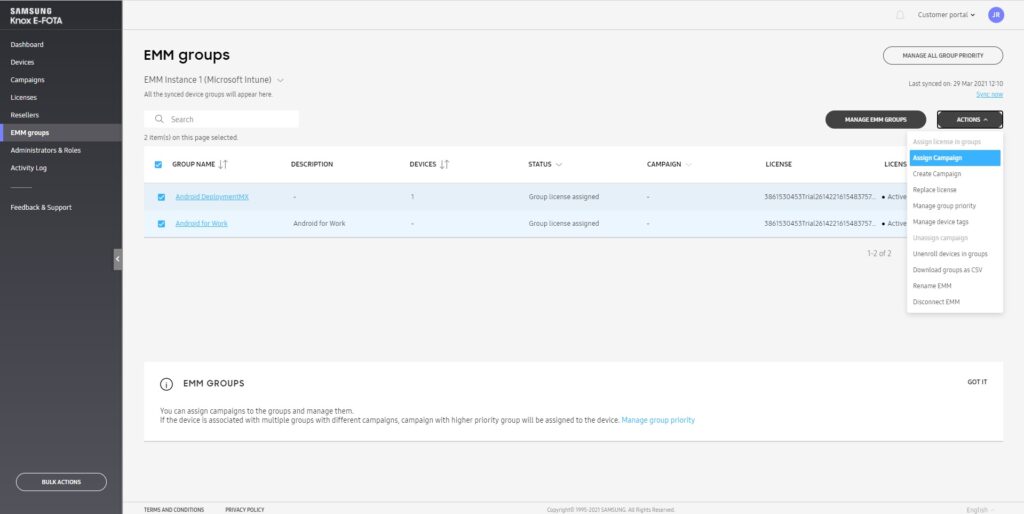

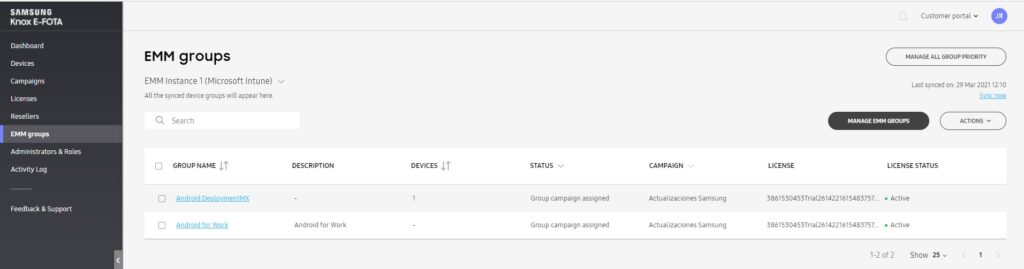

El método más sencillo para asignar la campaña a dispositivos específicos, es asignar la campaña creada a un grupo de dispositivos sincronizados. Eso también asegura que los nuevos dispositivos Samsung Knox, asumiendo que son parte del grupo de dispositivos sincronizados, se asignen automáticamente a la campaña requerida.

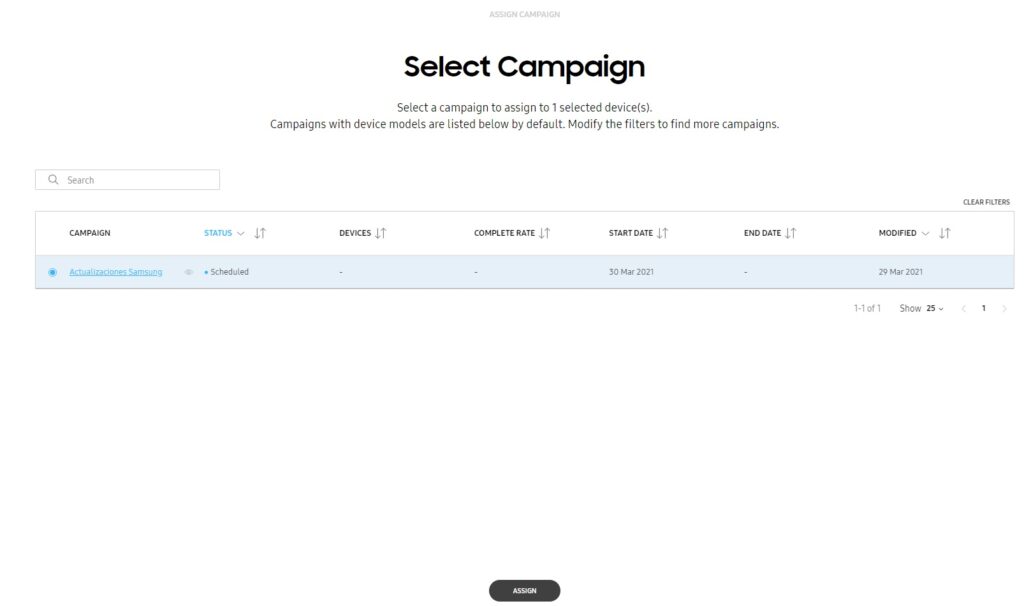

Esa asignación se puede crear navegando a grupos de EMM, seleccionando el grupo de dispositivos requerido y haciendo clic en Acciones> Asignar campaña. Para seleccionar la campaña creada.

Una vez que la campaña está activa, la aplicación Knox E-FOTA realiza encuestas automáticamente una vez cada 24 horas para verificar si se han realizado cambios en la política de la campaña.

La experiencia del usuario es bastante fluida sin importar la ruta de configuración que se haya utilizado. Un nuevo dispositivo Samsung Knox, o un dispositivo Samsung Knox recién configurado, se inscribirá automáticamente en Knox E-FOTA después de la inscripción en Microsoft Intune. El Knox E-FOTA está instalado y requiere que el usuario ACEPTE Y CONTINÚE.

Después de eso, se descarga y aplica la política Knox E-FOTA. Una vez que Knox E-FOTA está configurado, la aplicación muestra la campaña asignada y su estado.

La misma experiencia de usuario se aplica a los dispositivos Samsung Knox ya existentes. Estos dispositivos se configuran mediante OEMConfig con la aplicación Samsung KSP. Una vez aplicada la configuración, se instalará la aplicación Knox E-FOTA y comenzará la misma experiencia de usuario.

Be the first to leave a comment