Encontrándose en fase previa, ahora, Microsoft ha cambiado la forma de trabajar destinada a proteger a cualquier usuario que acceda a cualquier dato desde cualquier dispositivo.

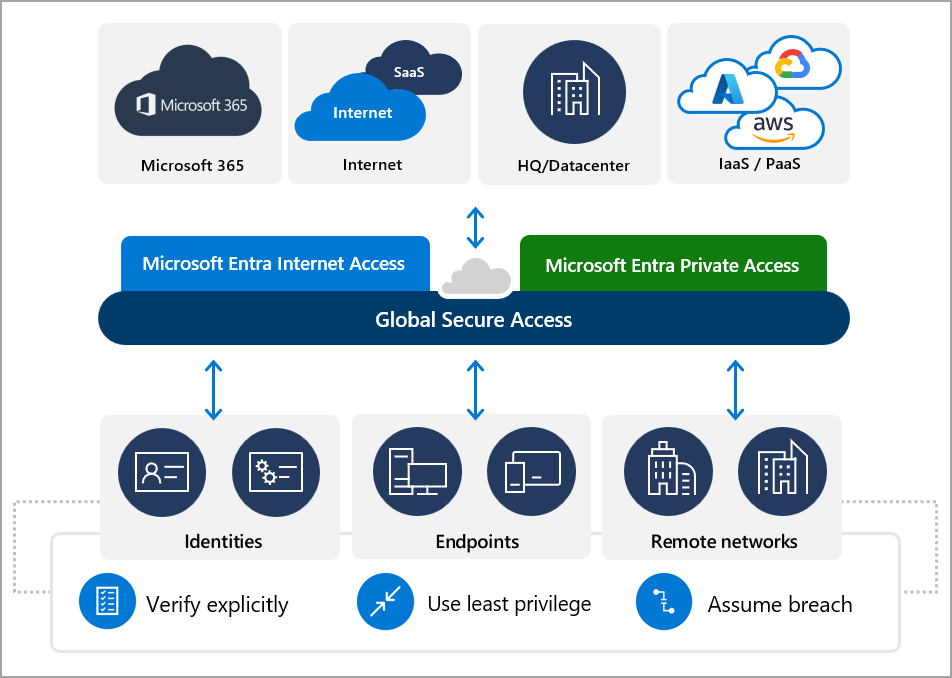

Microsoft Entra Internet Access y Microsoft Entra Private Access componen la solución Security Service Edge (SSE) de Microsoft. El acceso seguro global (versión preliminar) es el término unificado que se usa para Microsoft Entra Internet Access y Microsoft Entra Private Access. El acceso seguro global es la ubicación unificada del Centro de administración Microsoft Entra. El acceso seguro global se basa en los principios básicos de Zero Trust de usar privilegios mínimos, comprobar explícitamente y asumir la vulneración.

Veamos en este post como configurar de manera sencilla y básica Microsoft Global Secure Access.

Global Secure Access (versión preliminar), Microsoft Security Service Edge, es la ubicación centralizada en el Centro de administración de Microsoft Entra, donde puede configurar y administrar las características. Muchas características y configuraciones se aplican tanto a Microsoft Entra Private Access como a Microsoft Entra Internet Access. Algunas características son específicas de una u otra.

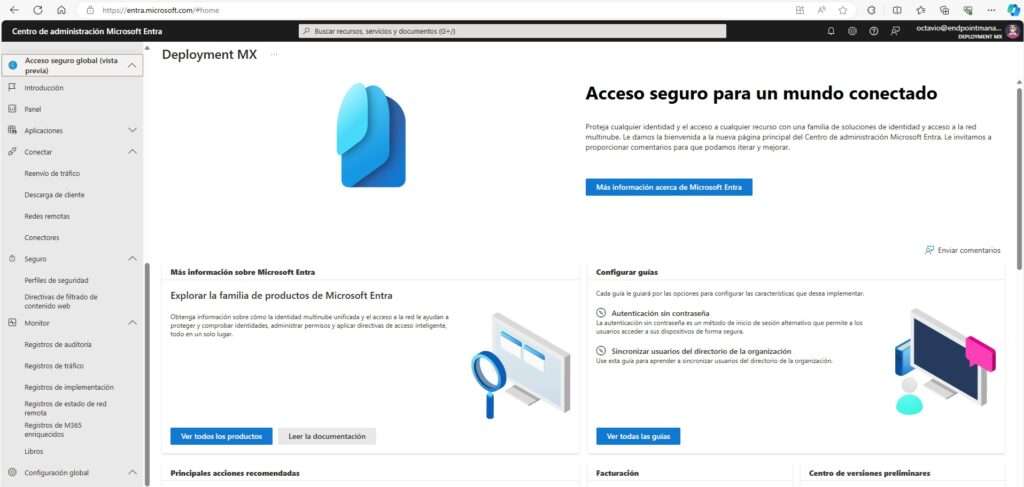

Vamos a dirigimos al portal de Microsoft Entra https://entra.microsoft.com con nuestros permisos de Global Admin y ubicamos Acceso seguro global.

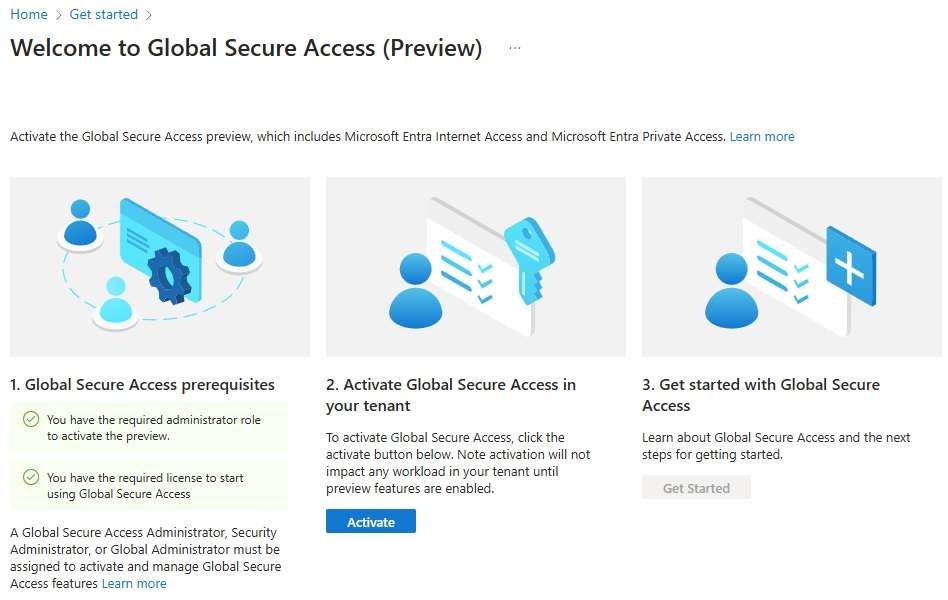

dentro de este panel debemos activar el acceso dando client en introducción, debemos activar de acuerdo a las opciones mencionadas, para este caso damos clic en el botón activar.

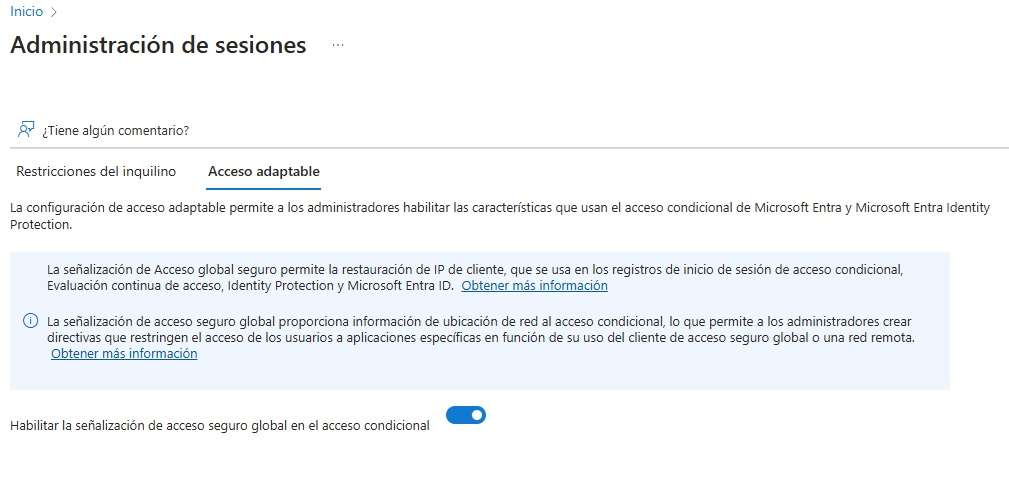

Ahora como paso 2 vamos a configurar la administración de sesiones dentro de la opción Configuración Global – Administración de sesiones.

Habilitar el acceso adaptable. Habilitar la señalización de acceso seguro global en el acceso condicional

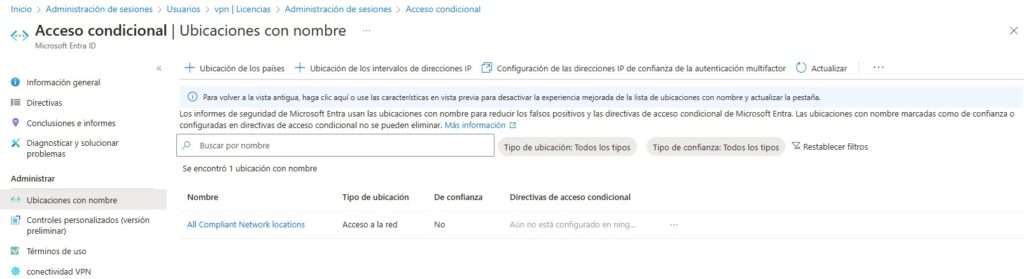

una vez guardado este punto, se activara la opcion en el acceso condicional la proteccion dando clic en conditional acces y Named locations (ubicacion con nombre) por lo que esa configuracion dada en el paso anterior ha agregado una ubicacion con nombre All Compliant Network Locations.

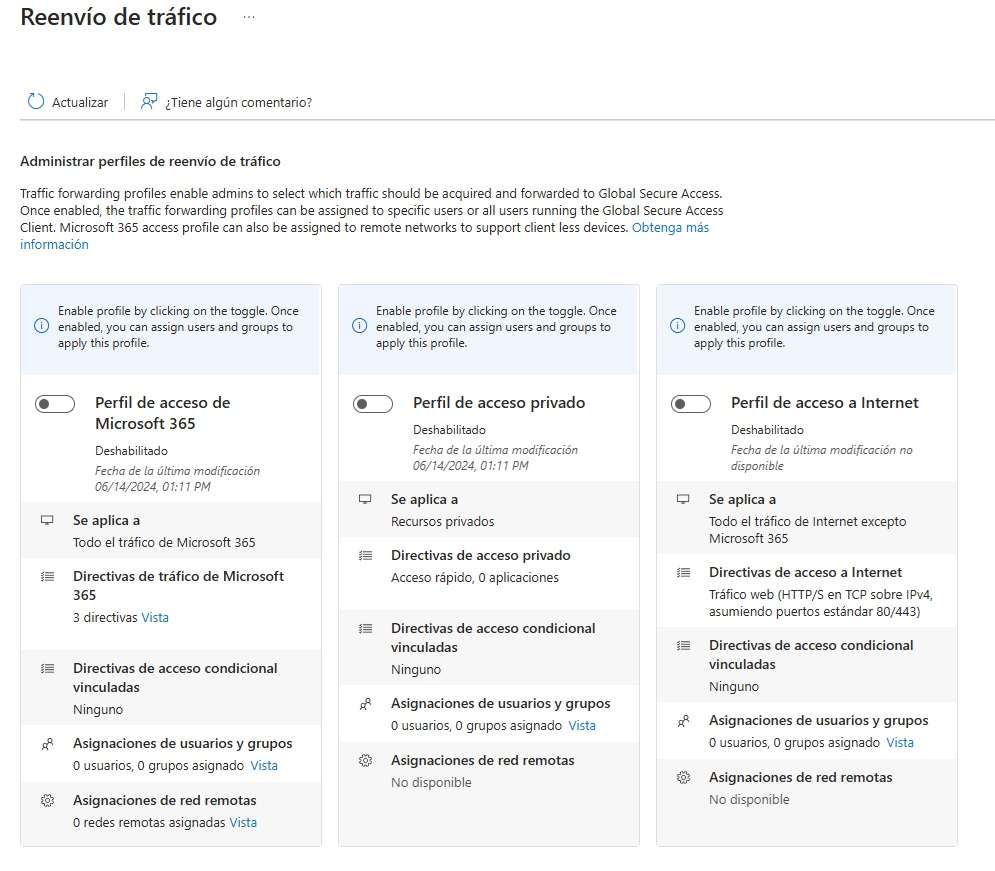

verificado lo anterior volvemos a Global Secure Access – Connect – Traffic forwarding. Los perfiles de reenvío de tráfico permiten a los administradores seleccionar qué tráfico se debe adquirir y reenviar a Global Secure Access. Una vez habilitados, los perfiles de reenvío de tráfico se pueden asignar a usuarios específicos o a todos los usuarios que ejecutan Global Secure Access Client. El perfil de acceso de Microsoft 365 también se puede asignar a redes remotas para admitir dispositivos sin clientes.

El reenvió de tráfico

El reenvío de tráfico permite configurar el tipo de tráfico de red para tunelizar a través de los servicios de Acceso privado de Microsoft Entra y Acceso a Internet de Microsoft Entra. Configura perfiles para administrar cómo se administran determinados tipos de tráfico.

Cuando llega tráfico a través del Acceso seguro global, el servicio evalúa el tipo de tráfico primero a través del perfil de Microsoft 365 y, después, a través del perfil de Acceso privado y, por último, a través del perfil de acceso a internet. Cualquier tráfico que no coincida con estos tres primeros perfiles no se reenvía al Acceso seguro global.

Para cada perfil de reenvío de tráfico, puedes configurar tres detalles principales:

- Qué usuarios y qué tráfico reenviar al servicio

- Qué directivas de acceso condicional aplicar

- Cómo se conectan los usuarios finales al servicio

Microsoft 365

El perfil de reenvío de tráfico de Microsoft 365 incluye SharePoint Online, Exchange Online y aplicaciones de Microsoft 365. Todos los destinos de estas aplicaciones se incluyen automáticamente en el perfil. Dentro de cada uno de los tres grupos principales de destinos, puedes elegir reenviar ese tráfico a Acceso global seguro u omitir el servicio.

Acceso Privado

Con el perfil de Acceso privado, puedes enrutar el tráfico a los recursos privados. Este perfil de reenvío de tráfico requiere la configuración del Acceso rápido, que incluye los nombres de dominio completos (FQDN) y las direcciones IP de las aplicaciones y recursos privados que deseas reenviar al servicio.

Acceso a Internet

Con el perfil de acceso a internet, puede enrutar el tráfico a la red pública de Internet, incluido el tráfico a las aplicaciones SaaS. Este perfil de reenvío de tráfico consta de una lista rellenada previamente de expresiones regulares para nombres de dominio completos (FQDN) y direcciones IP que representan la red pública de Internet.

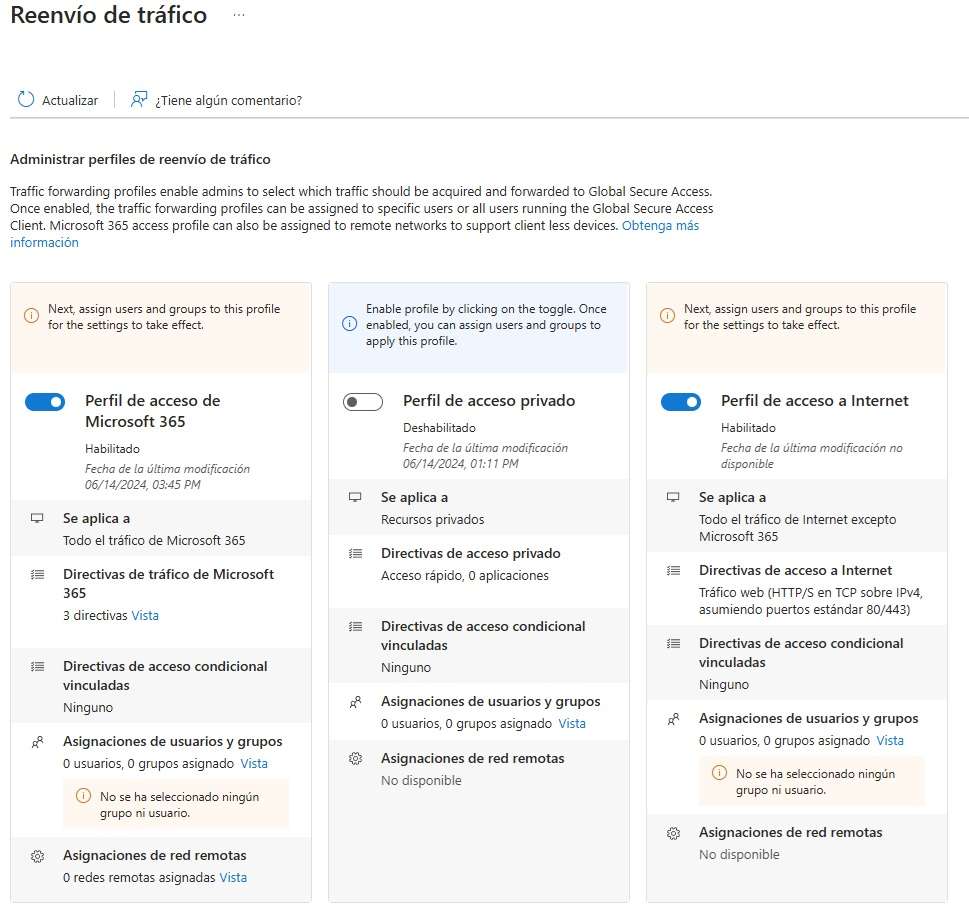

Para este ejemplo activamos el perfil de acceso de Microsoft 365 y Perfil de acceso a Internet

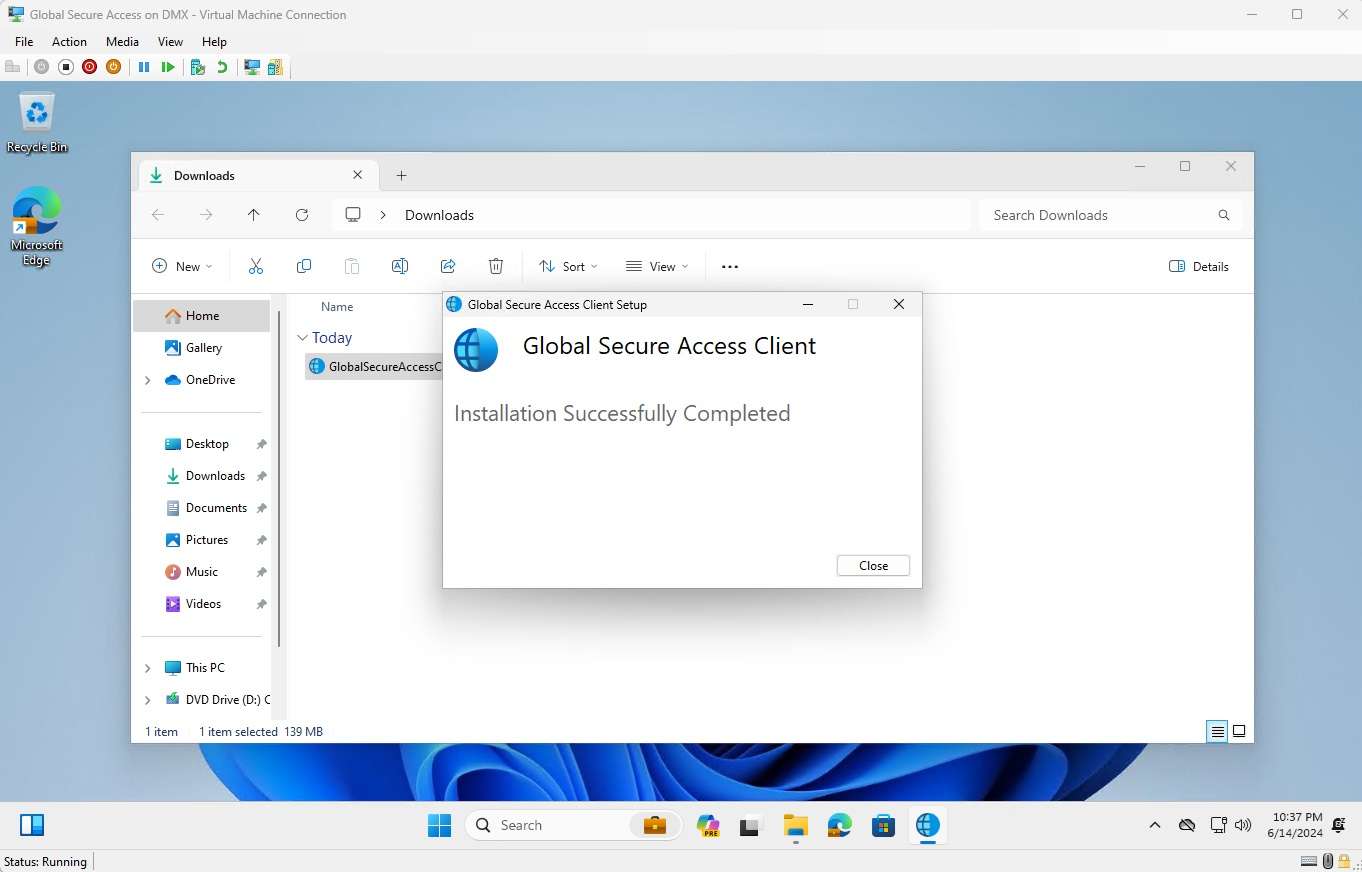

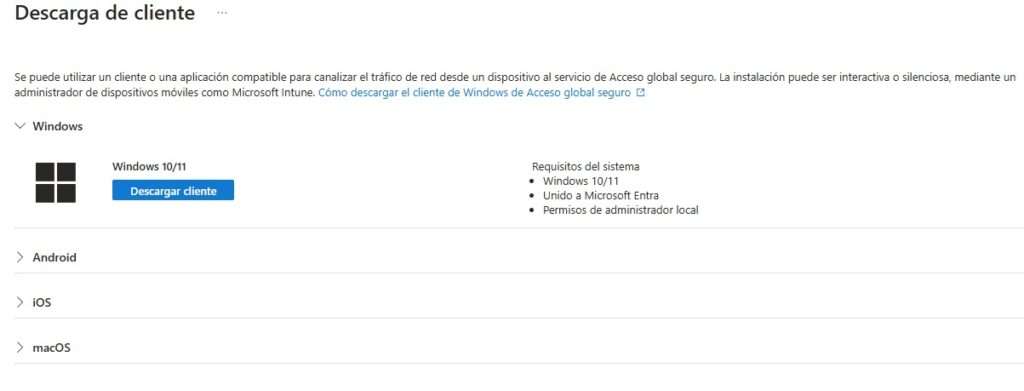

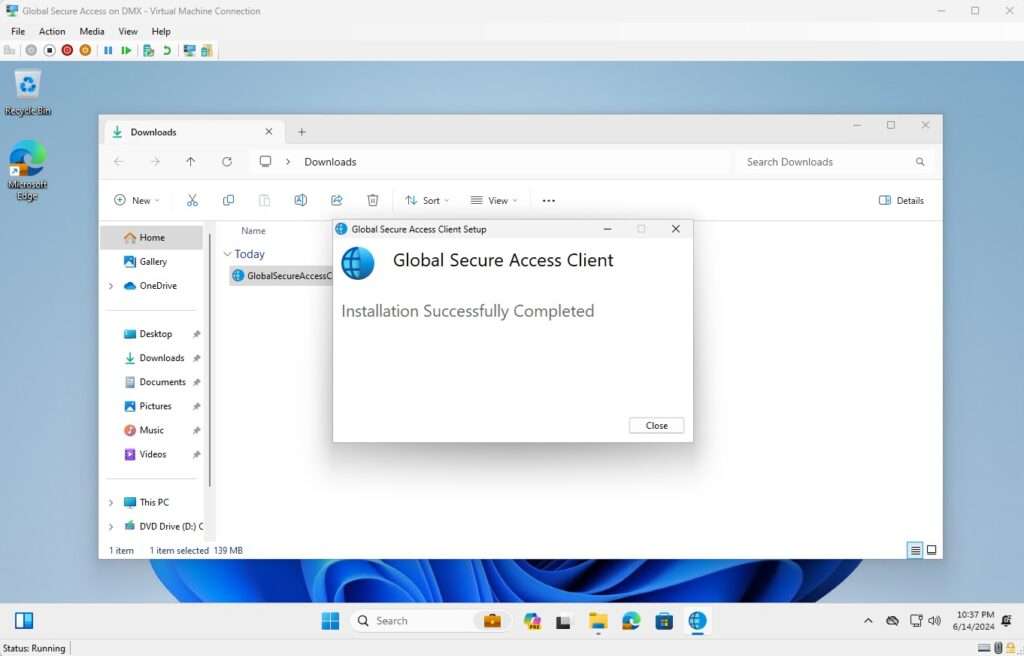

ahora es momento de instalar el cliente de Secure Global Access, este puede aplicar para Windows, Android, iOS y MacOS.

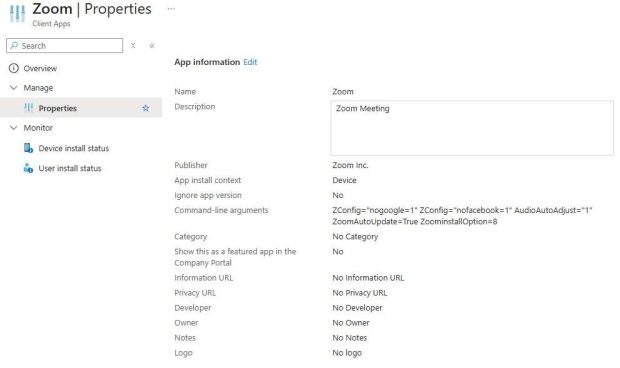

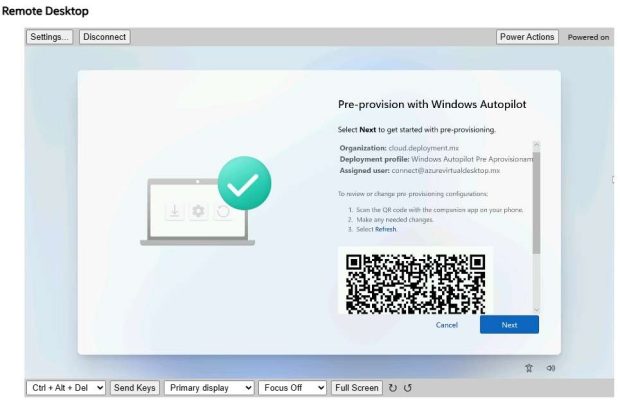

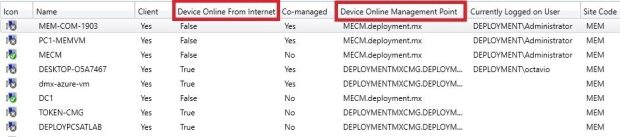

El método de instalación de estos paquetes serán de acuerdo a las plataformas utilizadas por los clientes y sus soluciones. por ejemplo, a traves de SCCM, MDT, Intune, entre otras.

Aqui les comparto un link sobre como implementar el cliente con Microsoft Intune.

En nuestro caso teniendo preparado un equipo con Entra ID vamos a instalar el cliente de manera manual.

debemos hacer login con el usuario de la computadora que estamos trabajando para ello en el icono de la derecha de la barra de tareas damos clic en sign in as different user.

Be the first to leave a comment