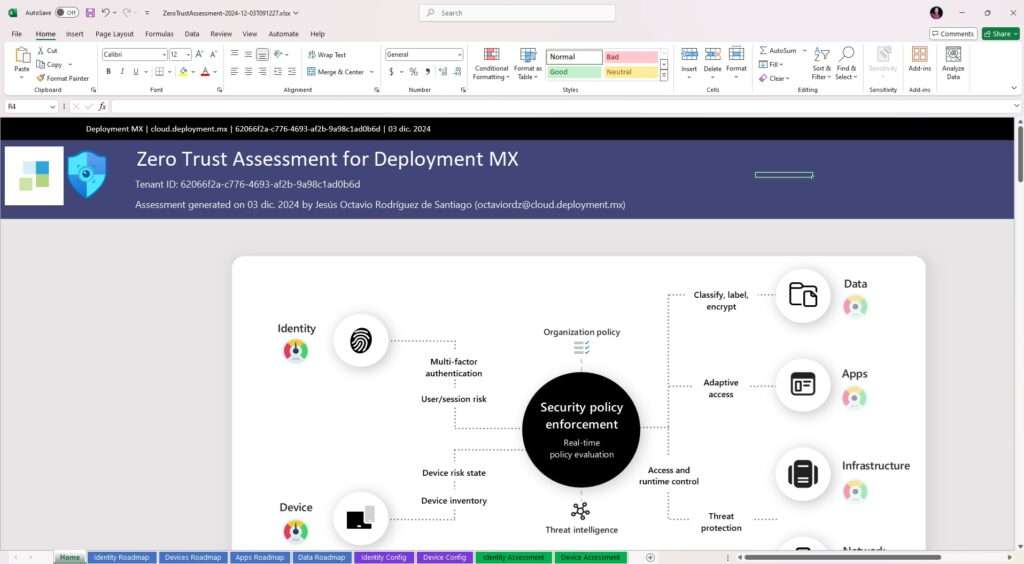

Abordar los desafíos de seguridad modernos puede ser complicado, pero implementar una estrategia de Zero Trust lo simplifica. Al adoptar Zero Trust, tu organización puede mejorar su postura de seguridad, reducir riesgos y complejidad, y fortalecer el cumplimiento y la gobernanza.

Zero Trust no es un producto ni un servicio, sino un enfoque integral para diseñar e implementar principios clave de seguridad. Esta herramienta de evaluación te ayudará a navegar en tu recorrido hacia Zero Trust.

En esta guía aprenderás cómo aplicar los principios de Zero Trust en el panorama de seguridad de Microsoft, enfocándote en:

- Verificar de manera explícita

- Adoptar el acceso con privilegios mínimos

- Asumir que la seguridad puede ser comprometida

Zero Trust se basa en no asumir que todo lo que está detrás del firewall corporativo es seguro. En su lugar, parte del principio de que puede haber una brecha y verifica cada solicitud como si proviniera de una red no controlada. Sin importar de dónde venga la solicitud o qué recurso esté intentando acceder, Zero Trust nos enseña a “nunca confiar, siempre verificar”.

Este enfoque está diseñado para abordar las complejidades del entorno actual, que incluye una fuerza laboral móvil y la necesidad de proteger cuentas de usuario, dispositivos, aplicaciones y datos sin importar dónde se encuentren.

Una estrategia de Zero Trust debe abarcar todo el entorno digital y actuar como una filosofía de seguridad integrada y una estrategia de extremo a extremo. Las necesidades específicas de cada organización, las configuraciones tecnológicas existentes y las etapas de seguridad influyen en cómo se planifica y ejecuta un modelo Zero Trust. Con nuestra experiencia ayudando a clientes a proteger sus organizaciones e implementando nuestro propio modelo de Zero Trust, Microsoft ha desarrollado una guía para evaluar tu preparación y ayudarte a construir un plan para lograrlo.

Con Zero Trust, pasas de una mentalidad de confianza por defecto a una de confianza por excepción. Es fundamental contar con capacidades integradas para gestionar automáticamente esas excepciones y alertas, lo que permite identificar y detectar amenazas, responder a ellas y prevenir o bloquear eventos no deseados en toda tu organización.

En el sitio del plan del Taller de Zero Trust encontrarás todo lo necesario para comenzar.

El Taller de Zero Trust está diseñado para ayudarte a desarrollar una estrategia clara y accionable hacia una postura de seguridad basada en Zero Trust. Este taller consta de dos partes principales:

- Evaluación inicial: Analizamos tu entorno actual mediante verificaciones programáticas para identificar brechas y áreas de mejora.

- Planificación de iniciativas: Te ayudamos a definir los proyectos e iniciativas necesarios para adoptar las capacidades de Zero Trust y transformar tu entorno.

Perfil ideal del cliente para esta iniciativa:

- Comprende y se alinea con la visión de seguridad Zero Trust de Microsoft. La evaluación de fundamentos de Zero Trust es una excelente base previa a estos talleres enfocados en pilares específicos.

- Tiene la intención y los recursos para invertir en proyectos que implementen productos de seguridad de Microsoft.

El primer paso es la preparación. Es crucial identificar a los actores clave y socios de implementación adecuados para cada pilar. Para aprovechar al máximo estos talleres, se recomienda que participen personas de tu equipo o del cliente que puedan cubrir las siguientes áreas:

- Gestión de identidad y acceso (IAM)

- Seguridad (Gobernanza/CERT/SOC)

- Dispositivos/Endpoint

- Desarrollo de aplicaciones

- Redes

Hay tres pilares definidos, y estas son las recomendaciones para los participantes de tu equipo o del cliente que deberían asistir a los talleres de cada pilar:

Identidad

- Equipo de Gestión de Identidad y Acceso (IAM)

- Equipo de Operaciones de Seguridad

- Equipo de Dispositivos/Endpoint

- Desarrolladores de Aplicaciones Empresariales

- CISO (si es posible)

- Director de TI (si es posible)

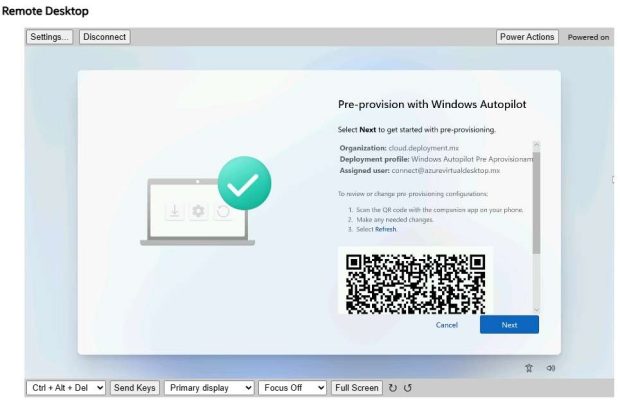

Dispositivos

- Administrador de MDM (Arquitecto, Operaciones)

- Seguridad (Arquitecto, Operaciones)

- Administrador de Acceso Condicional (Seguridad, Identidad, MDM)

Datos

- Arquitectos y oficiales de Protección de Información

- Oficiales y administradores de Cumplimiento

- Administradores de Plataforma de Datos enfocados en seguridad de datos (Exchange, SharePoint, etc.)

- CISO (si es posible)

- Director de TI o Arquitecto Principal (si es posible)

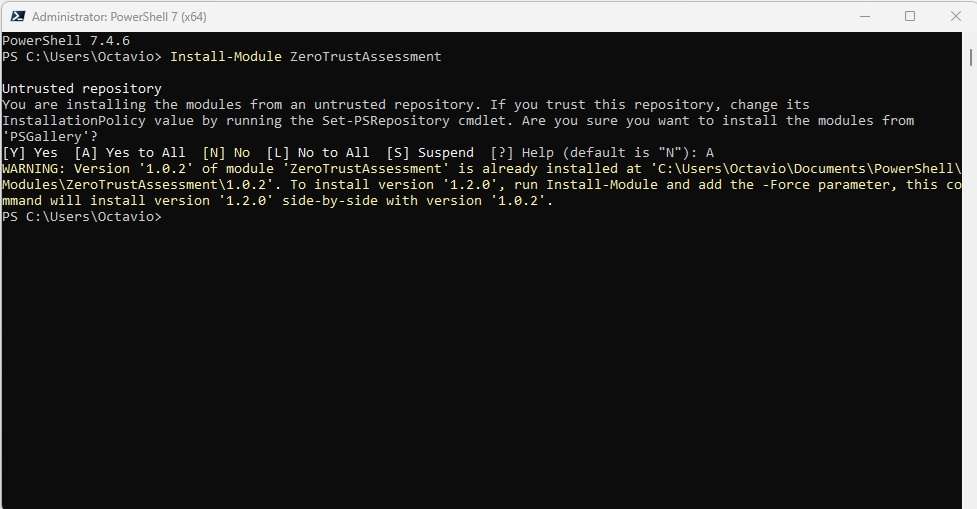

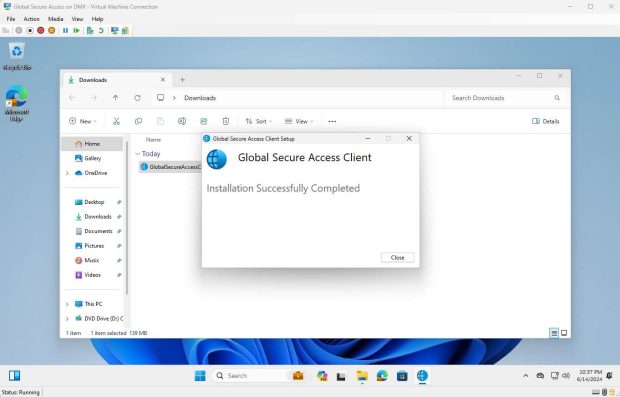

Para poder ejecutar el taller debemos correr Powershell 7 con privilegios de Administrador.

Install-Module ZeroTrustAssessment

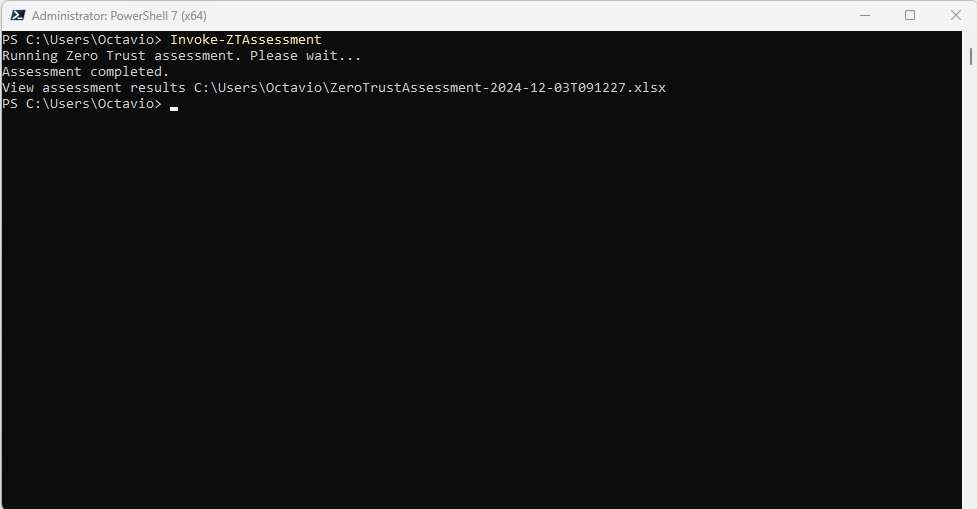

Invoke-ZTAssessment

Ahora ejecutamos el segundo comando en donde nos pedirá que nos conectemos al tenant con la cuenta de administrador para dar el acceso.

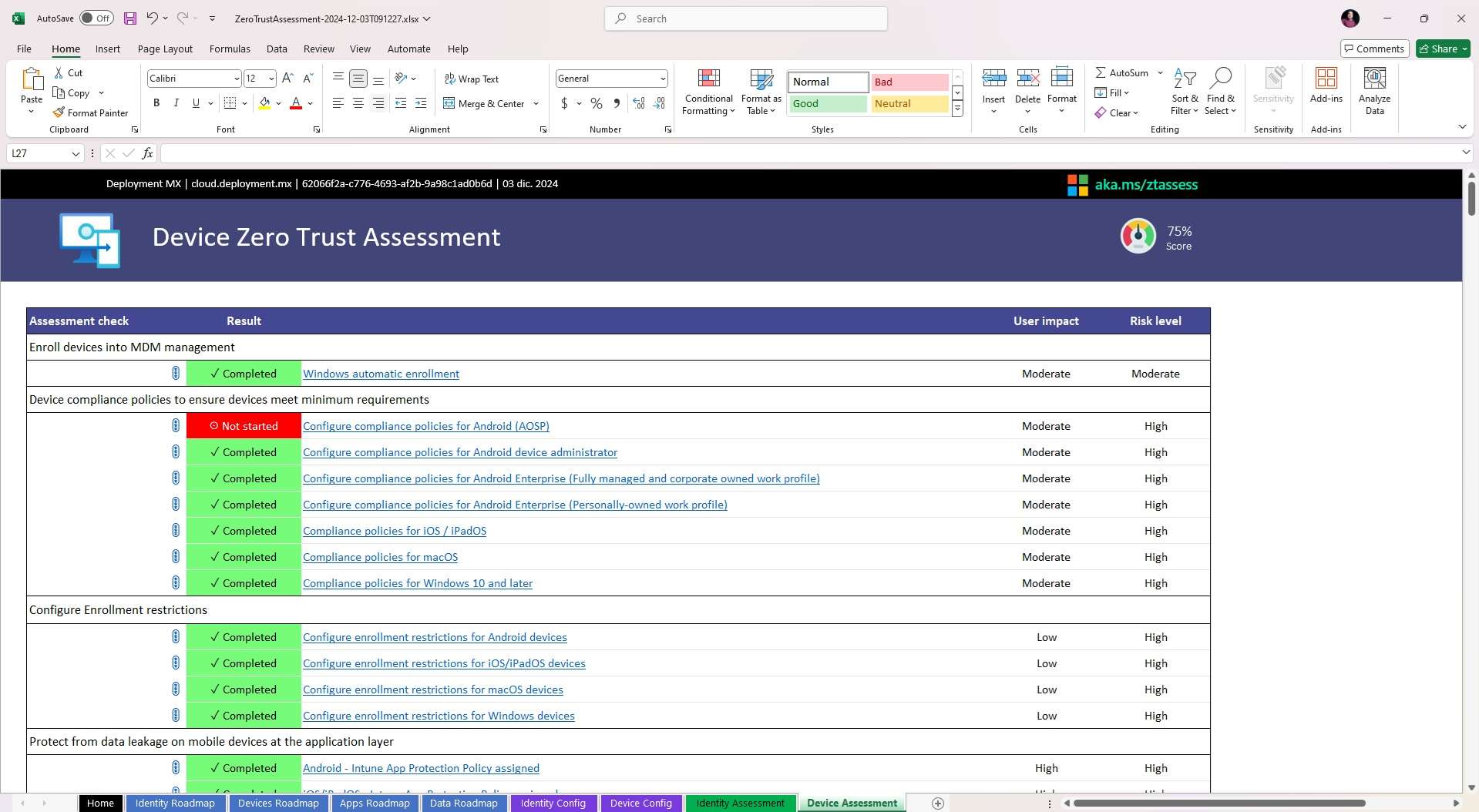

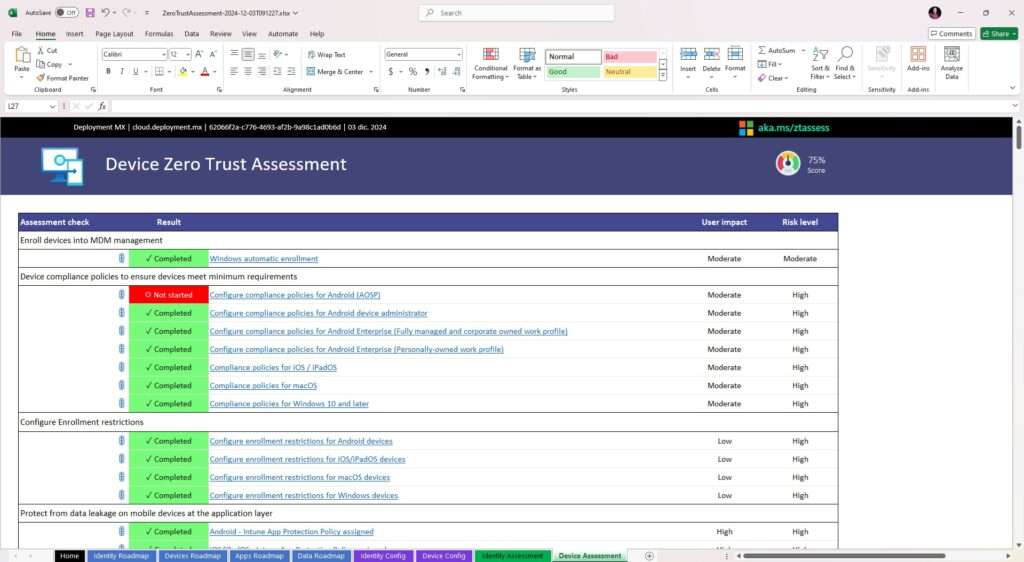

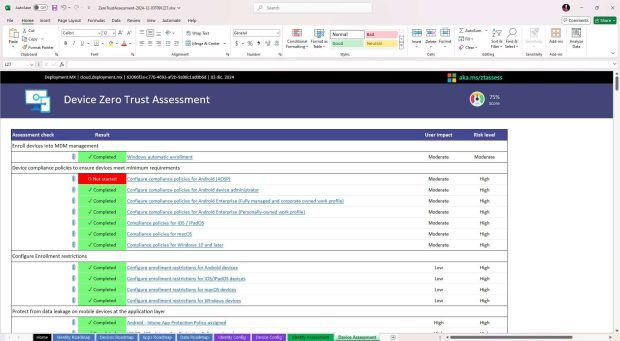

El resultado lo podremos validar con el xlsx generado para el tenant a consultar.

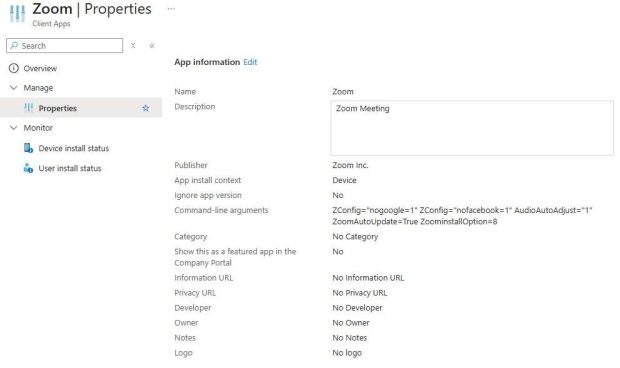

Esta aplicación utiliza Microsoft Graph para leer la configuración del inquilino y ofrecer recomendaciones para mejorar la configuración de seguridad de extremo a extremo.

Al ejecutar el cmdlet, se te pedirá que inicies sesión en tu inquilino de Entra ID. Se recomienda utilizar una cuenta no invitada para iniciar sesión.

Puedes elegir si deseas habilitar la recopilación de telemetría sobre el uso de este cmdlet. La única información que se recopila es el ID del inquilino de Entra ID (GUID) en el que se ejecuta el cmdlet. No se recopila ningún otro dato personal ni información del inquilino

El archivo de Excel generado por la evaluación incluye una plantilla del plan estratégico que se utilizará durante el taller, así como los resultados de la evaluación basados en la configuración de tu inquilino al momento de ejecutar esta herramienta. Puedes ejecutar esta herramienta fácilmente después de cada paso que realices para obtener evaluaciones en tiempo real y seguir tu progreso.

Sin más por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos posts.

Be the first to leave a comment