Hola que tal amigos pues el día de hoy vamos a ver la manera en como podemos personalizar el plan de energía de nuestros equipos cliente durante la implementacion de Windows 10 con Microsoft Deployment Toolkit.

Para ello veamos que cuando instalamos de forma manual Windows 10, nos posicionamos en el panel de control – plan de energía y vemos que tienen ciertos parámetros por default para el funcionamiento del comportamiento del equipo. Veamos un ejemplo de nuestro equipo de computo.

Powercfg.exe es un excelente comando para poder realizar estos cambios desde un archivo personalizado, para ello podemos jugar con los valores, por ejemplo si quiero que todo este en 0 o que no haga nada podemos escribir el siguiente codigo y guardarlo con extension .bat.

@ECHO OFF

powercfg.exe -x -monitor-timeout-ac 0

powercfg.exe -x -monitor-timeout-dc 0

powercfg.exe -x -disk-timeout-ac 0

powercfg.exe -x -disk-timeout-dc 0

powercfg.exe -x -standby-timeout-ac 0

powercfg.exe -x -standby-timeout-dc 0

powercfg.exe -x -hibernate-timeout-ac 0

powercfg.exe -x -hibernate-timeout-dc 0

Ahora podemos crear nuestro propio plan de energía modificando el tiempo tanto de monitor disco e hibernacion, podemos crearlo como se muestra a continuación.

Ejecutamos nuestro .bat y al finalizar veremos nuestro plan de energía personalizado desde panel de control

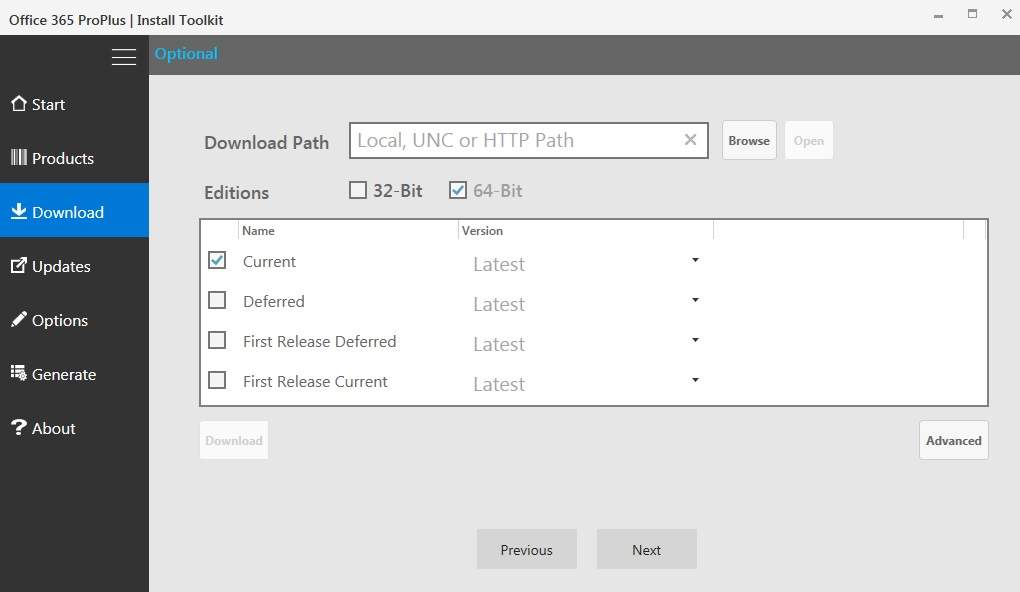

En lo personal siempre dejo todo en 0`s pero cada quien tiene sus propias configuraciones, ahora como puedo integrarlo a MDT, sencillo vamos a agregar nuestro archivo .bat como una aplicación mas dentro de nuestro MDT.

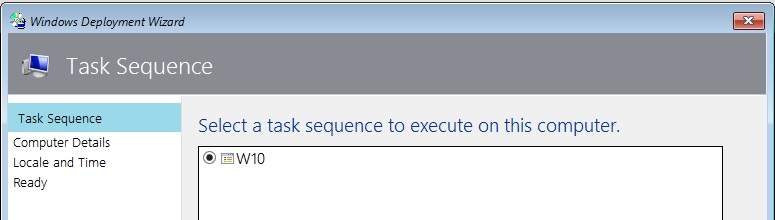

Simplemente dentro de nuestra secuencia de tareas vamos a colocar dentro de Custom Task Sequence nuestra aplicación.

Cuando implementamos nuestro sistema Windows 10 ejecutara el script modificando nuestro plan de energía.

sin mas por el momento me despido enviándoles un gran saludo a todos mis lectores, estamos con nuevos post.

About the author

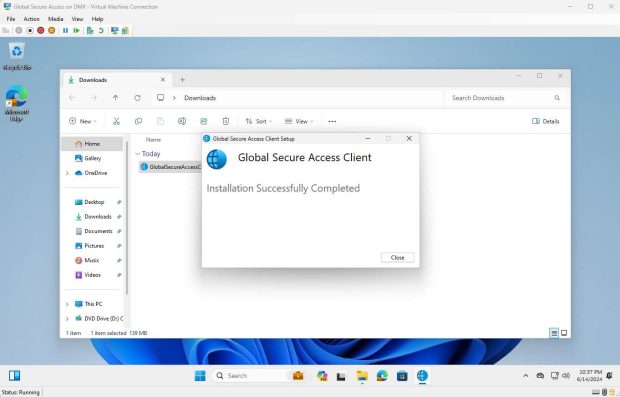

Microsoft Global Secure Access

Encontrándose en fase previa, ahora, Microsoft ha cambiado la forma de trabajar destinada a proteger a cualquier usuario que acceda a cualquier dato desde cualquier dispositivo. Microsoft Entra Internet Access y Microsoft Entra Private Access componen la solución Security Service Edge (SSE) de Microsoft. El acceso seguro global (versión preliminar) es el término unificado que se usa para Microsoft Entra Internet Access y Microsoft Entra Private Access. El acceso seguro global es la ubicación unificada del Centro de administración Microsoft Entra. El acceso seguro global se basa en los principios básicos de Zero Trust de usar privilegios mínimos, comprobar explícitamente y asumir la vulneración. Veamos en este post como configurar de manera sencilla y básica Microsoft Global Secure Access. Global Secure Access (versión preliminar), Microsoft Security Service Edge, es la ubicación centralizada en el Centro de administración de Microsoft Entra, donde puede configurar y administrar las características. Muchas […]

Octavio Rdz 26 febrero, 2025

Lo más destacado en LinkedIn 2024

Here's my 2024 LinkedIn Rewind, by Coauthor: 2024 proved that technical expertise matters most when shared effectively. As Microsoft MVP and LinkedIn Learning Instructor, I focused on bridging enterprise device management knowledge between English and Spanish-speaking technology communities. Key technical implementations:→ Microsoft Tunnel Gateway for MAM deployment→ Remote Help for Intune Suite testing→ Cloud PKI in Intune Suite validation→ Microsoft Teams Rooms management with Intune→ Windows Autopilot Pre-provisioning configurations Technical milestones: Achieved Windows Server Hybrid Administrator Associate certification Received 11th consecutive Microsoft MVP Award (Security & Windows Devices) Enhanced Intune Suite implementation expertise Expanded DeploymentMX blog technical resources Launched new LinkedIn Learning courses for Spanish-speaking IT professionals Posts that resonated with our technical community: "Honored to share that I've been recognized as a dual MVP in Security & Windows and Devices for the 11th consecutive year!"https://www.linkedin.com/feed/update/urn:li:activity:7216858712936693760/ "Windows 24H2 screens look […]

Octavio Rdz 20 diciembre, 2024

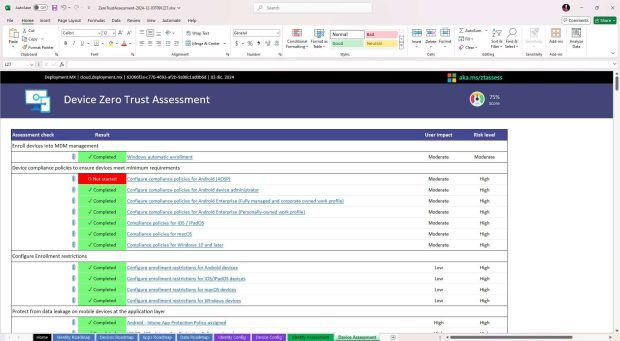

Microsoft Zero Trust Workshop

Abordar los desafíos de seguridad modernos puede ser complicado, pero implementar una estrategia de Zero Trust lo simplifica. Al adoptar Zero Trust, tu organización puede mejorar su postura de seguridad, reducir riesgos y complejidad, y fortalecer el cumplimiento y la gobernanza. Zero Trust no es un producto ni un servicio, sino un enfoque integral para diseñar e implementar principios clave de seguridad. Esta herramienta de evaluación te ayudará a navegar en tu recorrido hacia Zero Trust. En esta guía aprenderás cómo aplicar los principios de Zero Trust en el panorama de seguridad de Microsoft, enfocándote en: Verificar de manera explícita Adoptar el acceso con privilegios mínimos Asumir que la seguridad puede ser comprometida Zero Trust se basa en no asumir que todo lo que está detrás del firewall corporativo es seguro. En su lugar, parte del principio de que puede […]

Octavio Rdz 3 diciembre, 2024

Implementar Windows 365 Boot

Microsoft presentó recientemente una función llamada Windows 365 Boot, diseñada para simplificar el acceso a las Cloud PCs. Con Windows 365 Boot, los usuarios pueden iniciar sesión en su dispositivo local y conectarse de inmediato a su Cloud PC, creando una experiencia similar a la de un kiosco, diseñada para un acceso dedicado a Windows 365. El proceso para configurar un dispositivo con Windows 365 Boot ha sido increíblemente simplificado por los equipos de Intune y Windows 365. A través de una implementación guiada, los administradores pueden configurar un conjunto completo de perfiles de Intune con un mínimo de pasos: seleccionar algunas configuraciones, asignar la implementación a un grupo de Entra y registrar el primer dispositivo físico en cuestión de minutos. Sin embargo, hay un requisito sorprendente: ¡los dispositivos deben inscribirse utilizando una cuenta de usuario! ¿Por qué, Microsoft? Este […]

Octavio Rdz 19 noviembre, 2024

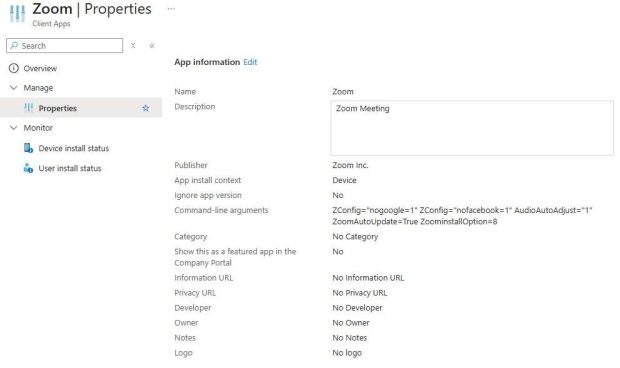

Implementar Zoom con Microsoft Intune

Hola que tal amigos, el dia de hoy vamos a utilizar Microsoft Intune para desplegar la herramienta de conferencias Zoom, dada la situación que se vive actualmente, podemos a través de esta herramienta hacer uso de su implementación usando la plataforma de Microsoft Intune. Lo primero que debemos hacer es descargar el archivo .MSI desde la siguiente ruta. https://www.zoom.us/client/latest/ZoomInstallerFull.msi Los ajustes se pueden configurar en varios escenarios. Algunos solo pueden ser configurados por Zoom Admin o IT Admin y otros pueden ser configurados por el usuario final. Podemos configurar a nivel de cliente el archivo para una instalación desatendida con los siguientes comandos. Install: msiexec /packageZoomInstallerFull.msi /lex zoommsi.log Silent install: msiexec /i ZoomInstallerFull.msi /quiet /qn /norestart /log install.log Wait until in-progress meeting ends before installing: msiexec /i ZoomInstallerFull.msi /norestart MSIRESTARTMANAGERCONTROL=»Disable» Auto-start Silently with Windows*: Disabled by default. To enable, append ZSILENTSTART=»true» to the end of your install […]

Octavio Rdz 18 septiembre, 2024

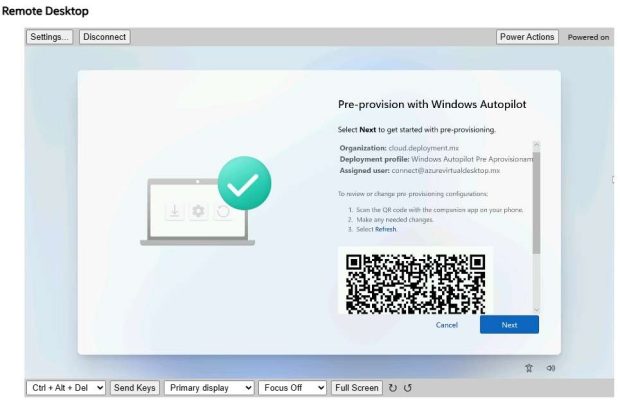

Windows Autopilot Pre-Aprovisionamiento

Windows Autopilot ayuda a las organizaciones a aprovisionar fácilmente nuevos dispositivos mediante la imagen y los controladores oem preinstalados. Esta funcionalidad permite a los usuarios finales preparar sus dispositivos para la empresa mediante un proceso sencillo. Windows Autopilot también puede proporcionar un servicio de aprovisionamiento previo que ayuda a los asociados o al personal de TI a aprovisionar previamente un equipo Windows totalmente configurado y listo para la empresa. Desde la perspectiva del usuario final, la experiencia controlada por el usuario de Windows Autopilot no cambia, pero conseguir que su dispositivo esté totalmente aprovisionado es más rápido. Con Windows Autopilot para la implementación aprovisionada previamente, el proceso de aprovisionamiento se divide. Las partes que consumen mucho tiempo las realiza TI, asociados o OEM. El usuario final simplemente completa algunas directivas y configuraciones necesarias y, a continuación, puede empezar a usar su dispositivo. En […]

Octavio Rdz 10 septiembre, 2024

Related

Microsoft Zero Trust Workshop

Abordar los desafíos de seguridad modernos puede ser complicado, pero implementar una estrategia de Zero Trust lo simplifica. Al adoptar Zero Trust, tu organización puede mejorar su postura de seguridad, reducir riesgos y complejidad, y fortalecer el cumplimiento y la gobernanza. Zero Trust no es un producto ni un servicio, sino un enfoque integral para diseñar e implementar principios clave de seguridad. Esta herramienta de evaluación te ayudará a navegar en tu recorrido hacia Zero Trust. En esta guía aprenderás cómo aplicar los principios de Zero Trust en el panorama de seguridad de Microsoft, enfocándote en: Verificar de manera explícita Adoptar el acceso con privilegios mínimos Asumir que la seguridad puede ser comprometida Zero Trust se basa en no asumir que todo lo que está detrás del firewall corporativo es seguro. En su lugar, parte del principio de que puede […]

Octavio Rdz 3 diciembre, 2024

Crear Usuario Local en Microsoft Intune y administrarlo usando Windows LAPS

Hola que tal el día de hoy vamos a ver la manera de combinar dos configuraciones en Microsoft Intune usando scripts de PowerShell para crear una cuenta local administrada en equipos de Azure AD y Hybrid Azure AD usando además la característica de Windows Local Admin Password Solutions. Aunque son conocidos algunos de los métodos para la implementación de cuentas locales a través de Microsoft Intune, entre ellas OMA-URI, en esta ocasión vamos a utilizar proactive remediations con scripts de PowerShell. Como primer paso debemos tener previamente listo nuestro equipo el cual lo he configurado a través de hybrid Azure AD join. Ahora desde el portal de Microsoft Intune nos dirigimos a Devices - Remediations y creamos un script package. Configuramos los valores de información. al finalizar damos clic en Next. En la parte de Settings vamos a seleccionar los […]

Octavio Rdz 30 agosto, 2023

Implementa Windows desde Internet a traves de Storage Account -OSDCLoud

Como ya hemos experimentado desde los inicios de OSDCLoud de David Segura, el dia de hoy vamos a ver una excelente opcion para poder implementar Windows (Custom) a traves de Internet, en especifico cuando usamos Storage Account de Azure. Partiendo de crear una imagen customizada, puede ser a traves de MDT o cualquier otra herramienta de terceros de Management, vamos a utilizar esta misma para este post. Si quieres conocer un poco mas de Microsoft deployment Toolkit, te invito a seguir estos cursos dentro de la plataforma de Linkedin Learning en español. Para comenzar con la configuracion vamos a ver de manera general los requisitos previos para que este entorno se pueda dar: Generation 2 UEFI2+ ProcessorsFixed (not Dynamic) memory30GB+ Fixed Size (not dynamically expanding)Disable SnapshotsBoot to ISO Lo primero que debemos configurar es nuestro Resource Group desde el portal […]

Octavio Rdz 3 junio, 2022

Aplicando Applocker y Windows Defender Application Control con Microsoft Intune

Pues el dia de hoy vamos a ver una manera practica de poder controlar el uso de las aplicaciones de Microsoft Windows usando estas dos herramientas, Applocker y Windows Defender Application Control. En mi escenario de prueba he testeado cada una y el alcance que tienes para poder administrar el uso de aplicaciones, por lo que aun que tienen mas cosas por ofrecer yo lo resumo simplemente en lo siguiente: Applocker: herramienta que nos va a ayudar a controlar el uso o denegar el uso de ciertas aplicaciones previamente instaladas en el equipo de computo pudiendo controlar quien si puede y quien no puede tener acceso a dicha aplicacion Windows Defender Application Control: es la herramienta que nos va ayudar a permitir o denegar las instalaciones de las aplicaciones cuando un usuario quiere o trata de descargar una aplicación no […]

Octavio Rdz 15 septiembre, 2021

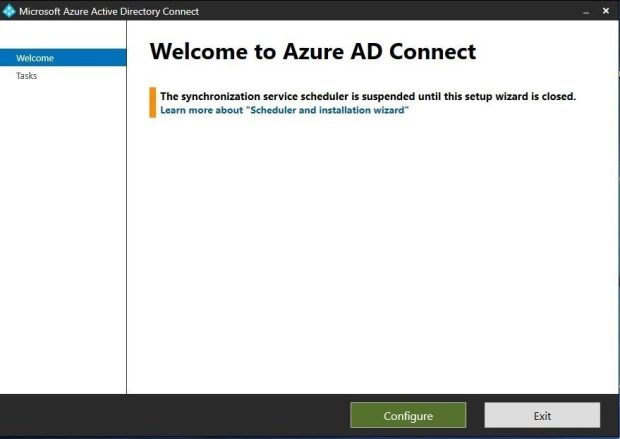

Version incorrecta de TLS en Microsoft AD Connect

Microsoft recientemente anuncio una nueva version para AD Connect por lo que vienen mejoras significativas en esta nueva version. Es por eso que este articulo habla de como después de esta actualización nos mostrara el siguiente error en caso de que no la tengamos lista sobre TLS 1.2. Para tratar de resolver este inconveniente, vamos primeramente a ejecutar los siguientes scripts de Powershell con privilegios de administrador. New-Item 'HKLM:SOFTWAREWOW6432NodeMicrosoft.NETFrameworkv4.0.30319' -Force | Out-Null New-ItemProperty -path 'HKLM:SOFTWAREWOW6432NodeMicrosoft.NETFrameworkv4.0.30319' -name 'SystemDefaultTlsVersions' -value '1' -PropertyType 'DWord' -Force | Out-Null New-ItemProperty -path 'HKLM:SOFTWAREWOW6432NodeMicrosoft.NETFrameworkv4.0.30319' -name 'SchUseStrongCrypto' -value '1' -PropertyType 'DWord' -Force | Out-Null New-Item 'HKLM:SOFTWAREMicrosoft.NETFrameworkv4.0.30319' -Force | Out-Null New-ItemProperty -path 'HKLM:SOFTWAREMicrosoft.NETFrameworkv4.0.30319' -name 'SystemDefaultTlsVersions' -value '1' -PropertyType 'DWord' -Force | Out-Null New-ItemProperty -path 'HKLM:SOFTWAREMicrosoft.NETFrameworkv4.0.30319' -name 'SchUseStrongCrypto' -value '1' -PropertyType 'DWord' -Force | Out-Null New-Item 'HKLM:SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server' -Force | Out-Null New-ItemProperty -path 'HKLM:SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server' -name 'Enabled' -value '1' -PropertyType […]

Octavio Rdz 26 julio, 2021

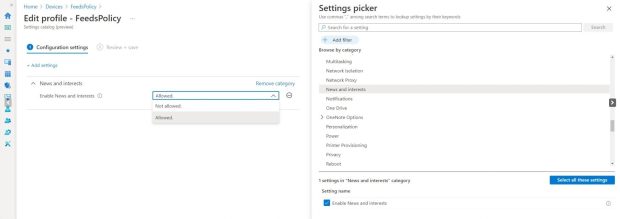

Deshabilitar “News” en la barra de tareas de Windows 10 21H1

Hola que tal a todos, en esta ocasion vamos a ver algunas maneras de deshabilitar dentro de nuestra barra de tareas de Windows 10 version 21H1 las noticias que nos aparecen por defecto en esta nueva version. Como podemos observar tenemos dentro de nuestro Windows 10 estas opciones incrustadas de manera automatica. task bar Para ello tenemos algunos caminos en los que podemos deshabilitar estas opciones. El primero de ellos es a traves de Regedit. en donde simplemente agregamos de manera manual los siguientes DWORD. HKCUSoftwareMicrosoftWindowsCurrentVersionFeeds ShellFeedsTaskbarViewMode = 2 HKLMSOFTWAREPoliciesMicrosoftWindowsWindows Feeds EnableFeeds = 0 El segundo metodo es crear un script de Powershell y ejecutarlo en el equipo que queramos deshabilitar las opciones. este proceso lo hace un poco mas automatizado. $registryPath = "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindows Feeds" $Name = "EnableFeeds" $value = "0" $Key = 'HKLM:SoftwarePoliciesMicrosoftWindowsWindows Feeds' If ( -Not ( Test-Path […]

Octavio Rdz 17 junio, 2021

Be the first to leave a comment