Hola que tal amigos pues en esta ocasion vamos a ver como podemos respaldar nuestro system state de nuestro windows Server 2012 para evitar accidentes fatales dentro de nuestra infraestructura.

pero que es lo que realmente es el system state.

System State dentro de Windows Server 2012 y versiones anteriores, se compone de los archivos principales y parámetros del registro que son utilizados por el sistema operativo Windows.

El estado del sistema incluye la siguiente información:

- Los archivos de arranque

- La configuración del registro del sistema

- El sistema de archivos (SPF) protegido. Estos son los archivos críticos necesarios para ejecutar Windows. Por ejemplo Kernel32.dll y Ntdll.dll.

- Los archivos de Active Directory

- El volumen del sistema compartido (SYSVOL)

- La base de datos de registro de clases COM +

Pero realmente cuando es necesario hacer un respaldo de System State?

- cuando instalamos alguna aplicacion que modifique el esquema como por ejemplo exchange server

- cuando actualizamos el esquema de active directory

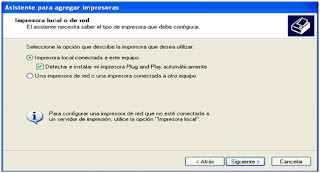

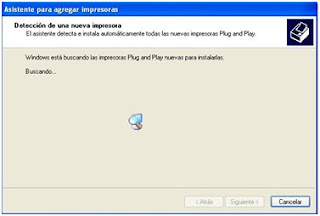

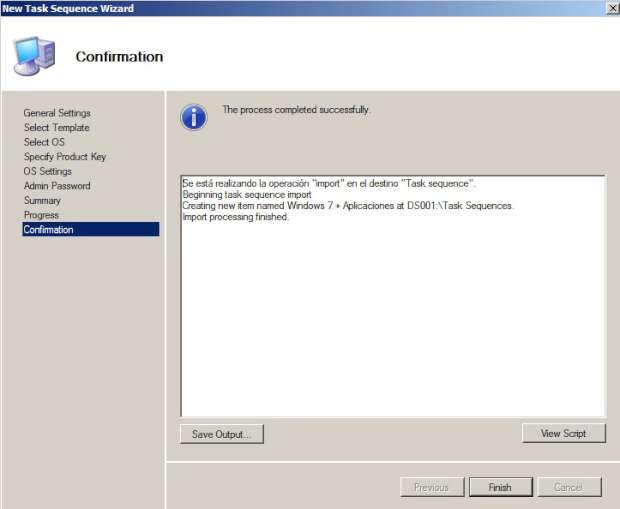

lo primero que haremos sera instalar la caracteristica de Windows Server Backup, tal y como se muestra a continuación.

una vez instalada la caracteristica dentro de nuestro windows server 2012, la abrimos dentro de nuestro server manager o en el menu principal

es muy importante considerar que el respaldo no se puede realizar al origen por lo que se recomienda otro medio fisico para su utilizacion y ejecución.

una vez dentro de la herramienta nos posicionamos en la parte derecha del mismo y damos clic en hacer copia de seguridad una vez.

esperamos a que cargue el asistente de copia de seguridad..

nos aparecer el asistente dentro de cual por defaul nos muestra las opciones de copia, en este ejmplo daremos clic en siguiente y dejaremos por default ya que no hemos echo ninguna copia anteriormente.

la siguiente pantalla muestra dos opciones las cuales nos indica si queremos hacer copia de todo nuestro servidor o solamente personalizada, en este caso daremos en personalizada para respaldar unicamente System State.

enseguida nos muestra la opcion de que items u opciones vamos a respaldar dando clic en agregar elementos y seleccionamos system state, dentro de las opciones avanzadas podemos excluir archivos que no queramos en las copias de seguridad.

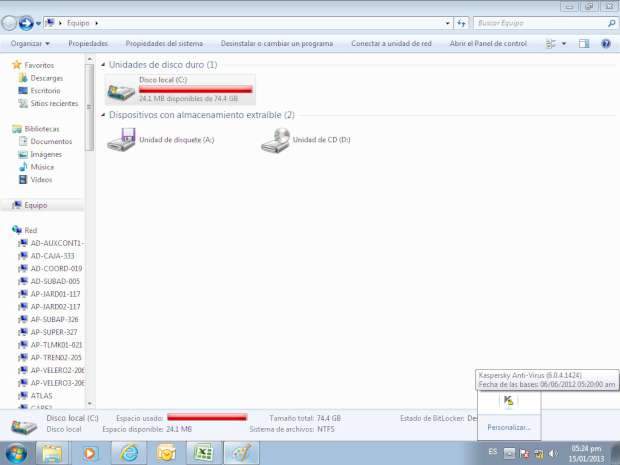

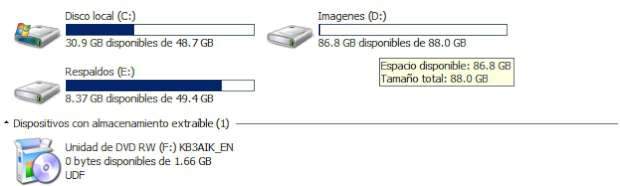

la siguiente pantalla muestra la ubicacion de nuestros datos ya sea remotamente o en un medio fisico, en este caso damos clic en la opcion en disco fisico.

Nota. es importante tener un disco extraible ya que si se dejan en el mismo servidor los archivos ya sea en una particion se puede llegar a dañar el disco duro y perderiamos los datos.

en mi caso selecciono un disco duro extraible creando una carpeta que identifique el respaldo.

por default no nos da la opcion de poner en una carpeta en especifico sino dentro de raiz por lo que despues de realizar el respaldo podemos copiar los arvhivos a dicha carpeta o en su caso crea una carpeta con el nombre de WindowsImagebackup

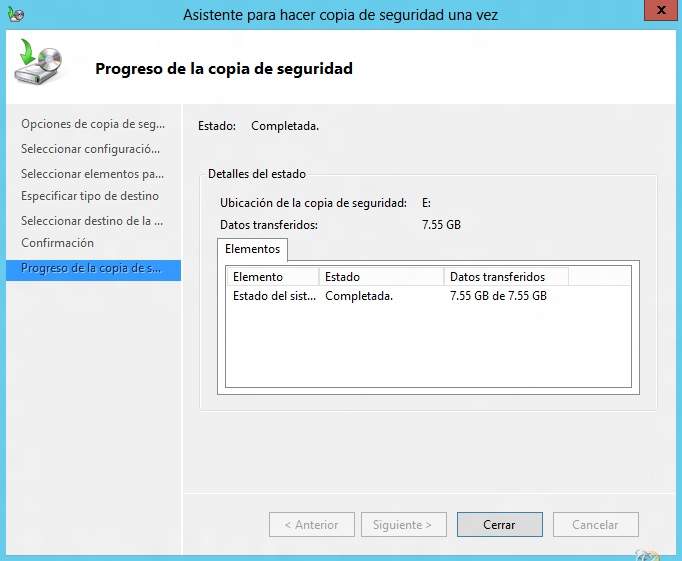

vemos el progreso.

y listo terminamos nuestro respaldo de system State.

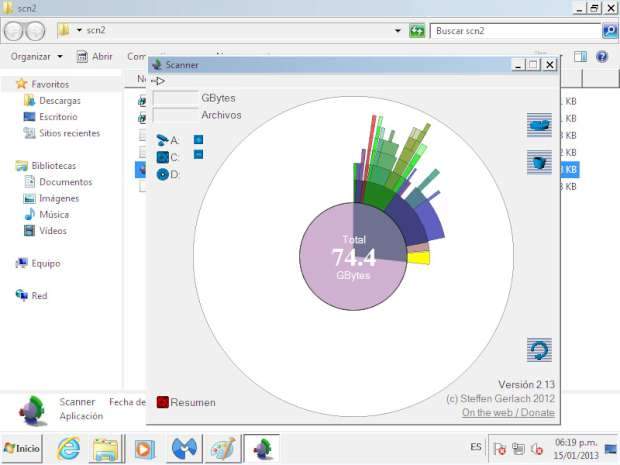

vemos el tamaño de la carpeta creada en nuestro disco duro y vemos que en este ejemplo el tamaño es de 7.80 GB

Windows Server 2012 tambien trae al igual que su antecesor la nueva funcionalidad de poder hacer respaldos manuales de manera incremental ya que si a modo de ejmplo realizamos otro proceso como el anterior mencionado, este internamente hara el full del system state pero durando menos tiempo ya que este metodo solamente se enfoca a los cambios y/o actualizaciones del mismo durante el proceso.

exite tambien la forma manual o por linea de comando para hacer este mismo procedimiento utilizando la herramienta wbadmin tal y como lo haremos a continuación esto en caso de que se este manejando con servidores CORE para su buen manejo del servidor con estas herramientas ya incluidas

para realizar este procedimiento entramos a linea de comandos con privilegios de administrador tal y como se muestra a continuación.

ejecutamos la herramienta wbadmin seguida de un signo de interrogacion para ver las opciones de la misma tal y como se muestra a continuación.

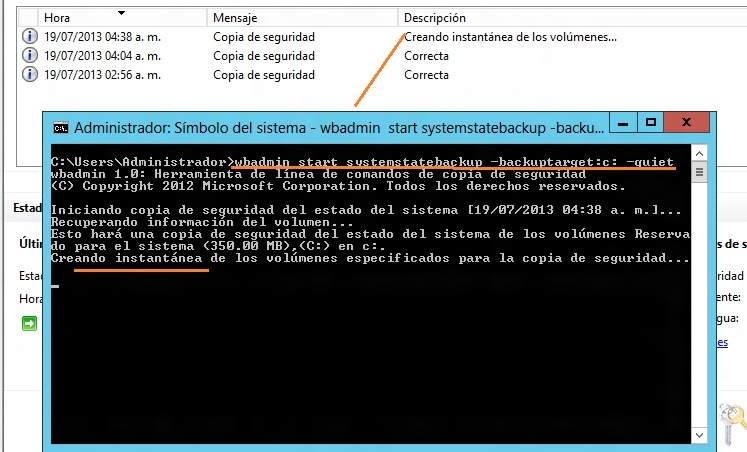

ejecutamos la siguiente linea para poder hacer el mismo respaldo pero por linea de comandos.

wbadmin start systemstatebackup -backup:%s:

donde %s es la unidad destino en este caso mi disco duro extraible.

si se le antepone el switch -quiet en caso de que no queramos interactuar con el asistente tal y como se describe a continuación.

wbadmin start systemstatebackup -backup:e: -quiet

Nota.- como anuncio te invito a visitar el siguiente link donde posteo todo lo relacionado con los Switches para que son y como trabajan

http://blogs.itpro.es/octaviordz/2012/07/10/aplicaciones-desatendidas/

continuando con el manual, en la siguiente ventana nos muestra si estamos seguros de realizar la copia de seguridad, ojo esto en caso de que no mandemos llamar a -quiet.

seleccionamos S y el proceso comenzara a realizar la copia INCREMENTAL y en MENOR TIEMPO el respaldo de nuestro SystemState

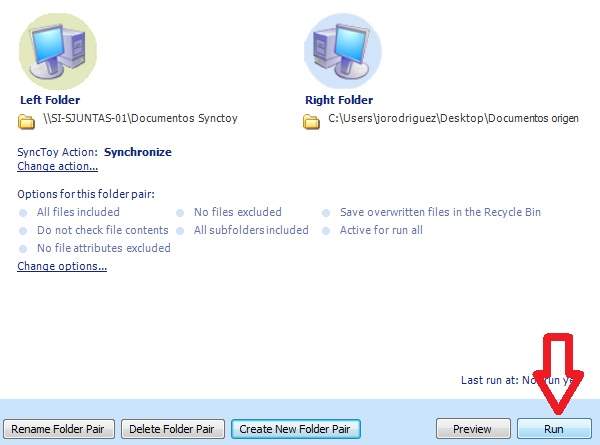

este tambien reflejado en nuestro entorno GUI.

progreso….

y listo termino el proceso en unos cuantos minutos.

al finalizar este proceso en menos tiempo podemos ver el incremento en nuestra carpeta creada con el entorno GUI con tan solo de 7.80GB a 7.81GB

por ultimo como se menciono al principio de este tutorial, por default no se pueden crear copias de seguridad en el mismo servidor ya sea por tecnicas de recuperacion y/o daños fisicos, por lo que vamos a ver la forma en como podemos modificar el registro para en caso de…. poder tambien hacer respaldos dentro de la misma unidad c:

en este ejmplo vamos a tratar de ejcutar los comando antes mencionados para ver lo que nos arroja la herramienta.

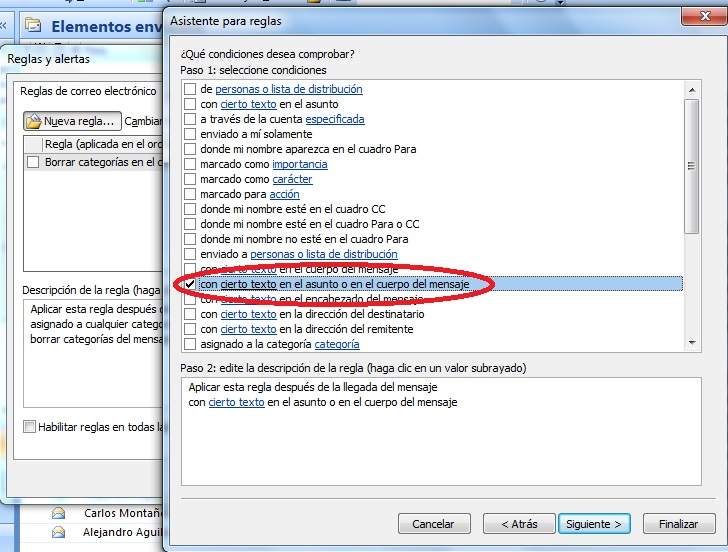

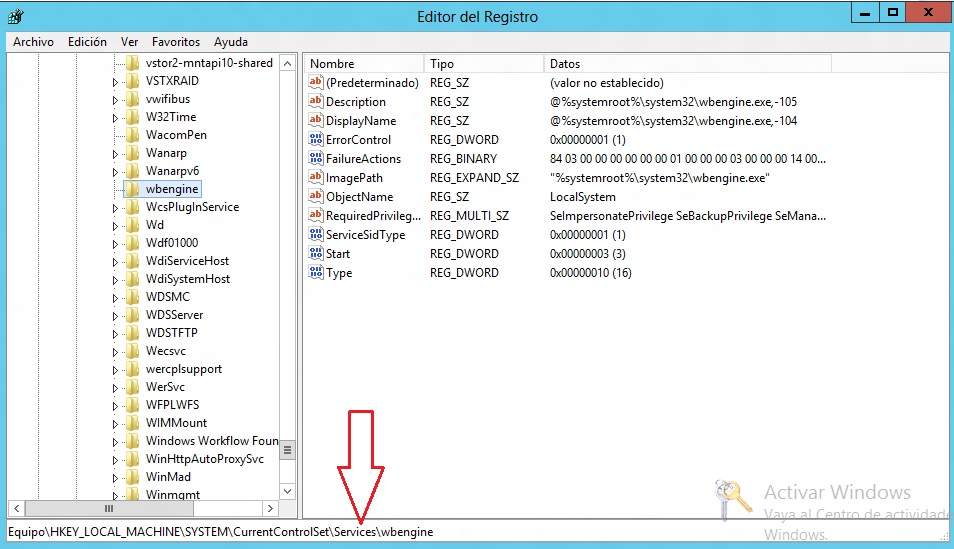

para modificar esto nos dirigimos a la siguiente ruta dentro del regedit.

y agremos la siguiente carpeta. SystemStateBackup.

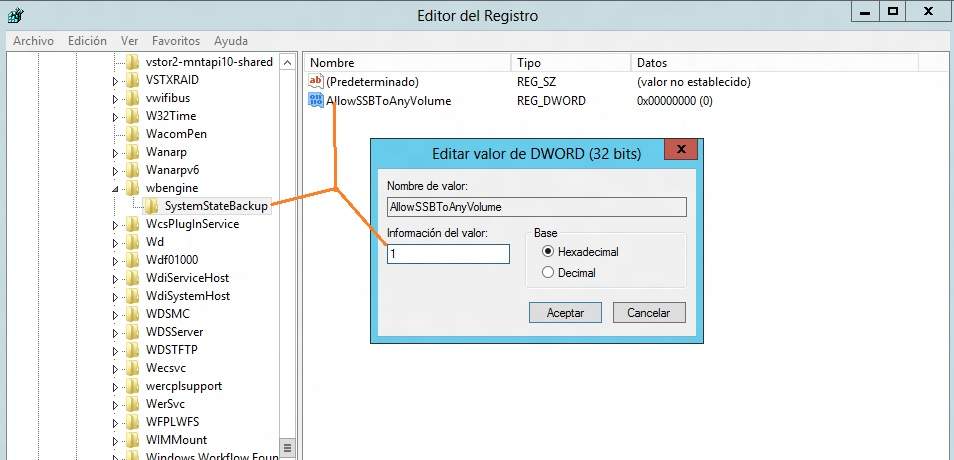

creando una nueva clade DWORD asignandole por default el 1 con el siguiente nombre AllowSSBToAnyVolume

ahora ejecutamos nuevamente la herramienta y vemos que ahora si dentro de la unidad C: nos dejara hacer nuestro respaldo correcto de SystemState.

y listo podemos hacer cuantas copias de seguridad queramos para tener siempre un buen manejo de nuestra información.

de mi parte ha sido todo esperando que les haya gustado este nuevo post, un saludo a todos mis colegas y amigos y estamos con nuevos post.

no se les olvide subscribirse dentro del blog en este apartado:

MAP L.I. Jesús Octavio Rodriguez de Santiago http://www.freelance-it.com.mx @freelanceitags

Be the first to leave a comment