Hola que tal el día de hoy vamos a ver la manera de combinar dos configuraciones en Microsoft Intune usando scripts de PowerShell para crear una cuenta local administrada en equipos de Azure AD y Hybrid Azure AD usando además la característica de Windows Local Admin Password Solutions.

Aunque son conocidos algunos de los métodos para la implementación de cuentas locales a través de Microsoft Intune, entre ellas OMA-URI, en esta ocasión vamos a utilizar proactive remediations con scripts de PowerShell.

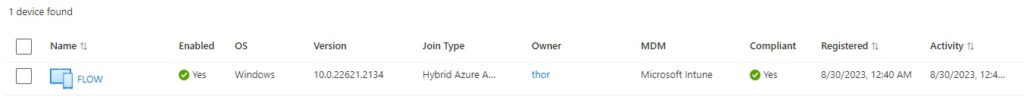

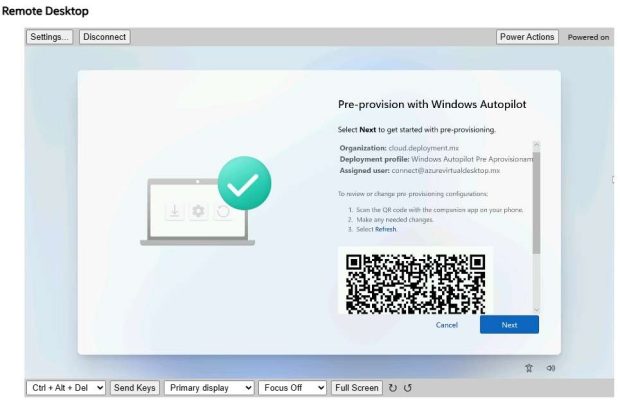

Como primer paso debemos tener previamente listo nuestro equipo el cual lo he configurado a través de hybrid Azure AD join.

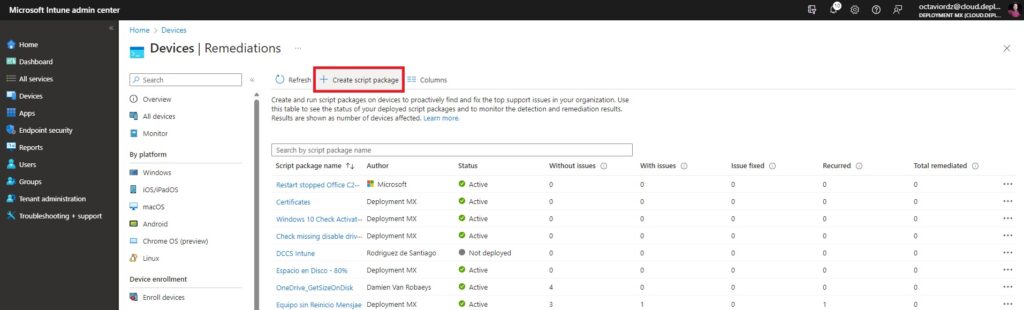

Ahora desde el portal de Microsoft Intune nos dirigimos a Devices – Remediations y creamos un script package.

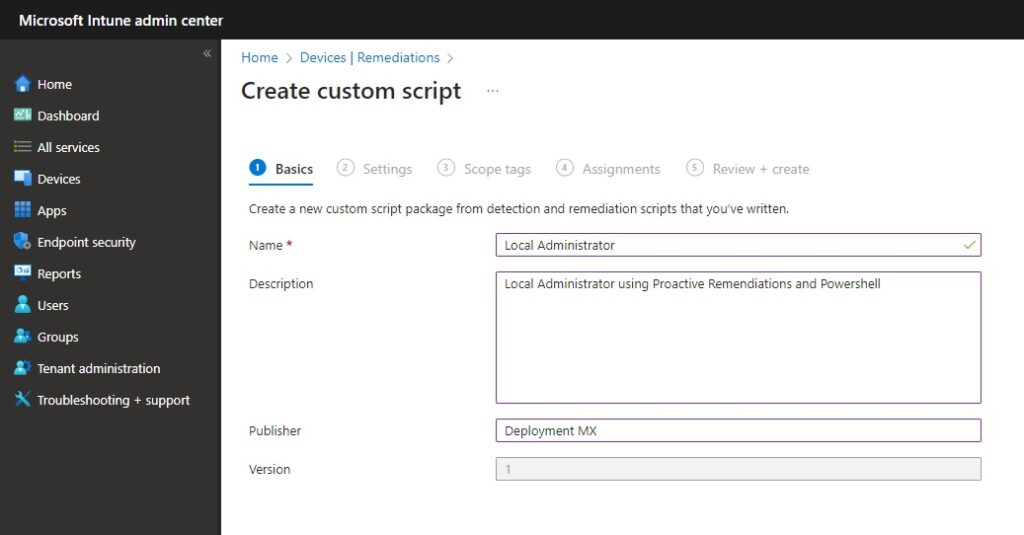

Configuramos los valores de información. al finalizar damos clic en Next.

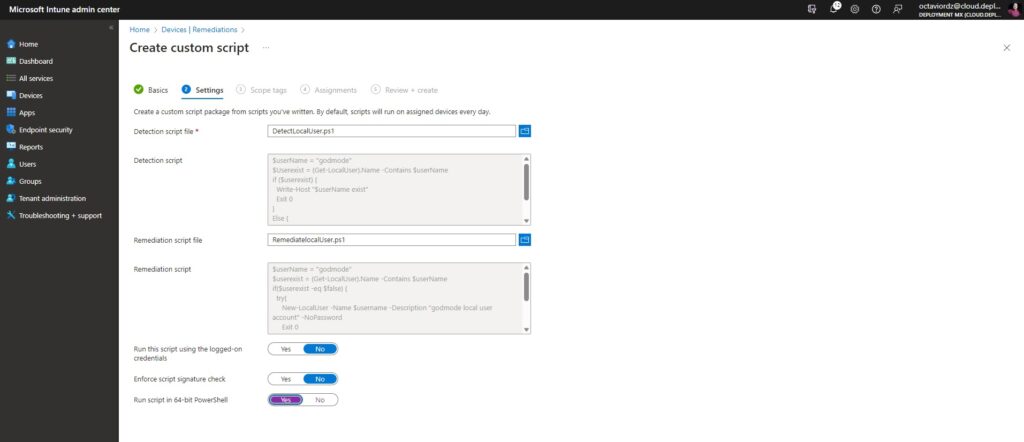

En la parte de Settings vamos a seleccionar los siguientes Scripts de Powershell, este crédito va para Jatin Makhija el cual me ayudo a través de su blog a realizar esta configuración de los scripts.

Para crear el script de Detección vamos a escribir el siguiente código en bloc de notas y guardamos como .ps1.

$userName = "godmode"

$Userexist = (Get-LocalUser).Name -Contains $userName

if ($userexist) {

Write-Host "$userName exist"

Exit 0

}

Else {

Write-Host "$userName does not Exists"

Exit 1

}lo guardamos como DetectLocalUser.ps1. Como podemos observar debemos escribir dentro de la variable $userName el nombre de nuestro usuario local administrador.

Ahora vamos a crear el script de remediation y lo guardamos de igual manera en bloc de notas con extension .ps1.

$userName = "godmode"

$userexist = (Get-LocalUser).Name -Contains $userName

if($userexist -eq $false) {

try{

New-LocalUser -Name $username -Description "godmode local user account" -NoPassword

Exit 0

}

Catch {

Write-error $_

Exit 1

}

} En este script no colocamos password pero podemos modificar para colocar un password a este usuario, esto lo podemos configurar una vez implementado e iniciado sesión para generar un nuevo o un password temporal.

Guardamos el archivo como RemediatelocalUser.ps1.

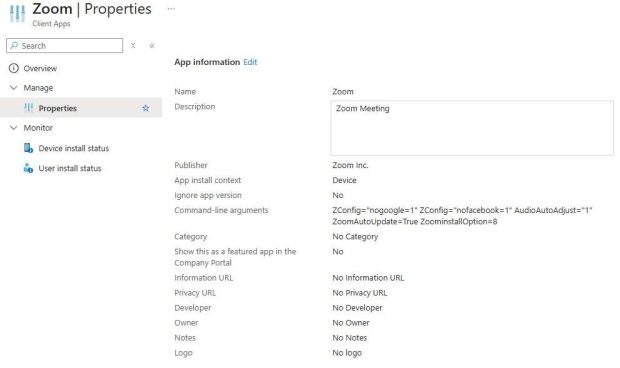

Insertamos los scripts dentro de las configuraciones de nuestro perfil en Microsoft Intune.

- Run this script using the logged-on credentials – No

- Enforce script signature check – No

- Run script in 64-bit Powershell – Yes

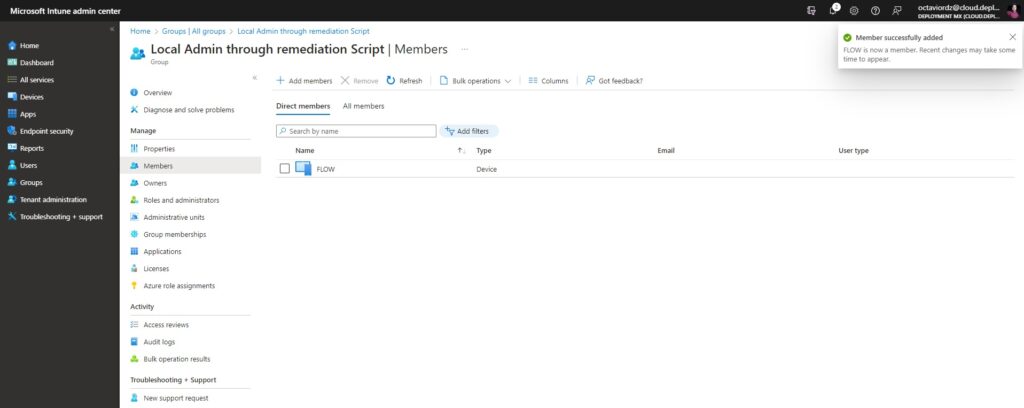

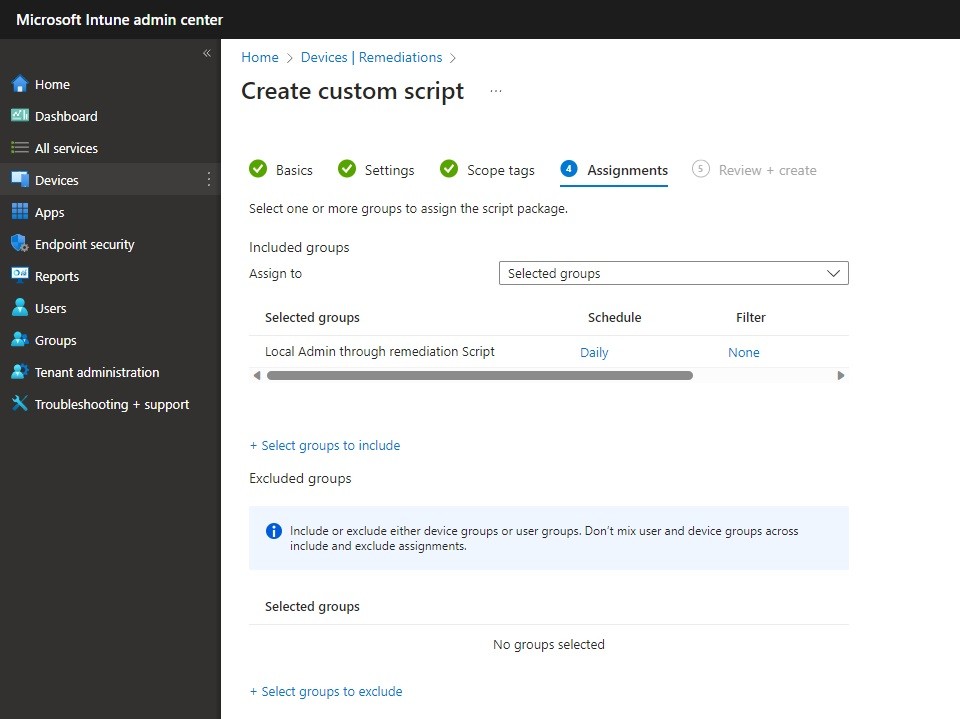

Scope tags lo dejamos tal cual, y en Assignments colocamos un grupo de seguridad de dispositivos, en este caso el dispositivo llamado Flow.

Finalmente creamos la política para ser implementada en nuestro dispositivo.

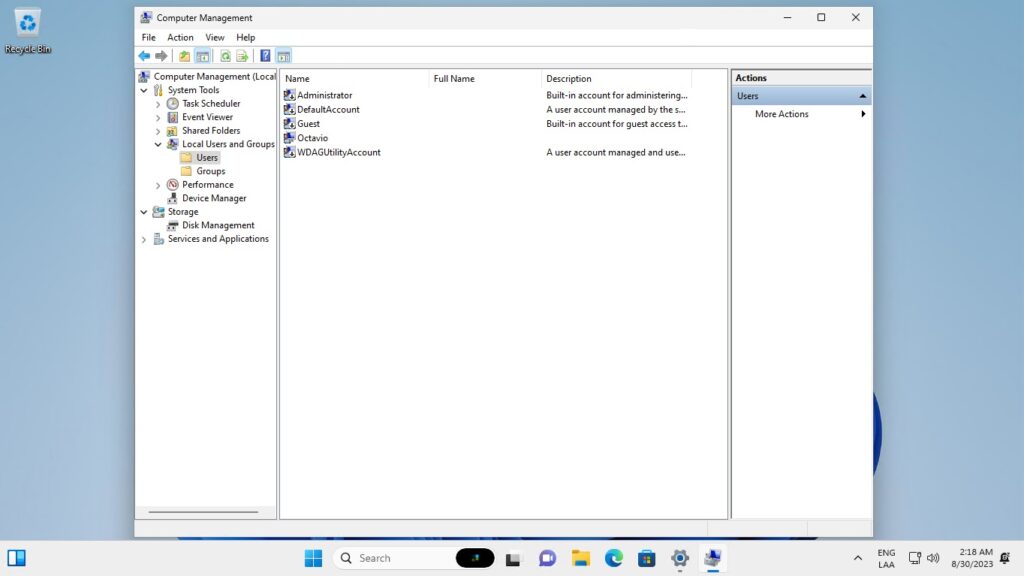

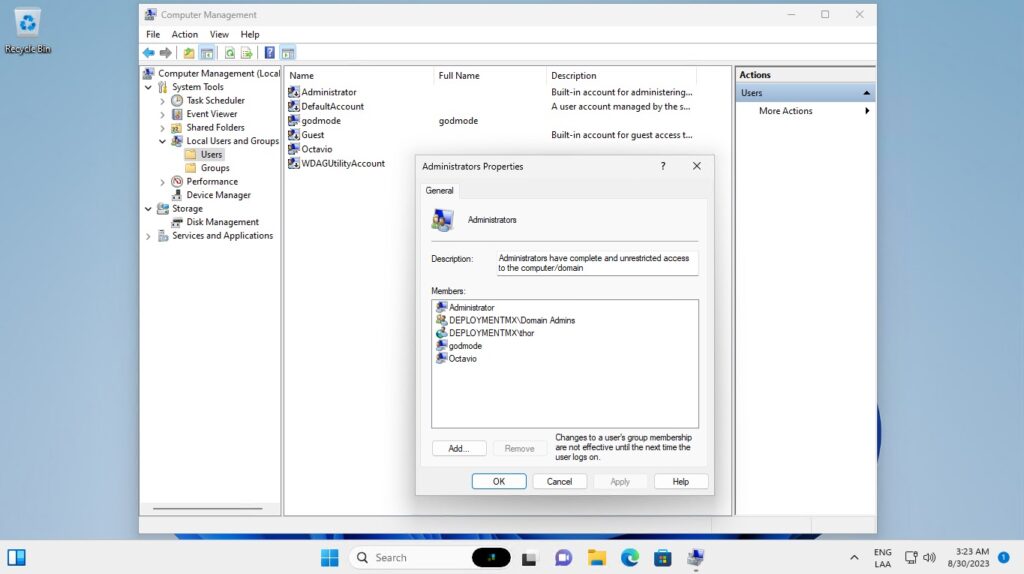

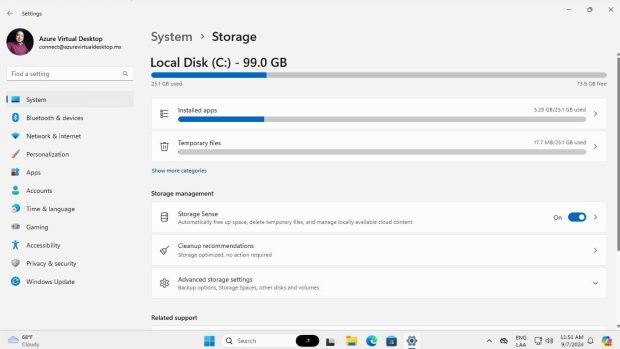

Dentro de nuestro dispositivo implementado, podemos ver dentro de Computer Management los usuarios que están activos actualmente.

Antes de aplicar las políticas.

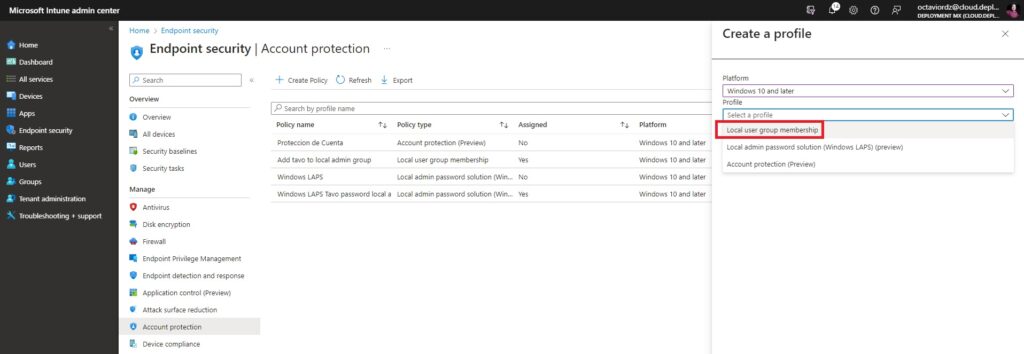

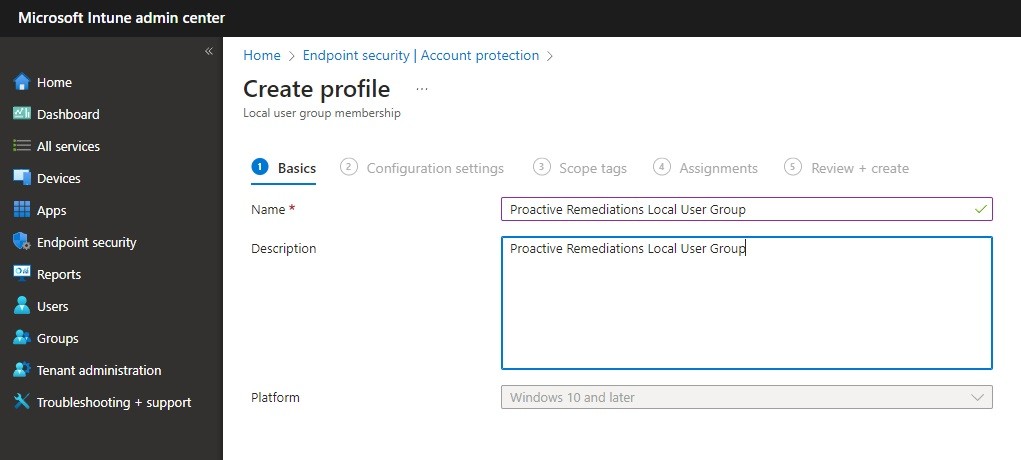

Ahora vamos a agregar al usuario dentro del grupo de administradores locales, para ello dentro de Endpoint Security – Account Protection vamos a crear una nueva política seleccionando Local user Group Membership.

En la configuración, damos un nombre y descripción y continuamos.

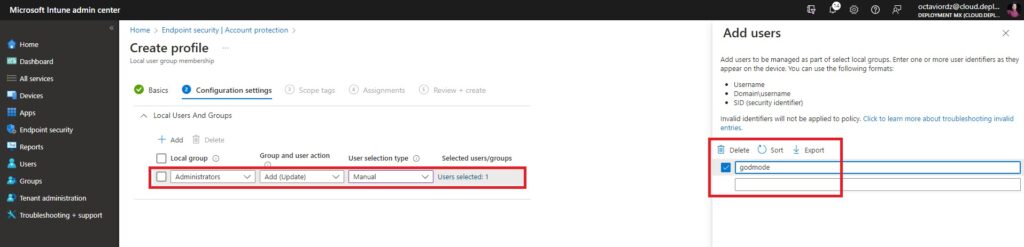

En la sección de configuración vamos a agregar al usuario implementado en el paso anterior.

- Local Group: Administrators

- Group and user action: Add (Update)

- User selection type: Manual

Agregamos el nombre del usuario al que se le va a aplicar esta política en nuestro caso godmode.

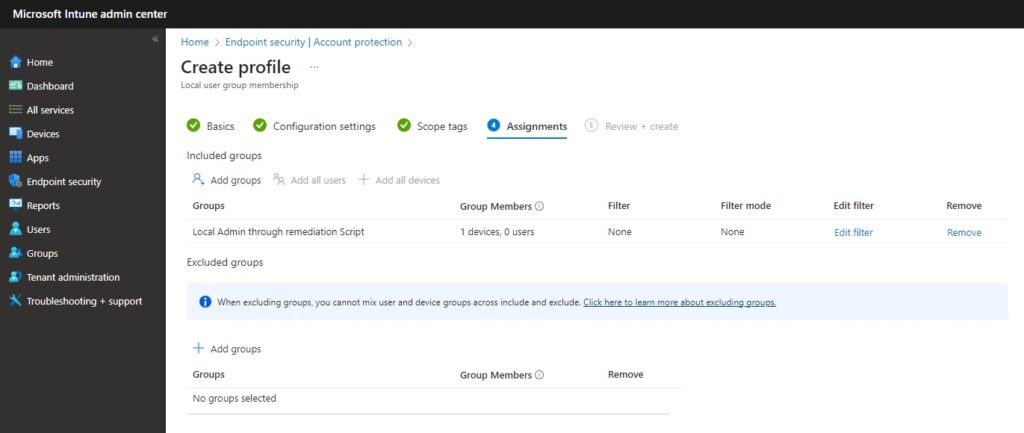

En Scope tags, no configuramos nada y asignamos al mismo grupo que contiene en este caso el dispositivo.

Revisamos y creamos la politica.

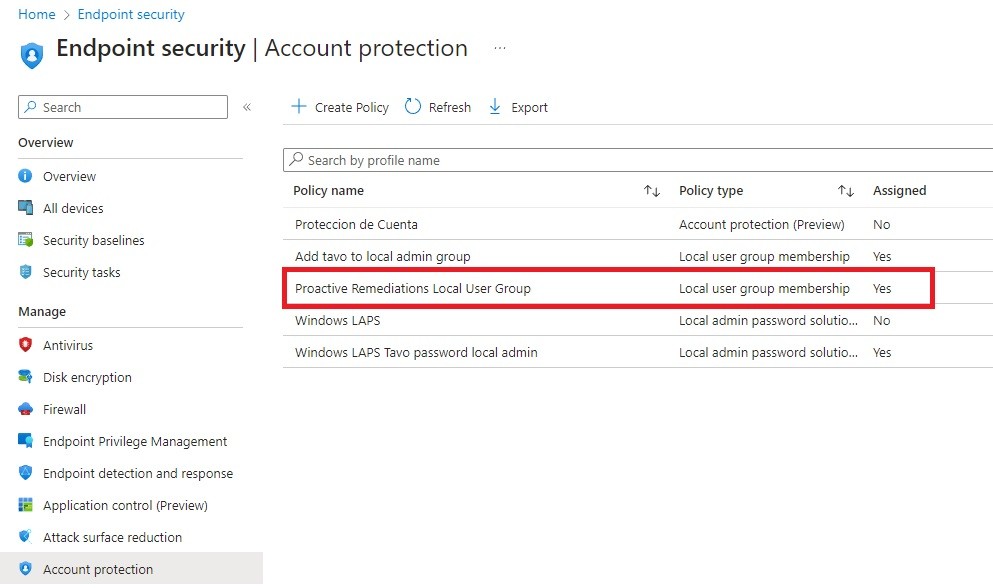

Ahora volvamos a revisar, si la política desde Intune se asignó de manera correcta y desde el dispositivo.

Nota. En caso de utilizar el método de OMA-URI podemos crear una política con los siguientes valores para el usuario y el password en caso de ser necesario.

- Name: Create Local User Account

- OMA-URI: ./Device/Vendor/MSFT/Accounts/Users/godmode/Password

- Data type: String

- Value: P@ssw0rd!

- Name: Add user to Local administrator group

- OMA-URI: ./Device/Vendor/MSFT/Accounts/Users/godmode/LocalUserGroup

- Data type: Integer

- Value: 2

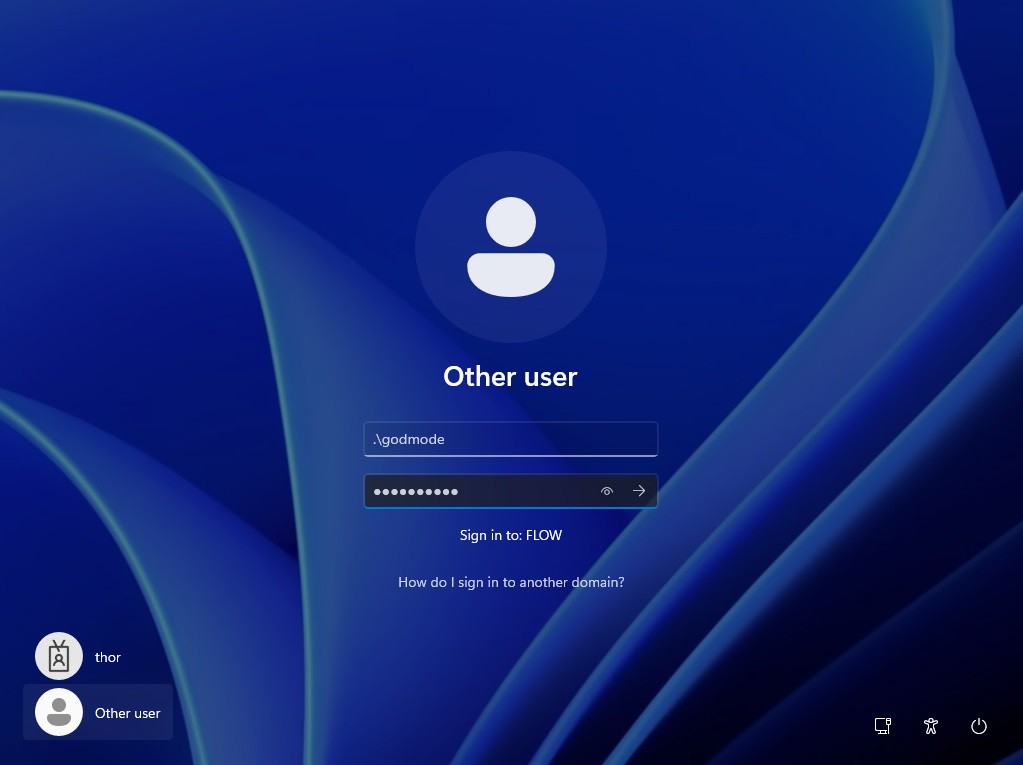

Ahora vamos a probar con el usuario nuevo.

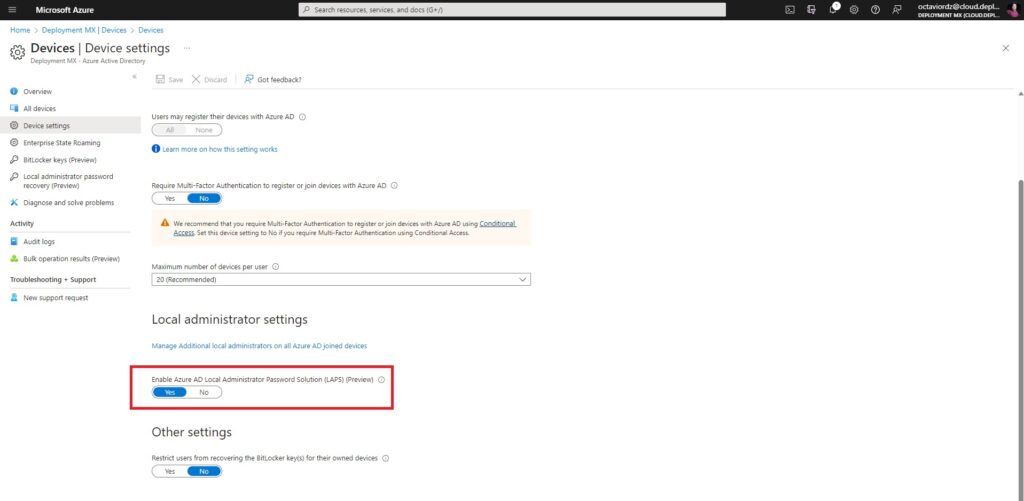

Ahora vamos a la siguiente sección en donde configuraremos Windows LAPS para que los passwords estén administrados por Microsoft Intune.

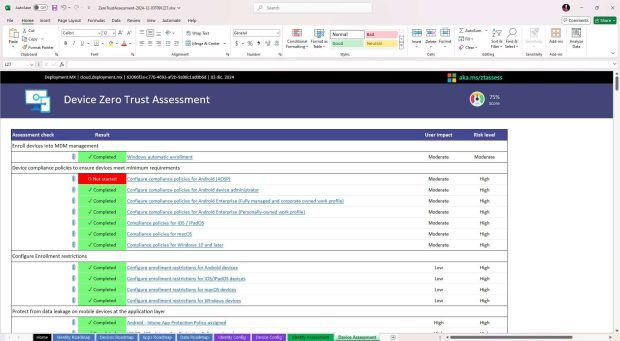

Lo primero que haremos sera habilitar esta característica situada en el portal de Azure – Devices – Device settings – Enable Azure AD Local Administrator Password Solution.

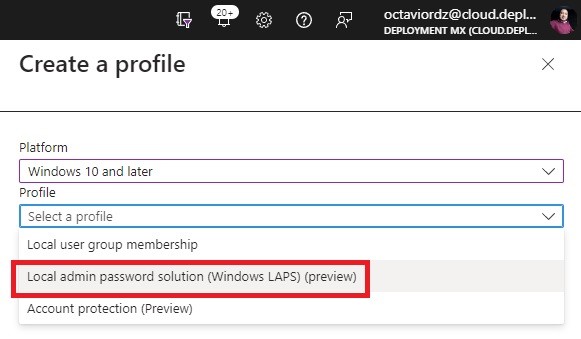

Ahora vamos a crear la política Local Admin Password Policy dentro de Endpoint Security – Account Protection.

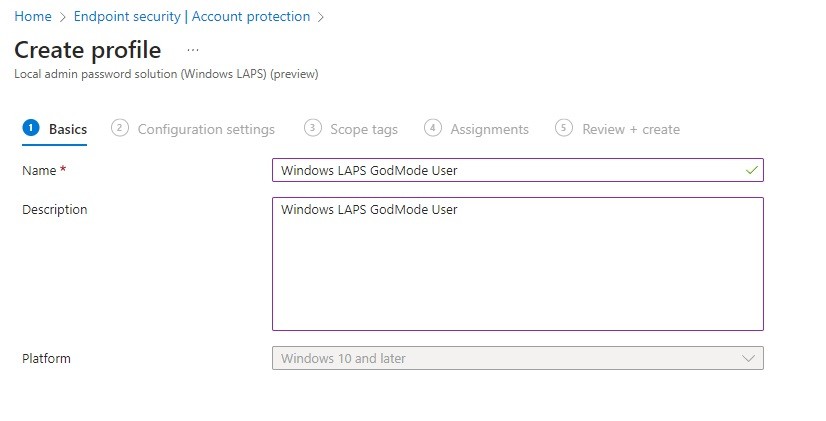

En el nombre de la política colocamos un título y descripción.

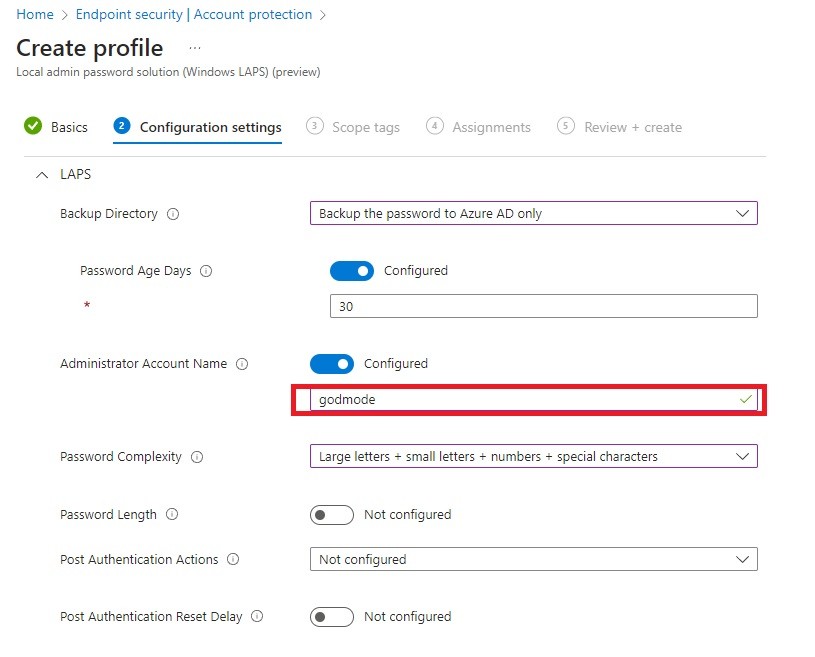

El siguiente paso es construir la política misma. Como puedes ver, hay varias opciones con respecto a la cuenta de administrador, las opciones de contraseña y el directorio para hacer una copia de seguridad de la contraseña del administrador local.

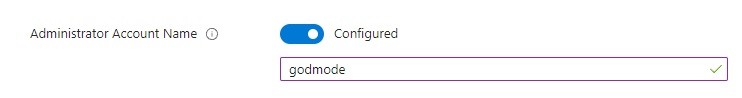

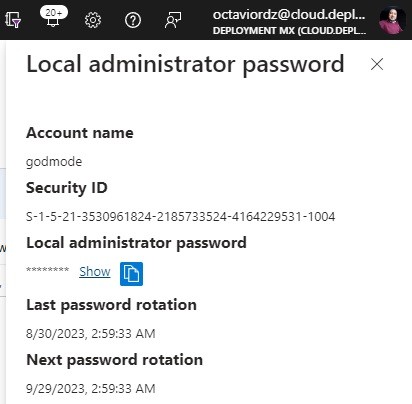

Es importante señalar que el nombre del administrador local debe coincidir con el creado anteriormente, tal cual se muestra la siguiente imagen en el recuadro rojo.

Backup Directory La primera configuración al crear la política LAPS de Windows es definir el servicio de directorio que se utilizará para hacer una copia de seguridad de la contraseña del administrador local en los puntos finales. Es posible utilizar Windows Server Active Directory o Azure Active Directory como medio para almacenar contraseñas de administrador local. También puede utilizar la opción “Desactivado” para eliminar la configuración existente.

Habrá configuraciones adicionales según el directorio de respaldo seleccionado. Algunos de estos incluirán configuraciones específicas de Active Directory, como “Tamaño del historial de contraseñas cifradas de AD”, “Principal de cifrado de contraseña de AD” y “Cifrado de contraseña de AD habilitado” si se selecciona la copia de seguridad en Active Directory.

La única configuración adicional que se debe configurar serán los Días de vigencia de la contraseña cuando se seleccione Azure AD como servicio de directorio para realizar una copia de seguridad de la contraseña del administrador local. La opción Días de antigüedad de la contraseña tiene un valor predeterminado de 30 días, a menos que esté configurada y es posible configurar esta opción entre 7 días y 365 días al realizar la copia de seguridad en Azure AD, y 1 día y 365 días al realizar la copia de seguridad en Active Directory.

Nombre de cuenta de administrador: otra configuración para configurar es el nombre de cuenta de administrador a administrar. La política utilizará el SID de administrador integrado si no está configurada. Cambiar el nombre de la cuenta de administrador integrada no afectará el monitoreo de SID, por lo que puede configurar esta opción para definir si hay otra cuenta de administrador local presente en el terminal para administrar su contraseña.

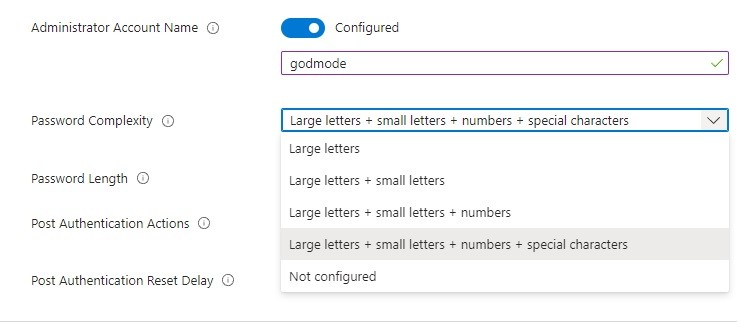

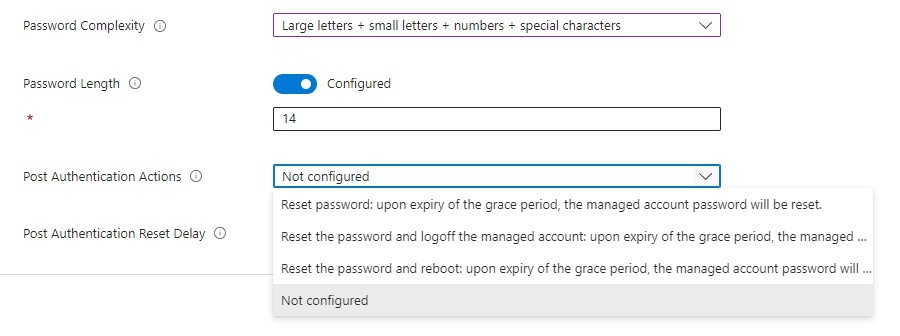

Complejidad de la contraseña: la siguiente configuración que requerirá nuestra atención será la Complejidad de la contraseña. Aquí es donde definimos qué tan complejas serán las contraseñas de administrador local en los puntos finales. Como puede ver existen diferentes opciones para utilizar letras grandes, minúsculas, números y caracteres especiales en la contraseña del administrador local.

Longitud de la contraseña: Otro elemento importante a configurar es la configuración de longitud de la contraseña que definirá la longitud de la contraseña del administrador local creada en función de los requisitos de complejidad definidos anteriormente. El valor predeterminado es 14 caracteres a menos que esté definido, y tiene una limitación mínima de 8 y máxima de 64 caracteres.

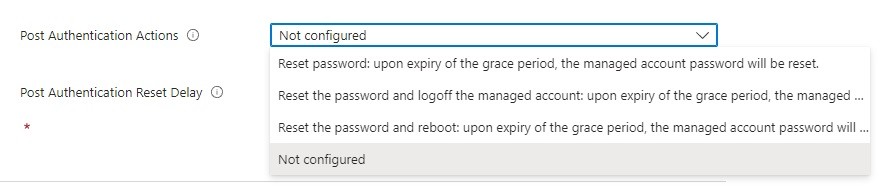

Acciones posteriores a la autenticación: Las acciones posteriores a la autenticación definirán qué sucederá con la contraseña, el usuario o el dispositivo después de iniciar sesión con las credenciales de administrador local almacenadas. La contraseña se restablecerá como mínimo, se cerrará la sesión de la cuenta administrada o se reiniciará el dispositivo después de que expire el período de gracia para garantizar que se haya realizado la rotación de la contraseña. Para su configuración, definiré mi política para restablecer la contraseña y cerrar sesión en la cuenta administrada al vencimiento del período de gracia.

Retraso de restablecimiento posterior a la autenticación: el valor del retraso de restablecimiento posterior a la autenticación definirá el tiempo en horas para ejecutar las acciones después de la autenticación con la identidad administrada como se definió anteriormente. Esta configuración tiene como valor predeterminado 24 horas si no está configurada; y se puede configurar entre 0 (deshabilita las acciones posteriores a la autenticación) y 24 horas.

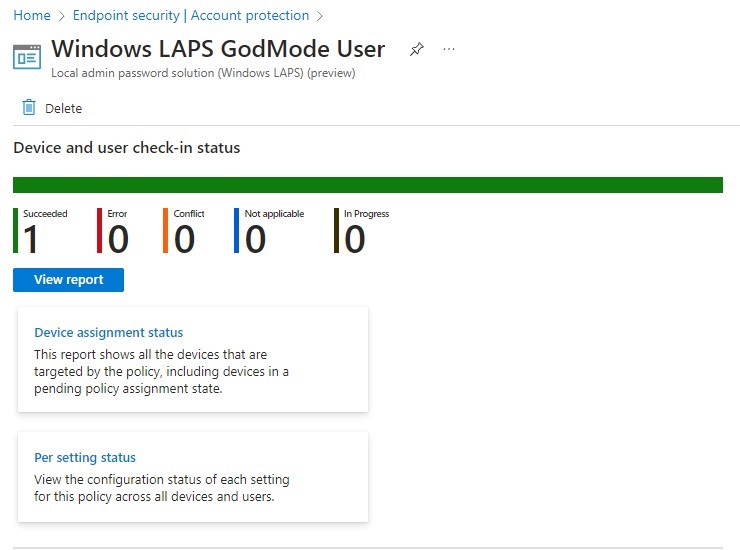

Por último, asignamos a los dispositivos o grupos de dispositivos y creamos.

Una vez que se aplica la política en el punto final, Windows LAPS creará una contraseña de administrador local aleatoria para la credencial administrada en el punto final y la almacenará como un atributo al que se puede acceder a través de Azure AD o Microsoft Intune. Por otro lado, existen algunos requisitos para acceder a la contraseña de administrador local.

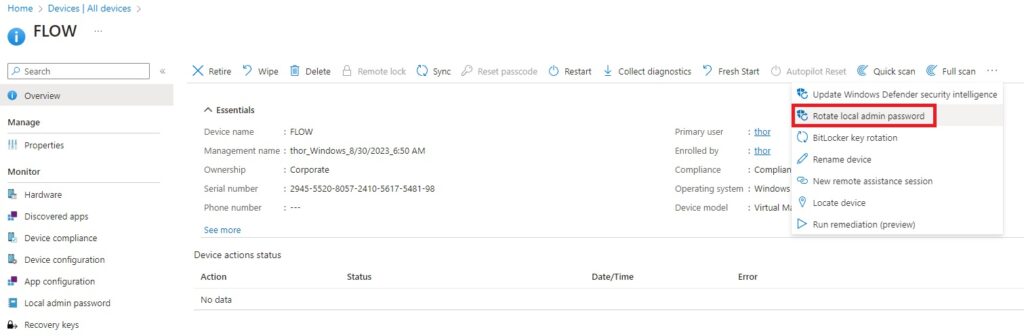

Verificamos que la política esta lista y ahora dentro del dispositivo, vamos a las device actions y seleccionamos Rotate Local Admin Password.

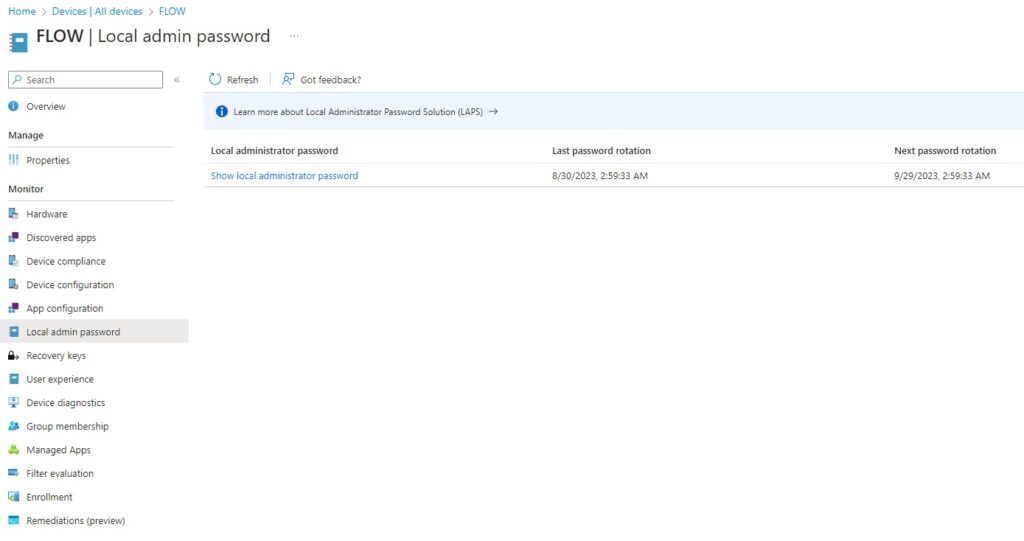

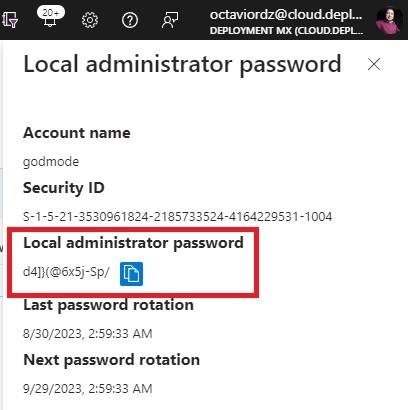

Una vez rotado el password, este tomará la posesión del usuario local y estará administrado por Azure y Microsoft Intune. Esto lo podremos verificar en la sección local admin password en el dispositivo incluido.

Seleccionamos Show local Administrator Password y veremos la siguiente información,

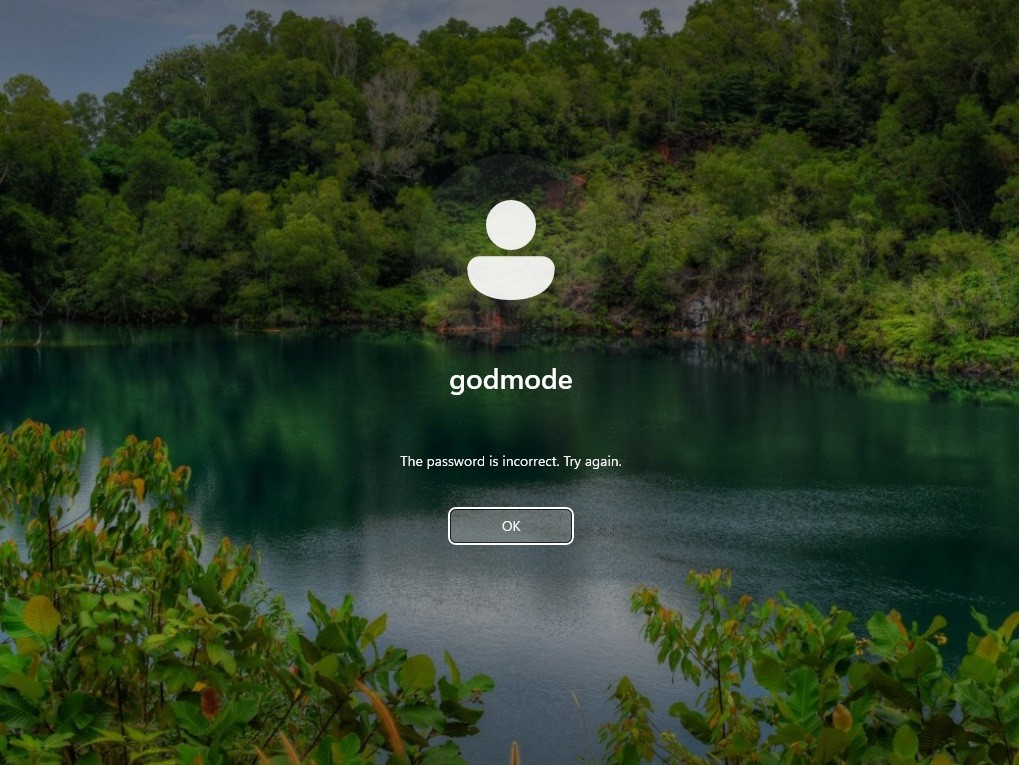

Esta sería la experiencia de usuario final, si entramos con la cuenta local de administrador “godmode” y colocamos el password inicial veremos la siguiente pantalla.

Ahora veamos el password generado desde la consola de Microsoft Intune.

Sin más por el momento me despido enviándoles un gran saludo a todos nuestros seguidores, seguimos con nuevos posts.

Be the first to leave a comment